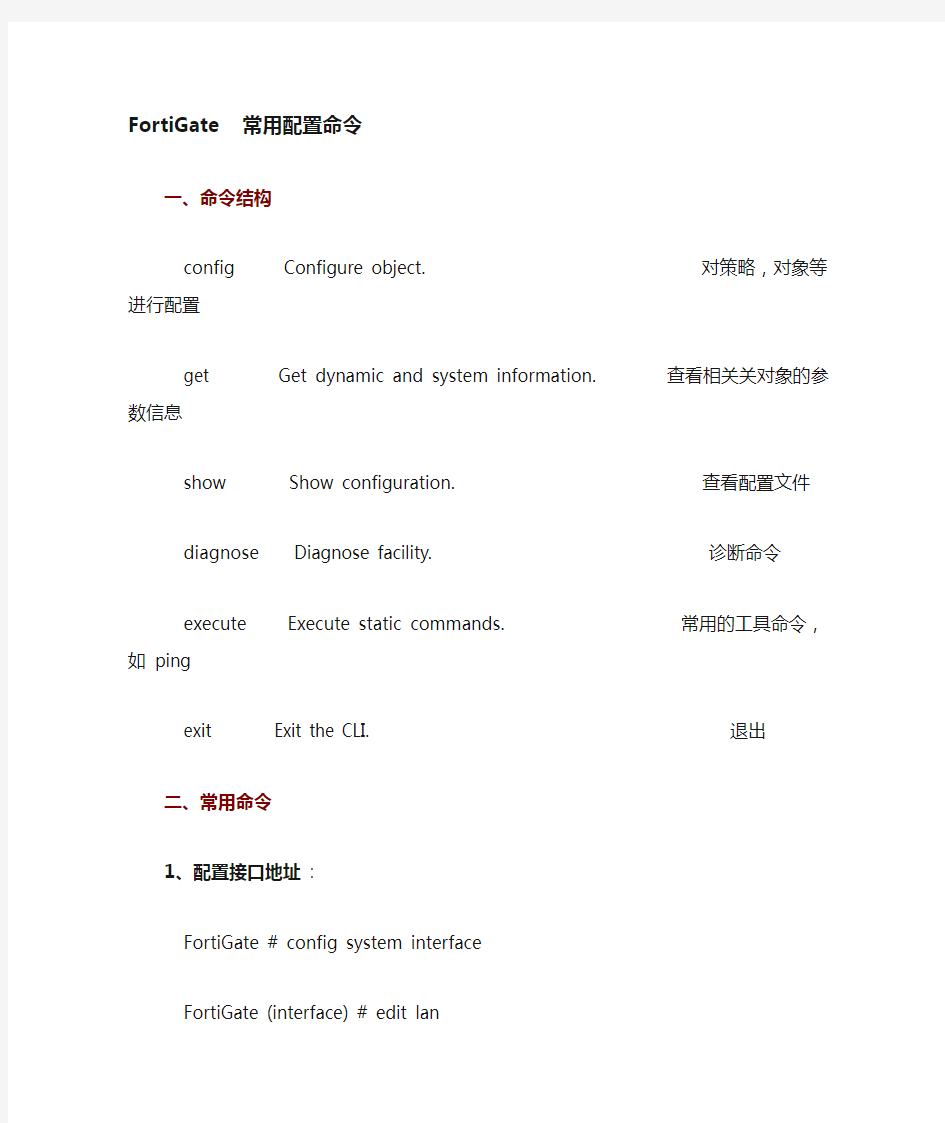

FortiGate 常用配置命令

一、命令结构

config Configure object. 对策略,对象等进行配置

get Get dynamic and system information. 查看相关关对象的参数信息show Show configuration. 查看配置文件

diagnose Diagnose facility. 诊断命令

execute Execute static commands. 常用的工具命令,如ping exit Exit the CLI. 退出

二、常用命令

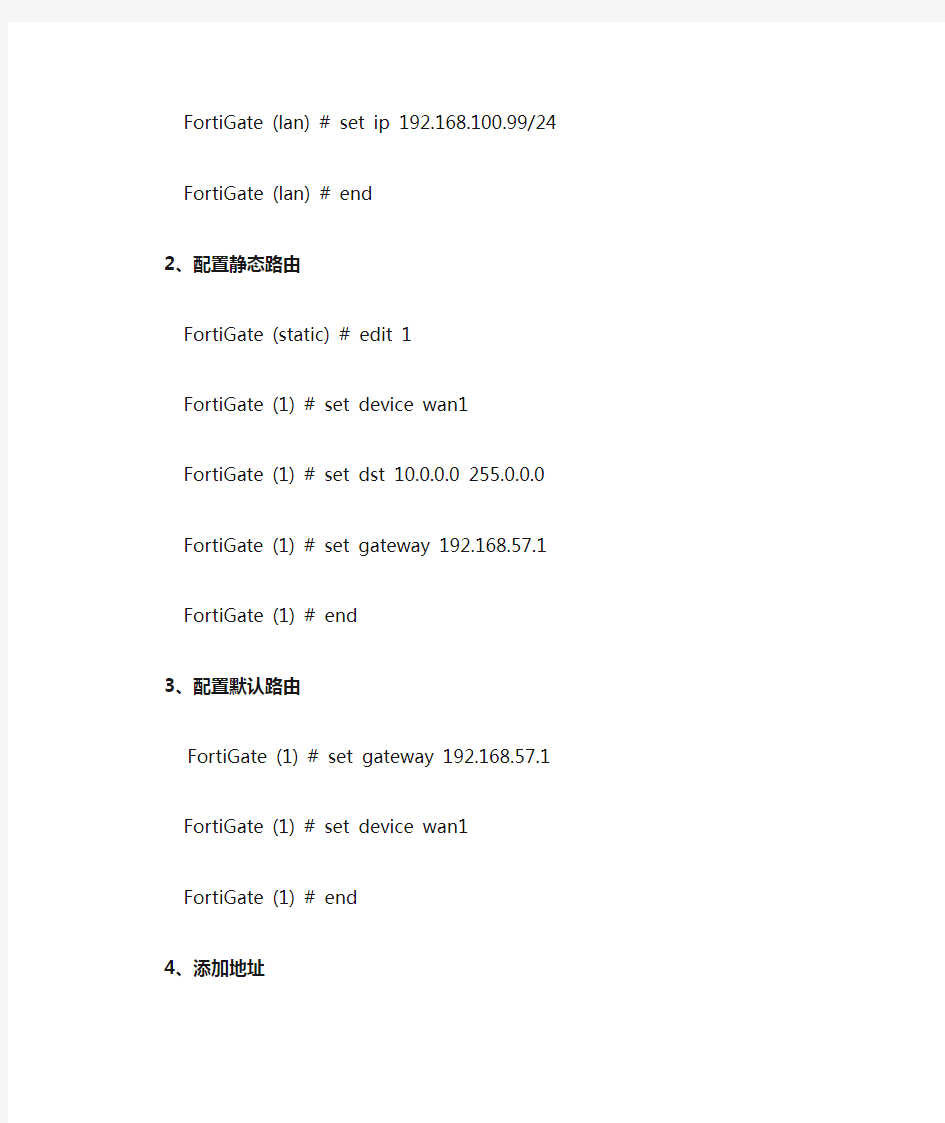

1、配置接口地址:

FortiGate # config system interface

FortiGate (interface) # edit lan

FortiGate (lan) # set ip 192.168.100.99/24

FortiGate (lan) # end

2、配置静态路由

FortiGate (static) # edit 1

FortiGate (1) # set device wan1

FortiGate (1) # set dst 10.0.0.0 255.0.0.0

FortiGate (1) # set gateway 192.168.57.1

FortiGate (1) # end

3、配置默认路由

FortiGate (1) # set gateway 192.168.57.1

FortiGate (1) # set device wan1

FortiGate (1) # end

4、添加地址

FortiGate # config firewall address

FortiGate (address) # edit clientnet

new entry 'clientnet' added

FortiGate (clientnet) # set subnet 192.168.1.0 255.255.255.0 FortiGate (clientnet) # end

5、添加ip池

FortiGate (ippool) # edit nat-pool

new entry 'nat-pool' added

FortiGate (nat-pool) # set startip 100.100.100.1

FortiGate (nat-pool) # set endip 100.100.100.100

FortiGate (nat-pool) # end

6、添加虚拟ip

FortiGate # config firewall vip

FortiGate (vip) # edit webserver

new entry 'webserver' added

FortiGate (webserver) # set extip 202.0.0.167

FortiGate (webserver) # set extintf wan1

FortiGate (webserver) # set mappedip 192.168.0.168 FortiGate (webserver) # end

7、配置上网策略

FortiGate # config firewall policy

FortiGate (policy) # edit 1

FortiGate (1)#set srcintf internal //源接口

FortiGate (1)#set dstintf wan1 //目的接口

FortiGate (1)#set srcaddr all //源地址

FortiGate (1)#set dstaddr all //目的地址

FortiGate (1)#set action accept //动作

FortiGate (1)#set schedule always //时间

FortiGate (1)#set service ALL //服务

FortiGate (1)#set logtraffic disable //日志开关

FortiGate (1)#set nat enable //开启nat

end

8、配置映射策略

FortiGate # config firewall policy

FortiGate (policy) #edit 2

FortiGate (2)#set srcintf wan1 //源接口

FortiGate (2)#set dstintf internal //目的接口

FortiGate (2)#set srcaddr all //源地址

FortiGate (2)#set dstaddr FortiGate1 //目的地址,虚拟ip映射,事先添加好的FortiGate (2)#set action accept //动作

FortiGate (2)#set schedule always //时间

FortiGate (2)#set service ALL //服务

FortiGate (2)#set logtraffic all //日志开关

end

9、把internal交换接口修改为路由口

确保关于internal口的路由、dhcp、防火墙策略都删除

FortiGate # config system global

FortiGate (global) # set internal-switch-mode interface

FortiGate (global) #end

重启

--------------------------------------

1、查看主机名,管理端口

FortiGate # show system global

2、查看系统状态信息,当前资源信息

FortiGate # get system performance status

3、查看应用流量统计

FortiGate # get system performance firewall statistics

4、查看arp表

FortiGate # get system arp

5、查看arp丰富信息

FortiGate # diagnose ip arp list

6、清楚arp缓存

FortiGate # execute clear system arp table

7、查看当前会话表

FortiGate # diagnose sys session stat 或FortiGate # diagnose sys session full-stat;

8、查看会话列表

FortiGate # diagnose sys session list

9、查看物理接口状态

FortiGate # get system interface physical

10、查看默认路由配置

FortiGate # show router static

11、查看路由表中的静态路由

FortiGate # get router info routing-table static

12、查看ospf相关配置

FortiGate # show router ospf

13、查看全局路由表

FortiGate # get router info routing-table all

-----------------------------------------------

1、查看HA状态

FortiGate # get system ha status

2、查看主备机是否同步

FortiGate # diagnose sys ha showcsum

---------------------------------------------------

3.诊断命令:

FortiGate # diagnose debug application ike -1

---------------------------------------------------

execute 命令:

FortiGate #execute ping 8.8.8.8 //常规ping操作FortiGate #execute ping-options source 192.168.1.200 //指定ping数据包的源地址192.168.1.200

FortiGate #execute ping 8.8.8.8 //继续输入ping 的目标地址,即可通过192.168.1.200的源地址执行ping操作

FortiGate #execute traceroute 8.8.8.8

FortiGate #execute telnet 2.2.2.2 //进行telnet访问FortiGate #execute ssh 2.2.2.2 //进行ssh 访问FortiGate #execute factoryreset //恢复出厂设置FortiGate #execute reboot //重启设备FortiGate #execute shutdown //关闭设备

华为交换机常用命令: 1、display current-configuration //显示当前配置 2、display interface GigabitEthernet 1/1/4 //显示接口信息 3、display packet-filter interface GigabitEthernet 1/1/4 //显示接口acl应用信息 4、display acl all //显示所有acl设置3900系列交换机 5、display acl config all //显示所有acl设置6500系列交换机 6、display arp 10.78.4.1 //显示该ip地址的mac地址,所接交换机的端口位置 7、display cpu //显示cpu信息 8、system-view //进入系统图(配置交换机),等于config t 命令 9、acl number 5000 //在system-view命令后使用,进入acl配置状态 10、rule 0 deny 0806 ffff 24 0a4e0401 ffffffff 40 //在上面的命令后使用,,acl 配置例子 11、rule 1 permit 0806 ffff 24 000fe218ded7 fffffffff 34 //在上面的命令后使用,acl配置例子 12、interface GigabitEthernet 1/0/9 //在system-view命令后使用,进入接口配置状态 13、[86ZX-S6503-GigabitEthernet1/0/9]qos //在上面的命令后使用,进入接口qos配置 14、[86ZX-S6503-qosb-GigabitEthernet1/0/9]packet-filter inbound user-group 5000 //在上面的命令后使用,在接口上应用进站的acl 15、[Build4-2_S3928TP-GigabitEthernet1/1/4]packet-filter outbound user-group 5001 //在接口上应用出站的acl 16、undo acl number 5000 //取消acl number 5000 的设置 17、ip route-static 0.0.0.0 0.0.0.0 10.78.1.1 preference 60 //设置路由 18、reset counters interface Ethernet 1/0/14 //重置接口信息 华为路由器常用命令 [Quidway]dis cur ;显示当前配置[Quidway]display current-configuration ;显示当前配置[Quidway]display interfaces ;显示接口信息[Quidway]display vlan all ;显示路由信息[Quidway]display version ;显示版本信息 [Quidway]super password ;修改特权用户密码[Quidway]sysname ;交换机命名[Quidway]interface ethernet 0/1 ;进入接口视图[Quidway]interface vlan x ;进入接口视图 [Quidway-Vlan-interfacex]ip address 10.65.1.1 255.255.0.0 ;配置VLAN的IP地址 [Quidway]ip route-static 0.0.0.0 0.0.0.0 10.65.1.2 ;静态路由=网关[Quidway]rip ;三层交换支持[Quidway]local-user ftp [Quidway]user-interface vty 0 4 ;进入虚拟终端 [S3026-ui-vty0-4]authentication-mode password ;设置口令模式 [S3026-ui-vty0-4]set authentication-mode password simple 222 ;设置口令 [S3026-ui-vty0-4]user privilege level 3 ;用户级别

Fortigate防火墙安全配置规范

1.概述 1.1. 目的 本规范明确了Fortigate防火墙安全配置方面的基本要求。为了提高Fortigate防火墙的安全性而提出的。 1.2. 范围 本标准适用于 XXXX使用的Fortigate 60防火墙的整体安全配置,针对不同型号详细的配置操作可以和产品用户手册中的相关内容相对应。

2.设备基本设置 2.1. 配置设备名称 制定一个全网统一的名称规范,以便管理。 2.2. 配置设备时钟 建议采用NTP server同步全网设备时钟。如果没有时钟服务器,则手工设置,注意做HA的两台设备的时钟要一致。 2.3. 设置Admin口令 缺省情况下,admin的口令为空,需要设置一个口令。密码长度不少于8个字符,且密码复杂。 2.4. 设置LCD口令 从设备前面板的LCD可以设置各接口IP地址、设备模式等。需要设置口令,只允许管理员修改。密码长度不少于8个字符,且密码复杂。 2.5. 用户管理 用户管理部分实现的是对使用防火墙某些功能的需认证用户(如需用户认证激活的防火墙策略、IPSEC扩展认证等)的管理,注意和防火墙管理员用于区分。用户可以直接在fortigate上添加,或者使用RADIUS、LDAP服务器上的用户数据库实现用户身份认证。 单个用户需要归并为用户组,防火墙策略、IPSEC扩展认证都是和用户组关联的。 2.6. 设备管理权限设置 为每个设备接口设置访问权限,如下表所示:

接口名称允许的访问方式 Port1 Ping/HTTPS/SSH Port2 Ping/HTTPS/SSH Port3 Ping/HTTPS/SSH Port4 HA心跳线,不提供管理方式 Port5 (保留) Port6 (保留) 且只允许内网的可信主机管理Fortinet设备。 2.7. 管理会话超时 管理会话空闲超时不要太长,缺省5分钟是合适的。 2.8. SNMP设置 设置SNMP Community值和TrapHost的IP。监控接口状态及接口流量、监控CPU/Memory等系统资源使用情况。 2.9. 系统日志设置 系统日志是了解设备运行情况、网络流量的最原始的数据,系统日志功能是设备有效管理维护的基础。在启用日志功能前首先要做日志配置,包括日志保存的位 置(fortigate内存、syslog服务器等)、需要激活日志功能的安全模块等。如下图 所示:

JUNIPER 防火墙快速安装手册 目录 1、前言 (4) 1.1、J UNIPER 防火墙配置概述 (4) 1.2、J UNIPER 防火墙管理配置的基本信息 (4) 1.3、J UNIPER 防火墙的常用功能 (6) 2、JUNIPER 防火墙三种部署模式及基本配置 (6) 2.1、NAT 模式 (6) 2.2、R OUTE 模式 (7) 2.3、透明模式 (8) 2.4、基于向导方式的NAT/R OUTE 模式下的基本配置 (9) 2.5、基于非向导方式的NAT/R OUTE 模式下的基本配置 (18) 2.5.1、NS-5GT NAT/Route 模式下的基本配置 (19) 2.5.2、非NS-5GT NAT/Route 模式下的基本配置 (20) 2.6、基于非向导方式的透明模式下的基本配置 (21) 3、JUNIPER 防火墙几种常用功能的配置 (22) 3.1、MIP 的配置 (22) 3.1.1、使用Web 浏览器方式配置MIP (23) 3.1.2、使用命令行方式配置MIP (25) 3.2、VIP 的配置 (25) 3.2.1、使用Web 浏览器方式配置VIP (26) 3.2.2、使用命令行方式配置VIP (27) 3.3、DIP 的配置 (28) 3.3.1、使用Web 浏览器方式配置DIP (28) 3.3.2、使用命令行方式配置DIP (30) 4、JUNIPER 防火墙IPSEC VPN 的配置 (30) 4.1、站点间IPS EC VPN 配置:STAIC IP-TO-STAIC IP (30) 4.1.1、使用Web 浏览器方式配置 (31) 4.1.2、使用命令行方式配置.......................................................................... .. (35) 4.2、站点间IPS EC VPN 配置:STAIC IP-TO-DYNAMIC IP (37) 4.2.1、使用Web 浏览器方式配置 (38) 4.2.1、使用命令行方式配置................................................................................ .. (41) 5、JUNIPER 中低端防火墙的UTM 功能配置 (43) 5.1、防病毒功能的设置..................................................................................... . (44) 5.1.1、Scan Manager 的设置 (44) 5.1.2、Profile 的设置...................................................................................... . (45) 5.1.3、防病毒profile 在安全策略中的引用 (47) 5.2、防垃圾邮件功能的设置................................................................................ .. (49) 5.2.1、Action 设置 (50) 5.2.2、White List 与Black List 的设置 (50)

私网用户通过NAPT方式访问Internet (备注:在这种环境中,外网只能ping通外网口,公网没有写入到内网的路由,所以前提是内网只能ping通外网口,但走不到外网口以外的网络,做了NAT之后,内网可以通外网任何网络,但是外网只能ping到本地内网的外网口。) 本例通过配置NAPT功能,实现对少量公网IP地址的复用,保证公司员工可以正常访问Internet。组网需求 如图1所示,某公司内部网络通过USG9000与Internet相连,USG9000作为公司内网的出口网关。由于该公司拥有的公网IP地址较少(202.169.1.21~202.169.1.25),所以需要利用USG9000的NAPT功能复用公网IP地址,保证员工可以正常访问Internet。 图1 配置私网用户通过NAPT方式访问Internet组网图 配置思路 1.完成设备的基础配置,包括配置接口的IP地址,并将接口加入安全区域。 2.配置安全策略,允许私网指定网段访问Internet。 3.配置NAT地址池和NAT策略,对指定流量进行NAT转换,使私网用户可以使用公网IP 地址访问Internet。 4.配置黑洞路由,防止产生路由环路。

操作步骤 1.配置USG9000的接口IP地址,并将接口加入安全区域。 # 配置接口GigabitEthernet 1/0/1的IP地址。

华为交换机基本配置命令 一、单交换机VLAN划分 命令命令解释 system 进入系统视图 system-view 进入系统视图 quit 退到系统视图 undo vlan 20 删除vlan 20 sysname 交换机命名 disp vlan 显示vlan vlan 20 创建vlan(也可进入vlan 20) port e1/0/1toe1/0/5 把端口1-5放入VLAN 20 中 5700系列 单个端口放入VLAN [Huawei]intg0/0/1 [Huawei]port link-typeaccess(注:接口类型access,hybrid、trunk) [Huawei]port default vlan 10 批量端口放入VLAN [Huawei]port-group 1 [Huawei-port-group-1]group-member ethernet G0/0/1 to ethernet G0/0/20 [Huawei-port-group-1]port hybrid untagged vlan 3 删除group(组)vlan 200内的15端口 [Huawei]intg0/0/15 [Huawei-GigabitEthernet0/0/15]undo port hybrid untagged vlan 200 通过group端口限速设置 [Huawei]Port-group 2 [Huawei]group-member g0/0/2 to g0/0/23 [Huawei]qos lr outbound cir 2000 cbs 20000 disp vlan 20 显示vlan里的端口20 int e1/0/24 进入端口24 undo port e1/0/10 表示删除当前VLAN端口10 disp curr 显示当前配置 return 返回 Save 保存 info-center source DS channel 0 log state off trap state off通过关闭日志信息命令改变DS模块来实现(关闭配置后的确认信息显示) info-center source DS channel 0 log state on trap state on 通过打开日志信息命令改变DS模块来实现(打开配置后的确认信息显示)

防火墙配置中必备的六个主要命令解析 防火墙的基本功能,是通过六个命令来完成的。一般情况下,除非有特殊的安全需求,这个六个命令基本上可以搞定防火墙的配置。下面笔者就结合CISCO的防火墙,来谈谈防火墙的基本配置,希望能够给大家一点参考。 第一个命令:interface Interface是防火墙配置中最基本的命令之一,他主要的功能就是开启关闭接口、配置接口的速度、对接口进行命名等等。在买来防火墙的时候,防火墙的各个端都都是关闭的,所以,防火墙买来后,若不进行任何的配置,防止在企业的网络上,则防火墙根本无法工作,而且,还会导致企业网络不同。 1、配置接口速度 在防火墙中,配置接口速度的方法有两种,一种是手工配置,另外一种是自动配置。手工配置就是需要用户手工的指定防火墙接口的通信速度;而自动配置的话,则是指防火墙接口会自动根据所连接的设备,来决定所需要的通信速度。 如:interface ethernet0 auto --为接口配置“自动设置连接速度” Interface ethernet2 100ful --为接口2手工指定连接速度,100MBIT/S。 这里,参数ethernet0或者etnernet2则表示防火墙的接口,而后面的参数表示具体的速度。 笔者建议 在配置接口速度的时候,要注意两个问题。 一是若采用手工指定接口速度的话,则指定的速度必须跟他所连接的设备的速度相同,否则的话,会出现一些意外的错误。如在防火墙上,若连接了一个交换机的话,则交换机的端口速度必须跟防火墙这里设置的速度相匹配。 二是虽然防火墙提供了自动设置接口速度的功能,不过,在实际工作中,作者还是不建议大家采用这个功能。因为这个自动配置接口速度,会影响防火墙的性能。而且,其有时候也会判断失误,给网络造成通信故障。所以,在一般情况下,无论是笔者,还是思科的官方资料,都建议大家采用手工配置接口速度。 2、关闭与开启接口 防火墙上有多个接口,为了安全起见,打开的接口不用的话,则需要及时的进行关闭。一般可用shutdown命令来关闭防火墙的接口。但是这里跟思科的IOS 软件有一个不同,就是如果要打开这个接口的话,则不用采用no shutdown命令。在防火墙的配置命令中,没有这一条。而应该采用不带参数的shutdown命令,来把一个接口设置为管理模式。

实验七交换机基本配置 一、实验目的 (1)使用R2611模块化路由器进行网络安全策略配置学习使用路由器进行初步的网络运行配置和网络管理,行能根据需要进行简单网络的规划和设计。 实验设备与器材 熟悉交换机开机界面; (2)掌握Quidway S系列中低端交换机几种常用配置方法; (3)掌握Quidway S系列中低端交换机基本配置命令。 二、实验环境 Quidway R2611模块化路由器、交换机、Console配置线缆、双绞线、PC。 交换机,标准Console配置线。 三、实验内容 学习使用Quidway R2611模块化路由器的访问控制列表(ACL)进行防火墙实验。 预备知识 1、防火墙 防火墙作为Internet访问控制的基本技术,其主要作用是监视和过滤通过它的数据包,根据自身所配置的访问控制策略决定该包应当被转发还是应当被抛弃,以拒绝非法用户访问网络并保障合法用户正常工作。 2、包过滤技术 一般情况下,包过滤是指对转发IP数据包的过滤。对路由器需要转发的数据包,先获取包头信息,包括IP层所承载的上层协议的协议号、数据包的源地址、目的地址、源端口号和目的端口号等,然后与设定的规则进行比较,根据比较的结果对数据包进行转发或者丢弃。 3、访问控制列表 路由器为了过滤数据包,需要配置一系列的规则,以决定什么样的数据包能够通过,这些规则就是通过访问控制列表ACL(Access Control List)定义的。

访问控制列表是由permit | deny语句组成的一系列有顺序的规则,这些规则根据数据包的源地址、目的地址、端口号等来描述。ACL通过这些规则对数据包进行分类,这些规则应用到路由器接口上,路由器根据这些规则判断哪些数据包可以接收,哪些数据包需要拒绝。 访问控制列表(Access Control List )的作用 访问控制列表可以用于防火墙; 访问控制列表可用于Qos(Quality of Service),对数据流量进行控制; 访问控制列表还可以用于地址转换; 在配置路由策略时,可以利用访问控制列表来作路由信息的过滤。 一个IP数据包如下图所示(图中IP所承载的上层协议为TCP) ACL示意图 ACL的分类 按照访问控制列表的用途,可以分为四类: ●基本的访问控制列表(basic acl) ●高级的访问控制列表(advanced acl) ●基于接口的访问控制列表(interface-based acl) ●基于MAC的访问控制列表(mac-based acl) 访问控制列表的使用用途是依靠数字的范围来指定的,1000~1999是基于接口的访问控制列表,2000~2999范围的数字型访问控制列表是基本的访问控制列表,3000~3999范围的数字型访问控制列表是高级的访问控制列表,4000~4999范围的数字型访问控制列表是基于MAC地址访问控制列表。 4、防火墙的配置项目 防火墙的配置包括:

华为USG防火墙运维命令大全 1查会话 使用场合 针对可以建会话的报文,可以通过查看会话是否创建以及会话详细信息来确定报文是否正常通过防火墙。 命令介绍(命令类) display firewall session table [ verbose ] { source { inside X.X.X.X | global X.X.X.X } | destination { inside X.X.X.X | global X.X.X.X } } [ source-vpn-instance { STRING<1-19> | public } | dest-vpn-instance { STRING<1-19> | public } ] [ application { gtp | ftp | h323 | http | hwcc | ras | mgcp | dns | pptp | qq | rtsp | ils | smtp | sip | nbt | stun | rpc | sqlnet | mms } ] [ nat ] [ destination-port INTEGER<1-65535> ] [ long-link ] 使用方法(工具类) 首先确定该五元组是否建会话,对于TCP/UDP/ICMP(ICMP只有echo request和echo reply建会话)/GRE/ESP/AH的报文防火墙会建会话,其它比如SCTP/OSPF/VRRP等报文防火墙不建会话。如果会话已经建立,并且一直有后续报文命中刷新,基本可以排除防火墙的问题,除非碰到来回路径不一致情况,需要关闭状态检测。如果没有对应的五元组会话或者对于不建会话的报文,继续后续排查方法。 Global:表示在做NAT时转换后的IP。 Inside:表示在做NAT时转换前的IP。 使用示例

如何启用防火墙的AV,IPS,Webfilter和 AntiSpam服务 版本 1.0 时间2013年4月 支持的版本N/A 状态已审核 反馈support_cn@https://www.doczj.com/doc/692532582.html, 1.用Web浏览器打开防火墙的管理页面,进入系统管理-----维护----FortiGuard,如下图, 启用“防病毒与IPS选项”里面的定期升级,并在“Web过滤和反垃圾邮件选项”里面的Enable Web过滤和Enable 反垃圾邮件前面复选框中打上勾,这样就在防火墙上启用了AV,IPS,Webfilter和AntiSpam服务功能了。 2.启用防病毒与IPS选项的同时可以手动点击“立即升级”按钮让防火墙马上升级防病 毒,入侵检测数据库到最新版本,以后防火墙会按照“定期升级”配置自动定期升级防火墙的防病毒,入侵检测,web过虑和垃圾邮件分类;如果同时选上“允许服务器推送方式升级”的话,我们FortiGuard服务器在有新的升级包的同时会主动把最新的升级包推送到配置了该选项的防火墙上,如下所示:

3,检查是否成功升级到最新版本,可以打开防火墙系统管理----状态页面,看许可证信息部分或进入系统管理-----维护----FortiGuard里面也可以查看到许可证相关信息,注意许可证信息会在启用试用或合同注册完后的4个小时内得到更新,那时候才能验证确保防火墙防病毒、入侵检测数据库是最新的: 4,进入到防火墙----保护内容表,点击新建或打开一个已经存在的保护内容表,按下图显示内容启用病毒及攻击检测功能:

5,同样的在保护内容表里面,如上图所示,可以启用“FortiGuard网页过滤”和“垃圾过滤”功能,如下2图显示: 6,在保护内容表的最后一部分,可以把相关的攻击等日志记录下来,送给日志服务器:

Juniper防火墙简明实用手册 (版本号:V1.0)

目录 1 juniper中文参考手册重点章节导读 (4) 1.1第二卷:基本原理 (4) 1.1.1第一章:ScreenOS 体系结构 (4) 1.1.2第二章:路由表和静态路由 (4) 1.1.3第三章:区段 (4) 1.1.4第四章:接口 (5) 1.1.5第五章:接口模式 (5) 1.1.6第六章:为策略构建块 (5) 1.1.7第七章:策略 (6) 1.1.8第八章:地址转换 (6) 1.1.9第十一章:系统参数 (6) 1.2第三卷:管理 (6) 1.2.1第一章:管理 (6) 1.2.2监控NetScreen 设备 (7) 1.3第八卷:高可用性 (7) 1.3.1NSRP (7)

1.3.2故障切换 (8) 2Juniper防火墙初始化配置和操纵 (9) 3查看系统概要信息 (10) 4主菜单常用配置选项导航 (10) 5Configration配置菜单 (12) 5.1Date/Time:日期和时间 (12) 5.2Update更新系统镜像和配置文件 (13) 5.2.1更新ScreenOS系统镜像 (13) 5.2.2更新config file配置文件 (14) 5.3Admin管理 (15) 5.3.1Administrators管理员账户管理 (15) 5.3.2Permitted IPs:允许哪些主机可以对防火墙进行管理 (16) 6Networks配置菜单 (17) 6.1Zone安全区 (17) 6.2Interfaces接口配置 (18) 6.2.1查看接口状态的概要信息 (18)

飞塔防火墙fortigate的show命令显示相关配置,而使用get命令显示实时状态 show full-configuration显示当前完全配置 show system global 查看主机名,管理端口 显示结果如下 config system global set admin-sport 10443 set admintimeout 480 set hostname "VPN-FT3016-02" set language simch set optimize antivirus set sslvpn-sport 443 set timezone 55 end show system interface 查看接口配置 显示结果如下 edit "internal" set vdom "root" set ip 88.140.194.4 255.255.255.240 set allowaccess ping https ssh snmp http telnet set dns-query recursive set type physical next get system inter physical查看物理接口状态,,如果不加physical参数可以显示逻辑vpn接口的状态 ==[port1] mode: static ip: 218.94.115.50 255.255.255.248 status: up speed: 100Mbps Duplex: Full ==[port2] mode: static ip: 88.2.192.52 255.255.255.240 status: up speed: 1000Mbps Duplex: Full show router static 查看默认路由的配置 显示结果如下 config router static edit 1 set device "wan1" set gateway 27.151.120.X

天融信防火墙NGFW4000快速配置手册 一、防火墙的几种管理方式 1.串口管理 第一次使用网络卫士防火墙,管理员可以通过 CONSOLE 口以命令行方式进行配置和管理。 通过 CONSOLE 口登录到网络卫士防火墙,可以对防火墙进行一些基本的设置。用户在初次使用防火墙时,通常都会登录到防火墙更改出厂配置(接口、IP 地址等),使在不改变现有网络结构的情况下将防火墙接入网络中。这里将详细介绍如何通过 CONSOLE口连接到网络卫士防火墙: 1)使用一条串口线(包含在出厂配件中),分别连接计算机的串口(这里假设使用 com1)和防火墙的CONSOLE 口。 2)选择开始 > 程序 > 附件 > 通讯 > 超级终端,系统提示输入新建连接的名称。 3)输入名称,这里假设名称为“TOPSEC”,点击“确定”后,提示选择使用的接口(假设使用 com1)。 4)设置 com1 口的属性,按照以下参数进行设置。

5)成功连接到防火墙后,超级终端界面会出现输入用户名/密码的提示,如下图。 6)输入系统默认的用户名:superman 和密码:talent,即可登录到网络卫士防火 墙。登录后,用户就可使用命令行方式对网络卫士防火墙进行配置管理。 2.TELNET管理 TELNET管理也是命令行管理方式,要进行TELNET管理,必须进行以下设置: 1)在串口下用“pf service add name telnet area area_eth0 addressname any”命令添加管理权限 2)在串口下用“system telnetd start”命令启动TELNET管理服务 3)知道管理IP地址,或者用“network interface eth0 ip add 192.168.1.250 mask 255.255.255.0”命令 添加管理IP地址 4)然后用各种命令行客户端(如WINDOWS CMD命令行)管理:TELNET 192.168.1.250 5)最后输入用户名和密码进行管理命令行如图: 3.SSH管理

防火墙配置中必备地六个主要命令解析 防火墙地基本功能,是通过六个命令来完成地.一般情况下,除非有特殊地安全需求,这个六个命令基本上可以搞定防火墙地配置.下面笔者就结合地防火墙,来谈谈防火墙地基本配置,希望能够给大家一点参考. 第一个命令: 是防火墙配置中最基本地命令之一,他主要地功能就是开启关闭接口、配置接口地速度、对接口进行命名等等.在买来防火墙地时候,防火墙地各个端都都是关闭地,所以,防火墙买来后,若不进行任何地配置,防止在企业地网络上,则防火墙根本无法工作,而且,还会导致企业网络不同.文档来自于网络搜索 、配置接口速度 在防火墙中,配置接口速度地方法有两种,一种是手工配置,另外一种是自动配置.手工配置就是需要用户手工地指定防火墙接口地通信速度;而自动配置地话,则是指防火墙接口会自动根据所连接地设备,来决定所需要地通信速度.文档来自于网络搜索如:为接口配置“自动设置连接速度” 为接口手工指定连接速度,.文档来自于网络搜索 这里,参数或者则表示防火墙地接口,而后面地参数表示具体地速度. 笔者建议 在配置接口速度地时候,要注意两个问题. 一是若采用手工指定接口速度地话,则指定地速度必须跟他所连接地设备地速度相同,否则地话,会出现一些意外地错误.如在防火墙上,若连接了一个交换机地话,则交换机地端口速度必须跟防火墙这里设置地速度相匹配.文档来自于网络搜索 二是虽然防火墙提供了自动设置接口速度地功能,不过,在实际工作中,作者还是不建议大家采用这个功能.因为这个自动配置接口速度,会影响防火墙地性能.而且,其有时候也会判断失误,给网络造成通信故障.所以,在一般情况下,无论是笔者,还是思科地官方资料,都建议大家采用手工配置接口速度.文档来自于网络搜索 、关闭与开启接口 防火墙上有多个接口,为了安全起见,打开地接口不用地话,则需要及时地进行关闭.一般可用命令来关闭防火墙地接口.但是这里跟思科地软件有一个不同,就是如果要打开这个接口地话,则不用采用命令.在防火墙地配置命令中,没有这一条.而应该采用不带参数地命令,来把一个接口设置为管理模式.文档来自于网络搜索 笔者建议 在防火墙配置地时候,不要把所有地接口都打开,需要用到几个接口,就打开几个接口.若把所有地接口都打开地话,会影响防火墙地运行效率,而且,对企业网络地安全也会有影响.或者说,他会降低防火墙对于企业网络地控制强度.文档来自于网络搜索第二个命令: 一般防火墙出厂地时候,思科也会为防火墙配置名字,如等等,也就是说,防火墙地物理位置跟接口地名字是相同地.但是,很明显,这对于我们地管理是不利地,我们不能够从名字直观地看到,这个接口到底是用来做什么地,是连接企业地内部网络接口,还是连接企业地外部网络接口.所以,网络管理员,希望能够重命令这个接口地名字,利用比较直观地名字来描述接口地用途,如利用命令来表示这个接口是用来连接外部网络;而利用命令来描述这个接口是用来连接内部网络.同时,在给端口进行命名地时候,还可以指定这个接口地安全等级.文档来自于网络搜索 命令基本格式如下

华为路由器和防火墙配置命令总结 一、access-list 用于创建访问规则。 (1)创建标准访问列表 access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ] (2)创建扩展访问列表 access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [ operator port1 [ port2 ] ] dest-addr dest-mask [ operator port1 [ port2 ] | icmp-type [ icmp-code ] ] [ log ] (3)删除访问列表 no access-list { normal | special } { all | listnumber [ subitem ] } 【参数说明】 normal 指定规则加入普通时间段。 special 指定规则加入特殊时间段。 listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。 listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。 permit 表明允许满足条件的报文通过。 deny 表明禁止满足条件的报文通过。 protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。 source-addr 为源地址。 source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。 dest-addr 为目的地址。 dest-mask 为目的地址通配位。 operator[可选] 端口操作符,在协议类型为TCP或UDP时支持端口比较,支持的比较操作有:等于(eq)、大于(gt)、小于(lt)、不等于(neq)或介于(range);如果操作符为range,则后面需要跟两个端口。 port1 在协议类型为TCP或UDP时出现,可以为关键字所设定的预设值(如telnet)或0~65535之间的一个数值。 port2 在协议类型为TCP或UDP且操作类型为range时出现;可以为关键字所设定的预设值(如telnet)或0~65535之间的一个数值。 icmp-type[可选] 在协议为ICMP时出现,代表ICMP报文类型;可以是关键字所设定的预设值(如echo-reply)或者是0~255之间的一个数值。 icmp-code在协议为ICMP且没有选择所设定的预设值时出现;代表ICMP码,是0~255之间的一个数值。 log [可选] 表示如果报文符合条件,需要做日志。

华为防火墙配置用户手册 防火墙默认的管理接口为g0/0/0,默认的ip地址为192.168.0.1/24,默认g0/0/0接口开启了dhcp server,默认用户名为admin,默认密码为Admin@123 一、配置案例 1.1 拓扑图 GE 0/0/1:10.10.10.1/24 GE 0/0/2:220.10.10.16/24 GE 0/0/3:10.10.11.1/24 WWW服务器:10.10.11.2/24(DMZ区域) FTP服务器:10.10.11.3/24(DMZ区域) 1.2 Telnet配置 配置VTY 的优先级为3,基于密码验证。 # 进入系统视图。

[USG5300-ui-vty0-4] authentication-mode password # 配置验证密码为lantian [USG5300-ui-vty0-4]set authentication password simple lantian ###最新版本的命令是authentication-mode password cipher huawei@123 配置空闲断开连接时间 # 设置超时为30分钟 [USG5300-ui-vty0-4] idle-timeout 30 [USG5300] firewall packet-filter default permit interzone untrust local direction inbound //不加这个从公网不能telnet防火墙。 基于用户名和密码验证 user-interface vty 0 4 authentication-mode aaa aaa local-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!! local-user admin service-type telnet local-user admin level 3 firewall packet-filter default permit interzone untrust local direction inbound 如果不开放trust域到local域的缺省包过滤,那么从内网也不能telnet的防火墙,但是默认情况下已经开放了trust域到local域的缺省包过滤。 1.3 地址配置 内网: 进入GigabitEthernet 0/0/1视图 [USG5300] interface GigabitEthernet 0/0/1 配置GigabitEthernet 0/0/1的IP地址 [USG5300-GigabitEthernet0/0/1] ip address 10.10.10.1 255.255.255.0 配置GigabitEthernet 0/0/1加入Trust区域 [USG5300] firewall zone trust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/1 [USG5300-zone-untrust] quit 外网: 进入GigabitEthernet 0/0/2视图 [USG5300] interface GigabitEthernet 0/0/2 配置GigabitEthernet 0/0/2的IP地址 [USG5300-GigabitEthernet0/0/2] ip address 220.10.10.16 255.255.255.0 配置GigabitEthernet 0/0/2加入Untrust区域 [USG5300] firewall zone untrust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/2 [USG5300-zone-untrust] quit