Linux常用的安全工具

―工欲善其事,必先利其器‖。作为一个合格的系统管理员,要应对可能发生的安全事件,掌握Linux下各种必须的安全工具是首要大事。本文主要介绍Linux上常用的安全工具,例如,Nmap、Snort、Nesseu等安装、使用和维护知识。通过这些工具管理人员能够了解其系统目前存在的安全隐患、入侵者可能利用的漏洞,及时发现入侵,并构造一个坚固的防御体系将入侵拒之门外。

一、安全信息收集软件

对于系统管理员来说,了解和掌握系统当前的安全状态是做到―知己‖的第一个步骤。安全信息收集软件就是用来收集目前系统安全状态的有力工具。端口扫描软件和漏洞扫描软件是常用的信息收集软件。入侵者通常通过端口扫描软件来掌握系统开放端口,运行服务器软件版本和操作系统版本等相关信息。而对于管理人员,通过这些软件可以让管理人员从入侵者的角度来审视系统,并且能够根据这些信息进行相应的配置和修改来迷惑入侵者。漏洞扫描软件能够获得具体的漏洞信息,利用这些漏洞信息,入侵者能够轻易地访问系统、获得非授权信息,甚至是获得整个系统的控制权限。而对于管理人员,通过漏洞扫描软件获得的信息能够帮助自己及时对系统进行加固和防御,让入侵者无机可乘。

1、Nmap

Nmap是一个网络探测和安全扫描程序,使用这个软件可以扫描大型的网络,以获取那台主机正在运行及提供什么服务等信息。Nmap支持很多扫描技术,例如UDP、TCPconnect()、TCP SYN(半开扫描)、FTP代理(bounce攻击)、反向标志、ICMP、FIN、ACK扫描、圣诞树(Xmas Tree)、SYN扫描和null扫描。Nmap 还提供了一些高级的特征,例如,通过TCP/IP协议栈特征探测操作系统类型、秘密扫描、动态延时、重传计算和并行扫描,通过并行ping扫描探测关闭的主机、诱饵扫描,避开端口过滤检测,直接RPC扫描(无须端口影射)、碎片扫描,以及灵活的目标和端口设定。

(1)安装

Nmap的安装很简单,Linux各发行版本上通常都已经安装了Namp。这里首先用―nmap-v‖查看当前系统所安装的nmap版本号:

# nmap -v

Starting nmap V. 4.00.(https://www.doczj.com/doc/7212464189.html,/nmap/)

……

由于目前系统所安装的Nmap为4.00,不是最新版本,因此要首先从

https://www.doczj.com/doc/7212464189.html,/nmap/下载最新版本的源代码。目前最新版本为

Nmap-5.5.tar.bz2,该文件为源代码压缩包,需要用bzip2进行解压缩。我们将该文件下载并保存在/root/nmap下,以root用户进行安装。

# bzip2 –cd nmap-5.5.tar.bz2∣tar xvf-

该命令将Nmap源代码解压缩至目录nmap-5.5。

进入该目录进行配置:

# ./configure

配置结束后用make命令进行编译:

# make

编译结束后用make install进行安装:

# make install

(2)使用

◆各种扫描模式与参数

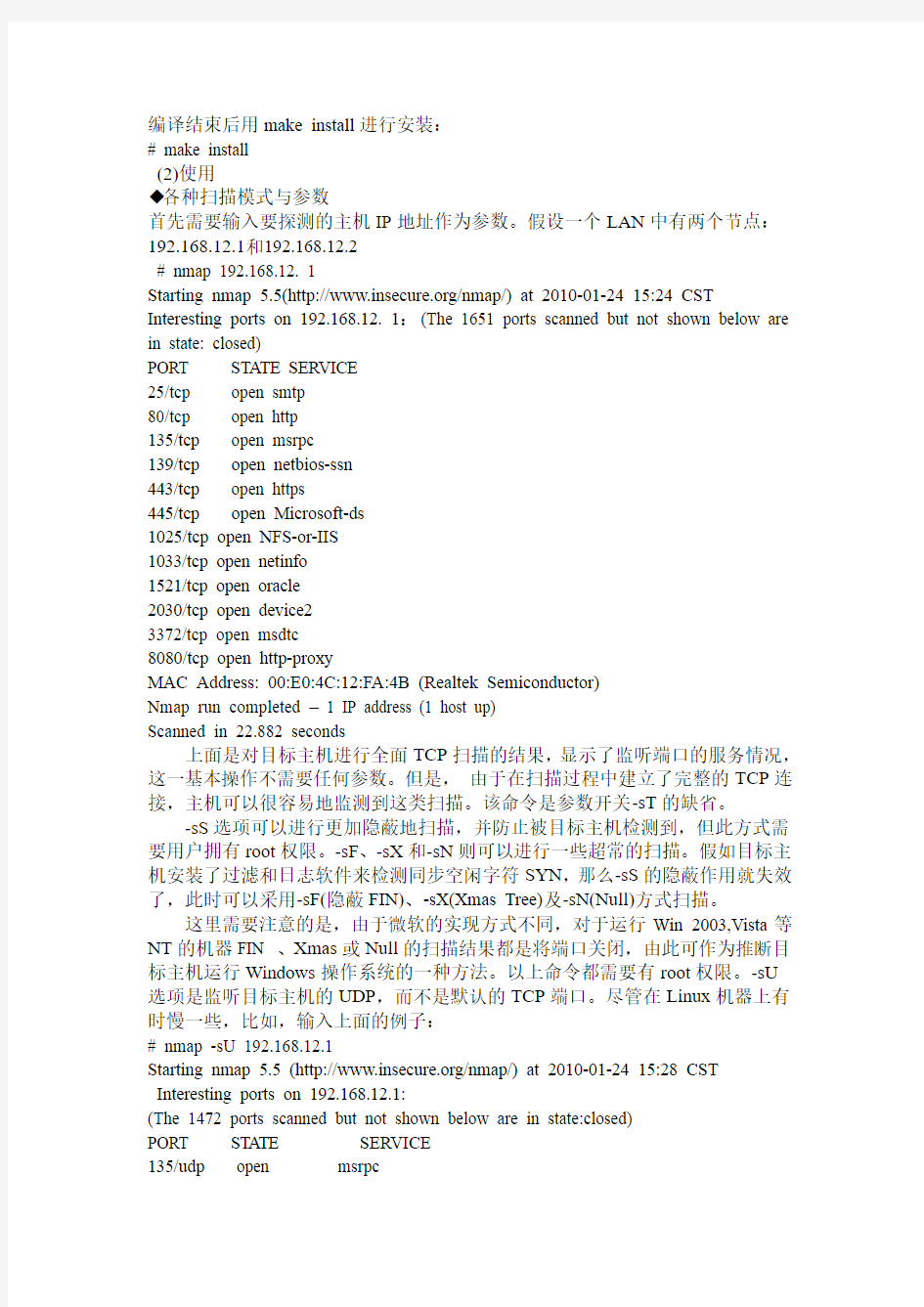

首先需要输入要探测的主机IP地址作为参数。假设一个LAN中有两个节点:192.168.12.1和192.168.12.2

# nmap 192.168.12. 1

Starting nmap 5.5(https://www.doczj.com/doc/7212464189.html,/nmap/) at 2010-01-24 15:24 CST Interesting ports on 192.168.12. 1:(The 1651 ports scanned but not shown below are in state: closed)

PORT STATE SERVICE

25/tcp open smtp

80/tcp open http

135/tcp open msrpc

139/tcp open netbios-ssn

443/tcp open https

445/tcp open Microsoft-ds

1025/tcp open NFS-or-IIS

1033/tcp open netinfo

1521/tcp open oracle

2030/tcp open device2

3372/tcp open msdtc

8080/tcp open http-proxy

MAC Address: 00:E0:4C:12:FA:4B (Realtek Semiconductor)

Nmap run completed – 1 IP address (1 host up)

Scanned in 22.882 seconds

上面是对目标主机进行全面TCP扫描的结果,显示了监听端口的服务情况,这一基本操作不需要任何参数。但是,由于在扫描过程中建立了完整的TCP连接,主机可以很容易地监测到这类扫描。该命令是参数开关-sT的缺省。

-sS选项可以进行更加隐蔽地扫描,并防止被目标主机检测到,但此方式需要用户拥有root权限。-sF、-sX和-sN则可以进行一些超常的扫描。假如目标主机安装了过滤和日志软件来检测同步空闲字符SYN,那么-sS的隐蔽作用就失效了,此时可以采用-sF(隐蔽FIN)、-sX(Xmas Tree)及-sN(Null)方式扫描。

这里需要注意的是,由于微软的实现方式不同,对于运行Win 2003,Vista等NT的机器FIN 、Xmas或Null的扫描结果都是将端口关闭,由此可作为推断目标主机运行Windows操作系统的一种方法。以上命令都需要有root权限。-sU

选项是监听目标主机的UDP,而不是默认的TCP端口。尽管在Linux机器上有时慢一些,比如,输入上面的例子:

# nmap -sU 192.168.12.1

Starting nmap 5.5 (https://www.doczj.com/doc/7212464189.html,/nmap/) at 2010-01-24 15:28 CST Interesting ports on 192.168.12.1:

(The 1472 ports scanned but not shown below are in state:closed)

PORT STATE SERVICE

135/udp open msrpc

137/udp open∣filtered netbios-ns

138/udp open∣filtered netbios-dgm

445/udp open∣filtered microsoft-ds

500/udp open∣filtered isakmp

3456/udp open∣filtered IISrpc-or-vat

MAC Address: 00:E0:4C:12:FA:44 (Realtek Semiconductor)

Nmap run completed – 1 IP address (1 host up) scanned in 4.381 seconds

◆操作系统探测

使用-O选项可推断目标主机的操作系统,既可与上述的命令参数联合使用,也可单独调用。Nmap利用TCP/IP―指纹‖技术来推测目标主机的操作系统。还使用前面的例子:

#nmap -O 192.168.12. 1

Starting nmap 5.5(https://www.doczj.com/doc/7212464189.html,/nmap/)at 2010-01-24 16:03 CST Interesting ports on 192.168.12. 1:

(The 1651 ports scanned but not shown below are in state:closed)

PORT STATE SERVICE

25/tcp open smtp

80/tcp open http

135/tcp open msrpc

139/tcp open netbios-ssn

443/tcp open https

445/tcp open Microsoft-ds

1025/tcp open NFS-or-IIS

1033/tcp open netinfo

1521/tcp open oracle

2030/tcp open device2

3372/tcp open msdtc

8080/tcp open http-proxy

MAC Address: 00:E0:4C:12:FA:44 (Realtek Semiconductor)

Device type: general purpose

Running:Microsoft Windows 95/98/ME∣NT/2K/XP

OS details:Microsoft Windows Millennium Edition(Me),Windows 2000 Pro or Advanced Server,or Windows XP

Nmap run completed – 1 IP address(1 host up) scanned in 3.398 seconds

Nmap提供了一个OS数据库,上例中检测到了该主机运行的操作系统为Windows 系列操作系统,可能为Windows 98、Windows 2000 Pro,或者为Windews

vista/Windows 7等。

◆更进一步的应用

除了一次只扫描一个目标主机外,还可以同时扫描一个主机群,比如―nmap –sT –O 203.187.1.1-50‖就可以同时扫描并探测IP地址在203.187.1.1到203.187.1.50之间的每一台主机。当然这需要更多的时间,耗费更多的系统资源和网络带宽,输出结果也可能很长。所以,可以使用下面命令将结果重定向输送到一个文件中:#nmap -sT -O -oN test.txt 202.96.1.1-50

另外的一些命令参数选项如下:

-I 进行TCP反向用户认证扫描,可以透露扫描用户信息;

-iR 进行随机主机扫描;

-p 扫描特定的端口范围;

-v 长数据显示,―-v -v‖是最长数据显示;

-h 快捷帮助。

下面给一个综合了上述参数的例子:

#nmap -sS -p 23,80 -oN ftphttpscan.txt 203.187.53.50-100

◆Nmap图形用户界面

Nmap有一些图形用户前端,比如,NmapFE(GTK界面)网址为

https://www.doczj.com/doc/7212464189.html,/nmapfe.html;Kmap(Qt/KDE前端)网址为

https://www.doczj.com/doc/7212464189.html,/kde/kmap/;KNmap(KDE前端)网址为

https://www.doczj.com/doc/7212464189.html,/rewind/。

2.Nessus

Nessus是一个功能强大而又易于使用的远程安全扫描器,它不仅免费,而且更新极快。安全扫描器的功能是对指定网络进行安全检査,找出该网络是否存在有导致对手攻击的安全漏洞。该系统被设计为Client/Sever模式,服务器端负责进行安全检查,客户端用来配置管理服务器端。在服务端还采用了plug-in的体系,允许用户加入执行特定功能的插件,该插件可以进行更快速和更复杂的安全检查。在Nessus中还采用了一个共享的信息接口,称之知识库,其中保存了前面进行检査的结果。检查的结果可以HTML、纯文本、LaTeX(一种文本文件格式)等几种格式保存。在未来的新版本中,Nessus将会支持速度更快的安全检查,而且这种检查将会占用更少的带宽,其中可能会用到集群的技术以提高系统的运行效率。

Nessus的主要优点在于其采用了基于多种安全漏洞的扫描,避免了扫描不完整的情况;它是免费的,比起商业的安全扫描工具,如ISS具有价格优势;扩展性强、容易使用、功能强大,可以扫描出多种安全漏洞。

Nessus的安全检查完全是由plug-ins的插件完成的。目前Nessus提供的安全检查插件已达18类750个,而且这个数量还会增加。比如,在useless services类中,Echo port open和Chargen插件用来测试主机是否易受到已知的echo-chargen 攻击;在backdoors类中,PcAnywhere插件用来检查主机是否运行了BO、PcAnywhere等后台程序。更可喜的是,其中包括了对最近肆虐一时的CodeRed 及其变种的检测。

在Nessus主页中不但详细介绍了各种插件的功能,还提供了解决问题的相关方案。有关plug-in的详细说明,请参看

https://www.doczj.com/doc/7212464189.html,/plugins/dump.php3?viewby=family。

除了这些插件外,Nessus还为用户提供了描述攻击类型的脚本语言,进行附加的安全测试,这种语言称为Nessus攻击脚本语言(NSSL),用它来完成插件的编写。在客户端,用户可以指定运行Nessus服务的机器、使用的端口扫描器、测试的内容及测试的IP地址范围。Nessus本身是工作在多线程基础上的,所以用户还可以设置系统同时工作的线程数。这样用户在远端就可以设置Nessus的工作配置。安全检测完成后,服务端将检测结果返回到客户端,客户端生成直观的报告。在这个过程当中,由于服务器向客户端传送的内容是系统的安全弱点,为了防止通信内容受到监听,其传输过程还可以选择加密。

(1)安装软件

Nessus由客户端和服务器端两部分组成。首先看服务器端的安装。从

https://www.doczj.com/doc/7212464189.html,/nessus/nessus-2.2.2a/src/下载源代码包,其中包括nasl库文件libnasl-2.2.2a.tar.gz、nessus核心文件nessus-core-2.2.2a.tar.gz、nessus库文件nessus-libraries-2.2a.tar.gz和nessus插件文件nessus-plugins-2.2.2a.tar.gz 四个文件。

首先用―tar xzvf nessu s-*‖将这四个软件包解开。第一个先安装nessus的lib库:#cd nessus-libaries

#./configure & make &make install

然后以同样的方法按照上面的顺序安装其它三个软件包。安装完毕后,确认在etc/ld.so.conf文件加入已安装库文件的路径/usr/local/lib。如果没有,则只需在该文件中加入这个路径,然后执行ldconfig,这样nessus运行的时候就可以找到运行库了。

◆创建用户

Nessus服务端有自己的用户资料库,其中对每个用户都做了约束。用户可以在整个网络范围内通过nessusd服务端进行安全扫描。用nessus-adduser命令创建用户,根据命令提示创建用户。

Nessus-adduser是Nessusd的附带工具,安装完毕后,在安装目录下会产生这个程序。

◆配置Nessus服务端程序Nessusd

Nessusd的配置文件为nessusd.conf,位于/usr/local/etc/nessus/目录下,一般情况下不需要改动。这里还需要运行nessus-mkcert来生成服务器证书,可以按照默认设置。

◆启动nessusd

在上面的准备工作完成后,以root用户身份用下面的命令启动服务端:

# netssusd –D

Loading the plugins...3570(out of 5830)

载入完所有插件后将以系统服务进程的身份运行。

(2)使用

按照上面的方法启动Nessus的服务进程后,就可以执行客户端程序进行安全扫描了。

首先提示登录到Nessus服务器,在Nessus Host后面输入Nessus服务器所在的Linux机器IP地址,端口号及加密方式不需要做改动。输入用户名,单击―Log in‖登录。系统会询问是否接受服务器证书,选择第一项,然后单击―YES‖接受证书。一旦登录成功,―Log in‖按钮会变为―Log out‖,对话框的旁边还会有connected

的提示。登录后就可以进行相应的漏洞扫描了。下面通过选择Plug-in插件来进行相应的安全扫描。下面是插件所能检査的攻击方法,单击每个攻击方法会弹出一个对话框介绍它的危害性及解决方法。然后选择扫描的目标主机,单击―target selection‖,在窗口中输入目标地址,如上面所输入的192.168.12. 2。这里作者用的是一个内部地址,还可以用192.168.6.0/24的方式指定扫描192.168.6.1到

192.168.6.255整个网段。

设置完毕后,单击―start scan‖开始进行扫描。根据选择的插件数量、扫描的范围扫描时间不等。扫描结束后会有扫描结果。

在窗口的中列出了所有被扫描的网络、主机和主机相应的端口,Nessus给出了安全漏洞的严重等级、问题的产生原因及解决方法。最后,扫描结果还能够以

XML、ASCⅡ、HTML、NSR等多种格式存盘,做为参考资料供以后使用。

入侵检测系统(IDS)

1、原理

入侵检测系统(Intrusion Detection System,IDS)是一种主动保护自己免受攻击的一种网络安全技术。作为防火墙的合理补充,入侵检测技术能够帮助系统监测攻击行为,扩展了系统管理员的安全管理能力(包括安全审计、监视、攻击识别和响应),提高了信息安全基础结构的完整性。它从计算机网络系统中的若干关键点收集信息,并分析这些信息。入侵检测被认为是防火墙之后的第二道安全闸门,能够在不影响网络性能的情况下能对网络进行监测,防止或减轻上述的网络威胁。

入侵检测系统有很多种,从部署的位置可以分为以下几种:

◆基于网络的系统,它放置于网络之上,靠近被检测的系统,它们监测网络流量并判断是否正常。

◆基于主机的系统,其经常运行在被监测的系统之上,用以监测系统上正在运行的进程是否合法。

◆最近出现的一种系统,位于操作系统的内核之中,并监测系统的最底层行为。从检测的技术手段上可以分为以下两种:

◆误用检测是将收集到的数据与预先确定的特征知识库里的各种攻击模式进行

比较,如果发现有攻击特征,则判断有攻击。特征知识库是将己知的攻击方法和技术的特征提取出来建立的一个知识库。

◆异常检测则是对收集到的数据进行统计分析。它首先假定所有的攻击行为与正常行为不同,这样发现与正常行为有不同时,则判断存在攻击。它需要建立正常行为的标准,如登录时错误次数为多少时视为正常。

相比而言,误用检测的原理简单,很容易配置,特征知识库也容易扩充。但它存在一个致命的弱点――只能检测到已知的攻击方法和技术。异常检测可以检测出已知的和未知的攻击方法和技术,但是其问题在于正常行为标准只能采用人工智能、机器学习算法等来生成,并且需要大量的数据和时间,同时,由于现在人工智能和机器学习算法仍处于研究阶段。所以现在的入侵检测系统大多采用误用检测的分析方法。

下面给介绍的Snort就是一个基于网络的、采用误用分析技术的入侵检测系统。

2.Snort的安装、配置和使用

Snort是一个开放源码的网络入侵检测系统。Snort的功能包括采用Libpcap捕获数据链路层的分组,并进行协议栈分析(TCP/IP协议)。Snort在内部使用Misused 检测模型进行入侵检测,即通过一个完整的入侵规则库来实时匹配,并探测入侵行为。这个规则库非常全面,包含了探测缓冲区溢出、端口扫描、CGI攻击等,并处于不断更新当中。Snort可以轻易发现使用Nmap或Trin00等进行的攻击。Snort也允许用户方便地编写和加人自己的规则。日志可以存储成Tcpdump二进制格式、ASCⅡ格式或数据库格式(包括MYSQL、PostgreSQL),甚至XML格式。

(1)安装

在https://www.doczj.com/doc/7212464189.html,/可以下载最新版本的Snort,目前最新稳定版本是2.8.0,下载文件为Snort-2.8.0RC2.tar.gz。安装的方法同上面介绍的几个软件类似。依次经过解压缩后运行―./configure‖、―make‖和―make install‖。要注意的是,Snort需要libpcap库支持,如果尚未安装可以到https://www.doczj.com/doc/7212464189.html,/下载libpcap源代码进行安装,目前最新版本为0.8.3。

执行文件安装完毕后还需要下载最新的规则文件。Snort采用基于误用的检测技术,需要按照预先定义好的规则同网络当中的流量进行比对,特征一致时认为有入侵事件发生,从而釆取相应动作,因此保持最新的特征库对Snort来说尤其重要。将下载到的规则文件解压缩,得到rules目录,其内容为按照攻击类型和攻击目标划分为不同规则文件。

(2)配置

Snort依靠命令启动时指定的配置文件进行配置,通常是/etc/snort.conf,可以编辑Snort配置文件源文件所在目录下/etc/snort.conf来进行配置。

# vi /root/snort/snort-2.8.0RC2/etc/

其中需要修改的地方如下:

Var HOME_NET yournetwork

Var RULE_PATH /etc/snort/rules

Preprocessor http_inspect:global\

此外还可以根据需要选择规则集合当中的规则文件,例如:

iis_unicode_map /etc/snort/rules/Unicode.map 1252

Include /etc/snort/rules/reference.config

Include /etc/snort/rules/classification.config

yournetwork即为所釆用的IP地址段,规则文件所在目录为刚才下载规则文件解压缩所在目录。

(3)使用

输入下面代码:

#snort –D –c /root/snort/snort-2.8.0RC2/etc/snort.conf

其中,-D参数表明Snort以后台进程方式运行,-c指名所釆用的配置文件位置。启动之后可以查看/var/log/snort/alert内容来检査结果。

#vi alert

[**][1:469:3]ICMP PING NMAP [**]

[Classification:Attempted Information Leak][Priority:2]

01/28-17:30:33.813923 192.168.100.122 ->202.12.37.7

ICMP TTL:50 TOS:0x0 ID:36381 IpLen:20 Dgmlen:28

Type:8 Code:0 ID:51597 Seq:14292 ECHO

[Xref=>https://www.doczj.com/doc/7212464189.html,/info/IDS162]

[**][122:1:0](portscan)TCP Portscan[**]

01/28-17:30:33.916752 192.168.12.1 ->202.12.37.7

PROTO255 TTL:0 TOS:0x0 ID:0 iplen:20 Dgmlen:182 DF

由上可以看到,告警文件中记录了网络当中一次Nmap端口扫描的行为。

防火墙系统

1、基本原理

防火墙适用于用户网络系统的边界,属于用户网络边界的安全保护设备。所谓网络边界即是釆用不同安全策略的两个网络连接处,比如用户网络和互联网之间连接、跟其它业务往来单位的网络连接及用户内网不同部门之间的连接等。防火墙的目的就是在网络连接之间建立一个安全控制点,通过允许、拒绝或重新定向经过防火墙的数据流,实现对进、出内部网络的服务和访问的审计和控制。

目前,有很多厂商提供各种类型的防火墙平台,通常有几种常用的分类方法:

按照产品形式可分为硬件防火墙和软件防火墙;

按照性能可以分为百兆级和千兆级防火墙;

按照操作模式可分为透明模式、路由模式和NET(网络地址转换);

按照部署位置可分为边界防火墙和主机/个人防火墙;

l按照OSI模型层次可分为包过滤防火墙、状态检测防火墙和应用代理防火墙。其中包过滤防火墙是最基本的防火墙,由一些基本路由设备通过内部的网络访问控制规则实现。它一般是工作在网络层,但在现代网络结构中,为了实现负载均衡/高可用性,也可能在网络第二层实现。包过滤防火墙的访问控制功能由一套规则集组成,这些规则集是基于网络报文的以下信息实现的源地址、目的地址、流量类型、网络会话特征或物理端口。

下面介绍的iptables就是一款优秀的网络层防火墙用他能很容易构建一个功能强大、性能优异的防火墙系统。

2.iptables的安装、配置和使用

Netfilter/iptables IP数据包过滤系统是一个功能强大的工具,可用于添加、编辑和除去规则,这些规则是在做数据包过滤决策时防火墙所遵循和组成的规则。这些规则存储在专用的数据包过滤表中,而这些表则集成在Linux内核中。Linux 2.4内核提供的防火墙系统实际上由netfilter和iptables组成。netfilter组件是内核的一部分,由一些数据包过滤表组成、这些表包含内核用来控制数据包过滤处理的规则集。iptables组件是一种工具,运行在用户空间,它用来维护存储在内核中的数据包过滤表中的规则。通过iptalbes可以方便地修改、添加和删除规则,也可以构建自己的定制规则。内核根据规则来决定,对来自某些源、前往某些目的地或具有某些协议类型的数据处理,可以是ACCEPT(允许该数据包通过)、DROP(丢弃该数据包),或者是REJECT(阻塞数据包)。

根据规则处理的数据包类型,可以将规则分组在不同链中。处理入站数据包的规则被添加到INPUT链中;处理出站数据包的规则被添加到OUTPUT链中;处理正在转发的数据包的规则被添加到FORWARD链中。这三个链是基本数据包过滤表中内置的缺省主链。

此外,还有其它许多可用链类型,如PREROUTING和POSTROUTING,以及提供用户定义的链。每个链都可以有一个策略,它定义―缺省目标‖,也就是要执行的缺省操作,当数据包与链中的任何规则都不匹配时,执行此操作。

建立规则并将链放在适当的位置之后,就可以开始进行真正的数据包过滤工作。这时内核空间从用户空间接管工作。当数据包到达防火墙时,内核先检查数据包的头信息,尤其是数据包的目的地,这个过程称为路由。

如果数据包源自外界并前往系统,而且防火墙是打开的,那么内核将它传递到内核空间数据包过滤表的INPUT链。如果数据包源自系统内部或系统所连接的内部网上的其它源,并且此数据包要前往另一个外部系统,那么数据包被传递到OUTPUT链。类似的,源自外部系统并前往外部系统的数据包被传递到FORWARD链。接下来,将数据包的头信息与它所传递到的链中的每条规则进行比较,看它是否与某条规则全匹配,如果数据包与某条规则匹配,那么内核就对该数据包执行由该规则的目标指定的操作。但是,如果数据包与这条规则不匹配,那么它将与链中的下一条规则进行比较。最后,如果数据包与链中的任何规则都不匹配,那么内核将参考该链的策略来决定如何处理该数据包。

(1)安装

通常的Linux发行版本都支持iptalbes,很多情况下它已经随着操作系统而被安

装。如果在安装操作系统时没有选择防火墙支持,那么需要重新编译内核才能使用iptables。对于如何重新编译内核,这里就不再赘述。关于iptables的安装可以参看iptables使用手册,或者相应How-to文档

https://www.doczj.com/doc/7212464189.html,/iptables/howto/iptables-HOWTO.html

(2)配置

下面介绍iptalbes的常用参数。

◆对规则的操作

加入(append)一个新规则到一个链(-A)的最后。

在链内某个位置插入(insert)一个新规则(-I),通常是插在最前面。

在链内某个位置替换(replace)一条规则(-R)。

在链内某个位置删除(delete)一条规则(-D)。

删除(delete)链内第一条规则(-D)。

◆指定源地址和目的地址

通过―――source/--src/-s‖可以指定源地址(这里的/表示或者的意思,下同),通过―—destination/--dst/-s‖可以指定目的地址。有四种方法可以指定IP地址:使用完整的域名,如https://www.doczj.com/doc/7212464189.html,cn;使用IP地址,如192.168.1.1;用X.X.X.X/X.X.X.X 指定一个网络地址,如192.168.1.0/255.255.255.0;

用X.X.X.X/X指定一个网络地址,如192.168.1.0/24,这里的24表明了子网掩码的有效位数。

◆指定网络接口

使用‖—in-interface/-i‖或―—out-interface/-o‖来指定网络接口。

◆指定协议及端口

通过―――protocol/-p‖选项来指定协议,如果是UDP和TCP协议,还可使用―—source-port/--sport‖和―—destination-port/--dport‖来指明端口。

关于防火墙的具体应用,这里限于篇幅就不详细介绍,在以后的文章中会以一个具体的例子来说明如何利用iptables的防火墙和网络地址转换(NAT)功能来提供一个安全、稳定、可靠的Internet接入。

小结

Linux系统以其强大的功能和开放的平台,为许多安全工具提供支持。除了以上列举到的Nmap、Nessue、Snort、iptables等软件外,还有诸多的安全工具能够在Linux平台下运行。掌握这些工具的原理、配置和使用对于维护信息系统的安全性来说是极其重要的。

温县吧:https://www.doczj.com/doc/7212464189.html,

常见浏览器对比 常见的浏览器有Internet Explorer (IE浏览器的衍生浏览器比较多:它们以IE为内核,然后优化外观,增加部分功能。常见的有:360浏览器、世界之窗浏览器、傲游浏览器(双内核)、搜狗浏览器(双内核)、TT浏览器。)Firefox浏览器、Chrome浏览器、Opera 浏览器、Safari浏览器。 近日,美国著名的市场调查公司StatCounter发布了四月份全球浏览器排行榜前五名。在全球范围内,IE排名第一,Firefox位居第二,排行三四五名的依次分别为Chrome、Safari 和Opera;在我国,IE以绝对的优势胜出位列第一,排名第二的是Chrome,三四五名则分别为 Maxthon、Firefox和Safari,它们的市场份额分别如下: 全球范围内: 1. IE - 44.58% 2. Firefox - 29.67% 3. Chrome - 18.24% 4. Safari - 5.05% 5. Opera - 1.92% 6. Other - 0.55% 我国: 1. IE - 87.35% 2. Chrome - 4.41% 3. Maxthon - 3.79% 4. Firefox - 3.28% 5. Safari - 0.61% 6. Other - 0.56% 一主流浏览器介绍 1、IE浏览器 IE浏览器是微软公司(Microsoft)出品的老牌浏览器:诞生于1995年。现在市场占有率排名第一。自2004年以来市场占有率开始下滑。我们现在一般所见的IE版 IE6,IE7,IE8,IE9。 由于最初是靠和Windows捆绑获得市场份额,且不断爆出重大安全漏洞,本身执行效率不高,不支持W3C标准,Internet Explorer一直被人诟病,但不得不承认它为互联网的发展做出了贡献。 内核:IE浏览器使用Trident的内核,该内核程序在1997年的IE4中首次被采用,是微软在Mosaic代码的基础之上修改而来的,并沿用到目前的IE9。Trident实际上是一款开放的内核,其接口内核设计的相当成熟,因此才有许多采用IE内核而非IE的浏览器涌现。由于微软很长时间都并没有更新Trident内核,这导致了两个后果:一是Trident内核曾经几乎与W3C标准脱节(2005年),二是Trident内核的大量 Bug等安全性问题没有得到及时解决 IEInternet Explorer是一款招致非常多批评的网页浏览器,大部分批评都集中在其安全架构以及对开放标准的支持程度上。Internet Explorer 最主要都是被批评其安全性。很多间谍软件,广告软件及电脑病毒横行网络是因为 Internet Explorer 的安全漏洞及安全

新手刚刚接触Linux的时候可能处处感到不便,不过没有关系,接触新的事物都有这样的一个过程,在你用过Linux一段时间后,你就会逐渐了解Linux其实和Windows一样容易掌握。 由于操作和使用环境的陌生,如果要完全熟悉Linux的应用我们首先要解决的问题就是对Linux常用命令的熟练掌握。本章我们就来介绍Linux的常用基本命令。 Linux常用命令 1.Linux命令基础 Linux区分大小写。在命令行(shell)中,可以使用TAB键来自动补全命令。即可以输入命令的前几个字母,然后按TAB键,系统自动补全命令,若不止一个,则显示出所有和输入字母相匹配的命令。 按TAB键时,如果系统只找到一个和输入相匹配的目录或文件,则自动补全;若没有匹配的内容或有多个相匹配的名字,系统将发出警鸣声,再按一下TAB键将列出所有相匹配的内容(如果有的话)以供用户选择。 首先启动Linux。启动完毕后需要进行用户的登录,选择登陆的用户不同自然权限也不一样,其中―系统管理员‖拥有最高权限。 在启动Linux后屏幕出现如下界面显示:Red Hat Linux release 9 (Shrike) Kernel 2.4.20.8 on an i686

login: 输入:root(管理员名)后,计算机显示输口令(password:),输入你的口令即可。当计算机出现一个―#‖提示符时,表明你登录成功! 屏幕显示Linux提示符:[root@localhost root]#_ 这里需要说明的是―Red Hat Linux release 9 (Shrike)‖表示当前使用的操作系统的名称及版本。―2.4.20.8‖表示Linux操作系统的核心版本编号。―i686‖表示该台电脑使用的CPU的等级。 下面我们来介绍常用基本命令 一,注销,关机,重启 注销系统的logout命令 1,Logout 注销是登陆的相对操作,登陆系统后,若要离开系统,用户只要直接下达logout命令即可: [root@localhost root]#logout

Linux 虽然是免费的,但它的确是一个非常优秀的操作系统,与MS -WINDOWS 相比具有可靠、 稳定、速度快等优点,且拥有 丰富的根据UNIX 版本改进的强大功能。下面,作为一个典型的DOS 和WINDOWS 用户,让我们一起来学习Linux 的一些主要命令,希望大家能尽快进入到Linux 的世界里,成为玩转Linux 高手.....[电子版下载] <<编者:YOYO >> 温馨提示:按 Ctrl+F 快速查找 cat chattr chgrp chmod chown cksum cmp diff diffstat file find git gitview indent cut ln less locate isattr mattrib mc mdel mdir mktemp more mmove mread mren mtools mtoolstest mv od paste patch rcp rm slocate split tee tmpwatch touch umask which cp in mcopy mshowfat rhmask whereis cd df dirs du edquota eject mcd mdeltree mdu mkdir mlabel mmd mrd mzip pwd quota mount mmount rmdir rmt stat tree umount ls quotacheck quotaoff lndir repquota quotaon col colrm comm csplit ed egrep ex fgrep fmt fold grep ispell jed joe join look mtype pico rgrep sed sort spell tr expr uniq wc lprm lpr lpq lpd bye ftp uuto uupick uucp uucico tftp ncftp ftpshut ftpwho ftpcount badblocks cfdisk dd e2fsck ext2ed fsck fsck fsconf fdformat hdparm mformat mkbootdisk mkdosfs mke2fs mkfs.ext2 mkfs.msdos mkinitrd mkisofts mkswap mpartition apachectl arpwatch dip getty mingetty uux telnet uulog uustat ppp-off netconfig nc httpd ifconfig minicom mesg dnsconf wall netstat ping pppstats samba setserial talk

远程维护Linux常用软件及安装与使用方法 1、putty 一般情况下,我们平时工作都使用的Windows,如果要远程维护Linux,如果不使用第三方的一些软件,那么必须要使用Windows 的Telnet来进行远程登录,那么就必须要开启Linux上的Telnet服务,由于此服务不是很安全,一般是不是很常用,常用的ssh的服务,这里不介绍ssh服务器的具体配置,由于ssh 服务是Linux安装完成之后,默认开启的服务,此服务比telnet来讲,安全的多了。现在来看看在 Windows下的ssh客户端的配置。 开启putty,如图1 输入远程Linux主机的IP地址,并输入一个保存的对话名称,便于以后可以快速的链接到所需要的Linux主机,如图2

输入完成后,设置登入画面的大小,设置40×100的大小,这样看起来很舒服。还要设置回滚行数,这样可以查看以前所有的输入与输出记录。如图3

然后设置ssh版本,这个根据Linux服务器的配置来选择,一般现在大部分的Linux都是ssh2的版本。如图4

最后返回会话界面,点击保存就可以了。如图5 选择会话redhat,按下“打开”按钮,如图6

点击“是”,保存密钥,接着就进入putty的主界面,输入用户名和密码,之后,就可以使用指令来对Linux进行操作。 如果出现乱码的情况,需要更改相应的字符编码集,如图7画面,自己选择合适的字符集就可以了

2、WinSCP 当维护Linux主机的时候,如果需要安装一些软件,这个时候都是采用网络共享的方式将软件传输到Linux主机上,然后在执行安装过程,这样作或多或少的会存在一些安全隐患,这里建议使用WinSCP这个软件。此软件是Windows下的scp 和sftp的客户端程序 如图8,是开启Winscp后的界面

Linux常用命令学习 1、ls命令 就是list的缩写,通过ls 命令不仅可以查看linux文件夹包含的文件,而且可以查看文件权限(包括目录、文件夹、文件权限)查看目录信息等等 常用参数搭配: ls -a 列出目录所有文件,包含以.开始的隐藏文件 ls -A 列出除.及..的其它文件 ls -r 反序排列 ls -t 以文件修改时间排序 ls -S 以文件大小排序 ls -h 以易读大小显示 ls -l 除了文件名之外,还将文件的权限、所有者、文件大小等信息详细列出来 实例: (1) 按易读方式按时间反序排序,并显示文件详细信息 ls -lhrt (2) 按大小反序显示文件详细信息 ls -lrS (3)列出当前目录中所有以“t”开头的目录的详细内容 ls -l t* (4) 列出文件绝对路径(不包含隐藏文件) ls | sed "s:^:`pwd`/:" (5) 列出文件绝对路径(包含隐藏文件) find $pwd -maxdepth 1 | xargs ls -ld 2、cd命令 (changeDirectory),命令语法:cd [目录名]。说明:切换当前目录至dirName 实例: (1)进入要目录 cd /

(2)进入"家"目录 cd ~ (3)进入上一次工作路径 cd - (4)把上个命令的参数作为cd参数使用。 cd !$ 3、pwd命令 查看当前工作目录路径 实例: (1)查看当前路径 pwd (2)查看软链接的实际路径 pwd -P 4、mkdir命令 创建文件夹 可用选项: -m: 对新建目录设置存取权限,也可以用chmod命令设置; -p: 可以是一个路径名称。此时若路径中的某些目录尚不存在,加上此选项后,系统将自动建立好那些尚不在的目录,即一次可以建立多个目录; 实例: (1)当前工作目录下创建名为t的文件夹 mkdir t (2)在tmp目录下创建路径为test/t1/t的目录,若不存在,则创建 mkdir -p /tmp/test/t1/t 5、rm命令 删除一个目录中的一个或多个文件或目录,如果没有使用- r选项,则rm不会删除目录。如果使用rm 来删除文件,通常仍可以将该文件恢复原状 rm [选项] 文件… 实例:

Red Hat Linux常用命令汇总 Linux 常用命令汇总 ls命令: 1. ls //列出当前目录的文件和文件夹 2. ls –a //列出当前目录的文件和文件夹,包含隐藏文件 3. ls –l //列出详细信息 4. ls 目录 //列出某目录下的文件 pwd命令 //查看当前所在位置 du 命令 1. du 目录 //查看目录的总容量以及子目录的容量 2. du –s 目录 //查看目录总容量 cd 命令 1.cd .. //回上一级目录 2.cd / //回根目录 3. cd //回用户主目录 4.cd 目录路径 //去某目录 mkdir 目录名 //创建目录 rmdir 空目录名 //删除空目录 rm 文件名 //删除文件 rm –rf 目录名 //删除目录以及目录下所有文件 mount 命令 1.mount /dev/cdrom /mnt/cdrom //挂载光驱到 /mnt/cdrom目录下2.mount -t vfat /dev/sda1 /mnt/u //挂载U盘到 /mnt/u目录下

3. umount /mnt/cdrom //卸载光驱 fdisk –l //查看本机存储设备 file 文件名 //查看文件类型 find 目录名–name “*.c” //在某目录下查找文件为*.c的文件 whereis 文件名 //查找文件在哪些目录下 cat 文件名 //显示文件内容 cat 文件名 | grep 文字 //只显示包含文字相关的内容 cat 文件名 | more //分页显示文件内容 tail 文件名 //查看文件末尾 head 文件名 //从头查看文件 cp 命令: cp 文件1 文件2 //复制文件1 到文件2 cp 文件1 目录1 //复制文件1到目录1下 cp 目录1/文件1 目录2 //复制目录1下的文件1到目录2下 cp –r 目录1 目录2 //复制目录1下所有内容到目录2 mv 命令: mv 文件1 文件2 //重命名文件1为文件2 mv 文件1 目录1 //移动文件1到目录1下 mv 目录1/文件1 目录2 //移动目录1下的文件1到目录2下 mv –r 目录1 目录2 //移动目录1下所有内容到目录2 chmod 命令: chmod u+x g+r o-w 文件名 //为文件设置权限(用户,组,其他人)chmod 744 文件名 //为文件设置权限(1-执行,2-写,4-读) chown 命令: chown 用户文件名 //把文件改为用户所有

linux 服务器必备的常用安全软件 linux 服务器必备的常用安全软件:作为一个合格的网络系统管理员,要谁时应对可能发生的安全问题,掌握Linux下各种必须的安全工具设备是很重要的。本文主要介绍Linux 上常用的安全工具,例如,Nmap、Snort、Nesseu等安装、使用和维护知识。通过这些工具管理人员能够了解其系统目前存在的安全隐患、入侵者可能利用的漏洞,及时发现入侵,并构造一个坚固的防御体系将入侵拒之门外。 一、安全信息收集软件 对于系统管理员来说,了解和掌握系统当前的安全状态是做到―知己‖的第一个步骤。安全信息收集软件就是用来收集目前系统安全状态的有力工具。端口扫描软件和漏洞扫描软件是常用的信息收集软件。入侵者通常通过端口扫描软件来掌握系统开放端口,运行服务器软件版本和操作系统版本等相关信息。而对于管理人员,通过这些软件可以让管理人员从入侵者的角度来审视系统,并且能够根据这些信息进行相应的配置和修改来迷惑入侵者。漏洞扫描软件能够获得具体的漏洞信息,利用这些漏洞信息,入侵者能够轻易地访问系统、获得非授权信息,甚至是获得整个系统的控制权限。而对于管理人员,通过漏洞扫描软件获得的信息能够帮助自己及时对系统进行加固和防御,让入侵者无机可乘。 1、Nmap Nmap是一个网络探测和安全扫描程序,使用这个软件可以扫描大型的网络,以获取那台主机正在运行及提供什么服务等信息。Nmap支持很多扫描技术,例如UDP、TCPconnect()、TCP SYN(半开扫描)、FTP代理(bounce攻击)、反向标志、ICMP、FIN、ACK扫描、圣诞树(Xmas Tree)、SYN扫描和null扫描。Nmap还提供了一些高级的特征,例如,通过TCP/IP协议栈特征探测操作系统类型、秘密扫描、动态延时、重传计算和并行扫描,通过并行ping扫描探测关闭的主机、诱饵扫描,避开端口过滤检测,直接RPC扫描(无须端口影射)、碎片扫描,以及灵活的目标和端口设定。 (1)安装 Nmap的安装很简单,Linux各发行版本上通常都已经安装了Namp。这里首先用 ―nmap-v‖查看当前系统所安装的nmap版本号: # nmap -v Starting nmap V. 4.00.(https://www.doczj.com/doc/7212464189.html,/nmap/) …… 由于目前系统所安装的Nmap为4.00,不是最新版本,因此要首先从 https://www.doczj.com/doc/7212464189.html,/nmap/下载最新版本的源代码。目前最新版本为Nmap-5.5.tar.bz2,该文件为源代码压缩包,需要用bzip2进行解压缩。我们将该文件下载并保存在/root/nmap 下,以root用户进行安装。 # bzip2 –cd nmap-5.5.tar.bz2∣tar xvf- 该命令将Nmap源代码解压缩至目录nmap-5.5。

常见软件(1)对比系列一 常见浏览器对比 浏览器是大家最常用的软件之一。常见的浏览器有Internet Explorer(包括众多国产IE 内核(2)浏览器)、Firefox浏览器、Chrome浏览器、Opera 浏览器、Safari浏览器。 一、各浏览器的简要介绍及外观截图 1、IE浏览器 IE浏览器是微软公司(Microsoft)出品的老牌浏览器:诞生于1995年。现在市场占有率排名第一。我们现在一般所见的IE版本有IE6,IE7,IE8,IE9。其中IE6开始慢慢地被淘汰,但是起占有率尤其是配置较低的旧电脑上比较高。IE7现在并不常见,因为它与它的升级版本IE8风格外观操作习惯十分相像,所以很快被IE8取代。IE8在功能上和兼容性(3)上都较IE7有所提升。IE9是目前微软主推的浏览器。

2、Firefox浏览器 Firefox浏览器:由Mozilla基金会(谋智网络)与开源团体共同开发的网页浏览器。重要历史:诞生于2004年,现在更新到Firefox 3.6版本。现在市场占有率排名第二。火狐浏览器以其丰富多彩的插件(Add-on)著称,并以此给使用者巨大的便利。

3、Chrome浏览器 Chrome浏览器是谷歌公司(Google)推出的一款浏览器。诞生于2009年,现在最新版本为Chrome 10.0.X诞生之初,Chrome 就突出一个特点:快。尤其在与IE8的对比中,其速度占明显优势,并迫使微软投入大量精力研发IE9.并且其在可视面积,书签及扩展应用的同步上做的相当不错。Chrome是近年来增长速度最快的浏览器。

4、Safari浏览器 Safari浏览器是苹果公司(Apple)推出的浏览器,其起初只有Mac版本,在2007年发布了Windows版本,现在最新版本为Safar I for windows 5.0.x。

Linux常用命令详解 (常用、详细) BISTU 自动化学院 刷碗小工(frisen.imtm) 2010年11月 开源社区,造福大家,版权所有,翻录不究(初次接触Linux命令可能对以下说明有不少疑问,可待看完一遍后再回头细看) (配合Ctrl + F可快速查找你想了解的命令)

索引:(待完善) 文件说明:Linux命令很多,但最常用的80个左右 文档内容充实,用示例说明命令如何使用笔者力求语言简洁,清晰易懂 由于忙于其他事情,改进排版的工作只能搁置了 最后,望此文档能为大家Linux学习之路献微薄之力 一、路径: 执行命令前必须要考虑的一步是命令的路径,若是路径错误或是没有正确的指定,可能导致错误的执行或是找不到该命令。要知道设置的路径,可执行以下命令: 一般而言,本书的命令位于/bin、usr/bin、/sbin、/usr/sbin之中。若读者执行了命令却出现“command not find”或是“命令不存在”的字样,就必须要确定该命令的位置是否在命令的路径中,或是系统上根本没有安装该套件。 二、命令顺序: 若在shell内置的命令/bin以及/usr/bin之下都出现了命令pwd,那当我们执行该命令时,会执行哪一个?答案是第一优先执行shell内置的命令,再执行路径中的设置;因此若有相同名称的命令时,必须要注意顺序设置,或是直接输入完整路径。 三、参数(或称选项)顺序: 一般除了特殊情况,参数是没有顺序的。举例而言,输入“–a –v”与输入“–v –a”以及“–av”的执行效果是相同的。但若该参数后指定了要接的文件或特殊对象,如“–a cmd1 –v cmd2”,则不能任意改变选项顺序。 四、常用参数: 下面所列的是常见的参数(选项)意义: --help,-h 显示帮助信息 --version,-V 显示版本信息 -v 繁琐模式(显示命令完整的执行过程) -i 交谈模式(指定界面) -l 长列表输出格式 -q,-s 安静模式(不显示任何输出或错误信息) -R 递归模式(连同目录下所有文件和子目录一起处理) -z 压缩 五、命令的结合与定向: 命令中除了一般命令外,还有管道(或称途径)(|)与定向(>或>>)。 管道(途径)的用法: “命令一[选项]”| “命令二[选项]”,也就是将“命令一[选项]”的输出结果传到“命令二[选项]”,通过命令二的处理之后才输出到标准输出(屏幕)上。比如“ls /etc”会列出etc下的所有文件,若加上“| less”,也就是“ls /etc | less”,则会将“ls /etc”的结果通过less分页输出。 定向的用法: 将结果定向到命令的输出设备,一般不加文件名意为将结果输出到屏幕,若是在定向后加上文件名,则会将命令的执行结果输出到定向的文件,例如“ls > temp.txt”,就会将ls 的结果输出到文件temp.txt中。“>”与“>>”的差异在于前者是覆盖,而后者是附加。 六、命令中的命令: 许多命令在执行后,会进入该命令的操作模式,如fdisk、pine、top等,进入后我们必须要使用该命令中的命令,才能正确执行;而一般要退出该命令,可以输入exit、q、quit或是按【Ctrl+C】组合

(1)基于虚拟机的Linux操作系统的使用 1.启动VMware Workstation应用程序,启动Windows以后,选择开始—程序——VMware—VMware Workstation,出现如图7—1所示窗口。 2.选择File—Open选择安装好的Linux虚拟机文件,或者直接单击Start this virtual machine 启动Linux操作系统。 3.启动系统后需要输入用户名和密码,如图7—2所示,用户名为“root”,密码为“jsjxy308”。 4.启动终端,成功进入系统后,选择“应用程序”—“系统工具”—“终端”。 5.在终端中执行Linux 命令,终端运行以后,就可以在这里输入Linux命令,并按回车键执行。 (2)文件与目录相关命令的使用 1.查询/bin目录,看一看有哪些常用的命令文件在该目录下: ll /bin 2.进入/tmp目录下,新建目录myshare: cd /tmp mkdir myshare ls –ld myshare/ 3.用pwd命令查看当前所在的目录: pwd 4.新建testfile文件: touch testfile ls -l 5.设置该文件的权限模式: chomd 755 testfile ls -l testfile 6.把该文件备份到/tmp/myshare目录下,并改名为testfile.bak: cp testfile myshare/testfile.bak ls -l myshare/ 7.在/root目录下为该文件创建1个符号连接: ln -s /tmp/testfile /root/testfile.ln ls -l /root/testfile.ln 8.搜索inittab 文件中含有initdefault字符串的行: cat /etc/inittab | grep initdefault (3)磁盘管理与维护命令的使用 1)Linux 下使用光盘步骤 1.确认光驱对应的设备文件: ll /dev/cdrom 2.挂载光盘: mout -t iso9600/dev/cdrom test/dir 1.查询挂载后的目录: ll /media/cdrom 2.卸载光盘: umount /dev/cdrom 2)Linux下USB设备的使用

Linux 常用格式软件安装 Linux下的压缩文件剖析 首先要弄清两个概念:打包和压缩。打包是指将一大堆文件或目录什么的变成一个总的文件,压缩则是将一个大的文件通过一些压缩算法变成一个小文件。这源于Linux中的很多压缩程序只能针对一个文件进行压缩,这样当你想要压缩一大堆文件时,你就得先借助另它的工具将这一大堆文件先打成一个包,然后再就原来的压缩程序进行压缩。Linux下最常用的打包程序就是tar了,tar包文件的命令通常都是以.tar结尾的。生成tar包后,就可以用其它的程序来进行压缩了,所以首先就来讲讲tar命令的基本用法。tar命令的选项有很多(用man tar可以查看到),但常用的就那么几个选项,下面来举例说明一下: # tar -cf all.tar *.jpg 这条命令是将所有.jpg的文件打成一个名为all.tar的包。 -c是表示产生新的包,-f指定包的文件名。 # tar -rf all.tar *.gif 这条命令是将所有.gif的文件增加到all.tar的包里面去。-r是表示增加文件的意思。# tar -uf all.tar logo.gif 这条命令是更新原来tar包all.tar中logo.gif文件,-u是表示更新文件的意思。# tar -tf all.tar 这条命令是列出all.tar包中所有文件,-t是列出文件的意思 # tar -xf all.tar 这条命令是解出all.tar包中所有文件,-t是解开的意思 以上就是tar的最基本的用法。为了方便用户在打包解包的同时可以压缩或解压文件,tar提供了一种特殊的功能。这就是tar可以在打包或解包的同时调用其它的压缩程序,比如调用gzip、bzip2等。 1) tar调用gzip gzip是GNU组织开发的一个压缩程序,.gz结尾的文件就是gzip压缩的结果。与gzip相对的解压程序是gunzip。tar中使用-z这个参数来调用gzip。下面来举例说明一下: # tar -czf all.tar.gz *.jpg 将所有.jpg的文件打成一个tar包,将其用gzip压缩,生成一个gzip压缩过的包,包名为all.tar.gz # tar -xzf all.tar.gz 这条命令是将上面产生的包解开。 2) tar调用bzip2 bzip2是一个压缩能力更强的压缩程序,.bz2结尾的文件就是bzip2压缩的结果。与bzip2相对的解压程序是bunzip2。tar中使用-j这个参数来调用gzip。下面来举例说明一下: # tar -cjf all.tar.bz2 *.jpg 将所有.jpg的文件打成一个tar包,将其用bzip2压缩,生成一个bzip2压缩过的包,包名为all.tar.bz2 # tar -xjf all.tar.bz2 这条命令是将上面产生的包解开。 3)tar调用compress compress也是一个压缩程序。.Z结尾的文件就是bzip2压缩的结果。与compress 相对的解压程序是uncompress。tar中使用-Z这个参数来调用gzip。下面来举例说明一下: # tar -cZf all.tar.Z *.jpg 将所有.jpg的文件打成tar包,将其用compress压缩,生成一个uncompress压缩过的包,包名为all.tar.Z # tar -xZf all.tar.Z 这条命令是将上面产生的包解开 有了上面的知识,你应该可以解开多种压缩文件了,下面对于tar系列的压缩文件作一个小结: 1)对于.tar结尾的文件tar -xf all.tar 2)对于.gz结尾的文件gzip -d all.gz gunzip all.gz 3)对于.tgz或.tar.gz结尾的文件tar -xzf all.tar.gz tar -xzf all.tgz 4)对于.bz2结尾的文件bzip2 -d all.bz2 bunzip2 all.bz2 5)对于tar.bz2结尾的文件tar -xjf all.tar.bz2 6)对于.Z结尾的文件uncompress all.Z 7)对于.tar.Z结尾的文件tar -xZf all.tar.z 另外对于Window下的常见压缩文件.zip和.rar,Linux也有相应的方法来解压它们: 1)对于.zip linux下提供了zip和unzip程序,zip是压缩程序,unzip是解压程序。举例说明一下其用法:# zip all.zip *.jpg 这条命令是将所有.jpg的文件压缩成一个zip包 # unzip all.zip 这条命令是将all.zip中的所有文件解压出来

下面我们来介绍常用基本命令 一、注销,关机,重启 注销系统的logout命令 1,Logout 注销是登陆的相对操作,登陆系统后,若要离开系统,用户只要直接下达logout命令即可: [root@localhost root]#logout Red Hat Linuxrelease 9(Shike) Kernel 2.4.20.8 on an i686 Login: ←回到登陆的画面 2,关机或重新启动的shutdown命令 Shutdown命令可以关闭所有程序,依照用户的需要,重新启动或关机。 参数说明如下: λ立即关机:-h 参数让系统立即关机。范例如下: [root@localhost root]#shutdown –h now ←要求系统立即关机 λ指定关机时间:time参数可指定关机的时间;或设置多久时间后运行shutdown命令,范例如下: [root@localhost root]#shutdown now ←立刻关机 [root@localhost root]#shutdown +5 ←5分钟后关机 [root@localhost root]#shutdown 10:30 ←在10:30时关机 关机后自动重启:-rλ参数设置关机后重新启动。范例如下: [root@localhost root]#shutdown -r now ←立刻关闭系统并重启 [root@localhost root]#shutdown -r 23:59 ←指定在23:59时重启动 3,重新启动计算机的reboot命令 顾名思义,reboot命令是用来重新启动系统的。常用的参数如下: λ-f 参数:不依正常的程序运行关机,直接关闭系统并重新启动计算机。 -Iλ参数:在在重新启动之前关闭所有网络接口。 虽然reboot命令有个参数可以使用,但是一般只需要单独运行reboot命令就可以了 二、文件与目录的操作 列出文件列表的ls命令 1,ls(list)命令是非常有用的命令,用来显示当前目录中的文件和子目录列表。配合参数的使用,能以不同的方式显示目录内容。范例如下: ? 显示当前目录的内容: [tony@free tony]$ ls Desktop mail myinstall.log test.txt ←有两个目录及两个文件夹 ? 当运行ls命令时,并不会显示名称以―.‖开头的文件。因此可加上―-a‖参数指定要列出这些文件。范例如下: [tony@free tony]$ ls –a ? 以―-s‖参数显示每个文件所有的空间,并以―-S‖参数指定按所有占用空间的大小排序。范例如下: [tony@free tony]$ ls –s –S 总计36 4 Desktop 4 mail 24 myinstall.log 4 test.txt ? 在ls命令后直接加上欲显示的目录路径,就会列出该目录的内容。范例如下: [tony@free tony]$ ls –l/usr/games 2,切换目录的cd命令

声明: 1.本文提到的全部软件的下载地址,都在文章最后,会给出下载地址! 2.本文提供的软件,全部都是“简体中文版本“,不要看我截图是英文版,就以为都是英文的! 一. 媒体处理软件 1. 音乐播放 在ubuntu下,音乐播放器也是超级多,系统自带的就有一个,叫做:Rhythmbox.这个音乐播放器,是出自“苹果Mac系统但是,我这里并不推荐它,原因,有2个:要听mp3,先得找“解码器”,播放中文文件名的音乐文件,会出现乱码 其实,在任何一款linux发行版本中,都存在这两个难缠的问题。因此,我这里给大家推荐一个私人作品,相比较而言,这软件名称:Audacious 这款软件的界面,非常非常像“千千静听”。据我发现,就一个地方不像。。。没有左边列的播放列表。。。这个比较麻烦,软件截图:看看吧,像不像千千?这个软件也支持换皮肤的,不过,很遗憾它不支持千千的皮肤,它支持:“Winamp 2.x audiacious

这个软件,自带音乐解码器插件,所以上述我提到的2个问题,就解决了一个。另外乱码的问题,它也存在,但解决方法打开软件,在界面上点右键,选择:选项—播放列表,在右边找到:“标题格式”,选择成:“Custom(自定义)”,然后立刻,你就能看到播放里面的乱码,都没有了!全是正常的中文了。 audiacious2

2.电影播放 这个对于新手,是最头疼的。看电影的“软件”,其实应该分两个,无论是在windows下还是linux下都是,只不过,大家让用的看电影的软件,应该包括:电影播放器(外壳)+电影格式解码器。 Windows下的类似暴风影音的软件,都是“合二为一“了,所以让很多,大部分人都觉得,其实就是一个。但是在linux下, *我们先说说最简单的解码器,在ubuntu里面,给电影播放用的解码器叫做:W32Codecs.deb 我们先把这个东西下载下来,留着一会儿使用。 * 播放器(外壳程序) 在ubuntu下,常见的视频播放器有以下3种:ubuntu自带的totem,mplayer和SMPlayer。 先说下自带的totem,因为解码器问题很难搞,所以不推荐大家使用。 mplayer,装了上面的w32codecs,就能播放电影了,但是界面用起来有点不习惯。所以并不主要推荐 就剩下一个了,嘿嘿~SMPlayer。软件安装后,加上解码器,就能播放:rm,rmvb,avi,mkv,asf,wmv,dat………够了吧?而所以,我推荐大家在ubuntu下,使用SMPlayer,这个播放器。加上解码器,就是“万能”了~~~~ smp

常见问题 linux—注销已登录的用户 在使用电脑的时候,发现自己的电脑上有其他的用户登陆。如果其他用户用的是自己的名字,那么就能通过who去查询出来,但是如果登陆的都是root用户,那么肯定不知道是谁,所以需要我们清除他们;另外呢,如果登陆的用户突然断掉,那么肯定会有过期的登陆信息需要清除 方法一: 1,查明登陆端口; # who root pts/1 Apr 8 00:06 (172.29.0.29) root pts/2 Apr 8 04:15 (172.29.0.21) 2,通知该用户将要关闭他: # echo "I will close your connection" > /dev/pts/2 这样他的终端将显示该信息。 3,关闭用户连接 # fuser -k /dev/pts/2 方法二: 事项:远程通过SSH注销已登录的用户 #who –s #pkill –kill –t pts/x (X就是对应你kill用户号) 文件和文件夹重命名 rename 1.1、rename命令用字符串替换的方式批量改变文件名 1.2、语法

rename(参数) 1.3、重命名 2.2支持通配符 mv 1.1、mv 重命名 1.2、用法 用法:mv [选项]... [-T] 源文件目标文件 或:mv [选项]... 源文件... 目录 或:mv [选项]... -t 目录源文件... 1.3、参数 必选参数对长短选项同时适用。 --backup[=CONTROL] 为每个已存在的目标文件创建备份-b 类似--backup 但不接受参数 -f, --force 覆盖前不询问 -i, --interactive 覆盖前询问 -n, --no-clobber 不覆盖已存在文件 如果您指定了-i、-f、-n 中的多个,仅最后一个生效。 --strip-trailing-slashes 去掉每个源文件参数尾部的斜线 -S, --suffix=SUFFIX 替换常用的备份文件后缀 -t, --target-directory=DIRECTORY move all SOURCE arguments into DIRECTORY -T, --no-target-directory treat DEST as a normal file -u, --update move only when the SOURCE file is newer than the destination file or when the destination file is missing -v, --verbose explain what is being done -Z, --context set SELinux security context of destination file to default type 1.4、示例 #w.text重命名为yy.text #mv w.text yy.text 解压缩rar文件

& &命令可用在其他任何命令的后面,它用来通知计算机在后台运行某一命令。通过把作业放在后台,用户可以继续使用当前的shell来处理其他命令;如果命令在前台运行的话,那么用户在此进程结束前不能继续使用当前的shell。 adduser adduser命令由root或其他具有权限的管理员用来创建新用户,跟在adduser命令后面的是所要创建的帐号名,例如:adduser flying alias alias命令用来设置命令的别名或替代名。一般说来别名往往是实际命令名的缩写。例如用户为ls设置一个别名dir: alias dir=ls 若仅输入alias本身时,系统将显示当前所有的别名。 bg bg命令用来迫使被挂起的进程在后台运行。例如,当你已经在前台启动了一个命令时(没有在此命令后使用&),你才想到这一命令将运行较长一段时间,但你这时还需使用shell。在这种情况下,可通过ctrl+z挂起当前运行的进程。此时你既可以使它长期挂起,也可以通过输入bg把这一进程放到后台运行。这样shell就可以用来执行其他的命令了。 cat cat通常是用来在屏幕上滚动显示文件的内容。它的格式是: cat〈filename〉 cd cd用来改变目录。这一命令非常有用,它有三种典型的使用方法。 cd移到目录树的上一层 cd~移动到用户的主目录,与单独使用cd相同 cd directory name改变到指定的目录 cp cp用来拷贝对象。例如要把file1拷贝到file2,用如下命令: cp file1 file2 dd dd命令用来转换文件格式。 fg fg命令用来激活某个被挂起的进程并使它在前台运行。当有一个进程正在运行时,由于某种原因需要挂起它,在执行完其他任务后,需要重新把这一进程调到前台运行,这时便可用bg命令使这一进程继续运行。 find find命令用来查找指定目录的文件。当找到后将按照用户的要求对文件进行处理。语法是: find以它为起点进行搜索的目录想要查找的文件名或元字符对文件执行的操作 grep grep命令用来在指定的对象中搜索指定的文本。语法是:grep〈text〉〈file〉。它还可以和其他命令的结果联合使用,例如: ps -ef|grep-v root 这一命令要求grep接受ps命令的输出,并除去所有包含单词root的进程(-v的含义是显示与文本不匹配的内容)。在不使用-v选项时,这一命令将显示进程清单中所有包含单词root的进程。 halt halt命令用来通知内核关闭系统,它是一个只能由超级用户执行的命令。 hostname 既可以用来显示系统当前的主机名或域名,也可用来设置系统的主机名。 login 当向系统注册时,将使用login。login命令也可用来随时从这一用户改变到另一用户。 logout

linux:linux软件安装命令 [root@test /root]# md5sum [-bct] filename [root@test /root]# md5sum [--status|--warn] --check filename 参数说明: -b :使用binary 的读档方式,预设为Windows/DOS 档案型态的读取方式;-c :检验md5sum 档案指纹; -t :以文字型态来读取md5sum 的档案指纹。 范例: [root@test /root]# md5sum grep-2.5.1-7.8.i386.rpm 5a0c3fcfcd4c3f937644b8cd71a0cf89 grep-2.5.1-7.8.i386.rpm # 看!显示的编码是否与上面相同呢?!赶紧测试看看! tar.gz源代码包安装方式 #1. 解压缩,并阅读一下ntp 底下的README 与INSTALL: [root@test root]# cd /usr/local/src [root@test src]# tar -zxvf /root/ntp-4.1.2.tar.gz # 这个步骤会让原始码解开成为/usr/local/src/ntp-4.1.2 这个目录 # 2. 进入原始码所在目录,并且查阅如何安装的技巧: [root@test src]# cd ntp-4.1.2 [root@test ntp-4.1.2]# vi INSTALL ( 或vi README) # 3. 开始设定参数、编译与安装: [root@test ntp-4.1.2]# ./configure --help | more # 上面这个动作可以察看一下可用的参数! [root@test ntp-4.1.2]# ./configure --prefix=/usr/local/ntp \ > --enable-all-clocks --enable-parse-clocks checking for gcc... (cached) gcc checking whether we are using the GNU C compiler... (cached) yes checking whether gcc accepts -g... (cached) yes .....(略).... configure: creating ./config.status config.status: creating Makefile # 一般来说configure 设定参数较重要的就是那个--prefix=/path 了,