SNMP v3 with trap Configuration Example

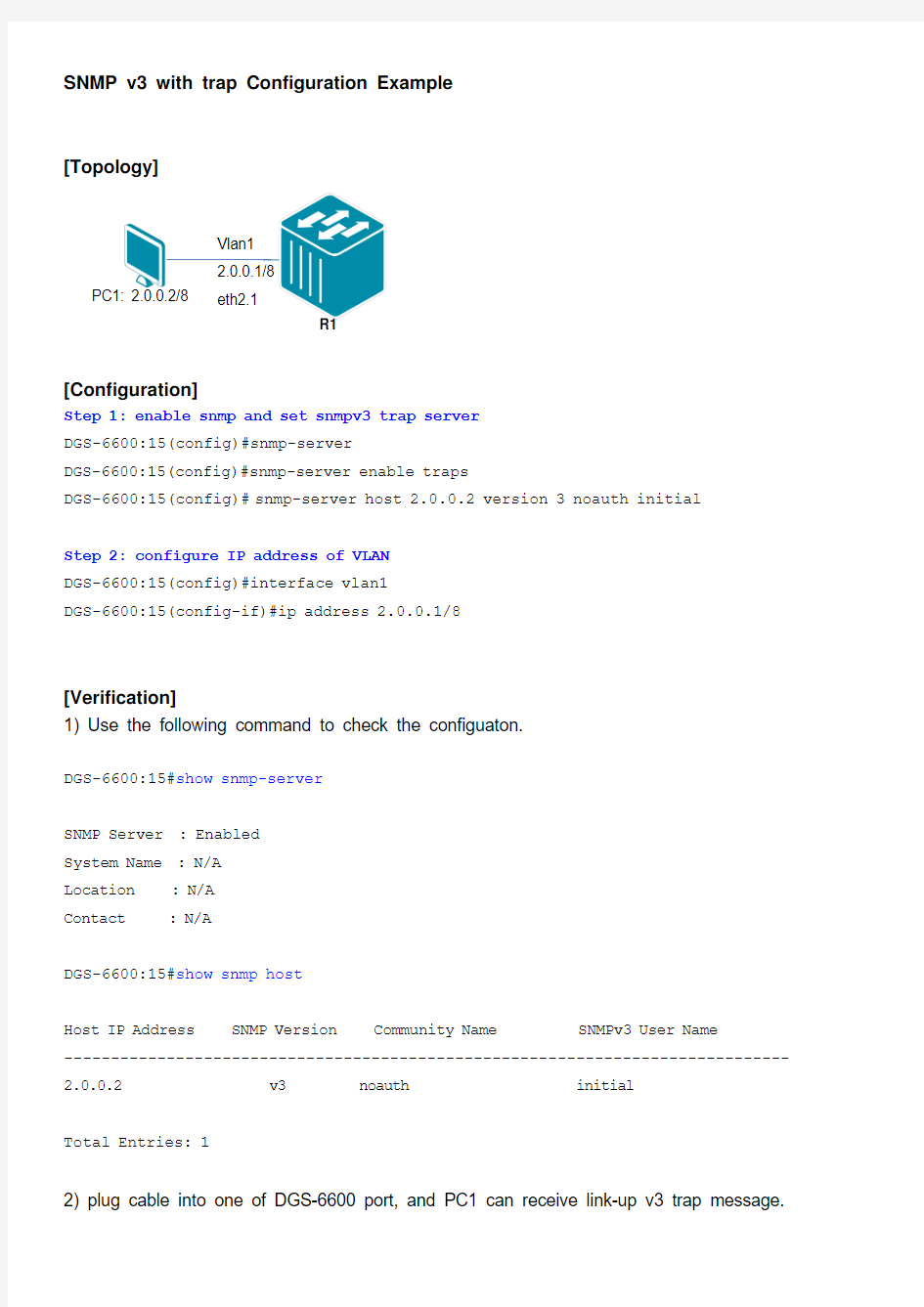

[Topology]

[Configuration] Step 1: enable snmp and set snmpv3 trap server

DGS-6600:15(config)#snmp-server

DGS-6600:15(config)#snmp-server enable traps

DGS-6600:15(config)# snmp-server host 2.0.0.2 version 3 noauth initial

Step 2: configure IP address of VLAN

DGS-6600:15(config)#interface vlan1

DGS-6600:15(config-if)#ip address 2.0.0.1/8

[Verification]

1) Use the following command to check the configuaton.

DGS-6600:15#show snmp-server

SNMP Server : Enabled

System Name : N/A

Location : N/A

Contact : N/A

DGS-6600:15#show snmp host

Host IP Address SNMP Version Community Name SNMPv3 User Name ------------------------------------------------------------------------------ 2.0.0.2 v3 noauth initial

Total Entries: 1

2) plug cable into one of DGS-6600 port, and PC1 can receive link-up v3 trap message. R1

PC1: 2.0.0.2/8 Vlan1 2.0.0.1/8 eth2.1

104规约(2002版)报文解析 1、 初始化 ● 主站发: 68 04 07 00 00 00 目的:给子站发请求链路状态命令。 子站回答:68 04 0B 00 00 00 目的:子站向主站响应链路状态。 子站回答:68 0E 00 00 00 00 46 01 04 00 01 00 00 00 00 00 目的:初始化结束。 2、 对时 时钟同步命令一般不在104中应用,因为网络路由的延时永远不定(随机),导致对时不准。 ● 主站发:68 14 2C 00 6A 00 67 01 06 00 01 00 00 00 00 E5 3F 00 0F 09 0C 04 目的:向子站发送对时报文。357 毫秒 16 秒 0分 15小时 9日 12月 4年 3、 总召唤 ● 主站发:68 0E 00 00 06 00 64 01 06 00 01 00 00 00 00 14 目的:向地址为01的子站发总召唤命令。 子站回答:68 0E 08 00 02 00 64 01 07 00 01 00 00 00 00 14 目的:子站响应总召唤。 子站回答:68 2D 0A 00 02 00 01 A0 14 00 01 00 01 00 00 00 01 00 01 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 目的:子站向主站以ASDU1方式连续上送全遥信,此为第一帧。 报文解析: 子站回答:68 2D 0C 00 02 00 01 A0 14 00 01 00 21 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 目的:子站继续上送全遥信的下一帧。

Ethereal -抓包、报文分析工具 Ethereal 是一种开放源代码的报文分析工具,适用于当前所有较为流行的计算机系统,包括 Unix、Linux 和 Windows 。 主界面如上图,点“抓包配置”按钮,出现抓包配置界面如下图。 在“Interface”中选择网卡,即用来抓包的接口,如果选择错误就不能抓到报文;“Capture packets in promiscuous mode(混杂模式抓包)”是指捕捉所有的报文,如不选中就只捕捉本机的收发报文;如果选中“Limit each packet to xx bytes(限制每个包的大小)”则只捕捉小于该限制的包;抓包时,数据量比较大,解析起来速度慢,可在“Capture Filter(抓包过滤

设置“Display Options(显示设置)”中建议选中“Update list of packets in realtime(实时更新抓包列表)”、“Automatic scrolling in live capture(自动滚屏)”和“Hide capture info dialog(隐藏抓包信息对话框)”三项。抓包配置好就可以点击“Start”开始抓包了。 抓包结束,按“停止”按钮即可停止。为了快速查看需要的报文,在“Filter”栏中输入过滤条件后按回车键即可对抓到的包进行过滤。 注意“Filter”栏中输入的过滤条件正确则其底色为绿色,错误则其底色为红色。常用

有些报文还可以判断网络的状况,例如输入显示过滤条件tcp.analysis.flags,可以显示丢失、重发等异常情况相关的TCP报文,此类报文的出现频率可以作为评估网络状况的一个标尺。偶尔出现属于正常现象,完全不出现说明网络状态上佳。 tcp.flags.reset==1。SYN是TCP建立的第一步,FIN是TCP连接正常关断的标志,RST是TCP连接强制关断的标志。 统计心跳报文有无丢失。在statistics->conversations里选择UDP,可以看到所有装置的UDP报文统计。一般情况下,相同型号装置的UDP报文的数量应该相等,最多相差1到2个,如果个别装置数量异常,则可能是有心跳报文丢失,可以以该装置的地址为过滤条件进行进一步查找。 抓取的报文可以点击“保存”按钮进行保存,以后就可以点击“打开”按钮查看已保存的报文包。保存报文时首先选择保存目录,再在“Packet Range”里“Captured(保存捕捉到的所有报文)”、“Displayed(保存屏幕显示的报文)”和“All packets(保存所有的数据包)”、“Selected packets only(保存选中的数据包)”、“Marked packets only(保存标记过的数据包)”配合选用,最后填上保存文件名点“OK”即可。

SNMP(Simple Network Management Protocol,简单网络管理协议) 通信线路进行管理。SNMP的目标是管理互联网Internet上众多厂家生产的软硬件平台,现在SNMP已经出到第三个版本的协议,其功能较以前已经大大地加强和改进了。说白了就是一网管系统。网络管理功能一般分为性能管理,配置管理,安全管理,计费管理和故障管理等五大管理功能。 Windows NT是纯32位操作系统,采用先进的NT核心技术。Windows NT Workstation的设计目标是工作站操作系统,适用于交互式桌面环境;Windows NT Server的设计目标是企业级的网络操作系统,提供容易管理、反应迅速的网络环境。两者在系统结构上完全一样,只是为适应不同应用环境在运行效率上做相应调整。 另一个可以采用的保护措施是在网络边界上过滤SNMP通信和请求,即在防火墙或边界路由器上,阻塞SNMP请求使用的端口。标准的SNMP服务使用161和162端口,厂商私有的实现一般使用199、391、705和1993端口。禁用这些端口通信后,外部网络访问内部网络的能力就受到了限制;另外,在内部网络的路由器上,应该编写一个ACL,只允许某个特定的可信任的SNMP管理系统操作SNMP 1.按应用层次划分为入门级服务器、工作组级服务器、部门级服务器和企业级服务器四类。 (1)入门级服务器 (2)工作组级服务器 (3)部门级服务器 (4)企业级服务器 2.按服务器的处理器架构(也就是服务器CPU所采用的指令系统)划分把服务器分为CISC(复杂指令集)架构服务器、RISC架(精简指令集)构服务器和VLIW架构服务器三种。 (1)CISC架构服务器 (2)RISC架构服务器 (3)VLIW架构服务器 3.按服务器按用途划分为通用型服务器和专用型服务器两类。 (1)通用型服务器 (2)专用型服务器 4.按服务器的机箱结构来划分,可以把服务器划分为“台式服务器”、“机架式服务器”、“机柜式服务器”和“刀片式服务器”四类。 (1)台式服务器 (2)机架式服务器 (3)机柜式服务器 (4)刀片式服务器 入门级服务器通常只使用一到两颗CPU,主要是针对基于Windows NT,NetWare等网络操作系统的用户,可以满足办公室型的中小型网络用户的文件共享、打印服务、数据处理、Internet接入及简单数据库应用的需求,也可以在小范围内完成诸如E-mail、Proxy 、DNS等服务。

竭诚为您提供优质文档/双击可除 snmp协议的分析 篇一:实验三snmp协议分析 实验三snmp协议分析 一、实验目的 (1)掌握嗅探工具ethereal协议分析软件的使用方法(2)利用ethereal软件工具截snmp数据包并完成报文分析 二、实验环境 局域网,windowsserver20xx,snmputil,ethereal,superscan 三、实验步骤(0、snmp的安装配置) 1、理解应用层snmp协议工作原理; 2、使用windows平台上的snmputil.exe程序实现snmp 交互; 3、利用协议分析和抓包工具ethereal抓取分析snmp 协议报文。 四、实验内容 内容一:

1.打开ethereal软件开始抓包, 输入命令: snmputilget[目标主机ip地址]团体 名.1.3.6.1.2.1.1.2.0停止抓包。对snmp包进行过滤。(给出抓包结果截图) 2.找出一对snmp协议请求包和相对应的应答包。给出抓包结果截图。 3.对上面这对请求和应答包进行分析,根据snmp协议数据包格式填值。 请求包报文分析 应答包报文分析 内容二: 1.通过snmptuil.exe与snmp交互: 输入snmputilwalk[目标主机ip地址]团体 名.1.3.6.1.2.1.1命令列出目标主机的系统信息。 2.打开ethereal软件开始抓包,再次输入上面命令后,停止抓包。对snmp包进行过滤。给出抓包结果截图。 3.找出一对snmp协议请求包和相对应的应答包。给出抓包结果截图。 4.对上面这对请求和应答包进行分析,根据snmp协议数据包格式填值。 请求包报文分析

PLM 入门 V 1.0

目录 目录 (1) 版本信息 (2) 一、功能概述 (3) 二、通讯规约介绍 (3) 三、常用工具介绍 (4) 四、调试过程 (5) 4.1环境搭建 (5) 4.2运行调试 (5) 五、报文查看 (7) 5.1如何抓取报文 (7) 5.2以太网TCP104报文和串口IEC103报文: (8) 5.3串口M OD B US报文 (9) 5.4串口非标报文 (10) 六、报文实例 (11) 6.1报文实例-104上送遥脉报文 (11) 6.2报文实例-104上送遥测报文 (11) 6.3报文实例-104遥控报文 (12) 6.4报文实例-IEC103上送遥脉报文 (14) 6.5报文实例-IEC103上送遥测报文 (14) 6.6报文实例-IEC103遥控报文 (15) 6.7报文实例-IEC103压板投退报文 (16) 6.8报文实例-IEC103第一帧报文 (17) 七、实际问题分析 (17) 附A、安装包介绍 (18)

版本信息

一、功能概述 MCU801A,串口服务器,也叫做通讯管理机,在8000监控系统中作为子站(装置)和后台(8000监控)之间通讯的桥梁,起到规约转换的作用。 图1.1 监控抽象结构图 如上图所示,通过MCU,子站的数据可以上送到8000监控后台,监控后台的命令可以下达到每个子站。MCU主要在串口和以太网之间转换规约,主要涉及规约如下: 1、基于以太网的tcp104规约 2、基于串口的iec10 3、Modbus、自定义规约。 二、通讯规约介绍 通讯规约主要规定了通讯机制和数据帧的数据格式。 与我们的MCU相关的通讯规约主要有TCP104、IEC103、MODBUS,还有许多不规则的自定义规约。具体规约参考产品的规约说明文件。

Wireshark抓包分析实验 若惜年 一、实验目的: 1.学习安装使用wireshark软件,能在电脑上抓包。 2.对抓出包进行分析,分析得到的报文,并与学习到的知识相互印证。 二、实验内容: 使用抓包软件抓取HTTP协议通信的网络数据和DNS通信的网络数据,分析对应的HTTP、TCP、IP协议和DNS、UDP、IP协议。 三、实验正文: IP报文分析: 从图中可以看出: IP报文版本号为:IPV4 首部长度为:20 bytes 数据包长度为:40 标识符:0xd74b 标志:0x02 比特偏移:0 寿命:48 上层协议:TCP 首部校验和:0x5c12 源IP地址为:119.75.222.18 目的IP为:192.168.1.108

从图中可以看出: 源端口号:1891 目的端口号:8000 udp报文长度为:28 检验和:0x58d7 数据长度:20 bytes UDP协议是一种无需建立连接的协议,它的报文格式很简单。当主机中的DNS 应用程序想要惊醒一次查询时,它构造一个DNS查询报文段并把它给UDP,不需要UDP之间握手,UDP为报文加上首部字段,将报文段交给网络层。

第一次握手: 从图中看出: 源端口号:56770 目的端口号:80 序列号为:0 首部长为: 32 bytes SYN为1表示建立连接成功当fin为1时表示删除连接。

第二次握手: 从图中看出: 源端口号是:80 目的端口号为:56770 序列号为:0 ack为:1 Acknowledgement为1表示包含确认的报文Syn为1表示建立连接。

第三次握手: 从图中看出: 源端口:56770 目的端口:80 序列号为:1 ACK为:1 首部长为:20bytes Acknowledgement为1表示包含确认的报文 所以,看出来这是TCP连接成功了 Tcp是因特网运输层的面向连接的可靠的运输协议,在一个应用进程可以开始向另一个应用进程发送数据前,这两个进程必须先握手,即它们必须相互发送预备文段,建立确保传输的参数。

SNMP报文格式分析 报文格式 snmp简介 snmp工作原理 SNMP采用特殊的客户机/服务器模式,即代理/管理站模型。对网络的管理与维护是通过管理工作站与SNMP代理间的交互工作完成的。每个SNMP从代理负责回答SNMP管理工作站(主代理)关于MIB定义信息的各种查询。 管理站和代理端使用MIB进行接口统一,MIB定义了设备中的被管理对象。管理站和代理都实现相应的MIB对象,使得双方可以识别对方的数据,实现通信。 管理站向代理请求MIB中定义的数据,代理端识别后,将管理设备提供的相关状态或参数等数据转换成MIB定义的格式,最后将该信息返回给管理站,完成一次管理操作。 snmp报文类型 SNMP中定义了五种消息类型:Get-Request、Get-Response、 Get-Next-Request、Set-Request和Trap 。 1.Get-Request 、Get-Next-Request与Get-Response SNMP 管理站用Get-Request消息从拥有SNMP代理的网络设备中检索信息,而SNMP代理则用Get-Response消息响应。Get-Next- Request用于和 Get-Request组合起来查询特定的表对象中的列元素。 2.Set-Request SNMP管理站用Set-Request 可以对网络设备进行远程配置(包括设备名、设备属性、删除设备或使某一个设备属性有效/无效等)。 3.Trap SNMP代理使用Trap向SNMP管理站发送非请求消息,一般用于描述某一事件的发生,如接口UP/DOWN,IP地址更改等。

上面五种消息中Get-Request、Get-Next-Request和Set-Request是由管理站发送到代理侧的161端口的;后面两种Get-Response和Trap 是由代理进程发给管理进程的,其中Trap消息被发送到管理进程的162端口,所有数据都是走UDP封装。 snmp报文格式图 SNMP报文的形式大致如下图所示。 snmp报文编码格式 SNMP(简单网络管理协议)是目前在计算机网络中用得最广泛的网络管理协议,它使用(Abstract Syntax Notation One抽象语法表示法.1)来定义SNMP报文格式和MIB(Management Information Base管理信息库)变量的名称。 是一种描述数据和数据特征的正式语言,它和数据的存储及编码无关。根据标准定义,数据类型分为: a.简单数据类型: boolean布尔值

主站与子站通过IEC60870-5-104规约通讯协议说明 目录 目录 (1) 前言 (1) 一、IEC60870-5-104应用规约数据单元基本结构 (2) 1.1 应用规约数据单元APDU (2) 1.2 应用规约控制信息APCI (2) 1.3 应用服务数据单元ASDU (3) 二、IEC60870-5-104规约的过程描述 (5) 三、IEC60870-5-104规约源码分析(报文分析) (5) 3.1启动连接(U格式) (5) 3.2启动连接确认(U格式) (6) 3.3总召唤(I格式) (6) 3.4总召唤确认(I格式) (6) 3.5数据确认(S格式) (6) 3.6总召唤结束(I格式) (7) 3.7测试连接(U格式) (7) 3.8测试连接确认(U格式) (7) 3.9.遥信信息(I格式) (7) 3.9遥测信息(I格式) (10) 3.10 SOE信息(I格式) (11) 前言 根据全国电力系统控制及其通信标准委员会三届五次会议和最近出版的国标DL/T634.5.104:2002对104规约的参数选择做了如下说明: 1、采用端正101规约中的链路地址和短报文(指链路确认报文) 2、采用召唤一级数据 3、两个字节表示公共地址(站址) 4、两个字节表示传送原因 5、三个字节表示信息体地址 上述3、4、5点与上一次通讯协议具体说明有冲突,为执行国际国内标准,建议根据上述要求对报文做如下修改。

一、IEC60870-5-104应用规约数据单元基本结构 应用规约数据单元:APDU(Application protocal data unit) 应用规约控制信息:APCI(Application protocal control information) 应用服务数据单元:ASDU(Application protocal control unit) APDU=APCI + ASDU 1.1 应用规约数据单元APDU 定义了启动字符、应用服务数据单元的长度规范、可传输一个完整的应用规约数据单元。 ●启动字符:68H(一个字节) ●长度规范:报文最大长度255字节,应用规约数据单元的最大长度为253字节,控 制域的长度是4字节,应用服务数据单元的最大长度为249字节。 ●控制域:控制域定义抗报文丢失和重复传送的控制信息、报文传输的启动和停止、 传输连接的监视。控制域的这些类型被用于完成计数的信息传输的(I格式)、计 数的监视功能(S格式)和不计数控制功能(U格式)。 ●应用服务数据单元 1.2 应用规约控制信息APCI 控制域定义抗报文丢失和重复传送的控制信息、报文传输的启动和仃止、传输连接的监视。控制域的这些类型被用于完成计数的信息传输的 (I格式)、计数的监视功能(S格式)和不计数的控制功能(U格式)。

安徽农业大学 计算机网络原理课程设计 报告题目wireshark抓包分析了解相关协议工作原理 姓名学号 院系信息与计算机学院专业计算机科学与技术 中国·合肥 二零一一年12月

Wireshark抓包分析了解相关协议工作原理 学生:康谦班级:09计算机2班学号:09168168 指导教师:饶元 (安徽农业大学信息与计算机学院合肥) 摘要:本文首先ping同一网段和ping不同网段间的IP地址,通过分析用wireshark抓到的包,了解ARP地址应用于解析同一局域网内IP地址到硬件地址的映射。然后考虑访问https://www.doczj.com/doc/846472081.html,抓到的包与访问https://www.doczj.com/doc/846472081.html,抓到的包之间的区别,分析了访问二者网络之间的不同。 关键字:ping 同一网段不同网段 wireshark 协议域名服务器 正文: 一、ping隔壁计算机与ping https://www.doczj.com/doc/846472081.html,抓到的包有何不同,为什么?(1)、ping隔壁计算机 ARP包:

ping包: (2)ing https://www.doczj.com/doc/846472081.html, ARP包:

Ping包: (3)考虑如何过滤两种ping过程所交互的arp包、ping包;分析抓到的包有

何不同。 答:ARP地址是解决同一局域网上的主机或路由器的IP地址和硬件地址的映射问题,如果要找的主机和源主机不在同一个局域网上,就会解析出网 关的硬件地址。 二、访问https://www.doczj.com/doc/846472081.html,,抓取收发到的数据包,分析整个访问过程。(1)、访问https://www.doczj.com/doc/846472081.html, ARP(网络层): ARP用于解析IP地址与硬件地址的映射,本例中请求的是默认网关的硬件地址。源主机进程在本局域网上广播发送一个ARP请求分组,询问IP地址为192.168.0.10的硬件地址,IP地址为192.168.0.100所在的主机见到自己的IP 地址,于是发送写有自己硬件地址的ARP响应分组。并将源主机的IP地址与硬件地址的映射写入自己ARP高速缓存中。 DNS(应用层): DNS用于将域名解析为IP地址,首先源主机发送请求报文询问https://www.doczj.com/doc/846472081.html, 的IP地址,DNS服务器210.45.176.18给出https://www.doczj.com/doc/846472081.html,的IP地址为210.45.176.3

农村商业银行差别化管理办法 第一章总则 第一条为了进一步提高农商行(以下简称“省联社”)对辖内农村商业银行(以下简称“农商行”)管理的科学化、规范化水平,改进行业管理能力,提高行业指导水平,强化行业服务职能,推动农商行持续健康发展,根据银行业监督管理部门的监管规定,结合山西农信系统实际,制定本办法。 第二条省联社依据自身职责,在全省农信统一制度体系、统一科技信息支持平台、统一从业人员资格认证的基础上,对农商行按照监管评级等因素的不同,施行差别化的管理方式和手段。 第三条本办法遵循以下原则: (一)区别对待原则。即省联社根据农商行的监管评级、经营规模、内控水平等因素,确定农商行在法人治理、机构网点、人力资源、财务会计、信贷业务、资金运营、风险资产等方面适用不同的管理政策。 (二)权责对等原则。即农商行自主经营、自主决策的事项由各农商行根据监管规定和行业管理规定自主做好风险防控,自行承担相应的责任。 (三)风险可控原则。即农商行应当在相应的权限范围内守法合规经营,严控各类风险,省联社有权根据农商行的风险管控状况决定采取相应的风险防控政策,采取不同的差别管理措施。

(四)动态调整原则。即省联社结合农商行监管评级变动情况以及内外部稽核(审计)检查等情况,对农商行经营管理水平定期进行考评,并确定适用相应的管理方式和手段。 第四条本办法适用于全省农商行。 新改制设立的农商行自注册登记之日起自动适用本办法的规定。 第二章法人治理 第五条各农商行应当按照有关法律法规以及监管规定,持续优化法人治理结构,至少满足如下要求: (一)健全的法人治理组织架构; (二)清晰的职责边界; (三)科学的发展战略、价值准则与良好的社会责任; (四)有效的风险管理与内部控制; (五)合理的激励约束机制; (六)完善的信息披露制度。 各农商行应当完善本行章程及股东大会、董事会、监事会、各类专业委员会的议事规则,并制定董事会、监事会、高级管理层的履职守则。 各农商行应当建立完善的董事会授权管理制度,董事会对高级管理层要有明确的年度授权文件,并根据有关规定及授权文件对高级管理层的履职情况进行考核奖惩。 第六条资产规模在400亿元以上的农商行应当独立设置内审(稽核)、风险管理、合规管理部门,配备适格人员

新浪微博抓包分析 摘要:数据包捕获及分析主要实现了对网络上的数据包进行捕获及分析。在包分析功能模块,根据报文协议的格式,把抓到的包进行解析,从而得到网络层和传输层协议的报头内容等信息。本次研究通过对新浪微博的网络数据包进行捕捉,分析数据包的结构,从而掌握数据包捕获和数据包分析的相关知识。 关键词:包分析;协议;数据包 1序言 本实验研究通过技术手段捕获数据包并加以分析。Ether Peek5.1是当前较为流行的图形用户接口的抓包软件,是一个可以用来监视所有在网络上被传送的包,并分析其内容的程序。它通常被用来检查网络工作情况,或是用来发现网络程序的bugs。通过Ether Peek对TCP、SMTP和FTP等常用协议进行分析,非常有助于网络故障修复、分析以及软件和协议开发。计算机网络安全、信息安全已经成为一个国际性的问题,每年全球因计算机网络的安全问题而造成的经济损失高达数百亿美元,且这个数字正在不断增加。网络数据包的捕获与分析对研究计算机网络安全问题有着重要意义。网络安全问题既包括网络系统的安全,又包括网络信息的安全和机密性。 2抓包工具介绍及抓包原理 2.1工具介绍 目前常用的抓包工具有Sniffer,wireshark,WinNetCap,WinSock Expert,EtherPeek等。本次实验研究是在windows XP系统环境下安装EtherPeek进行抓包。EtherPeek是个用来截取网络数据包的工具,主要用监听统计和捕获数据包两种方式进行网络分析。它只能截取同一HUB的包,也就是说假如你的便携装了EtherPeek,那么你的便携必须与你要监控的目的地址和源地址中的一个接在同一HUB上。有了这个工具,如果5250仿真或telnet仿真出了问题,就可以用它来截取数据包,保存下来,再进行分析。 2.2数据包捕获原理 在通常情况下,网络通信的套接字程序只能响应与自己硬件地址相匹配的或

基于人的个性的差异化管理 基于人的个性的差异化管理 个性;管理者;需求; 什么是管理?管理是通过计划、组织、控制、激励和领导等环节来协调人力、物力和财力资源,以期更好的达成组织目标的过程.当然我个人更欣赏福莱特对管理的描述通过其他人来完成工作的艺术 .这个定义简单、明了的阐述了管理的实质.也就是说管理必须和人打交道, 人是管理的重要载体. 管理者,在工作中扮演着三种角色:人际角色、信息角色、决策角色.其一,作为单位的领导,必须出席一些重要的社会活动,会见和宴请重要的领导和客商;同时又要联系外界和干部,并和干部一起努力工作来实现工作目标.其二,管理者要密切关注内部环境和外部环境的变化,通过接触下属或利用个人的关系网获取信息,并要分析这些信息,以理顺单位目前的机会与挑战;获取信息后管理者要将这些信息传递给相关的工作人员和部门利益的攸关者.其三,管理者要不失时机的、因时制宜的创新部门的工作方法,以更好的为人民服务.领导者又需要能够调节各种矛盾.要有良好的能力以胜任与干部、园区企业、其他单位进行协调沟通. 现代社会生存压力越来越大,我们每一个干部都面临着这样或那样的压力,而在单位里平日工作繁忙,如果再缺乏有效的心理关怀,忽视了高压力下干部的心理问题,不仅会影响干部的工作效率,而且还会影响到整个单位的和谐和稳定.

所以采取有效的人性化管理是单位稳定干部的一个重要条件.全社会学习的以人为本 ,也是单位所要学习之处,要尊重人,尊重干部的价值,让干部和谐健康的发展. 现代的管理不是泰罗式的管理,干部不是经济人,而是社会人,他们除了物质需求外,还有社会、心理等方面的需求,因此不能忽视社会和心理因素对干部工作积极性的影响. 一、承认并尊重人的个性 个性是指一个人整个的稳定的心理特征的总和.任何人的心理过程都包括认知、情感和意向三个过程.个人的心理特征就是指这三个心理过程的倾向性和特征.正是这些稳定的倾向性和特征构成所谓个人的心理面貌,这就是个性.由于各自的不同特征,构成了人们的个性差异,人的个性差异主要表现为: 气质差异、能力差异和性格差异.每个成功的人士无不有自己的个性、独到的优势,并终究会在激4烈的竞争中凸现出来,因此,管理单位、培养人才,都要建立在其特殊的个性上.换而言之,要使干部的个性充分展现,个性能为单位所用,关键是管理者要因材施用,设立宽松的环境,使其个性健康发展,而不是设定一个固定的框架去限制它,个性从来不是限制出来的,否则就不称其为个性,尤其是智力个性.因此,对于单位管理者而言,关键是要设立一个宽松的、积极的、和谐的环境,在具体的工作过程中和岗位安排上注意做到用人所长,在制度制定上注意因岗而定,在激励机制上注意因人而异,在整个管理过程中因势利导使每个干部个性的积极层面得到适当引导和充分发挥.

简单网络管理协议学习理解 1.SNMP网络管理协议综述 SNMP(Simple Network Management Protocol)是被广泛接受并投入使用的工业标准,它是由SGMP即简单网关监控协议发展以来的。它的目标是保证管理信息在任意两点中传送,便于网络管理员在网络上的任何节点检索信息,进行修改,寻找故障;完成故障诊断,容量规划和报告生成。它采用轮询机制,提供最基本的功能集。最适合小型、快速、低价格的环境使用。它只要求无证实的传输层协议UDP,受到许多产品的广泛支持。 2.1 管理信息 经由SNMP协议传输的所有管理倍息都表现为非聚集的对象类型。这些对象类型被收集到一个或多个管理信息库[MIB]中并且对象类型按照管理信息结构和标识(SMI)定义。简单网络管理协议策l版的sM[于1990年5月定义在一篇题为《基于因特网的了TCP/IP管理信息结构和标识》的RFC中。这一RFC要求所有的管理信息库数据和信息必须根据ISO 8824标准《抽象句法表示法1规范》(ASN.1)编码。按照ASN.1表示所有信息和对象的目的在于方便向OSI的网络管理协议迁移而无需重新定义现已存在的所有对象和MIB。 SMI为每一对象类型定义以下成分: ①名字; ②句法; ②编码说明。 注意:一个对象类型的名字明确地代表一个对象,称为对象标识符。不得分配标识符0给对象类型作为其名字的一部分。为便于阅读,在标准文档中对象标识符旁边包含对这一对象的描述。对象标识符是按照在OSI MIB树中建立的严格分层空间构造的,对象标识符总是一个唯一的从树根开始描述MIB树的整数序列。对象标识符和它的文字描述的组合称为标号。 2.1.1 管理树 SMI明确要求所有被管理的信息和数据都要由管理树来标识。这棵管理树来源于

SNMP报文格式分析 1.SNMP报文格式 1.1 snmp简介 1.1.1 snmp工作原理 SNMP采用特殊的客户机/服务器模式,即代理/管理站模型。对网络的管理与维护是通过管理工作站与SNMP代理间的交互工作完成的。每个SNMP从代理负责回答SNMP管理工作站(主代理)关于MIB定义信息的各种查询。 管理站和代理端使用MIB进行接口统一,MIB定义了设备中的被管理对象。管理站和代理都实现相应的MIB对象,使得双方可以识别对方的数据,实现通信。 管理站向代理请求MIB中定义的数据,代理端识别后,将管理设备提供的相关状态或参数等数据转换成MIB定义的格式,最后将该信息返回给管理站,完成一次管理操作。 1.1.2 snmp报文类型 SNMP中定义了五种消息类型:Get-Request、Get-Response、 Get-Next-Request、Set-Request和Trap 。 1.Get-Request 、Get-Next-Request与Get-Response

SNMP 管理站用Get-Request消息从拥有SNMP代理的网络设备中检索信息,而SNMP代理则用Get-Response消息响应。Get-Next- Request用于和Get-Request组合起来查询特定的表对象中的列元素。 2.Set-Request SNMP管理站用Set-Request 可以对网络设备进行远程配置(包括设备名、设备属性、删除设备或使某一个设备属性有效/无效等)。 3.Trap SNMP代理使用Trap向SNMP管理站发送非请求消息,一般用于描述某一事件的发生,如接口UP/DOWN,IP地址更改等。 上面五种消息中Get-Request、Get-Next-Request和Set-Request是由管理站发送到代理侧的161端口的;后面两种Get-Response和Trap 是由代理进程发给管理进程的,其中Trap消息被发送到管理进程的162端口,所有数据都是走UDP封装。 1.1.3 snmp报文格式图 SNMP报文的形式大致如下图所示。

104规约大致有1997年和2002年(02版)两个版本,在配置上没什么变化,只 4096个,YK最多可配256个,YM最多可配512个。 4个控制域8位位组:前两个是发送序号,后两个是接收序号。 补充说明: 1、报文中的APDU长度指的是除68和APDU长度字节的所有字节。 2、注意长帧报文的“发送序号”与“接收序号”具有抗报文丢失功能。 3常用的类型标识 遥测:09----带品质描述的遥测量,每个遥测值占3个字节 0a----带3个字节时标的且具有品质描述的遥测值,每个遥测值占6个字节 0b---不带时标的标度化值,每个遥测值占3个字节 0c---带3个字节时标的标度化值,每个遥测值占6个字节 0d---带品质描述的浮点值,每个遥测值占5个字节 0e---带3个字节时标且具有品质描述的浮点值,每个遥测值占8个字节 15---不带品质描述的遥测值,每个遥测值占2个字节 遥信:01---不带时标的单点遥信,每个遥信占1个字节 03---不带时标的双点遥信,每个遥信占1个字节 14---具有状态变位检测的成组单点遥信,每个字节包括8个遥信SOE:02---带3个字节短时标的单点遥信 04---带3个字节短时标的双点遥信 1e---带7个字节时标的单点遥信 1f---带7个字节时标的双点遥信 遥脉:0f---不带时标的电度量,每个电度量占5个字节 10---带3个字节短时标的电度量,每个电度量占8个字节 25---带7个字节长时标的电度量,每个电度量占12个字节 其他:2d---单点遥控 2e---双点遥控 2f---双电遥调 64---召唤全数据 65---召唤全电度 67---时钟同步命令 4、常用的传送原因列表: 1---周期、循环 2---背景扫描 3---突发、自发上传

v1.0 可编辑可修改 i RTUB_105_C1 以太网常用抓包工具介绍 课程目标: 课程目标1:了解常见抓包软件 课程目标2:掌握根据需要选择使用抓包软件并分析报文

v1.0 可编辑可修改 目录 第1章以太网常用抓包工具介绍.............................................................................................................. 1-1 1.1 摘要 ................................................................................................................................................ 1-1 1.2 简介 ................................................................................................................................................ 1-1 1.3 抓包工具介绍 ................................................................................................................................ 1-2 1.4 Sniffer使用教程 .......................................................................................................................... 1-3 1.4.1 概述 ..................................................................................................................................... 1-3 1.4.2 功能简介 ............................................................................................................................. 1-3 1.4.3 报文捕获解析 ..................................................................................................................... 1-4 1.4.4 设置捕获条件 ..................................................................................................................... 1-8 1.4.5 报文放送 ........................................................................................................................... 1-10 1.4.6 网络监视功能 ................................................................................................................... 1-12 1.4.7 数据报文解码详解 ........................................................................................................... 1-14 1.5 ethreal的使用方法 .................................................................................................................... 1-28 1.5.1 ethreal使用-入门 ......................................................................................................... 1-28 1.5.2 ethereal使用-capture选项 ......................................................................................... 1-30 1.5.3 ethereal的抓包过滤器 ................................................................................................... 1-31 1.6 EtherPeekNX ................................................................................................................................ 1-35 1.6.1 过滤条件设置 ................................................................................................................... 1-35 1.6.2 设置多个过滤条件 ........................................................................................................... 1-41 1.6.3 保存数据包 ....................................................................................................................... 1-45 1.6.4 分析数据包 ....................................................................................................................... 1-47 1.6.5 扩展功能 ............................................................................................................................. 1-1 1.6.6 简单分析问题的功能 ......................................................................................................... 1-5 1.6.7 部分解码功能 ..................................................................................................................... 1-9 1.6.8 案例 ..................................................................................................................................... 1-1 1.7 SpyNet ............................................................................................................................................ 1-1 1.7.1 使用简介 ............................................................................................................................. 1-1 1.7.2 使用步骤: ......................................................................................................................... 1-2 i