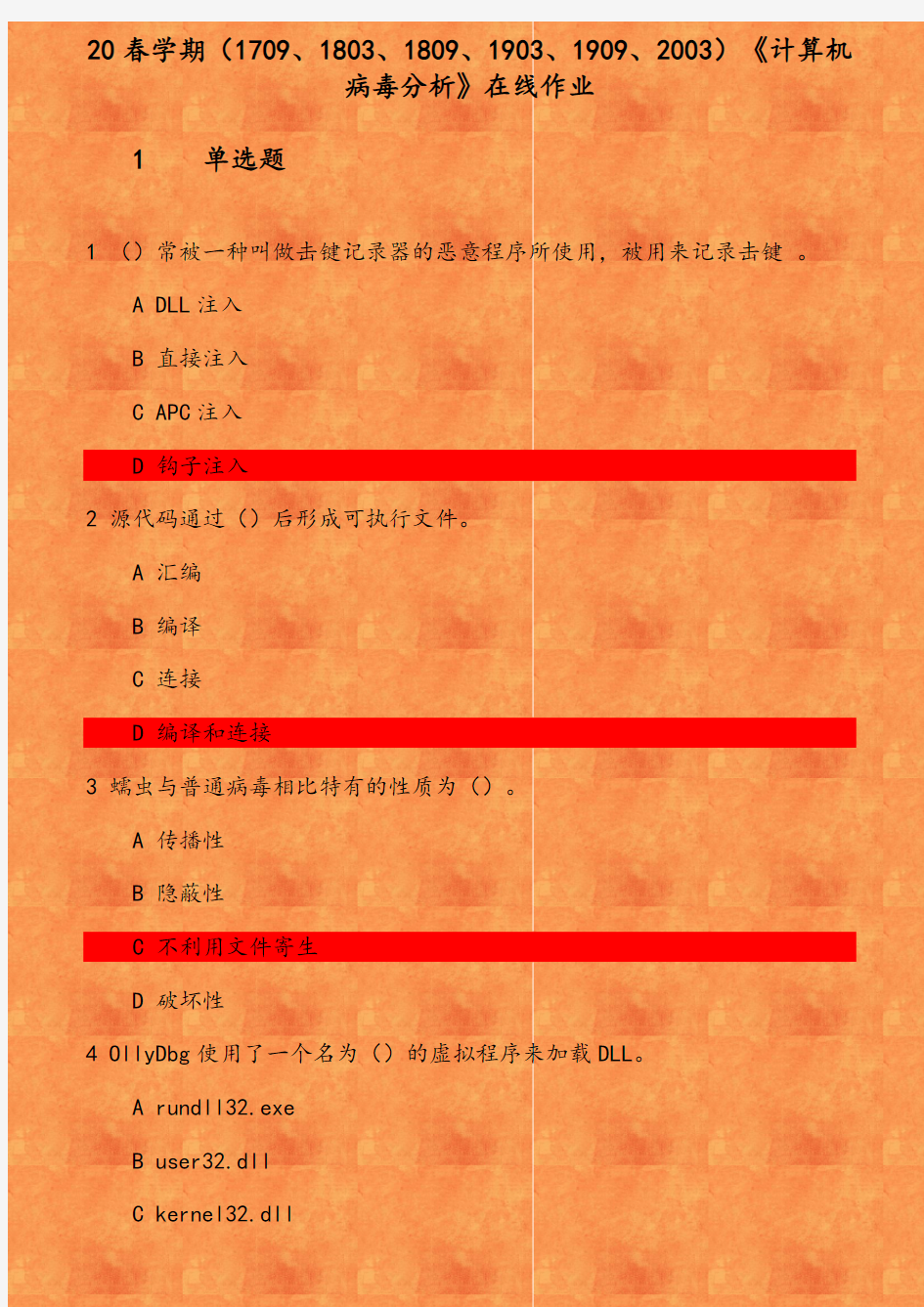

20春学期(1709、1803、1809、1903、1909、2003)《计算机

病毒分析》在线作业

1 单选题

1 ()常被一种叫做击键记录器的恶意程序所使用,被用来记录击键。

A DLL注入

B 直接注入

C APC注入

D 钩子注入

2 源代码通过()后形成可执行文件。

A 汇编

B 编译

C 连接

D 编译和连接

3 蠕虫与普通病毒相比特有的性质为()。

A 传播性

B 隐蔽性

C 不利用文件寄生

D 破坏性

4 OllyDbg使用了一个名为()的虚拟程序来加载DLL。

A rundll32.exe

B user32.dll

C kernel32.dll

D loaddll.exe

5 进程浏览器的功能不包括()。

A 比较进程浏览器中的DLL列表与在Dependency Walker工具中显示的导入DLL列表来判断一个DLL是否被加载到进程

B 单击验证按钮,可以验证磁盘上的镜像文件是否具有微软的签名认证

C 比较运行前后两个注册表的快照,发现差异

D 一种快速确定一个文档是否恶意的方法,就是打开进程浏览器,然后打开文档。若文档启动了任意进程,你能进程浏览器中看到,并能通过属性窗口中的镜像来定位恶意代码在磁盘上的位置。

6 下面说法错误的是()。

A 启动器通常在text节存储恶意代码,当启动器运行时,它在运行嵌入的可执行程序或者DLL程序之前,从该节将恶意代码提取出来

B 隐藏启动的最流行技术是进程注入。顾名思义,这种技术是将代码注入到另外一个正在运行的进程中,而被注入的进程会不知不觉地运行注入的代码

C DLL注入是进程注入的一种形式,它强迫一个远程进程加载恶意DLL 程序,同时它也是最常使用的秘密加载技术

D 直接注入比DLL注入更加灵活,但是要想注入的代码在不对宿主进程产生副作用的前提下成功运行,直接注入需要大量的定制代码。这种技术可以被用来注入编译过的代码,但更多的时候,它用来注入shellcode

7 OllyDbg的硬件断点最多能设置()个。

A 3个

B 4个

C 5个

D 6个

8 蠕虫病毒的传染目标是()。

A 计算机内的文件系统