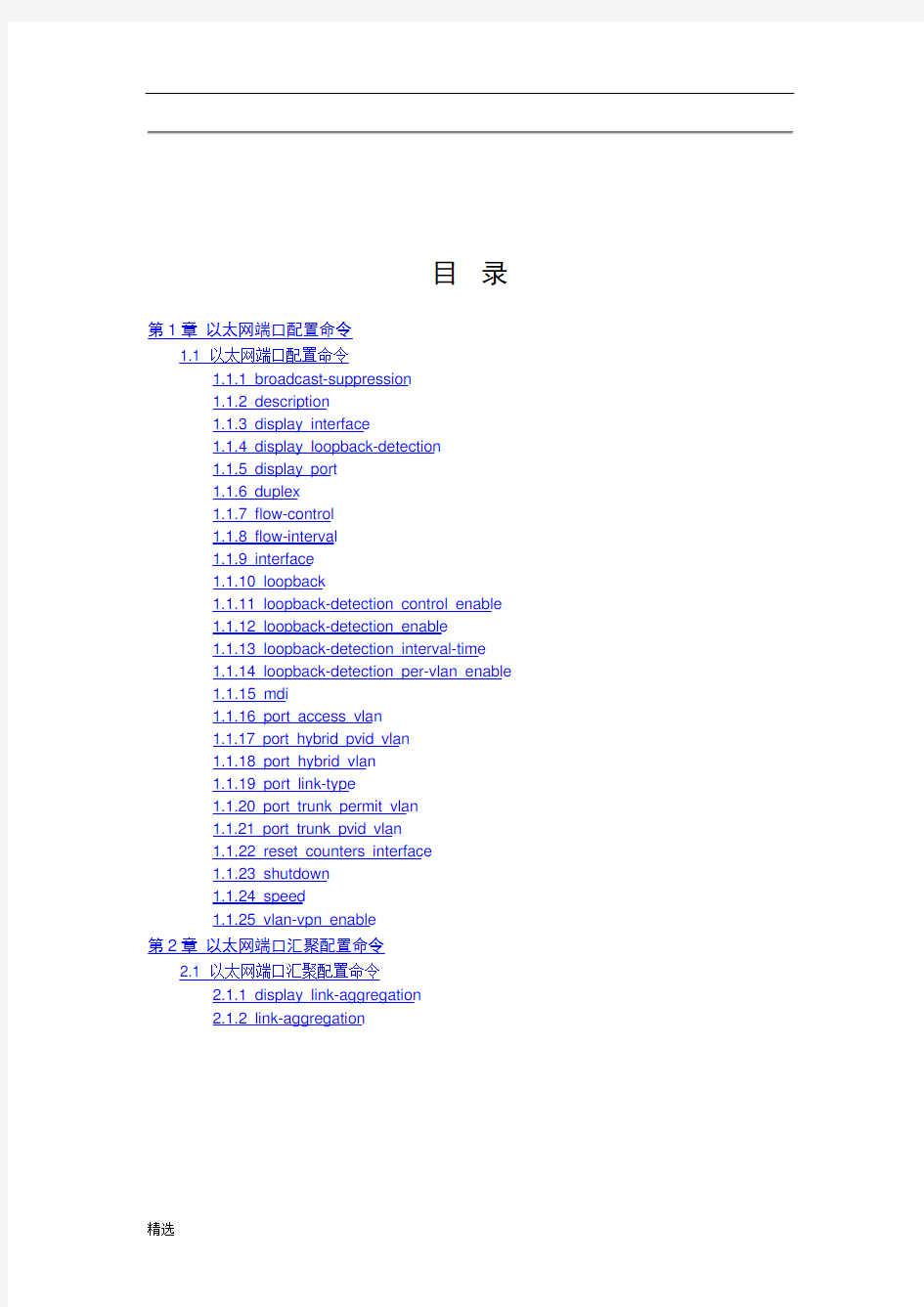

目录

第1章以太网端口配置命令

1.1 以太网端口配置命令

1.1.1 broadcast-suppression

1.1.2 description

1.1.3 display interface

1.1.4 display loopback-detection

1.1.5 display port

1.1.6 duplex

1.1.7 flow-control

1.1.8 flow-interval

1.1.9 interface

1.1.10 loopback

1.1.11 loopback-detection control enable

1.1.12 loopback-detection enable

1.1.13 loopback-detection interval-time

1.1.14 loopback-detection per-vlan enable

1.1.15 mdi

1.1.16 port access vlan

1.1.17 port hybrid pvid vlan

1.1.18 port hybrid vlan

1.1.19 port link-type

1.1.20 port trunk permit vlan

1.1.21 port trunk pvid vlan

1.1.22 reset counters interface

1.1.23 shutdown

1.1.24 speed

1.1.25 vlan-vpn enable

第2章以太网端口汇聚配置命令

2.1 以太网端口汇聚配置命令

2.1.1 display link-aggregation

2.1.2 link-aggregation

第1章以太网端口配置命令

1.1 以太网端口配置命令

1.1.1 broadcast-suppression

【命令】

broadcast-suppression pct

undo broadcast-suppression

【视图】

以太网端口视图

【参数】

pct:指定以太网端口最大广播流量的线速度百分比,取值范围为5~100,

缺省值为100,步长为5。百分比越小,则允许通过的广播流量也越小。【描述】

broadcast-suppression命令用来限制端口上允许通过的广播流量的大小,

当广播流量超过用户设置的值后,系统将广播流量作丢弃处理,从而使

广播所占的流量比例降低到合理的范围,保证网络业务的正常运行。undo

broadcast-suppression命令用来恢复端口上允许通过的广播流量为缺省

值100,即端口上允许通过的广播流量为100%,不对广播流量进行抑制。【举例】

# 允许20%的广播报文通过,即对端口的广播流量作80%的广播风暴抑

制。

[Quidway-Ethernet0/1] broadcast-suppression 20

1.1.2 description

【命令】

description text

undo description

【视图】

以太网端口视图

【参数】

text:端口描述字符串,最多为80个字符。

【描述】

description命令用来设置端口的描述字符串,undo description命令用来

取消端口描述字符串。

缺省情况下,端口描述字符串为空。

【举例】

# 设置以太网端口Ethernet0/1的描述字符串为lanswitch-interface。

[Quidway-Ethernet0/1] description lanswitch-interface

1.1.3 display interface

【命令】

display interface[ interface_type | interface_type interface_num |

interface_name ]

【视图】

所有视图

【参数】

interface_type:端口类型。

interface_num:端口号。

interface_name:端口名,表示方法为interface_name=interface_type

interface_num。

参数的具体说明请参见interface命令中的参数说明。

【描述】

display interface命令用来显示端口的配置信息。

在显示端口信息时,如果不指定端口类型和端口号,则显示交换机上所

有的端口信息;如果仅指定端口类型,则显示该类型端口的所有端口信

息;如果同时指定端口类型和端口号,则显示指定的端口信息。

【举例】

# 显示以太网端口Ethernet0/1的配置信息。

Ethernet0/1 current state : UP

IP Sending Frames' Format is PKTFMT_ETHNT_2, Hardware address is

00e0-fc00-0010

Description : aaa

The Maximum Transmit Unit is 1500

Media type is twisted pair, loopback not set Port hardware type is 100_BASE_TX 100Mbps-speed mode, full-duplex mode

Link speed type is autonegotiation, link duplex type is autonegotiation

Flow-control is not supported The Maximum Frame Length is 1536 Broadcast MAX-ratio: 100% PVID: 1

Mdi type: auto

Port link-type: access Tagged VLAN ID : none Untagged VLAN ID : 1

Last 5 minutes input: 0 packets/sec 0 bytes/sec Last 5 minutes output: 0 packets/sec 0 bytes/sec input(total): 0 packets, 0 bytes 0 broadcasts, 0 multicasts input(normal): - packets, - bytes - broadcasts, - multicasts

input: 0 input errors, 0 runts, 0 giants, - throttles, 0 CRC 0 frame, - overruns, 0 aborts, 0 ignored, - parity errors Output(total): 0 packets, 0 bytes

0 broadcasts, 0 multicasts, 0 pauses Output(normal): - packets, - bytes

- broadcasts, - multicasts, - pauses

Output: 0 output errors, 0 underruns, - buffer failures

- aborts, 0 deferred, 0 collisions, 0 late collisions - lost carrier, - no carrier

表1-1 端口配置信息描述表

域名 描述

Eth ern et0/1

curr

ent stat e 以太网端口当前开启或关闭状态

IP Sen ding Fra mes ' For mat

以太网帧格式

Har dwa re add ress

端口硬件地址

Des cript ion 端口描述字符

串

The Max imu m Tra nsm it Unit

最大传输单元

Med ia type

介质类型

loop bac k not

set

端口环回测试状态

Port har dwa re type

端口硬件类型

100Mbp s-sp eed

mod

e, full-dupl ex mod e Link spe ed type is

auto neg otiat ion, link dupl ex type is auto neg otiat ion

端口的双工状态和速率均设置为自协商状态,与对端协商的实际结果是100Mbit /s 速率和全双工模式

Flo w-c ontr 端口流控

ol is not sup port ed

状态

The Max imu m

Fra

me Len gth 端口允许通过的最大以太网帧长

度

Bro adc ast MA

X-ra tio 端口广播风暴抑制比

PVI D 端口缺省

VLA N ID

Mdi type 网线类型

Port link-type 端口链路类型

Tag ged V LAN

ID

标识在该端口有哪些VLA N 的报文需要打Tag 标记

Unt agg ed VLA

N ID

标识在该端口有哪些VLA N 的

报文不需要打Tag 标记

Last 5 min utes

outp

ut: 0 pac kets /sec 0 byte s/se c Last 5 min utes inpu t: 0 pac kets /sec 0 byte s/se c

端口最近五分钟输入和输出速率和报文数

inpu t(tot al): 0

pac

kets , 0 byte s 0 bro adc asts , 0 mult icas ts inpu t(no rmal ): - pac kets , - byte s 端口输入/输出报文和错误信息统计

adc asts , - mult icas ts inpu t: 0 inpu t erro rs, 0 runt s, 0 gian ts, - thro ttles , 0 CR C

0 fram e, - over runs , 0 abo rts, 0 igno red, - parit y erro rs Out put( total ): 0 pac kets , 0 byte s

0 bro adc asts , 0 mult icas ts, 0 pau ses Out put( nor mal)

kets

, -

byte

s

-

bro

adc

asts

, -

mult

icas

ts, -

pau

ses

Out

put:

outp

ut

erro

rs,

und

erru

ns, -

buff

er

failu

res

-

abo

rts,

defe

rred

, 0

colli

sion

s, 0

late

colli

sion

s

-

lost

carri

er, -

no

carri

er

1.1.4 display loopback-detection 【命令】

display loopback-detection

【视图】

所有视图

【参数】

无

【描述】

display loopback-detection 命令用来显示端口环回监测功能是否被开启,如果已经开启,则还会显示出定时监测的时间间隔和目前被环回的端口信息。

在S3500系列中S3526/S3526 FS/S3526 FM/S3526E/S3526E FS/S3526E FM/S3526C 支持该命令。

【举例】

# 显示端口环回监测功能的开启情况。

Loopback-detection is running

Detection interval time is 30 seconds There is no port existing loopback link

表1-2 端口环回监测功能的开启情况信息描述表

域名 描述

Loo pba ck-d etec

tion

is run ning 端口环回监测功能处于开启状态

Det ecti on inter

val time is 30 sec ond s

定时监测时间间隔为30秒

The re is no 目前没有端口

port exis ting loop bac k link

被环回

1.1.5 display port

【命令】

display port { hybrid | trunk }

【视图】

所有视图

【参数】

hybrid :显示Hybrid 端口。 Trunk :显示Trunk 端口。

【描述】

display port 命令用来显示当前系统是否有链路类型为Hybrid 或者Trunk 的端口,如果有,则显示出对应的端口名。

【举例】

# 显示当前系统存在的Hybrid 端口。

Now, the following hybrid ports exist: Ethernet0/1 Ethernet0/2

以上信息表示当前系统有两个Hybrid 端口,分别为Ethernet0/1和Ethernet0/2。

1.1.6 duplex

【命令】

duplex { auto | full | half } undo duplex

【视图】

以太网端口视图

【参数】

auto:端口处于自协商状态。

full:端口处于全双工状态。

half:端口处于半双工状态。

【描述】

duplex命令用来设置以太网端口的全双工/半双工属性,undo duplex命令

用来将端口的双工状态恢复为缺省的自协商状态。

缺省情况下,端口处于自协商状态。

相关配置可参考命令speed。

【举例】

# 将以太网端口Ethernet0/1端口设置为自协商状态。

[Quidway-Ethernet0/1] duplex auto

1.1.7 flow-control

【命令】

flow-control

undo flow-control

【视图】

以太网端口视图

【参数】

无

【描述】

flow-control命令用来开启以太网端口的流量控制特性,以避免拥塞发生

时丢失数据包,undo flow-control命令用来关闭以太网端口流量控制特

性。

缺省情况下,关闭以太网端口的流量控制。

【举例】

# 开启以太网端口Ethernet0/1的流量控制。

[Quidway-Ethernet0/1] flow-control

1.1.8 flow-interval

【命令】

flow-interval interval

undo flow-interval

【视图】

以太网端口视图

【参数】

interval:端口统计信息的时间间隔,取值范围为5~300,单位为秒,步

长为5。缺省值为300秒。

【描述】

flow-interval命令用来设置端口统计信息的时间间隔,交换机在统计端口

信息时统计的是此时间间隔内的平均速率。undo flow-interval用来恢复

该时间间隔为缺省值。

相关配置可参考命令display interface。

【举例】

# 设置以太网端口Ethernet0/1的统计信息时间间隔为100秒。

[Quidway-Ethernet0/1] flow-interval 100

1.1.9 interface

【命令】

interface { interface_type interface_num | interface_name }

【视图】

系统视图

【参数】

interface_type:端口类型,取值为Ethernet或GigabitEthernet。

interface_num:端口号,采用槽位编号/端口编号的格式。对于S3526、

S3526E、S3526C以太网交换机,槽号取值范围为0~2:槽号取0表示交

换机提供的固定以太网端口,端口号取值范围为1~24;槽号取1或2分

别表示后面板上两个扩展模块提供的以太网端口,端口号只能取1。对于

S3526 FM、S3526 FS、S3526E FM、S3526E FS以太网交换机,槽号取值

范围为0~4:槽号取0表示交换机提供的固定以太网端口,端口号取值

范围为1~12;槽号取1或2分别表示前面板上两个扩展模块提供的以太

网端口,端口号取值范围均为1~6;槽号取3或4分别表示后面板上两

个扩展模块提供的以太网端口,端口号只能取1。对于S3552G、S3552P

以太网交换机,槽号取值范围为0、1:槽号取0表示交换机提供的百兆

以太网端口,端口号取值范围为1~48;槽号取1表示交换机提供的千兆

以太网端口,端口号取值范围为1~4。对于S3528G、S3528P以太网交

换机,槽号取值范围为0、1:槽号取0表示交换机提供的百兆以太网端

口,端口号取值范围为1~24;槽号取1表示交换机提供的千兆以太网端

口,端口号取值范围为1~4。对于S3552F以太网交换机,槽号取值范围

为1~7:槽号取1~6分别表示交换机前面板上6个模块提供的百兆以太

网端口,端口号取值范围均为1~8;槽号取7表示交换机后面板提供的

千兆以太网端口,端口号取值范围为1~4。

interface_name:端口名,表示方法为interface_name= interface_type

interface_num。

【描述】

interface命令用来进入以太网端口视图。用户要配置以太网端口的相关

参数,必须先使用该命令进入以太网端口视图。

【举例】

# 进入Ethernet0/1以太网端口视图。

[Quidway] interface ethernet0/1

1.1.10 loopback

【命令】

loopback { external | internal }

【视图】

以太网端口视图

【参数】

external:外环测试。

internal:内环测试。

【描述】

loopback命令用来设置以太网端口进行环回测试,以检验以太网端口工

作是否正常,环回测试执行一定时间后将自动结束。

缺省情况下,以太网端口不进行环回测试。

【举例】

# 对以太网端口Ethernet0/1进行内环测试。

[Quidway-Ethernet0/1] loopback internal

1.1.11 loopback-detection control enable

【命令】

loopback-detection control enable

undo loopback-detection control enable

【视图】

系统视图、以太网端口视图

【参数】

无

【描述】

loopback-detection control enable命令用来开启Trunk和Hybrid端口环回

监测受控功能,即当系统发现Trunk或Hybrid端口上某个VLAN中的端

口被环回时,则将该Trunk或Hybrid端口处于受控工作状态,同时删除

该端口对应的MAC地址表项。undo loopback-detection control enable

命令用来关闭Trunk和Hybrid端口环回监测受控功能,即当发现该Trunk

或Hybrid端口上某个VLAN中的端口被环回时,只上报Trap信息,该

Trunk或Hybrid端口仍处于正常工作状态。

缺省情况下,Trunk和Hybrid端口上环回监测受控功能处于开启状态。

需要注意的是,该命令对Access端口没有影响。

在S3500系列中S3526/S3526 FS/S3526 FM/S3526E/S3526E FS/S3526E

FM/S3526C支持该命令。

【举例】

# 开启Trunk和Hybrid端口环回监测受控功能。

[Quidway] loopback-detection control enable

1.1.12 loopback-detection enable

【命令】

loopback-detection enable

undo loopback-detection enable

【视图】

系统视图、以太网端口视图

【参数】

无

【描述】

loopback-detection enable命令用来开启端口环回监测功能,以便监测各

个端口是否外部环回。如果发现某端口被环回,交换机会将该端口处于

受控工作状态。undo loopback-detection enable命令用来关闭端口环回监

测功能。

在系统视图下,执行命令是开启/关闭全局端口环回监测功能。在以太网

端口视图下,执行命令是开启/关闭指定端口的端口环回监测功能。

缺省情况下,端口环回监测功能处于开启状态。

在S3500系列中S3526/S3526 FS/S3526 FM/S3526E/S3526E FS/S3526E

FM/S3526C支持该命令。

相关配置可参考命令display loopback-detection。

【举例】

# 开启端口环回监测功能。

[Quidway] loopback-detection enable

1.1.13 loopback-detection interval-time

【命令】

loopback-detection interval-time time

undo loopback-detection interval-time

【视图】

系统视图

【参数】

time:定时监测端口外部环回情况的时间间隔,取值范围为5~300,单位

为秒。缺省值为30秒。

【描述】

loopback-detection interval-time命令用来设置定时监测端口外部环回情

况的时间间隔,undo loopback-detection interval-time命令用来恢复该时

间间隔为缺省值。

在S3500系列中S3526/S3526 FS/S3526 FM/S3526E/S3526E FS/S3526E

FM/S3526C支持该命令。

相关配置可参考命令display loopback-detection。

【举例】

# 设置定时监测各个端口外部环回情况的时间间隔为10秒。

[Quidway] loopback-detection interval-time 10

1.1.14 loopback-detection per-vlan enable

【命令】

loopback-detection per-vlan enable

undo loopback-detection per-vlan enable

【视图】

以太网端口视图

【参数】

无

【描述】

loopback-detection per-vlan enable命令用来配置系统对Trunk和Hybrid

端口上所有的VLAN进行环回监测。undo loopback-detection per-vlan

enable命令用来配置系统只对端口的缺省VLAN进行环回监测。

缺省情况下,系统对Trunk和Hybrid端口上所有的VLAN进行环回监测。

需要注意的是,该命令对Access端口没有影响。

在S3500系列中S3526/S3526 FS/S3526 FM/S3526E/S3526E FS/S3526E

FM/S3526C支持该命令。

【举例】

# 配置系统对Trunk和Hybrid端口上所有的VLAN进行环回监测。

[Quidway-Ethernet0/1] loopback-detection per-vlan enable

1.1.15 mdi

【命令】

mdi { across | auto | normal }

undo mdi

【视图】

以太网端口视图

【参数】

across:连接网线类型为交叉网线。

auto:自动识别是平行网线还是交叉网线。

normal:连接网线类型为平行网线。

【描述】

mdi命令用来设置以太网端口的网线类型,undo mdi命令用来恢复以太

网端口网线类型的缺省值。

缺省情况下,以太网交换机自动识别所连接的网线类型。

需要注意的是,该命令只对10/100Base-TX、1000Base-T端口有效。【举例】

# 将以太网端口Ethernet0/1的网线类型设置为自动识别。

[Quidway-Ethernet0/1] mdi auto

1.1.16 port access vlan

【命令】

port access vlan vlan_id

undo port access vlan

【视图】

以太网端口视图

【参数】

vlan_id:IEEE802.1Q中定义的VLAN ID,取值范围为2~4094。

【描述】

port access vlan命令用来把Access端口加入到指定的VLAN中,undo

port access vlan命令用来把Access端口从指定VLAN中删除。

此命令使用的条件是vlan_id所指的VLAN必须存在。

【举例】

# 将Ethernet0/1端口加入到VLAN3中(VLAN3已经存在)。

[Quidway-Ethernet0/1] port access vlan 3

1.1.17 port hybrid pvid vlan

【命令】

port hybrid pvid vlan vlan_id

undo port hybrid pvid

【视图】

以太网端口视图

【参数】

vlan_id:IEEE802.1Q中定义的VLAN ID,取值范围为1~4094。缺省值

为1。

【描述】

port hybrid pvid vlan命令用来设置Hybrid端口的缺省VLAN ID,

undo port hybrid pvid命令用来恢复端口的缺省VLAN ID。

Hybrid端口可以和isolate-user-vlan同时配置。但如果缺省VLAN是在

isolate-user-vlan中建立了映射的VLAN,则不允许修改缺省VLAN ID,

只有在解除映射后才能进行修改。

本Hybrid端口的缺省VLAN ID和相连的对端交换机的Hybrid端口的缺

省VLAN ID必须一致,否则报文将不能正确传输。

相关配置可参考命令port link-type。

【举例】

# 将Hybrid端口Ethernet0/1的缺省VLAN设为100。

[Quidway-Ethernet0/1] port hybrid pvid vlan 100

1.1.18 port hybrid vlan

【命令】

port hybrid vlan vlan_id_list { tagged | untagged }

undo port hybrid vlan vlan_id_list

【视图】

以太网端口视图

【参数】

vlan_id_list:vlan_id_list = [ vlan_id1 [ to vlan_id2 ] ]&<1-10>,Hybrid端

口要加入的VLAN的范围,可以是离散的,vlan_id取值范围为1~4094。

&<1-10>表示前面的参数最多可以重复输10次。

tagged:所指定VLAN的报文将带有标签。

untagged:所指定VLAN的报文不带标签。

【描述】

port hybrid vlan命令用来将Hybrid端口加入到指定的已经存在的

VLAN,undo port hybrid vlan命令用来将Hybrid端口从指定的VLAN

中删除。

Hybrid端口可以属于多个VLAN。如果多次使用port hybrid vlan

vlan_id_list { tagged| untagged}命令,那么Hybrid端口上允许通过的

VLAN是这些vlan_id_list的合集。

此命令使用的条件是:vlan_id所指的VLAN必须存在。

相关配置可参考命令port link-type。

【举例】

# 将Hybrid端口Ethernet0/1加入到2、4、50~100 VLAN中,并且这些

VLAN的报文将带有标签。

[Quidway-Ethernet0/1] port hybrid vlan 2 4 50 to 100 tagged

1.1.19 port link-type

【命令】

port link-type { access | hybrid | trunk }

undo port link-type

【视图】

以太网端口视图

【参数】

access:设置端口为Access端口。

hybrid:设置端口为Hybrid端口。

trunk:设置端口为Trunk端口。

【描述】

port link-type命令用来设置以太网端口的链路类型,undo port link-type

命令用来恢复端口的链路类型为缺省状态,即为Access端口。

三种类型的端口可以共存在一台以太网交换机上,但Trunk端口和Hybrid

第12章交换机基本配置 交换机是局域网中最重要的设备,交换机是基于MAC来进行工作的。和路由器类似,交换机也有IOS,IOS的基本使用方法是一样的。本章将简单介绍交换的一些基本配置。关于VLAN和Trunk等将在后面章节介绍。 12.1 交换机简介 交换机是第2层的设备,可以隔离冲突域。交换机是基于收到的数据帧中的源MAC地址和目的MAC地址来进行工作的。交换机的作用主要有两个:一个是维护CAM(Conetxt Address Memory)表,该表是计算机的MAC地址和交换端口的映射表;另一个是根据CAM 来进行数据帧的转发。交换对帧的处理有3种:交换机收到帧后,查询CAM表,如果能查询到目的计算机所在的端口,并且目的计算机所在的端口不是交换接收帧的源端口,交换机将把帧从这一端口转发出去(Forward);如果该计算机所在的端口和交换机接收帧的源端口是同一端口,交换机将过滤掉该帧(Filter);如果交换机不能查询到目的计算机所在的端口,交换机将把帧从源端口以外的其他所有端口上发送出去,这称为泛洪(Flood),当交换机接收到的帧是广播帧或多播帧,交换机也会泛洪帧。 12.2 实验0:交换机基本配置 1.实验目的: 通过本实验,可以掌握交换机的基本配置这项技能。 2.实验拓扑 实验拓扑图如图12-2所示。 图12-2 实验1拓扑图 3.实验步骤 (1)步骤1:通过PC0以Console方式登录交换机Switch0. 注意配置PC0上的终端. 登录成功后, 通过PC0配置交换机Switch0的主机名 Switch>enable Switch#conf terminal

思科自防御网络安全方案典型配置 1. 用户需求分析 客户规模: ?客户有一个总部,具有一定规模的园区网络; ?一个分支机构,约有20-50名员工; ?用户有很多移动办公用户 客户需求: ?组建安全可靠的总部和分支LAN和WAN; ?总部和分支的终端需要提供安全防护,并实现网络准入控制,未来实现对VPN用户的网络准入检查; ?需要提供IPSEC/SSLVPN接入; ?在内部各主要部门间,及内外网络间进行安全区域划分,保护企业业务系统; ?配置入侵检测系统,检测基于网络的攻击事件,并且协调设备进行联动; ?网络整体必须具备自防御特性,实现设备横向联动抵御混合式攻击; ?图形化网络安全管理系统,方便快捷地控制全网安全设备,进行事件分析,结合拓扑发现攻击,拦截和阻断攻击; ?整体方案要便于升级,利于投资保护; 思科建议方案: ?部署边界安全:思科IOS 路由器及ASA防火墙,集成SSL/IPSec VPN; ?安全域划分:思科FWSM防火墙模块与交换机VRF及VLAN特性配合,完整实现安全域划分和实现业务系统之间的可控互访; ?部署终端安全:思科准入控制NAC APPLIANCE及终端安全防护CSA解决方案紧密集成; ?安全检测:思科IPS42XX、IDSM、ASA AIP模块,IOS IPS均可以实现安全检测并且与网络设备进行联动; ?安全认证及授权:部署思科ACS 4.0认证服务器; ?安全管理:思科安全管理系统MARS,配合安全配置管理系统CSM使用。

2. 思科建议方案设计图 点击放大 3. 思科建议方案总体配置概述 ?安全和智能的总部与分支网络 o LAN:总部,核心层思科Cat6500;分布层Cat4500;接入层Cat3560和CE500交换机,提供公司总部园区网络用户的接入;分支可以采用思科ASA5505 防火墙内嵌的 8FE接口连接用户,同时其头两个LAN端口支持POE以太网供电,可以连接AP及IP 电话等设备使用,并且ASA5505留有扩展槽为便于以后对于业务模块的支持。 o WAN:总部ISR3845 路由器,分支ISR2811或者ASA防火墙,实现总部和分支之间安全可靠地互联,可以采用专线,也可以经由因特网,采用VPN实现;并且为远程办公 用户提供IPSEC/SSL VPN的接入。 ?总部和分支自防御网络部署说明 o总部和分支路由器或者ASA防火墙,IPS,及IPSec VPN和WEB VPN功能,实现安全的网络访问和应用传输,以及高级的应用控制;另外,可利用思科Auto-Secure功能 快速部署基本的安全功能。 o安全域划分:实现行业用户内部业务系统逻辑隔离,并且保证在策略允许的情况下实现可控的互访,可以利用思科FWSM防火墙模块与C6K交换机完美集成,并且思科交换 机VRF特性相结合,二层VLAN隔离,三层VRF隔离,最终利用VRF终结业务对应不 同的虚拟防火墙,并且配置各个业务网段专用虚拟防火墙实现不同安全区域业务之间的 可控互访。 o终端安全:终端安全=NAC+CSA,利用思科NAC APPLINACE 解决方案通过配置CAM/CAS两台设备实现思科NAC解决方案保证对于网络内主机的入网健康检查,利用 思科CSA软件对于用户服务器及客户机进行安全加固、病毒零天保护、限制非法应用 (P2P)、限制U盘使用等操作,并且两套解决方案可以实现完美结合,并且CSA和与 MARS以及IPS进行横向联动,自动拦截攻击。 o安全检测:思科IPS42XX、IDSM、ASA AIP模块均可以实现安全检测并与网络设备进行联动,思科安全IPS设备支持并联和串连模式,旁路配置时可以监控各个安全域划分 区域内部业务,识别安全风险,与MARS联动,也可以与思科网络设备防火墙、C6K交

【实验文档】【实验0021】【交换机的端口安全配置】 【实验名称】 交换机的端口安全配置。 【实验目的】 掌握交换机的端口安全功能,控制用户的安全接入。 【背景描述】 你是一个公司的网络管理员,公司要求对网络进行严格控制。为了防止公司内部用户的IP 地址冲突,防止公司内部的网络攻击和破坏行为。为每一位员工分配了固定的IP地址,并且限制只允许公司员工主机可以使用网络,不得随意连接其他主机。例如:某员工分配的IP地址是172.16.1.55/24,主机MAC地址是00-06-1B-DE-13-B4。该主机连接在1台2126G 上边。 【技术原理】 交换机端口安全功能,是指针对交换机的端口进行安全属性的配置,从而控制用户的安全接入。交换机端口安全主要有两种类项:一是限制交换机端口的最大连接数,二是针对交换机端口进行MAC地址、IP地址的绑定。 限制交换机端口的最大连接数可以控制交换机端口下连的主机数,并防止用户进行恶意的ARP欺骗。 交换机端口的地址绑定,可以针对IP地址、MAC地址、IP+MAC进行灵活的绑定。可以实现对用户进行严格的控制。保证用户的安全接入和防止常见的内网的网络攻击。如ARP欺骗、IP、MAC地址欺骗,IP地址攻击等。 配置了交换机的端口安全功能后,当实际应用超出配置的要求,将产生一个安全违例,产生安全违例的处理方式有3种: ? protect 当安全地址个数满后,安全端口将丢弃未知名地址(不是该端口的安全地址中的任何一个)的包。 ? restrict 当违例产生时,将发送一个Trap通知。 ? shutdown 当违例产生时,将关闭端口并发送一个Trap通知。 当端口因为违例而被关闭后,在全局配置模式下使用命令errdisable recovery来将接口从错误状态中恢复过来。 【实现功能】 针对交换机的所有端口,配置最大连接数为1,针对PC1主机的接口进行IP+MAC地址绑定。【实验设备】 S2126G交换机(1台),PC(1台)、直连网线(1条)

---------------------------------------------------------------最新资料推荐------------------------------------------------------ 交换机端口汇聚配置 端口汇聚配置 1 功能需求及组网说明PC1PC2E0/1E0/2E0/1Switch BSwitch AE0/2 端口汇聚配置『配置环境参数』 1. 交换机 SwitchA 和 SwitchB 通过以太网口实现互连。 2. SwitchA 用于互连的端口为 e0/1 和 e0/2, SwitchB 用于互连的端口为e0/1 和 e0/2。 『组网需求』增加 SwitchA 的 SwitchB 的互连链路的带宽,并且能够实现链路备份,使用端口汇聚。 2 数据配置步骤『端口汇聚数据转发流程』如上图,如果在汇聚时配置的是ingress 属性,假如PC1 的数据包进入SwitchA,假如第一次去 PING PC2,那么第一次将是广播包,数据包将从汇聚端口的逻辑主端口送出,报文送达 Switch2 时,此时 PC1 的 MAC 也将对应学习到 Switch2 的逻辑主端口,此时 PC2 再进行回包主要看 PC1 的源 MAC 学习到哪个端口,就会通过哪个端口进行转发,所以 ingress 是根据流进行转发,如果流是单一的,那么该数据流也将一直走同一个端口,除非该端口故障。 如果在汇聚时配置的是 both 属性, 2 个端口汇聚,如 PC1 的数据包进入SwitchA,假如第一次去 PING PC2,那么第一次将是广播包,数据包将从汇聚端口的逻辑主端口送出,报文送达Switch2 时,此时 PC1 的 MAC 也将对应学习到 Switch2 的逻辑主 1 / 3

目录 1 链路聚合配置命令................................................................................................................................ 1-1 1.1 链路聚合配置命令............................................................................................................................. 1-1 1.1.1 description .............................................................................................................................. 1-1 1.1.2 display lacp system-id ............................................................................................................ 1-2 1.1.3 display link-aggregation member-port.................................................................................... 1-2 1.1.4 display link-aggregation summary.......................................................................................... 1-4 1.1.5 display link-aggregation verbose............................................................................................ 1-5 1.1.6 enable snmp trap updown...................................................................................................... 1-7 1.1.7 interface bridge-aggregation .................................................................................................. 1-8 1.1.8 lacp port-priority...................................................................................................................... 1-8 1.1.9 lacp system-priority................................................................................................................. 1-9 1.1.10 link-aggregation mode........................................................................................................ 1-10 1.1.11 port link-aggregation group ................................................................................................ 1-10 1.1.12 reset lacp statistics............................................................................................................. 1-11 1.1.13 shutdown ............................................................................................................................ 1-11

服务器基本安全配置 1.用户安全 (1)运行lusrmgr.msc,重命名原Administrator用户为自定义一定长度的名字,并新建同名 Administrator普通用户,设置超长密码去除所有隶属用户组。 (2)运行gpedit.msc——计算机配置—安全设置—账户策略—密码策略 启动密码复杂性要求,设置密码最小长度、密码最长使用期限,定期修改密码保证服务器账户的密码安全。 (3)运行gpedit.msc——计算机配置—安全设置—账户策略—账户锁定策略 启动账户锁定,设置单用户多次登录错误锁定策略,具体设置参照要求设置。

(4)运行gpedit.msc——计算机配置—安全设置—本地策略—安全选项 交互式登录:不显示上次的用户名;——启动 交互式登录:回话锁定时显示用户信息;——不显示用户信息 (5)运行gpedit.msc——计算机配置—安全设置—本地策略—安全选项 网络访问:可匿名访问的共享;——清空 网络访问:可匿名访问的命名管道;——清空 网络访问:可远程访问的注册表路径;——清空 网络访问:可远程访问的注册表路径和子路径;——清空 (6)运行gpedit.msc——计算机配置—安全设置—本地策略 通过终端服务拒绝登陆——加入一下用户(****代表计算机名)ASPNET Guest IUSR_***** IWAM_***** NETWORK SERVICE SQLDebugger 注:用户添加查找如下图:

(7)运行gpedit.msc——计算机配置—安全设置—本地策略—策略审核 即系统日志记录的审核消息,方便我们检查服务器的账户安全,推荐设置如下: (8)

配置交换机端口聚合(思科、华为、锐捷) 2008-08-18 16:27 思科命令行配置: CLI:SW#conf t SW(config)#interface range f1/1 -2 SW(config-if)#channel-group 1 mode desirable/on SW(config-if)#swithport SW(config-if)#switchport mode trunk SW(config-if)#switchport trunk encap dot1q 可以通过 interface port-channel 1 进入端口通道 华为端口聚合配置: 华为交换机的端口聚合可以通过以下命令来实现: S3250(config)#link-aggregation port_num1 to port_num2 {ingress | ingress-egress} 其中port_num1是起始端口号,port_num2是终止端口号。 ingress/ingress-egress这个参数选项一般选为ingress-egress。 在做端口聚合的时候请注意以下几点: 1、每台华为交换机只支持1个聚合组 2、每个聚合组最多只能聚合4个端口。 3、参加聚合的端口号必须连续。 对于聚合端口的监控可以通过以下命令来实现: S3026(config)#show link-aggregation [master_port_num] 其中master_port_num是参加聚合的端口中端口号最小的那个端口。 通过这条命令可以显示聚合组中包括哪些端口等一些与端口聚合相关的参数。 锐捷端口聚合配置: Switch#configure terminal Switch(config)#interface range fastethernet 1/1-2 Switch(config-if-range)#port-group 5 Switch(config-if-range)#switchport mode trunk 你可以在全局配置模式下使用命令#interface aggregateport n(n为AP号) 来直接创建一个AP(如果AP n不存在)。 配置aggregate port的流量平衡 aggregateport load-balance {dst-mac | src-mac |ip} 设置AP的流量平衡,选择使用的算法: dst-mac:根据输入报文的目的MAC地址进行流量分配。在AP各链路中,目的MAC地址相同的报文被送到相同的接口,目的MAC不同的报文分配到不同的接口

【官方提供】【实验文档】【实验0021】【交换机的端口安全配置】 【实验名称】 交换机的端口安全配置。 【实验目的】 掌握交换机的端口安全功能,控制用户的安全接入。 【背景描述】 你是一个公司的网络管理员,公司要求对网络进行严格控制。为了防止公司内部用户的IP 地址冲突,防止公司内部的网络攻击和破坏行为。为每一位员工分配了固定的IP地址,并且限制只允许公司员工主机可以使用网络,不得随意连接其他主机。例如:某员工分配的IP地址是172.16.1.55/24,主机MAC地址是00-06-1B-DE-13-B4。该主机连接在1台2126G 上边。 【技术原理】 交换机端口安全功能,是指针对交换机的端口进行安全属性的配置,从而控制用户的安全接入。交换机端口安全主要有两种类项:一是限制交换机端口的最大连接数,二是针对交换机端口进行MAC地址、IP地址的绑定。 限制交换机端口的最大连接数可以控制交换机端口下连的主机数,并防止用户进行恶意的ARP欺骗。 交换机端口的地址绑定,可以针对IP地址、MAC地址、IP+MAC进行灵活的绑定。可以实现对用户进行严格的控制。保证用户的安全接入和防止常见的内网的网络攻击。如ARP欺骗、IP、MAC地址欺骗,IP地址攻击等。 配置了交换机的端口安全功能后,当实际应用超出配置的要求,将产生一个安全违例,产生安全违例的处理方式有3种: ? protect 当安全地址个数满后,安全端口将丢弃未知名地址(不是该端口的安全地址中的任何一个)的包。 ? restrict 当违例产生时,将发送一个Trap通知。 ? shutdown 当违例产生时,将关闭端口并发送一个Trap通知。 当端口因为违例而被关闭后,在全局配置模式下使用命令errdisable recovery来将接口从错误状态中恢复过来。 【实现功能】 针对交换机的所有端口,配置最大连接数为1,针对PC1主机的接口进行IP+MAC地址绑定。【实验设备】 S2126G交换机(1台),PC(1台)、直连网线(1条)

H3C交换机的端口配置 一、端口常用配置 1. 实验原理 1.1 交换机端口基础 随着网络技术的不断发展,需要网络互联处理的事务越来越多,为了适应网络需求,以太网技术也完成了一代又一代的技术更新。为了兼容不同的网络标准,端口技术变的尤为重要。端口技术主要包含了端口自协商、网络智能识别、流量控制、端口聚合以及端口镜像等技术,他们很好的解决了各种以太网标准互连互通存在的问题。以太网主要有三种以太网标准:标准以太网、快速以太网和千兆以太网。他们分别有不同的端口速度和工作视图。 1.2 端口速率自协商 标准以太网其端口速率为固定10M。快速以太网支持的端口速率有10M、100M和自适应三种方式。千兆以太网支持的端口速率有10M、100M、1000M和自适应方式。以太网交换机支持端口速率的手工配置和自适应。缺省情况下,所有端口都是自适应工作方式,通过相互交换自协商报文进行匹配。 其匹配的结果如下表。

当链路两端一端为自协商,另一端为固定速率时,我们建议修改两端的端口速率,保持端口速率一致。其修改端口速率的配置命令为: [H3C-Ethernet0/1] speed {10|100|1000|auto} 如果两端都以固定速率工作,而工作速率不一致时,很容易出现通信故障,这种现象应该尽量避免。 1.3 端口工作视图 交换机端口有半双工和全双工两种端口视图。目前交换机可以手工配置也可以自动协商来决定端口究竟工作在何种视图。修改工作视图的配置命令为: [H3C-Ethernet0/1] duplex {auto|full|half} 1.4 端口的接口类型 目前以太网接口有MDI和MDIX两种类型。MDI称为介质相关接口,MDIX称为介质非相关接口。我们常见的以太网交换机所提供的端口都属于MDIX接口,而路由器和PC提供的都属于MDI接口。有的交换机同时支持上述两种接口,我们可以强制制定交换机端口的接口类型,其配置命令如下:

(1)交换机的基本配置 (2)在交换机上创建聚合接口 (3)在交换机上配置聚合端口 (4)端口聚合增加交换机之间的传输带宽,验证当一条链路断开时仍能互相通信。 第一步:交换机A的基本配置。 SwitchA(config)#vlan 10 SwitchA(config-vlan)#name sales SwitchA(config-vlan)#exit SwitchA(config)#interface fastEthernet0/5 SwitchA(config-if)#switchport access vlan 10 验证测试:验证已创建了VLAN 10,并将0/5端口已划分到VLAN 10中。SwitchA#show vlan id 10 VLAN Name Status Ports -------------------------------------------------------------------------------------------------------- 10 sales active Fa0/5 第二步:在交换机SwitchA上配置聚合端口。 SwitchA(config)#interface aggregateport 1 !创建聚合接口AG1 SwitchA(config-if)#switchport mode trunk !配置AG模式为trunk SwitchA(config-if)#exit SwitchA(config)#interface range fastEthernet 0/1-2 !进入接口0/1和0/2 SwitchA(config-if-range)#port-group 1 !配置接口0/1和0/2属于AG1验证测试:验证接口fastEthernet0/1和0/2属于AG1。 SwitchA#show aggregatePort 1 summary !查看端口聚合组1的信息AggregatePort MaxPorts SwitchPort Mode Ports -------------------------------------------------------------------------------------------------- Ag1 8 Enabled Trunk Fa0/1, Fa0/2 注:AG1,最大支持端口数为8个,当前VLAN模式为Trunk,组成员有F0/1、F0/2。 第三步:交换机B的基本配置。 (具体步骤与SwitchA类似) 第四步:在交换机SwitchB上配置聚合端口。 (具体步骤与SwitchA类似) 第五步:验证当交换机直接的一条链路断开时,PC1与PC2仍能互相通信。 注意事项: (1)只有同类型端口才能聚合为一个AG端口。 (2)所有物理端口必须属于同一个VLAN。 (3)在锐捷交换机上最多支持8个物理端口聚合为一个AG。 (4)在锐捷交换机上最多支持6组聚合端口。 参考配置: SwitchA#show running-config !显示交换机SwitchA的全部配置 Bui lding configuration… Current configuration : 497 bytes

配置端口聚合提供冗余备份链路 1 实验原理 端口聚合又称链路聚合,是指两台交换机之间在物理上将多个端口连接起来,将多条链路聚合成一条逻辑链路,从而增大链路带宽,解决交换网络中因带宽引起的网络瓶劲问题。多条物理链路之间能够相互冗余备份,其中任意一条链路断开,不会影响其他链路的正常转发数据。 2 实验步骤 (1)交换机A的基本配置 switchA#conf t switchA(config)#vlan 10 switchA(config-vlan)#name sales switchA(config-vlan)#exit switchA(config)#int fa0/5 switchA(config-if)#switchport access vlan 10 switchA(config)#exit switchA#sh vlan id 10 (2)在交换机switchA上配置端口聚合

switchA(config)#int aggregateport 1 switchA(config-if)#switchport mode trunk switchA(config-if)#exit switchA(config)#int range fa0/1-2 switchA(config-if-range)#port-group 1 switchA(config-if-range)#exit switchA#sh aggregatePort 1summary (3)在交换机B上基本配置(同(1)) (4)在交换机switchB上配置端口聚合(同(2))(5)验证测试 验证当交换机之间一条链路断开时,PC1和PC2任能互相通信。 C:\>Ping 192.168.10.30 –t

2.5 配置举例 介绍了两种模式下的典型应用场景举例。 2.5.1 配置手工负载分担模式链路聚合示例 2.5.2 配置静态LACP 模式链路聚合示例 2.5.1 配置手工负载分担模式链路聚合示例 2 LACP 配置 组网需求 如图2-4 所示,S-switch-A 和S-switch-B 为两台S-switch 设备,它们之间的链路为某城 域网骨干传输链路之一,要求S-switch-A 和S-switch-B 之间的链路有较高的可靠性,并在S-switch-A 和S-switch-B 之间实现数据流量的负载分担。 配置思路 采用如下的思路配置负载分担链路聚合: 1. 创建Eth-Trunk。 2. 加入Eth-Trunk 的成员接口。 说明 创建Eth-Trunk 后,缺省的工作模式为手工负载分担模式,所以,缺省情况下,不需要配置 其模式为手工负载分担模式。如果当前模式已经配置为其它模式,可以使用mode 命令更 改。 数据准备 为完成此配置例,需准备的数据: l 链路聚合组编号。 l Eth-Trunk 的成员接口类型和编号。 配置步骤 1. 创建Eth-Trunk # 配置S-switch-A。

[S-switch-A-Eth-Trunk1] quit # 配置S-switch-B。

适用场景:1-24口下联P C用户,25口下联二层网管交换机,26口上联汇聚交换机 堆叠环境中,若未指定优先级,则是根据它们的MAC地址(mac小的为主机)来确定谁是主机。优先级为越大越好,范围1-10。出场默认为1。 1、系统时间同步:如果客户有使用 ntp/sntp进行全网统一的时间配置的需求,可在设备上做Ruijie(config)#hostname TSG#5750 //给交换机命名 Ruijie(config)#sntp enable //首先开启 sntp 服务 Ruijie(config)#sntp server 210.72.145.44 //配置服务器IP地址,此为国家授时中心服务器IP 地址 Ruijie(config)#sntp interval 36000 // 配置sntp交互的时间间隔 措施一:限制远程管理源地址 Ruijie(config)#access-list 99 permit host 192.168.1.100 //配置控制列表,严格限定允许ip Ruijie(config)#line vty 0 35 Ruijie(config-line)#access-class 99 in 措施二:限制SNMP管理源地址 Ruijie(config)#access-list 99 permit host 192.168.1.100 //配置控制列表,严格限定允许ip Ruijie(config)#snmp-server community ruijie rw 99 措施三:使用加密管理协议,使用SSH管理,禁用Telnet协议 Ruijie(config)#no enable service telnet-server //禁用telnet管理 Ruijie(config)#enable service ssh-server //启用SSH管理 Ruijie(config)#crypto key generate dsa //设置ssh加密模式

配置ESXi6.0的端口聚合 由于本人只有华为S5700-48TP-SI的交换机,所以请根据实际情况配置交换机,本例中ESXi 服务器的网卡3连接交换机的3端口,网卡4连接交换机的4端口。 一、交换机配置 1、创建聚合端口组,关于配置BPDU生成树侦测协议的开启与关闭可以查阅官方的 KB,本人英文不好,看不太明白,为了使端口可以通过多个VLAN这里把端口配置成了Trunk端口模式,如果不需要多个VLAN可以把端口配置成Access模式。

第14章端口安全配置 本章主要讲述了迈普系列交换机支持的端口安全功能以及详细的配置信息。 章节主要内容: z端口安全介绍 z端口安全配置 z监控与维护 14.1端口安全介绍 端口安全一般应用在接入层。它能够对使用交换机端口的主机进行限制,允许某些特定的主机访问网络,而其他主机均不能访问网络。 端口安全功能将用户的MAC地址、IP地址、VLAN ID以及PORT号四个元素灵活绑定,杜绝非法用户接入网络,从而保证网络数据的安全性,并保证合法用户能够得到足够的带宽。 用户可以通过三种规则来限制可以访问网络的主机,这三种规则分别是MAC规则,IP规则和 MAX 规则,MAC规则又分为三种绑定方式:MAC绑定,MAC+IP绑定,MAC+VID绑定;IP规则可以针对某一IP也可以针对一系列IP;MAX规则用以限定端口可以“自由学习”到的(按顺序)最多MAC地址数目,这个地址数目不包括MAC规则和IP规则产生的合法MAC地址。如果端口仅配置了拒绝规则,没有配置MAX规则,其他报文均不能转发(通过允许规则检查的例外)。对于配置permit的MAC规则和IP 规则系统将在端口LinkUp和端口安全使能时主动将配置写入二层转发表或发送ARP请求报文(详细见配置命令),这三种规则的配置如下: (1)MAC规则 MAC绑定: (config-port- xxx)#port-security permit mac-address 0050.bac3.bebd (config-port- xxx)#port-security deny mac-address 0050.bac3.bebd MAC+VID绑定: (config-port- xxx)#port-security permit mac-address 0050.bac3.bebd vlan-id 100

实验4 交换机端口安全配置 【实验目的】 1.掌握交换机的端口安全功能; 2.控制用户的安全接入。 【背景描述】 你是一个公司的网络管理员,公司要求你对网络进行严格控制。为了防止公司内部用户的IP地址冲突,防止公司内部的网络攻击和破坏行为。为每一位员工分配了固定的IP地址,并且限制只允许公司员工主机可以使用网络,不得随意连接其他主机。例如:某员工分配的IP地址是172.16.1.55/24,主机MAC地址是00-06-1B-DE-13-B4,该主机连接在1台RG2126上边。 【实验器材】 交换机,PC,网线。 【实验分组】 每组8人 【实验原理】 针对交换机的所有端口,配置最大连接数为1; 针对FastEthernet0/2端口进行IP地址绑定; 针对FastEthernet0/3端口进行IP+MAC地址绑定。 【实验拓扑】

【实验步骤】 步骤1配置交换机的最大连接数限制。 Switch#conf t Switch(config)#interface range fastEthernet 0/1-23 !进行一组端口的配置模式 Switch(config-if-range)#switchport port-security !开启交换机的端口安全功能 Switch(config-if-range)#switchport port-security maximum 1 !配置端口的最大连接数为1 Switch(config-if-range)#switchport port-security violation shutdown !配置安全违例的处理方式为 shutdown 步骤2 验证交换机端口的最大连接数限制。 Switch#Show port-security Secure Port MaxSecureAddr(count) CurrentAddr(count) Security Action ------------ -------------------- ------------------ ---------------- Fa0/1 1 0 Shutdown Fa0/2 1 0 Shutdown Fa0/3 1 0 Shutdown Fa0/4 1 0 Shutdown Fa0/5 1 0 Shutdown Fa0/6 1 0 Shutdown Fa0/7 1 1 Shutdown Fa0/8 1 0 Shutdown Fa0/9 1 1 Shutdown Fa0/10 1 0 Shutdown Fa0/11 1 0 Shutdown Fa0/12 1 1 Shutdown Fa0/13 1 1 Shutdown Fa0/14 1 0 Shutdown Fa0/15 1 1 Shutdown Fa0/16 1 0 Shutdown Fa0/17 1 0 Shutdown Fa0/18 1 0 Shutdown Fa0/19 1 0 Shutdown Fa0/20 1 1 Shutdown Fa0/21 1 0 Shutdown Fa0/22 1 1 Shutdown Fa0/23 1 0 Shutdown

配置交换机端口聚合(思科、华为、锐捷) 2008-08-18 16:27 思科命令行配置:CLI:SW#conf t SW(config)#interface range f1/1 -2 SW(config-if)# channel-group 1 mode desirable/on SW(config-if)#swithport SW(config-if)#switchport mode trunk SW(config-if)#switchport trunk encap dot1q 可以通过interface port-channel 1 进入端口通道 华为端口聚合配置:华为交换机的端口聚合可以通过以下命令来实现: S3250(config)#link-aggregation port_num1 to port_num2 {ingress | ingress-egress} 其中port_num1 是起始端口号,port_num2 是终止端口号。ingress/ingress-egress 这个参数选项一般选为ingress-egress 。在做端口聚合的时候请注意以下几点: 1、每台华为交换机只支持1 个聚合组 2、每个聚合组最多只能聚合4 个端口。 3、参加聚合的端口号必须连续。对于聚合端口的监控可以通过以下命令来实现: S3026(config)#show link-aggregation [master_port_num] 其中master_port_num 是参加聚合的端口中端口号最小的那个端口。通过这条命令可以显示聚合组中包括哪些端口等一些与端口聚合相关的参数。 锐捷端口聚合配置: Switch#configure terminal Switch(config)#interface range fastethernet 1/1-2 Switch(config-if-range)# port-group 5 Switch(config-if-range)#switchport mode trunk 你可以在全局配置模式下使用命令#inteface aggregateport n(n 为AP号)来直接创建一个AP(如果AP n不存在)。 配置aggregate port 的流量平衡 aggregateport load-balance {dst-mac | src-mac |ip} 设置AP的流量平衡,选择使用的算法: dst-mac :根据输入报文的目的MAC地址进行流量分配。在AP各链路中,目的MAC地址相同的报文被送到相同的接口,目的MAC不同的报文分配到不同的接口src-mac :根据输入报文的源MAC地址进行流量分配。在AP各链路中,来自不同地址的报文分配到不同的接口,来自相同的地址的报文使用相同的接口。 ip:根据源IP与目的IP进行流量分配。不同的源IP――目的IP对的流量通过不同的端口转发,同一源IP――目的IP对通过相同的链路转发,其它的源IP―― 目的IP 对通过其它的链路转发。