在无线网络管理方面,必须具有无线的集中控管、智能调控、自动恢复、负载均衡等实用功能,所建无线网络可以适应多种环境的变化,可动态地保证良好的应用效果。还应具有远端AP数据进行采集、远程监控、终端定位等功能,支持多SSID,可以方便的把语音、视频以及其他类型的数据的应用进行分开管理。

安全性

在无线网络安全性方面,无线局域网系统具有比有线局域网更高的的安全防护要求,无线网的安全性主要从以下几个方面考虑:

(1)无线接入认证:具有支持多种用户认证方式;

(2)采用具有用户状态访问控制的防火墙技术;

(3)具有数据在无线信道上传输的VPN机制;

(4)具有无线网的防病毒机制

(5)具有无线电波监控能力

(6)能提供无线入侵侦测和无线终端位置的追踪功能。

可靠性

具有提供智能化的无线电波自动调控与切换能力,以确保单个AP接入点在发生故障时自动切换到邻近AP,不会影响无线的接入服务;具有支持热备份的无线控制器N+1的冗余备份机制。

可扩展性

通过一个集中的无线局域网网管平台实现对所有的AP功能的配置和管理以及升级,AP既可以提供无线接入,也可设置为无线入侵监控、无线终端追踪定位、无线电波传输分析的工作模式。整个系统可以根据用户的需要进行规模上的扩展,扩展后所有功能和管理的模式保持不便。

快速移动性

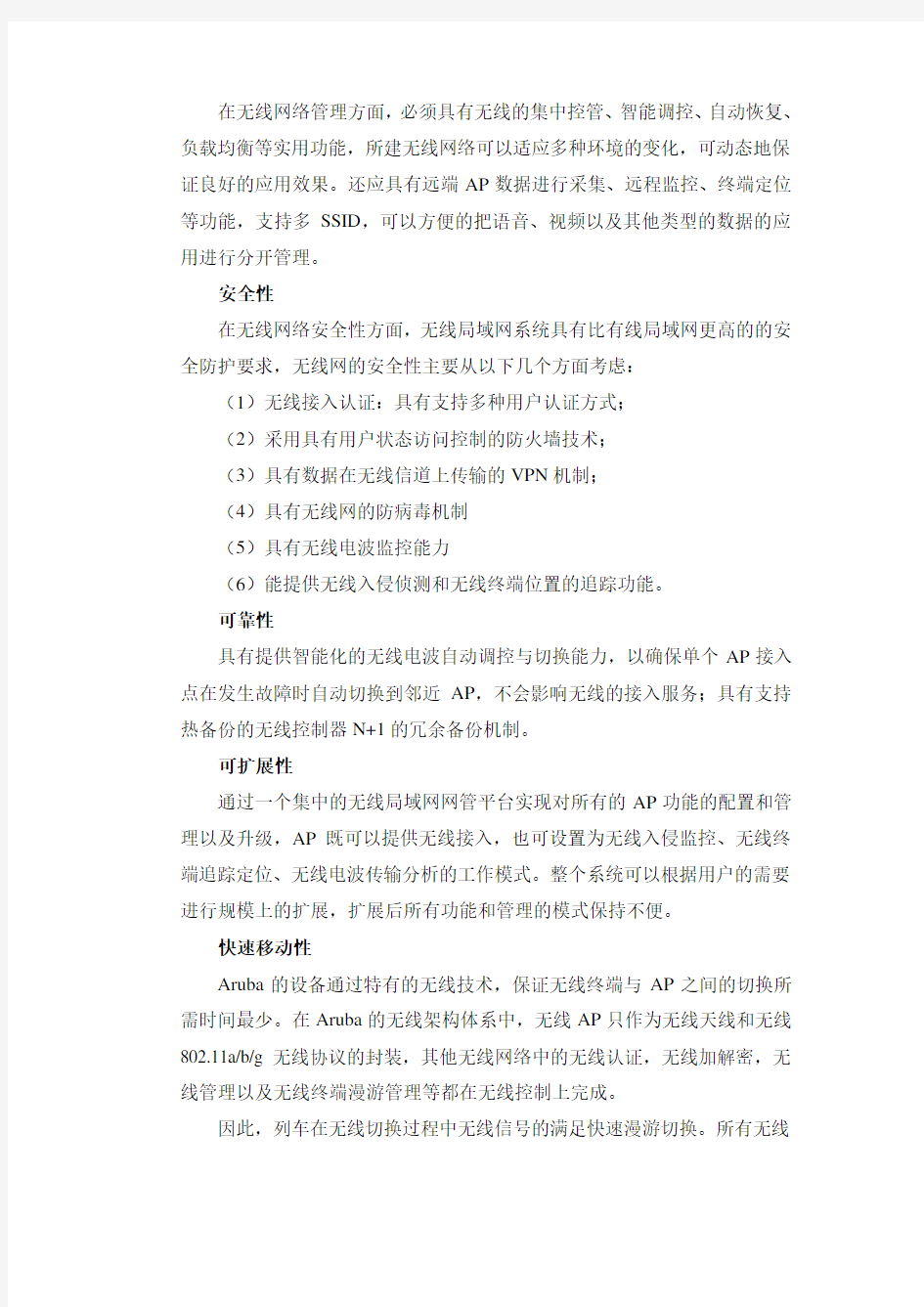

Aruba的设备通过特有的无线技术,保证无线终端与AP之间的切换所需时间最少。在Aruba的无线架构体系中,无线AP只作为无线天线和无线802.11a/b/g 无线协议的封装,其他无线网络中的无线认证,无线加解密,无线管理以及无线终端漫游管理等都在无线控制上完成。

因此,列车在无线切换过程中无线信号的满足快速漫游切换。所有无线

安全的认证,加密等都不需要象传统瘦AP厂商那样需要重新认证与加密,IP地址也同样不需要更新,可以在漫游中保持。通过特有无线漫游技术的保障,可以让列车在无线AP间的切换保证在毫秒级别的漫游切换。

1.1.1.1整体系统架构设计

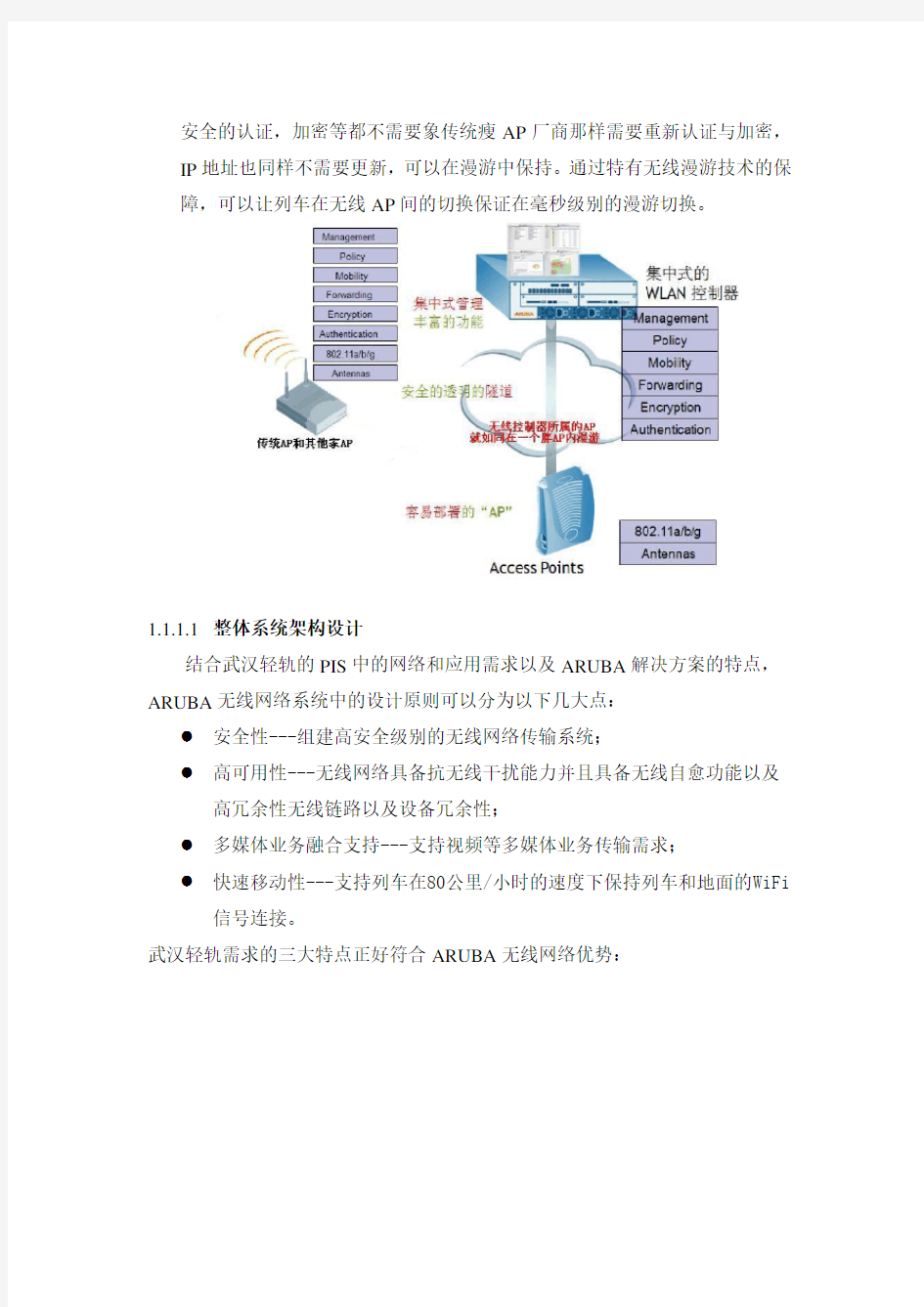

结合武汉轻轨的PIS中的网络和应用需求以及ARUBA解决方案的特点,ARUBA无线网络系统中的设计原则可以分为以下几大点:

●安全性---组建高安全级别的无线网络传输系统;

●高可用性---无线网络具备抗无线干扰能力并且具备无线自愈功能以及

高冗余性无线链路以及设备冗余性;

●多媒体业务融合支持---支持视频等多媒体业务传输需求;

●快速移动性---支持列车在80公里/小时的速度下保持列车和地面的WiFi

信号连接。

武汉轻轨需求的三大特点正好符合ARUBA无线网络优势:

根据武汉轻轨无线网络的需求,建议采用无线AP配合无线控制器集中控制和管理,在武汉轻轨沿线架设无线AP,通过沿线架设的光纤汇集到控制中心,中心配置两台无线控制器作设备的冗余备份保障无线网络可靠性。

1.1.1.1.1无线拓扑结构图

整体无线车地系统拓扑结构图

武汉轻轨1号线PIS车地无线传输系统由三层网络结构组成,即控制中心子系统、网络子系统(轻轨802.11a的54M无线接入网和站点网络系统,)及车载子系统(列车100M Ethernet LAN以及无线车载终端)。列车通过54M无线接入轨道边AP,轨道边AP通过100M Ethernet星形网接入车站交换机,车站交换机

通过1000M Ethernet接入主干网络。

每个站台、轨道边沿线都铺设5.8GHz遵循802.11标准的无线接入点(AP),通过铺设在轨道边内的光纤星形网,接收从子系统控制中心发来的信号,列车终端依靠无线网络和光纤星形网通讯技术接收来自列车所到位置对应AP发送的即时信息,并实现节目信息的实时播放。同时,由于无线信息传输的双向性,PIS 系统也可以将列车上的实时乘客信息、监控情况及时上传到车站控制室及子系统控制中心。

无线传输系统主要涉及轨道边沿线的无线接入点AP和天线的布放,高速移动情况下的无缝切换,以及与上级交换机设备互联和与媒体分发中心进行数字多媒体数据传输等。

1.1.1.1.2无线控制器与核心交换机连接

在ARUBA的无线解决方案当中,两台ARUBA 6000无线控制器的放置是在武汉轻轨公司的网络数据中心。

网络连接需要注意以下两点:

●ARUBA的无线控制器与相连核心交换机/路由器之间端口协商的匹配性和

稳定性:如果存在着速率匹配失误的情况,整个无线网络的稳定性会受

到影响,具体表现为AP会不断进行重新启动。

●ARUBA无线控制器与核心网络设备之间相连的角色组情况需要和武汉轻

轨公司网络的规划一起进行,ARUBA无线控制器和网络的核心设备之间可

以通过二层Trunk方式或者三层路由方式,用于将用户划分到不同策略的

角色组当中去。

1.1.1.1.3接入层AP部署

ARUBA无线方案能够方便实现跨三层网络部署,远端接入层的AP(路边)部署只需获得相应IP网络地址和网络中已经部署的ARUBA交换机IP 地址即可。极大简化了传统无线网络部署复杂程度,减轻AP设置与用户设备以及AP所连接有线网络配置。

无线AP通过武汉轻轨公司已有的路边光纤网络汇聚回到网络中心,通过已有的有线网络系统,连接到两台ARUBA 6000无线控制其上,网络管理人员通过ARUBA 6000集中管理和监控远端AP的运行状态。

1.1.1.1.4AP的防雷设计

在实际架设的无线AP(路边室外)必须要有符合防雷标准的安装设计:

●为预防通过交流电力引线、无线天线系统以及其它各种进出站的缆

线所引入的雷害,达到确保无线站构筑物、站区工作人员的安全,以及

站内通信设备的安全和正常工作,必须加强防雷措施。

●轻轨无线站的防雷与接地设计可参照无线站的综合通信防雷与接地

设计,应按《通信局(站)接地设计暂行技术规定》YD26-89执行。

●由于无线站引入雷害的途径多且遭受雷害机率较高,无线站防雷与

接地应进行全方位的综合治理。采取泄放、消峰、均压等电位的联合接

地设计原理,全面系统地做好无线站的防雷与接地设计。

●为无线站供电的电力电缆及其它进出缆线如有金属外护层或穿金属

管道,最好埋设于地下。

沿线路边无线AP(无线站)防雷措施,具体方法如下图:

1.无线站工作接地,应从接地汇集线就近引线,接地线的截面积应满

足最大负荷要求,一般要求为35-95平方毫米,材料为多股铜线。

2.无线站通信设备及供电设备的正常不带电的金属部门、通信设备所

设防雷保安器的接地端,均应作保护接地,严禁作就近接零保护,接地线的截面积应不小于35平方毫米,材料多股铜线。

3.出入无线站的电缆金属护套在入站处应作保护接地,电缆内芯线在

进站处应加装保安器,电缆内的空线对亦应作保护接地。

4.走线每隔5米作一次接地。走线架、吊挂铁件、机架(或机壳)、金

属通风管道以及其它金属管线,均应良好接地并相互妥善连通。

5.无线馈线及塔顶航空障碍信号灯馈线的金属外护层,应就近接地。

6.无线天线应在避雷针保护范围内。避雷针与引下线应可靠焊接连通,

引下线材料为40毫米34毫米镀锌扁钢。引下线在地网上连接点与接地引入线在地网上连接之间的距离宜不小于10米。

7.无线站交流电应采用三根相线,电力电缆金属外护层,应就近接地。

8.无线站电的连接电缆架设如果处于年雷暴日超过20天,大地电阻率

超过100欧2米的地段时,应在电缆上方埋设屏蔽线。

9.无线站的交直流配电设备及电源自动倒换控制,应选用具有防雷措

施产品,应有防雷措施和浪涌吸收装置。

1.1.1.1.5车载无线单元设计

有关车内无线终端设备的相关接口标准,应该符合无线802.11标准,支持无线漫游快速切换。

车载无线单元除了能够在AP间快速切换,还必须满足以下要求:

●备份:在每一列的列车车头和车尾各安装一套车载无线单元,为车

上的计算机设备提供接入网络控制中心的通道,一套工作,一套备份,

备份的无线单元实时检测工作无线单元的工作状态,一旦工作的无线单

元发生故障,备份的无线单元将自动接管其工作。

●广播支持:车上的计算机设备支持远程唤醒功能,依靠中心发出的

指令来实现开关机,所以车载无线单元支持将中心发出的广播指令传送

到车载的网络。

●管理接口:除了提供CLI命令行接口对无线单元进行配置和管理外,

必须提供Web和SNMP接口对车载无线进行配置和操作。

●智能性:每条轻轨线路都有上下行线路,车载无线单元必须支持列

车到终点后的参数切换,比如上下行线路采用不同信道的无线信号时,

车载无线单元必须能够做到自动切换。

●带宽需求:PIS对无线带宽的要求很高,车载无线单元必须在80km/h

运行速度下,支持不低于15MBps的网络净吞吐率。

●安全:必须支持WEP和WPA对数据进行加密。

●灵活性:在轻轨无线应用中,有可能同一线路中的列车会进行车厢

重组,车载无线单元分布在车头和车尾,必须能够在列车车厢重组后能

够自动识别对方并正常工作。

TrainFi 205无线车载无线单元连接示意图如下图所示:

TrainFi 205车载无线单元安装在列车的车头内,TrainFi 205和车内网络系统通过RJ45网络线连接。

描述

在列车头、尾各安装1套TrainFi 205轨道交通专门设计的无线客户端,以54Mbps速率与路边沿线的无线AP建立无线连接。

特点

为工业环境设计的轨道交通专用无线客户端,适合车载环境,提高车载系统的可靠性;

冗余54Mpbs无线链路,当主用无线链路出现故障,启用备份链路。

方案中选择的车载无线单元的优势:

●高速切换能力:

能够支持CCTV实时流媒体业务的高速漫游能力,能够提供最小的视频延迟,在20毫秒之内就可以切换AP。

●完善的现场测试工具

现场测试工具可以提供对轨道交通整个链路的信号分析优化系统的性能。现场测试功能可以帮助网络管理人员图形化定位信号强度以及跟踪整条轨道交通链路的信号分布选择最佳的漫游方案。

详细的漫游纪录功能,无线车载单元提供详细的漫游纪录帮助管理人员在无线网络实施过程中纪录详细的漫游过程,最终确定最佳的漫游方案。

1.1.1.2组网方案设计

1.1.1.

2.1设备连接方案

无线网络系统设备连接图

如上图所示,在整个无线网络系统当中,两台ARUBA的无线控制器

A6000放置在数据中心,与核心交换机之间采用VLAN trunk进行连接;而轻轨中的AP通过GRE隧道汇接回到无线控制器,途经轻轨站内的有线交换机和其它相关的有线网络设备。

在这样的网络实现当中,AP上用户的流量都将通过AP与无线控制器建立起的GRE隧道,流向无线控制器,在经过相应的策略匹配之后,用户会被要求认证,或者流量会被转发/丢弃。

整个物理连接如下:

AP通过光纤环网与站台的接入层交换机相连,由于AP和接入层交换机都是铜缆接口,需要通过工业级光电转换器互连转换。而控制器则采用2个端口的千兆光纤接口做端口绑定,既达到冗余功能,又达到无线带宽绑定功能。

基于整个武汉轻轨一号线乘客信息系统的系统设计架构:

中心交换机→车站级交换机→各分布点无线AP连接用光电转换器,我们在车站级交换机→各分布点无线AP连接采用星型方式,由车站级交换机采用电气连接方式汇聚该站所覆盖的各工业光电转换器,各工业光电转换器可通过长度不等的多模光纤与连接各无线AP的工业光电转换器相连通。

实现信息系统数据的下发功能即:

中心的数据服务器开始→经中心交换机→车站级交换机→各分布点无线AP连接用光电转换器→无线AP→专用车载快速无线漫游客户端→车载网络→车载LCD控制器→各LCD显示屏系统。

实现信息系统数据的上传功能即:

车载摄像头→视频编码器→车载LCD控制器→车载网络→专用车载快速无线漫游客户端→无线AP→各分布点无线AP连接用光电转换器→车站级交换机→中心交换机→中心的数据服务器。

如下图所示:

数据下行及上行流程如附图所示:

1.1.1.

2.2系统冗余方案

在武汉轻轨无线网络中整个系统的冗余在多方面体现,其中主要有:中心无线控制器设备的冗余VRRP,远端设备的硬件冗余,无线链路的冗余,无线信号冗余等等。

中心无线控制器设备的冗余VRRP:

如设备连接图所示,在整个无线网络系统当中,ARUBA的无线控制器A6000两台设备放置在数据中心,两台A6000设备一主一从,通过标准的VRRP协议作设备冗余备份。沿线路边架设的无线AP通过光纤连接汇集到核心交换机,A6000设备与核心交换机之间采用VLAN trunk进行连接,无线AP会首先连接注册到A6000主设备,当A6000主设备故障无线AP会自动连接A6000从设备。

远端无线链路和无线信号冗余:

在轻轨中的AP通过GRE隧道汇接回到无线控制器,途经轻轨站内的有线交换机和其它相关的有线网络设备,无线的链路覆盖需要预留冗余,特别是为了配合列车载无线覆盖的区域内快速漫游,如设备连接图所示,每个无线AP的无线覆盖和相邻的无线AP最好有1/5到1/4的无线覆盖重叠,为配合无线快速无缝切换。按照武汉轻轨要求需留有需求带宽25%以上的冗余量。

无线信号的冗余,考虑到此次工程中无线设备为地面和高架线路架设,古田车辆段还存在因整体上盖物业,引起建筑的柱网会非常密集的情况,造成无线信号很容易产生多径干扰等情况,考虑到各种覆盖情况以及线路周边可能出现的未

知不确定无线干扰,无线AP信号传输部分在此区域内要多考虑冗余,无线AP 架设的位置,以及设备的传输冗余储备都要做相应的考虑。建议最好有10dB左右的冗余无线信号抗干扰储备。

1.1.1.3无线覆盖建议

1.1.1.3.1链路带宽分析

ARUBA的无线AP所使用的硬件支持无线多媒体扩展(WME)的队列,可以将这些射频的队列映射到IP的QoS机制如DSCP和802.1来保证无线的应用可以在有线的网络上获得相应的优先级。ARUBA在支持802.11e服务质量的基础上,增加了基于用户状态流的区分和优先级映射,使得同一个设备的不同应用可以得到不同的处理优先级。区分数据流的各种参数可以包括源/目的地址、协议、服务(如HTTP、TFTP、SIP等)。

ARUBA无线控制器在启用内置的防火墙时,可以识别数据流的状态和类型,因此可以根据用户或应用来分配不同的带宽。带宽分配是在无线控制器内由一个专业的漏桶算法来控制的,当用户的流量超过预定义的带宽时,数据包将被丢弃。 ARUBA的AP和无线控制器可以利用802.1p和IP DSCP来给网络里的数据包来标记QoS的优先级:

?下行——往无线用户的方向,无线控制器根据应用和流的标识来

标记802.1p标签,无线控制器内部的状态防火墙可以识别需要高

优先级的数据流,然后根据用户定义的802.1p标签来标记相应的

数据包,这样在无线控制器和AP之间的网络就可以据此来保证下

行数据的优先级;当AP收到下行数据时,它可以根据数据包的GRE

包头的信息来确定该数据包的优先级。

?上行——无线用户往AP的方向,AP不作解密的工作,所以没有

办法知道数据流的优先级,但是一旦高优先级的数据流到达无线控

制器,该数据流就立即被识别并且AP被告知哪个用户具有较高的

优先级,此后该用户的数据流就会被标上用户定义的802.1p标签。

由于无线服务质量标准802.11e还没有最后定稿,ARUBA支持Wi-Fi联盟的WMM规范(802.11e子集)。一旦IEEE 802.11e被定稿和正式公布,ARUBA

将完全支持该标准。ARUBA的AP具有8个硬件队列,目前使用了两个:高优先

级和低优先级,以后可以配合802.11e标准的发布启用8个队列,以实现更为丰富的服务质量保证方案。

1.1.1.3.2多普勒效应

多普勒效应示意图

多普勒效应常见的例子是火车,当火车接近观察者时,其火车汽鸣声会比平常更刺耳。可以在火车经过时听出刺耳声的变化。同样的情况还有:警车的警报声和赛车的发动机声。

把声波视为有规律间隔发射的脉冲,可以想象移动设备每走一步,便发射一个脉冲,那么在移动设备之前的每一个脉冲都比移动设备站立不动是更接近,移动移动设备移动性。而在移动设备后面的声源则比原来不动时远一定距离。在移动设备之前的脉冲频率比平常变高,而在移动设备的移动之后的脉冲频率比平常变低了。

多普勒效应不仅仅限于声波,电磁波(RF信号)也存在多普勒效应。由于电磁波在真空中传播,真空中不存在介质,只需要考察光源与观测者之间的相对运动。必须根据相对论才能确定其多普勒效应的频率变化关系。

波源静止,观察者相对于媒质运动:

图表 1. 波源静止,观察者相对于媒质运动

如上图,当观察者O 向着波源运动时(v0>0)时,在单位时间内,原来处在观察者处的波面向右移动u 的距离,同时观察者自己向左移动了v0距离。这就相当于波通过观察者的总距离为(u+v0),因此,在单位时间内,观察者接收到的“完整波”数目等于(u+v0)距离内的完整波数目。

即观察者收到的频率为下面公式中υ为波的频率。由于波源在媒质中静止,波的频率等于波源频率,因此有

??? ??+=u v 0101υυ 这表明,当观察者以速度v0向着静止波源运动时,接收到的频率为波源频率的(1+v0/ u)倍。当观察者背离波源运动(v0<0)时,上式仍然适用,只要将v0以负值带入即可,那时观察者接收到的频率要小于波源频率。当v0=-u 时,则υ0=0,相当于观察者随着原来的波阵面一起运动,也就接受不到振动了。

在100公里/小时的移动速度下,多普勒效应造成的频移(Doppler Shift)大约为工作频率的百万分之一,对于2.4GHz (802.11g)频段来说,频移大约为2.4MHz 左右,将直接导致信号衰减和误码率的上升。

误码发生后,Layer2(数据链路层)的数据单元需要被重新发送,这样就会造成性能和吞吐量的下降,当误码和重传多过时,无线链路就不再可用。

Aruba 无线系统选用了Atheros 高品质的射频芯片,可以更有效的避免和处理误码;同时,通过调整射频工作环境,为无线链路提供更多的衰减冗余(fade margin)整个系统频率的裕量可以达到±1kHz ),保证链路的信号强度,可以降低多普勒效应的影响。

()()

??? ?

?+=+=+=u v uT v u v u 00001υλυ

1.1.1.3.3菲涅尔区干扰

在实际电磁波的空间传播比较复杂。电磁波被阻挡就会产生折射作用,大气层的温度、湿度、压强以及天气的变化都会使电磁波产生不同的折射,都会引起电磁波的不规则性,因此要有足够的无线链路冗余考虑。考虑到武汉轨道中无线菲涅尔区的干扰,武汉轨道交通中菲涅尔区间干扰会比较多。由于无线传输链路中间的空间很可能有物体遮挡。

微波通信的直线传播原理决定了微波传输路由上的不可阻挡性,就像空中飞行航路一样,需要一定的“净空区”,国家标准GB-4821规定:无线天线的正前方有一定的空旷地带(即净空区)。在此范围内不应有森林、较高的树木、建筑物,金属构筑物等。以2.4G无线为例参数图:

根据惠更斯——菲涅尔原理,波源在一定的介质内按一定的规律传播,由于波的干涉作用的结果,就形成一个接一个新的波前面,就像一个个环带,这种现象称为菲涅尔带。在微波发信和收信之间所形成的通道称为菲涅尔区。微波接力通信的电磁波能量及所携带的信息就是菲涅尔区内辐射场的总和。为了提高传输方向性,使用的抛物面天线,它的传输菲涅尔区呈椭圆状形,而主要能量集中在第一菲涅尔区内,第一菲涅尔区半径用F1表示,其最小菲涅尔半径用F0表示。FO=0.577F1。F0也可理解为“禁区’。阻挡物不可闯入微波通信通道的“禁区”。

菲涅尔区是一个椭球体,收发天线位于椭球的两个焦点上,图中R为第一菲涅尔半径,计算公式如下:

R=0.5(λD)0.5(4) λ为波长,为两天线的距离λ=3*108/f m

H1=保证第一菲涅尔区60%的空旷需要架高天线的高度;

H2=地球曲率因素要求的天线架高高度;

D=以英里为单位的距离;

F=以GHz为单位的频率。

2. 无线链路辅助余隙

当无线信号的收发之间的直射线恰好与地形的障碍物体最高点相切,信号就不能作为自由空间传播的模式计算,无线信号接收点不可能得到相应的信号强度,有关资料表明需要6dB以上的衰耗。此外,考虑到低空大气对流层是受气象变化的不均匀的媒质,不同的气象条件会造成电波的折射作用,引起反射波电场的变化,改变原直射波的路径,影响信号的稳定度。附加轨道交通路边的建筑构件,如广告、灯箱等都是应该考虑的因数,因此,轨道交通无线通道一定要留有“辅助余隙”。

在武汉轨道建设中由于武汉双线单轨道边模式,可以采用双方向的定向天线,对抗无线信号衰减,无线链路保留6dB以上的链路冗余,建议采用单向定向天线(双线列车错车的情况下实时传输效果可能会受到影响,此时下行视频应当自动切换至录播模式)。

1.1.1.3.4抗干扰分析

无线网络系统所遇到的干扰以及解决措施如下:

(1) 抗多路径干扰,由于发射信号被障碍物反射导致。解决措施如下:

◆采用OFDM(正交频分复用)调制方式,适合于多径环境下工作;OFDM是Orthogonal Frequency Division Multiplexing的英文缩写,其具体意思为直角频率多路传输分割复用技术。这种技术将无线通信传输信号分割成了多个副载波进行传输,每个副载波由于仅仅携带了很小一部分的数据负载,OFDM技术就能利用更长的符号周期,使通信传输信号更不容易受到多径传输的干扰或者其他外界的特殊干扰。OFDM技术除了通过分割载波的方法来增强通信的抗干扰外,还通过提高载波频谱利用率的方法来提高通信的稳定性。通过对多载波的调制改进,让各子载波相互正交,扩频调制后的频谱可以相互重叠,从而基本解决了子载波间的相互干扰;

◆采用定向天线,使得覆盖范围内无线信号有方向行,多路径最小化;

◆采用差异双天线,试验证明采用差异双天线时,如果一个天线处于信号无效点,则另一个天线不会处于信号无效点,如图所示。

图多路径示意图

在多路径无线反射环境中,信号无效点(null point)在该范围内到处存在。将天线移动一下将移出信号无效点且接收正确的信号,因此第2个天线总能接收到信号。

(2) 抗信号衰减,无线射频信号强度与距离平方成反比。由于无线射频信号本身的特性,解决方案是加大AP的铺设密度,使得AP之间重叠范围增大。

(3) 邻频道干扰,频率串扰导致。解决措施是将相邻的AP设置到独立的3

个工作频段中,可大大减少相邻AP之间的干扰。

(4) 同频道干扰,其他同频AP或者其他系统干扰造成。如果是其他同频AP 干扰造成,则将其设置到独立的3个工作频段之一;如果是其他系统干扰造成,则可能的话,降低其发射功率。

(5) 多普勒频移效应,由于无线车载设备高速运动所致。ARUBA无线设备

采用OFDM(正交频分复用)调制方式,本身就适合于多普勒频移环境下无线传输数据。

(6)无线网络的抗干扰能力的实现是通过多级接收滤波器来实现的。AP本身

具有比较理想的抗干扰能力。在双向放大器的接收部分,又采用了两个RF 滤波器。接收部分只放大2.4GHz到2.483GHz之内信号,对于其他频段的信号,均衰减,从而实现比较理想的抗干扰能力。

1.1.1.4轻轨天线安装建议

在武汉的轨道中的AP的安装应根据武汉的气候、环境特点以及轻轨的特殊环境特点对设备采取必要的防护措施。例如防盗、抗电磁干扰、防风、防雨、防雪、防雹、防雷、防尘、防潮、防霉、防辐射、防静电等。同时与AP共同进行无线接入的光纤转换器和功率放大器也需要必要的防护措施。

因此轨道中的AP推荐采用机柜式安装。如下图:

室外IP65机柜防护等级IP65以上,满足标书中室外AP的安装要求,安装方式采用地面固定安装。

在实际的武汉轨道交通区间空间不是很开阔,规定不容许架设无线天线杆,因此,定制的室外IP65机柜边上定制一根30-50厘米的口径50mm的短杆。

室外IP65机柜厚度不得超过20厘米。由于实际的设备的宽度都小于10cm,可以满足实际设备安装需求。

地面高架线路上安装专门订制的室外IP65标准机柜,内部安装无线设备,铁皮箱配专用防盗锁作防盗处理,室外IP65机柜通过膨胀螺丝连接轨道沿线路面。

1.1.1.5无线网络安全分析

1.1.1.5.1无线层面安全分析

ARUBA 无线系统的RF侦测功能和保护机制,可以实时监测无线网覆盖区域内的所有AP接入无线连接情况,如相邻区域的AP、设置错误的AP以及未经认可存在无线网络覆盖范围内的AP。

ARUBA 网络安全管理系统,网络安全管理人员可以及时发现是否有非法的AP接入,发现非法的AP后可以自动开启保护机制,可以阻止无线终端通过联接非法AP而造成的数据泄密。

ARUBA 无线系统的特点是交换机由专有的网络处理器和加密处理器组成,且内置一个无线入侵模式库,实时检测异常的无线数据包,当ARUBA 无线系统侦测出有入侵时,会记录和显示入侵的格式,并对入侵做出自动保护响应。

ARUBA 提供了侦测和防护两种功能。它可以对用户和设备进行侦测和分类,这样管理员可以对无心和恶意的无线访问作相应的反应。

ARUBA 无线分类系统对连接到网络的 AP 和站点进行自动识别和分类。ARUBA 无线系统通过比较空中的无线通信和线路中的通信来运作。当找到匹配数据时,可以肯定设备属于本地网络,不是邻近网络。可以避免管理员收到错误警报,只有对真正的欺诈设备才进行这样的分类。

ARUBA 的无线AP分类法可精确地确定附近其他 AP 的威胁和干扰程度。一旦AP分类为欺诈,ARUBA系统将自动禁用欺诈AP。同时通知管理员这些欺诈设备的存在,并在平面图上标志出欺诈AP的精确物理位置。

由于无线网络的特性,成为拒绝服务攻击的目标。无线攻击包括用联合请求阻塞网络的软件,让一台笔记本计算机模拟上千AP 的攻击,以及未认证洪水攻击。 ARUBA 移动控制器配备有无线安全模块,可以维护许多不同无线攻击的签名,并可以阻塞它们,保证无线服务稳定性。

高级拒绝服务 (DoS) 防护将保护企业的安全免受许多种无线攻击的威胁,包括联合请求和未认证洪水、蜜罐以及 AP 和站点伪冒。根据位置签名和客户

机分类,ARUBA AP 将删除非法请求并生成警告以通知管理员此类威胁。

无线网络中“中间人”攻击是一种很常见的攻击。在中间人攻击期间,黑客伪装成一个合法 AP。通过假扮成一个中继点,中间人欺骗用户和其他 AP 通过未认证的设备发送数据。一个攻击者可以修改或覆盖数据或执行密码破解。

ARUBA AP 监视空气以侦测其它伪装成有效 AP 的无线站点。当侦测到这些伪装点时,将会采取合适的防护机制。 ARUBA 移动控制器也会在网络上追踪每台无线客户机独一无二的“签名”。如果引入的新站点宣称自己是一台特殊的客户机,但又没有正确的签名,则侦测出它是伪冒站点。

ARUBA无线安全模块提供了许多策略,当违反策略时,可以将这些策略配置为自动采取行动。无线策略的示例包括脆弱 WEP 执行侦测、AP 误配置保护、自组织网络侦测和保护、未认证 NIC 类型侦测以及无线网桥侦测等等。

ARUBA 可以避免无线通信进入有线网络。使用配备有 WIP 的 ARUBA 移动系统,可以保护企业网络免受无线安全漏洞的威胁。而且当企业准备部署无限局域网时,可以方便地重新配置 ARUBA 系统以提供可升级和安全的无线局域网基础结构。

ARUBA 可以提供无线的侦测和保护,为无线网络拒提供安全保障。

1.1.1.5.2网络层安全分析

Aruba无线网络基本配置指导手册 2009-09

一、无线方案设计 (3) 1.1.无线网络拓扑图及组网设计........................................................... 错误!未定义书签。 1.1.1工程实施网络拓扑图............................................................ 错误!未定义书签。 1.1.2无线网络设计描述................................................................ 错误!未定义书签。 1.2无线网络设备的部署设计............................................................... 错误!未定义书签。 1.2.1无线控制器的部署................................................................ 错误!未定义书签。 1.2.2无线接入点AP的部署......................................................... 错误!未定义书签。 1.3网络VLAN 和IP地址规划 ........................................................... 错误!未定义书签。 1.3.1无线控制器VLAN 和IP地址规划 .................................... 错误!未定义书签。 1.3.2无线接入点AP的IP地址及VLAN规划 .......................... 错误!未定义书签。 1.3.3无线用户VLAN及IP地址规划 ......................................... 错误!未定义书签。 1.4 SSID规划......................................................................................... 错误!未定义书签。 1.5用户认证方法................................................................................... 错误!未定义书签。 1.6用户角色策略控制........................................................................... 错误!未定义书签。 二、WLAN方案实施 (5) 2.1无线网络系统说明........................................................................... 错误!未定义书签。 2.2无线网络系统配置........................................................................... 错误!未定义书签。 三、无线功能测试 (6) 3.1笔记本接入Internet测试 ................................................................ 错误!未定义书签。

Aruba3400无线控制器配置手册 1.初始化配置 1.1.无线控制器初始化配置 Enter System name [Aruba3400]: Enter VLAN 1 interface IP address [172.16.0.254]: Enter VLAN 1 interface subnet mask [255.255.255.0]: Enter IP Default gateway [none]: Enter Switch Role, (master|local) [master]: ————————————控制器角色 Enter Country code (ISO-3166),

关于AP未上线问题说明 如果AP确实未安装的,请在“未上线AP信息.xls”的第一列“未安装原因说明”中填写未安装具体原因和计划安装时间。 如果已经安装完成AP,但发现在Airwave上面还是无法看到,则可能有以下原因,请参照排错。在保证配置正确且UP的状态时,才能完成迁移。集团网络组会每天检查老Airwave状态,并对配置正确且UP的AP进行迁移。 如果仍不能解决问题,请4008发工单给集团网络组,工单标明为AP迁移Airwave问题。 原因一:没有配置organization, ams-ip, ams-key A.虽然AP已正常使用了,但未配置ams-ip和ams-key,因此无法在老的Airwave中出现,无法完成迁移, 造成新Airwave中未上线,必须先使用console和web配置ams-ip和ams-key B.虽然AP已正常使用了,但未配置Organization(见“《老Airwave中无Organization的AP(无法迁 移).xlsx》”),可以在老的Airwave中出现,但因无Organization而无法迁移,造成新Airwave中未上线,必须先使用console和web配置Organization 解决办法(已河北AP为例): 1.1使用console来完成配置 HB-BD-DingXing-01# conf t HB-BD-DingXing-01 (config) #organization HeBei //配置Organization,标准名见附录二 HB-BD-DingXing-01 (config) # ams-ip :8000 //可以直接配置新Airwave地址 HB-BD-DingXing-01 (config) # ams-key 90 //配置新Airwave Key 1.2使用WEB来完成配置

ARUBA 无线控制器用户配置手册 苏宁电器 Aruba 无线控制器用户配置手册 Version 1.3

苏宁电器 Aruba 无线控制器用户配置手册 一、连接 Aruba 无线控制器 1.将 console 线 RJ45 一端连接至无线控制器的SERIAL端口,另一端连接至电脑COM 口(笔记本没有COM 口的可以使用USB-COM线)。 2.打开相应的配置终端软件(可以使用Secure-CRT或者使用系统自带的超级终端软件, 建议使用Secure-CRT这款第三方终端软件) 3.配置终端软件的参数 Secure-CRT配置步骤: 协议选择Serial,点击“下一步” 端口选择好本电脑上使用的 COM 接口,波特率选择“ 9600 ”,数据流控制选型将前面 的勾全部去掉,其它选项保持不变,点击“下一步”

点击“完成”即可登录到配置界面。 超级终端配置步骤: 点击“开始” >“所有程序” >“附件” >“通讯” >“超级终端” 在名称一栏自定义输入一个名称,例如:“ suning ”,点击“确定”

在连接时使用选择好相应的COM 接口,点击“确定” 点击“还原为默认值” ,再点击“确定”即可登录到配置界面。 二、配置向导 第一次登录控制器会出现配置向导进行简单的配置 开机运行到如下图所示,即到了配置向导界面

配置如下: Enter System name [Aruba200]: 此处直接回车即选择 []内的内容,例如此处回车即选择设 备名称为: Aruba200 ,也可自己自定义系统名称 Enter VLAN 1 interface IP address [172.16.0.254]: 此处直接回车即选择 VLAN 1 的 IP 地址为:172.16.0.254,一般此处直接回车,后面可以另行更改 Enter VLAN 1 interface subnet mask [255.255.255.0]: 此处直接回车即选择 VLAN 1 的 IP 地址 的子网掩码为: 255.255.255.0 Enter IP Default gateway [none]: 此处为指定控制器的网关地址,即路由地址,一般这边 不指定,等进入系统后重新配置指定 Enter Switch Role, (master|local) [master]:此处为指定控制器角色,一般默认为master ,可直接回车到下一步

ARUBA控制器VLANs 本章主要描述有关控制器的基本的网络配置,主要内容如下: 一、VLANs 配置 二、配置端口 三、VLAN 协议 四、配置静态路由 五、环回IP地址配置 六、控制器IP地址配置 七、GRE隧道配置 第一部分:VLANs配置/虚拟局域网配置 2层交换机控制器的操作运用是以VLAN作为广播域,作为2层交换机,控制器要求需要外界的路径来实现与VLANs的路径连通。该控制器还可以作为第三层交换机,可以定义VLAN 之间的交通路线的控制器。 你可以在控制器上配置一个/多个物理端口实现一个虚拟局域网。另外,每个无线客户端口关联是连接到一个特定的虚拟局域网的端口控制器上。你可以根据你的网络需要替换所有经认证授权的无线用户到单个VLAN或者替换到不同的VLANs。VLANs可以单独存在在控制器里面或者可以通过802.1q VLAN标签存在在控制器外部。 你可以选择在控制器上为VLAN配置一个IP地址和子网掩码,当VLAN上最近的物理端口被激活的同时,该IP地址也被激活。该VLAN IP地址可以作为外部设备的一个接入点,指向虚拟局域网IP地址的数据包不是为控制器指定的而是根据控制器的IP路由表来转发的。 创建和更新VLANs:创建和更新单个/多个VLANs 1. 通过WEBUI 来创建或者修改单个VLAN 1)打开 2)点击“ADD新建”按钮创建一个新的VLAN。(若需要修改,点击Edit按钮)具体参 照58页创建一系列的VLANs。 3)为VLAN增加一个物理端口,点击选项 4)点击 2. 通过CLI(命令)创建或者修改VLAN

3.通过WEBUI 来创建或者修改多个VLAN 1)一次性增加并联的VLANs,点击 2)在弹出的窗口,输入你想要创建的VLANs 序列。例如,增加一个ID 号码为200-300和302-350的VLAN,输入200-300,302-350。 3)点击“OK” 4)为VLAN增加物理端点,点击“EDIT”进入你想要配置的VLAN页面,点击“Port Selection”选项设置端口。 5)点击“APPLY" 4.通过CLI(命令)创建或者修改VLANs 创建、更新和删除VLANs池:创建、更新和删除VLANs池 1.通过WEBUI 来创建单个VLAN:以下的配置操作创建一个名为"Mygroup"的VLAN池,VLAN IDs 2,4和12将被分配到该池 1)打开 2)选择“”选项打开窗口 3)点击“ADD" 4)在一栏输入你确定的VLAN池名称,名称大小在32字节内(不允许 空格)。VLAN名称不能修改,请谨慎选择 5)在一栏输入你想要增加的VLAN ID号码。如果你知道ID,输 入IP号码,以逗号隔开;或者点击下拉菜单中的<---箭头选择需要增加的ID到VLAN 池。

Aruba无线网络整体解决方案 Written by Suntengfei 2012-03

目录 1.项目总体概述 (4) 2.AA公司无线系统需求分析 (4) 2.1 AA公司无线网络覆盖要求 (4) 2.2 AA公司无线网络架构要求 (5) 3.无线网络设计 (6) 3.1 无线网络接入覆盖设计 (6) 3.1.1.覆盖设计 (6) 3.1.2.网络改造覆盖面设计 (7) 3.1.3.细粒度的无线安全设计 (8) 3.2 无线网络系统组网设计 (11) 3.2.1.无线控制器设计 (12) 3.2.2.无线接入点设计 (12) 3.3 无线网络稳定性设计 (13) 3.3.1.无线接入点的冗余设计 (13) 3.3.2.无线终端接入过程 (16) 3.3.3.负载均衡设计 (17) 3.3.4.抗干扰功能 (17) 3.4 无线网络安全设计 (19) 3.4.1.合法用户保护机制 (19) 3.4.2.无线用户接入认证方式 (19) 3.4.3.于现有系统用户系统的整合 (21) 3.4.4.伴随用户的身份验证设计 (23) 3.4.5.管理员帐户设定/访客管理系统 (25) 3.4.6.访客流量与内网的隔离 (25) 3.4.7.非法AP检测 (26) 3.4.8.入侵检测 (27) 3.4.9.无线接入的病毒防护 (28) 3.5 无线网络可管理设计 (29) 3.5.1.简便的配置向导功能 (29) 3.5.2.无线热区图规划功能 (30) 3.5.3.无线射频终端的定位 (31) 3.5.4.无线系统的远程维护功能 (32) 3.5.5.统一集中化管理 (33) 3.5.6.未来网络扩展设计 (33) 3.5.7.网络性能优化设计 (34) 3.6 未来的无线网络扩展 (35) 3.6.1.远程办公室无线覆盖规划 (35) 3.7 AA公司集团无线网络远景规划 (41) 4.方案优势 (42) 4.1 稳定性优势 (42) 4.1.1.通过大规模商业应用证明的成熟性和稳定性 (42) 4.1.2.基于多种冗余配置方案的网络可靠性 (43) 4.1.3.先进的无线交换架构 (43)

Aruba 无线控制器内部试验文档 2010年06月

目录 第一章.Aruba售后基础.................................................................................................. - 4 - 一.Aruba产品简介 .................................................................................................................... - 4 - 1.Aruba 无线控制器(AC) ................................................................................................. - 4 - 2.Aruba 无线接入点(AP) ................................................................................................. - 5 - 二.组网方式 ............................................................................................................................. - 6 - 1.与有线网二层连接............................................................................................................. - 6 - 2.与有线网三层连接............................................................................................................. - 7 - 三.控制器登陆方式 .................................................................................................................. - 7 -第二章.控制器Web基本管控 ......................................................................................... - 8 - 1.登陆控制器............................................................................................................................ - 8 - 2.修改登录密码........................................................................................................................ - 9 - 3.查看控制器状态 .................................................................................................................. - 12 - 4.查看接口状态...................................................................................................................... - 13 - 5.查看AP状态.......................................................................................................................... - 15 - 6.查看用户状态...................................................................................................................... - 17 - 7.添加/清除黑名单 ................................................................................................................ - 19 -第三章.控制器CLI配置调试 .......................................................................................... - 21 - 一.Aruba基础配置 .................................................................................................................. - 21 - 1.Console登陆...................................................................................................................... - 21 - 2.恢复出厂配置 .................................................................................................................. - 22 - 3.初始化配置 ...................................................................................................................... - 22 - 4.保存配置参数 .................................................................................................................. - 23 - 5.Image升级 ........................................................................................................................ - 23 - 6.备份与恢复配置文件 ....................................................................................................... - 23 - 7.DHCP配置 ......................................................................................................................... - 24 - 8.配置AP ............................................................................................................................. - 25 - 9.为无线终端用户单独配置VLAN ....................................................................................... - 29 - 二.Aruba无线认证加密方式................................................................................................... - 31 - 1.OPEN ................................................................................................................................ - 31 - 2.PSK 认证 .......................................................................................................................... - 32 -

Aruba无线网络优势分析 一、基于用户身份的策略控制: Aruba 移动网络解决方案在安全性上的独特优势在于在单一操作平台之上集成了经过国际计算机安全联盟ICSA 认证的基于用户身份角色的状态防火墙和用户策略管理功能。能够针对每个用户创建独特的角色并实现基于用户身份角色的网络安全策略控制、带宽管理、QoS等功能。该功能还支持将违反策略的客户端列入黑名单,从而终止他们的会话并拒绝他们进一步连接网络。Aruba 的以用户为中心的网络覆盖在任何现有网络之上,并能与现有的任何目录结构集成。 相比之下,其它竞争对手只能通过在有线网络核心集成防火墙、带宽管理设备等其它网络部件来解决安全性、带宽管理、QoS等问题。而这种传统的网络集成式解决方案只能基于网络层信息来实现,对用户身份信息完全一无所知。而且只有当用户流量流经该设备时才有效,无法真正实现基于用户的控制。 二、经过实践验证的稳定可靠性: Aruba无线网络解决方案提供成熟、强大的智能RF射频管理能力。通过无线控制器的集中管理和协调,Aruba AP可以实时监控无线网络运行环境,并根据无线环境的变化动态调整工作信道及发射功率。从而自动避免因无线信号干扰而造成的网络质量或稳定性问题,以及动态补偿因个别AP失效导致的覆盖盲区,提供稳定可靠的无缝无线覆盖。而且在大型场馆覆盖等环境中,Aruba无线解决方案支持基于AP 负载或用户数量的负载均衡,进一步提高无线网络的稳定可靠性。 而其它竞争对手虽然也相继宣称支持类似于Aruba解决方案的动态调整AP工作信道及发射功率,以及AP负载均衡等功能。但是在无线专业技术和经验积累上的巨大差距,使得他们的解决方案在现场实际应用环境中完全达不到其所宣称的效果。大量的国际国内用户在经过真正的实地测试和现网应用之后,无一例外地认可Aruba无线网络具备最优异的稳定可靠性。

Aruba vlan 基本配置手册 本章主要描述有关控制器的基本的网络配置,主要内容如下: 一、VLANs 配置 二、配置端口 三、VLAN 协议 四、配置静态路由 五、环回IP地址配置 六、控制器IP地址配置 七、GRE隧道配置 第一部分:VLANs配置/虚拟局域网配置 2层交换机控制器的操作运用是以VLAN作为广播域,作为2层交换机,控制器要求需要外界的路径来实现与VLANs的路径连通。该控制器还可以作为第三层交换机,可以定义VLAN 之间的交通路线的控制器。 你可以在控制器上配置一个/多个物理端口实现一个虚拟局域网。另外,每个无线客户端口关联是连接到一个特定的虚拟局域网的端口控制器上。你可以根据你的网络需要替换所有经认证授权的无线用户到单个VLAN或者替换到不同的VLANs。VLANs可以单独存在在控制器里面或者可以通过802.1q VLAN标签存在在控制器外部。 你可以选择在控制器上为VLAN配置一个IP地址和子网掩码,当VLAN上最近的物理端口被激活的同时,该IP地址也被激活。该VLAN IP地址可以作为外部设备的一个接入点,指向虚拟局域网IP地址的数据包不是为控制器指定的而是根据控制器的IP路由表来转发的。 创建和更新VLANs:创建和更新单个/多个VLANs

1. 通过WEBUI 来创建或者修改单个VLAN 1)打开 2)点击“ADD新建”按钮创建一个新的VLAN。(若需要修改,点击Edit按钮)具体参 照58页创建一系列的VLANs。 3)为VLAN增加一个物理端口,点击选项 4)点击 2. 通过CLI(命令)创建或者修改VLAN 3.通过WEBUI 来创建或者修改多个VLAN 1)一次性增加并联的VLANs,点击 2)在弹出的窗口,输入你想要创建的VLANs 序列。例如,增加一个ID 号码为200-300和302-350的VLAN,输入200-300,302-350。 3)点击“OK” 4)为VLAN增加物理端点,点击“EDIT”进入你想要配置的VLAN页面,点击“Port Selection”选项设置端口。 5)点击“APPL Y" 4.通过CLI(命令)创建或者修改VLANs 创建、更新和删除VLANs池:创建、更新和删除VLANs池 1.通过WEBUI 来创建单个VLAN:以下的配置操作创建一个名为"Mygroup"的VLAN池,VLAN IDs 2,4和12将被分配到该池

ARUBA 3000 SERIES MOBILITY CONTROLLERS data center for Aruba Virtual Branch Network (VBN) deployments, supporting up to 128, 256 and 512 Remote APs (RAPs), respectively, at small branch and Located in the distribution layer or in the data center, Aruba 3000 series Mobility Controllers manage complex and

? 2011 Aruba Networks, Inc. AirWave?, Aruba Networks?, Aruba Mobility Management System?, Bluescanner, For Wireless That Works?, Mobile Edge Architecture?, People Move. Networks Must Follow?, RFprotect?, The All Wireless Workplace Is Now Open For Business, Green Island, and The Mobile Edge Company? are trademarks of Aruba Networks, Inc. All rights reserved. Aruba Networks reserves the right to change, modify, transfer, or otherwise revise this publication and the product specifications without notice. While Aruba uses commercially reasonable efforts to ensure the accuracy of the specifications contained in this document, Aruba will assume no responsibility for any errors or omissions. Note: All scaling metrics outlined in this document are maximum supported values. The scale may vary depending upon the deployment scenario and features enabled.DS_A3000_101008

wlan ssid-profile "default" wpa-passphrase 1234567890 ---tkip设置 provision-ap copy-provisioning-params ip-addr 192.168.102.250 provision-ap no ipaddr provision-ap a-ant-gain 2 provision-ap g-ant-gain 2 provision-ap a-antenna 1 provision-ap g-antenna 1 provision-ap external-antenna provision-ap master 192.168.102.100 provision-ap server-ip 192.168.102.100 provision-ap ap-group "default" provision-ap ap-name "00:0b:86:cb:bd:62" provision-ap no syslocation provision-ap fqln "" provision-ap reprovision ip-addr 192.168.102.250 interface loopback ip address "192.168.30.200" apboot> help boot - run bootcmd or boot AP image or elf file or from flash cd - cfg register display cw - cfg register write dis - disassemble instructions dhcp - invoke DHCP client to obtain IP/boot params eloop - loopback received ethernet frames flash - FLASH sub-system go - start application at address 'addr' help - print online help mc - memory copy md - memory display mii - MII sub-system mtest - simple RAM test netstat - net statistics mw - memory write ping - ping net host printenv - env display purgeenv - purge env regs - display various regs reset - reset processor

Aruba无线网络学习(一) Aruba VRD:Aruba Validated Reference Design 一、Aruba's User-Centric Network Architecture 包含有五个元素: 技术(technology) 架构(architecture) 服务(services) 应用(applications) 二、早期无线网络的情况和问题 在早期的无线网络中,Access Point工作在自治模式下(autonomous fashion),工作方式更像是网络中的路由器或交换机。Access Point被分别独立的管理和维护。在早期的无线网络,主要是小规模的网络部署,例如在会议室、大厅、休息室等位置。当大量企业用户开始希望获得无线网络的连接时,工作在自治模式下的Access Point将会带来管理方面、可靠性方面和安全性方面的问题。针对大量的孤立的Access Point,维护一个统一的配置将会耗费大量的时间,并可能产生错误。在早期无线网络中,因为每个Access Point都是孤立的设备,任何一个AP发生故障都会使网络的可用性无法得到保证。集中的管理控制台也不能完全满足需要。从一个安全性的角度出发,用户并没有真正的享受到无线网络带来的移动性的便利。这是由于网络管理员在处理无线网络的安全性问题时,针对无线网络用户的处理方式与远程拨入用户的处理方式是相同的方式。通常,无线用户被隔离在一个单独的VLAN内,并且位于企业intranet的外部。无线用户通过VPN集中器采用隧道方式连接到企业网络中,支持企业级的加密。在早期的无线网络中采用VPN技术主要是由于基于端口的安全性限制的要求。VLAN和访问控制主要被指定到端口级别上,当一个工作在自治模式下的AP插入到一个端口上后,所有连接到这个AP的用户将继承端口的安全设置,而不论是否支持安全设置。利用基于身份一致性的认证和提供的额外的加密,采用VPN的接入方式是第一代无线网络的安全解决方案。近些年来,基于控制器的无线交换架构已经被广泛的采用,以克服工作在自治模式下AP的限制。 三、Aruba无线网络组成 Aruba User-Centric Network的组成结构的硬件部分主要由两个部分组成,分别是集中的移动设备控制器和瘦AP(thin AP),两种设备工作在一个已存在的高速网络上。 Aruba User-Centric Network结合了用户的移动性、基于安全的统一性、远程访问的移动汇聚解决方案。在集中的无线网络模型中,曾经位于自治AP的智能性现在集成到一个集中的无线网络集中控制器中。无线网络集中控制器作为系统的核心,被设计用于高性能的802.11数据包处理,移动性处理和安全性处理。 无线网路集中控制器被部署在数据中心设备间内或者是管理间内,并且配置冗余的电源和网络连接。AP被简化为与网络连接的无线设备,仅完成air monitoring功能和网络收发器的功能。AP通过加密的隧道与无线集中控制器连接,AP为移动控制器提供访问端口的扩展。并重定向用户的流量到移动控制器进行处理。Aruba User-Centric Network在提供无线环境和无线接入的同时,提供系统的安全保护,以避免未授权的用户和rogue AP。 组成Aruba's User-Centric Network Architecture的元素: (1)Aruba操作系统(Aruba OS)

Aruba 产品性能参数及应用介绍 在无线网络管理方面,必须具有无线的集中控管、智能调控、自动恢复、负载均衡等实用功能,所建无线网络可以适应多种环境的变化,可动态地保证良好的应用效果。还应具有远端AP 数据进行采集、远程监控、终端定位等功能,支持多SSID,可以方便的把语音、视频以及其他类型的数据的应用进行分开管理。 安全性 在无线网络安全性方面,无线局域网系统具有比有线局域网更高的的安全防护要求,无线网的安全性主要从以下几个方面考虑: (1)无线接入认证:具有支持多种用户认证方式; (2)采用具有用户状态访问控制的防火墙技术; (3)具有数据在无线信道上传输的VPN 机制; (4)具有无线网的防病毒机制 (5)具有无线电波监控能力 (6)能提供无线入侵侦测和无线终端位置的追踪功能。可靠性 具有提供智能化的无线电波自动调控与切换能力,以确保单个AP 接入点在发生故障时自动切换到邻近AP,不会影响无线的接入服务;具有支持热备份的无线控制器N+1 的冗余备份机制。 可扩展性 通过一个集中的无线局域网网管平台实现对所有的AP 功能的配置和管理以及升级,AP 既可以提供无线接入,也可设置为无线入侵监控、无线终端追踪定位、无线电波传输分析的工作模式。整个系统可以根据用户的需要进行规模上的扩展,扩展后所有功能和管理的模式保持不便。 快速移动性

Aruba 的设备通过特有的无线技术,保证无线终端与 AP 之间的切换所 需时间最少。在Aruba 的无线架构体系中,无线 AP 只作为无线天线和无线 802.11a/b/g 无线协议的封装,其他无线网络中的无线认证,无线加解密,无 线管理以及无线终端漫游管理等都在无线控制上完成。 因此,列车在无线切换过程中无线信号的满足快速漫游切换。所有无线 安全的认证,加密等都不需要象传统瘦 AP 厂商那样需要重新认证与加密, IP 地址也同样不需要更新,可以在漫游中保持。通过特有无线漫游技术的保 障,可以让列车在无线 AP 间的切换保证在毫秒级别的漫游切换 1.1.1.1整体系统架构设计 结合武汉轻轨的PIS 中的网络和应用需求以及ARUBA 解决方案的特点, ARUBA 无线网络系统中的设计原则可以分为以下几大点: 安全性---组建高安全级别的无线网络传输系统; 高可用性---无线网络具备抗无线干扰能力并且具备无线自愈功能以及 高冗余性无线链路以及设备冗余性; 多媒体业务融合支持---支持视频等多媒体业务传输需求; 快速移动性---支持列车在80公里/小时的速度下保持列车和地面的WiFi 信号连接。 武汉轻轨需求的三大特点正好符合 ARUBA 无线网络优势: Antennas EhCfypti&ii &02 翻 a/eg AitttnnaS Policy Authe 802.Ha/b/g Access 集中式晋理 丰富豹功能 __集中式的 -WUN 控制器 Mobility Forwaidirg Encryption

拓扑图如下: 客户的要求如下: ap地址通过核心交换机分配,全部在一个vlan中 无线用户地址通过核心交换机分配,按照楼层不同,对应不同的vlan,分配不同的地址 用户采用web或802.1x认证方式,与内部radius认证服务器联动 所有ap均向外公布同一个ssid 设备初始化设置 拿到设备后,先进行初始化配置,恢复设备到出厂设置状态,在恢复出厂设置后,通过console连接到设备上,按照下面的提示进行初始信息的输入: Enter System name [Aruba5000]: Aruba-master Enter VLAN 1 interface IP address [172.16.0.254]: Enter VLAN 1 interface subnet mask [255.255.255.0]: Enter IP Default gateway [none]: Enter Switch Role, (master|local) [master]: Enter Country code (ISO-3166),

Enter Password for admin login (up to 32 chars): ***** Re-type Password for admin login: ***** Enter Password for enable mode (up to 15 chars): ****** Re-type Password for enable mode: ****** Do you wish to shutdown all the ports (yes|no)? [no]: n Current choices are: System name: Aruba800-4 VLAN 1 interface IP address: 172.16.0.254 VLAN 1 interface subnet mask: 255.255.255.0 IP Default gateway: none Switch Role: master Country code: cn Time Zone: PST-8:0 Ports shutdown: n If you accept the changes the switch will restart! Type