龙源期刊网 https://www.doczj.com/doc/f614191306.html,

基于仿真软件模拟MAC泛洪攻击与防御的实验综述

作者:黄飞

来源:《电脑知识与技术》2019年第18期

竭诚为您提供优质文档/双击可除仓库物流仿真实验心得体会 篇一:物流仿真试验心得报告 物流仿真试验心得报告 (邱碧云09物流二班20xx1040213) 这次实习是通过软件模拟进行的物流试验,以模拟仿真代替实际操作过程. 一.实习目的 这次试验的目的是我们参与物流软件系统在电脑上的 操作,加深对物流流程的了解和掌握,通过理论和实践相结合,培养我们的创新能力,实际操作能力,为步入社会和工作打下扎实的基础.通过乐龙软件,结合实际情况,了解物流中心模型构造,加深对课本理论知识的认识.通过实验实习,切入了解大型企业产品在生产过程中,流水线操作的过程演示和了解,为以后进入企业,在生产流程这一块,对产品分类装卸程序运行和设计打下基础. 通过物流仿真实验实习,我么了解到,物流仿真技术是 借助计算机技术、网络技术和数学手段,采用虚拟现实方法,对物流系统进行实际模仿的一项应用技术。随着物流系统变

得越来越复杂并且内部关联性越来越强,仿真技术日益成为其研究的重要手段。运用计算机仿真技术对现有的生产物流系统的优化或新生产物流系统的设计,不仅可以避免建立物理试验模拟系统的投资,减少设计成本,而且可以通过计算机技术进行精确计算和验证分析,提高系统方案的可行性。根据物流中心的工艺设备参数和工艺流程建立起来的计算 机仿真系统,可以形成直观立体的三维仿真动画,提供生产系统的生产量,确定瓶颈位置,报告资源利用率。还可以被用来支持投资决定,校验物流系统设计的合理性,通过对不同的物流策略进行仿真实验来找出最优解。仿真运行结束后可根据统计数据生成仿真报告,显示各个物流设备的利用率、空闲率、阻塞率等数据。最后根据仿真报告提供的数据对物流系统的优缺点进行判断,做出科学决策。同时物流仿真可以降低整个物流投资成本。 通过指导书,我们知道目前几个应用较多的大型仿真软 件有automod、witness、arena、Flexsim、em-plant、simanimation、showFlow、Ralc等专业仿真软件。我们主要学习了乐龙软件的操作和应用. 二.这次实验实习,我们接触了五个实验,分别是: 1.通过型物流中心(logisticscenter)的模型构筑 其目的是本章通过“通过型物流中心”的例子来学习利用部件生成器、传送带(直线、分流、弯曲)、部件消灭器、

电力系统软件介绍 电力系统分析软件介绍 一、PSAPAC 简介:由美国EPRI开发,是一个全面分析电力系统静态和动态性能的软件工具。 功能: DYNRED(Dynamic Reduction Program):网络化简与系统的动态等值,保留需要的节点。 LOADSYN(Load Synthesis Program):模拟静态负荷模型和动态负荷模型。 IPFLOW(Interactive Power Flow Program):采用快速分解法和牛顿-拉夫逊法相结合的潮流分析方法,由电压稳态分析工具和不同负荷、事故及发电调度的潮流条件构成。 TLIM(Transfer Limit Program):快速计算电力潮流和各种负荷、事故及发电调度的输电线的传输极限。 DIRECT:直接法稳定分析软件弥补了传统时域仿真工作量大、费时的缺陷,并且提供了计算稳定裕度的方法,增强了时域仿真的能力。 LTSP(Long Term Stability Program):LTSP是时域仿真程序,用来模拟大型电力系统受到扰动后的长期动态过程。为了保证仿真的精确性,提供了详细的模型和方法。 VSTAB(Voltage Stability Program):该程序用来评价大型复杂电力系统的电压稳定性,给出接近于电压不稳定的信息和不稳定机理。为了估计电压不稳定状态,使用了一种增强的潮流程序,提供了一种接近不稳定的模式分析方法。 ETMSP(Extended Transient Midterm Stability Program):EPRI为分析大型电力系统暂态和中期稳定性而开发的一种时域仿真程序。为了满足大型电力系统的仿真,程序采用了稀疏技术,解网络方程时为得到最合适的排序采用了网络拓扑关系并采用了显式积分和隐式积分等数值积分法。 SSSP(Small-signal Stability Program):该程序有助于局部电厂模式振荡和站间模式振荡的分析,由多区域小信号稳定程序(MASS)及大型系统特征值分析程序(PEALS)两个子程序组成。MASS程序采用了QR变换法计算矩阵的所有特征值,由于系统的所有模式都计算,它对控制的设计和协调是理想的工具;PEALS使用了两种技术:AESOPS算法和改进Arnoldi方法,这两种算法高效、可靠,而且在满足大型复杂电力系统的小信号稳定性分析的要求上互为补充。 二、EMTP/ATP 简介: EMTP是加拿大H.W.Dommel教授首创的电磁暂态分析软件,它具有分析功能多、元件模型全和

成绩:

网络仿真文献综述 摘要:网络仿真技术是一种通过建立网络设备和网络链路的统计模型, 并模拟网络流量的传输, 从而获取网络设计或优化所需要的网络性能数据的仿真技术。网络仿真技术以其独有的方法能够为网络的规划设计提供客观、可靠的定量依据,缩短网络建设周期,提高网络建设中决策的科学性,降低网络建设的投资风险。 网络仿真技术是一种通过建立网络设备和网络链路的统计模型, 并模拟网络流量的传输, 从而获取网络设计或优化所需要的网络性能数据的仿真技术。由于仿真不是基于数学计算, 而是基于统计模型,因此,统计复用的随机性被精确地再现。 关键词:网络仿真;统计模型;仿真技术

1.前言 目前,数据网络的规划和设计一般采用的是经验、试验及计算等传统的网络设计方法。不过,当网络规模越来越大、网元类型不断增多、网络拓扑日趋复杂、网络流量纷繁交织时,以经验为主的网络设计方法的弊端就越来越显现出来了。网络规划设计者相对来说缺乏大型网络的设计经验,因此在设计过程中主观的成分更加突出。 数学计算和估算方法对于大型复杂网络的应用往往是非常困难的,得到的结果的可信性也是比较低的,特别是对于包交换、统计复用的数据网络,情况更是如此。因此,随着网络的不断扩充,越来越需要一种新的网络规划和设计手段来提高网络设计的客观性和设计结果的可靠性,降低网络建设的投资风险。网络仿真技术正是在这种需求拉动下应运而生的。网络仿真技术以其独有的方法能够为网络的规划设计提供客观、可靠的定量依据,缩短网络建设周期,提高网络建设中决策的科学性,降低网络建设的投资风险。 网络仿真技术是一种通过建立网络设备和网络链路的统计模型, 并模拟网络流量的传输, 从而获取网络设计或优化所需要的网络性能数据的仿真技术。由于仿真不是基于数学计算, 而是基于统计模型,因此,统计复用的随机性被精确地再现。它以其独有的方法为网络的规划设计提供客观、可靠的定量依据,缩短网络建设周期,提高网络建设中决策的科学性,降低网络建设的投资风险。 2.网络仿真软件比较分析 网络仿真软件通过在计算机上建立一个虚拟的网络平台,来实现真实网络环境的模拟,网络技术开发人员在这个平台上不仅能对网络通信、网络设备、协议、以及网络应用进行设计研究,还能对网络的性能进行分析和评价。另外,仿真软件所提供的仿真运行和结果分析功能使开发人员能快速、直观的得到网络性能参数,为优化设计或做出决策提供更便捷、有效的手段。因此运用网络仿真软件对网络协议、算法等进行仿真已经成为计算机网络通信研究中必不可少的一部分。 2.1 OPNET仿真软件介绍

计信学院上机报告 课程名称:配送与配送中心姓名:夏冰山学号:0892110220 指导教师:陈达强班级:物流08乙日期:2010-04-17 一、上机内容及要求: 根据实验三仓储型物流中心模型,在乐龙软件种完成模型的建立; 1.根据模型仿真的结果分析瓶颈的所在; 2.改进模型,再次进行模拟; 二、完成报告(预备知识、步骤、程序框图、程序、思考等): 建立模型:根据实验三的要求建立模型,如图1所示。 模拟条件:时间模式为1:1,其他设备的速度为默认状态。 模型瓶颈: 在模拟运行6分钟后产生瓶颈。由于装货平台出的机械手臂速度过慢,导致货物在传送带上堵塞,影响入库速度。为此我们依次加快了机械手臂的速度,AS/RS水平和垂直方向的速度,瓶颈随着相应设备速度的调整随之转移。但是由于AS/RS堆垛机的最大速度受限,所以加快速度只能够缓解情况,而不能从根本上解除瓶颈。 为此提出解决方案如下: ①如果AS/RS的装货平台和卸货平台在同一侧,将入库申请和出库申请分别排序,第一个出 库作业和第一个入库作业组合为一个联合作业任务,从而缩短存取周期、提高存取效率; ②将AS/RS的装货平台和出货平台分设在仓库的两端,合理考虑入库货位和出货货位的位置, 使得堆垛机在巷道中的运行路径不重复或者重复线路最短; ③增加AS/RS的入库/出库平台数量。 实验感想: 模拟后根据直接观察或者通过日志文件的分析得到瓶颈,眼睛直接看到的瓶颈有时未必是真正的问题所在。例如本次实验,瓶颈直接产生在机械手臂,但是进过分析我们知道真正的瓶颈是AS/RS的堆垛机的速度。所以在寻找瓶颈时不要被假象所误导,随之做出无效的改进方案。

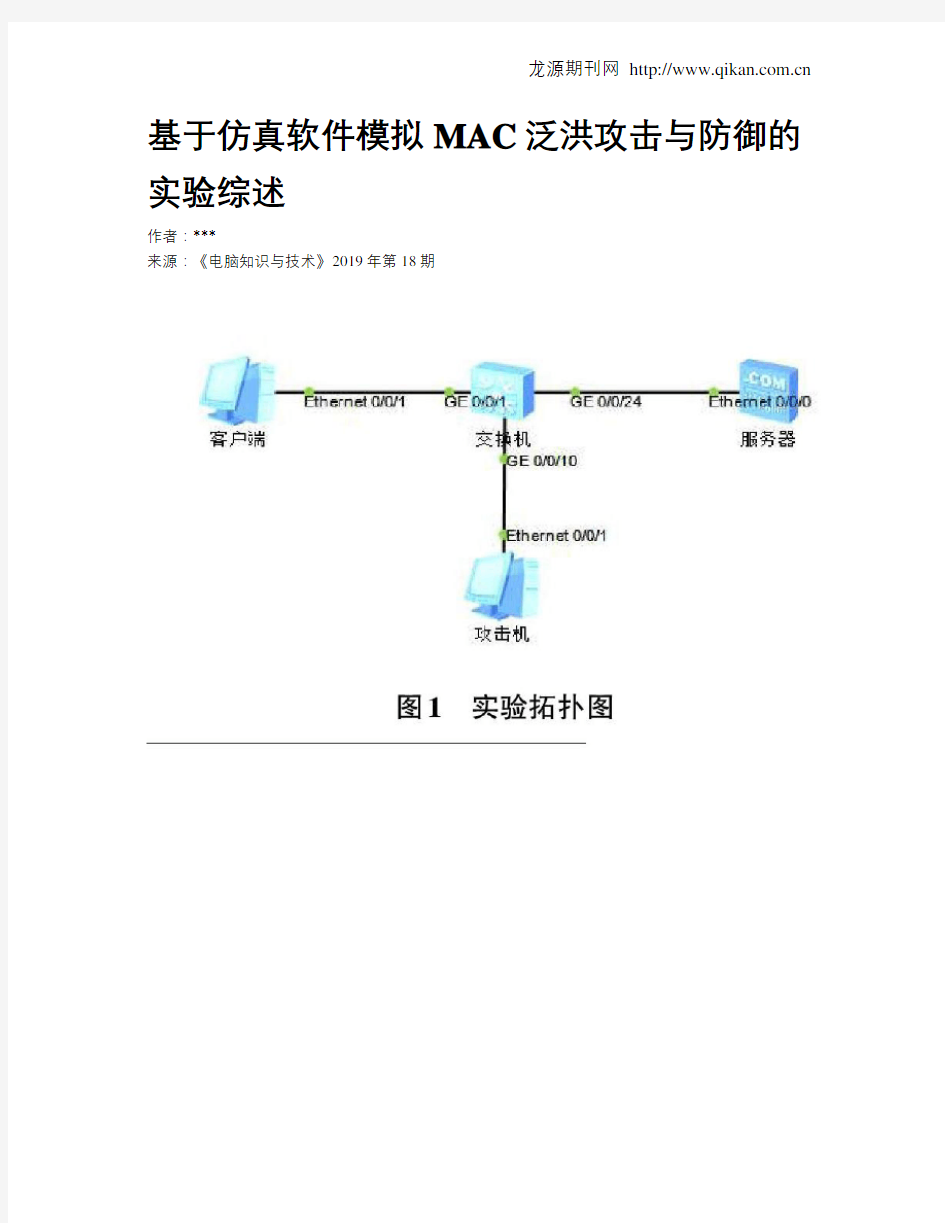

我们都知道,组建我们的网络,交换机是必不可少的一个设备,我们都会用它来做一些相应的配置,如划分VLAN、VTP、以及生成树这些,,但是当我们配置了这些以后呢?我们如何来保证我们局域网内的端口安全呢?这是一个必要的操作。那么下面我们就使用Cisco Packet Tracer 5.2来做做这方面的实验,但是还是有一些不足,哎……,这也没有办法,毕竟是模拟器不是真实的交换机。我们知道交换机在网络中存在规模最大, 通过这个图我们得出一个结论那就是:离接入层越近风险越大,所以问题主要集中在接入层。 那么下来我们就来分析一下这个交换机倒底存在那些安全呢? 交换机所面临攻击的层面: MAC layer attacks VLAN attacks Spoofing attacks Attacks on switch devices 那么我们知道了交换机所面临这四种攻击,我们现在来一个一个的分析一下这些: Mac Flooding Attack: 利用伪造数据帧或数据包软件,不停变化源MAC地址向外发包,让有限的MAC 地址表空间无法容纳进而破坏MAC地址表。 应对:限定端口映射的MAC数量

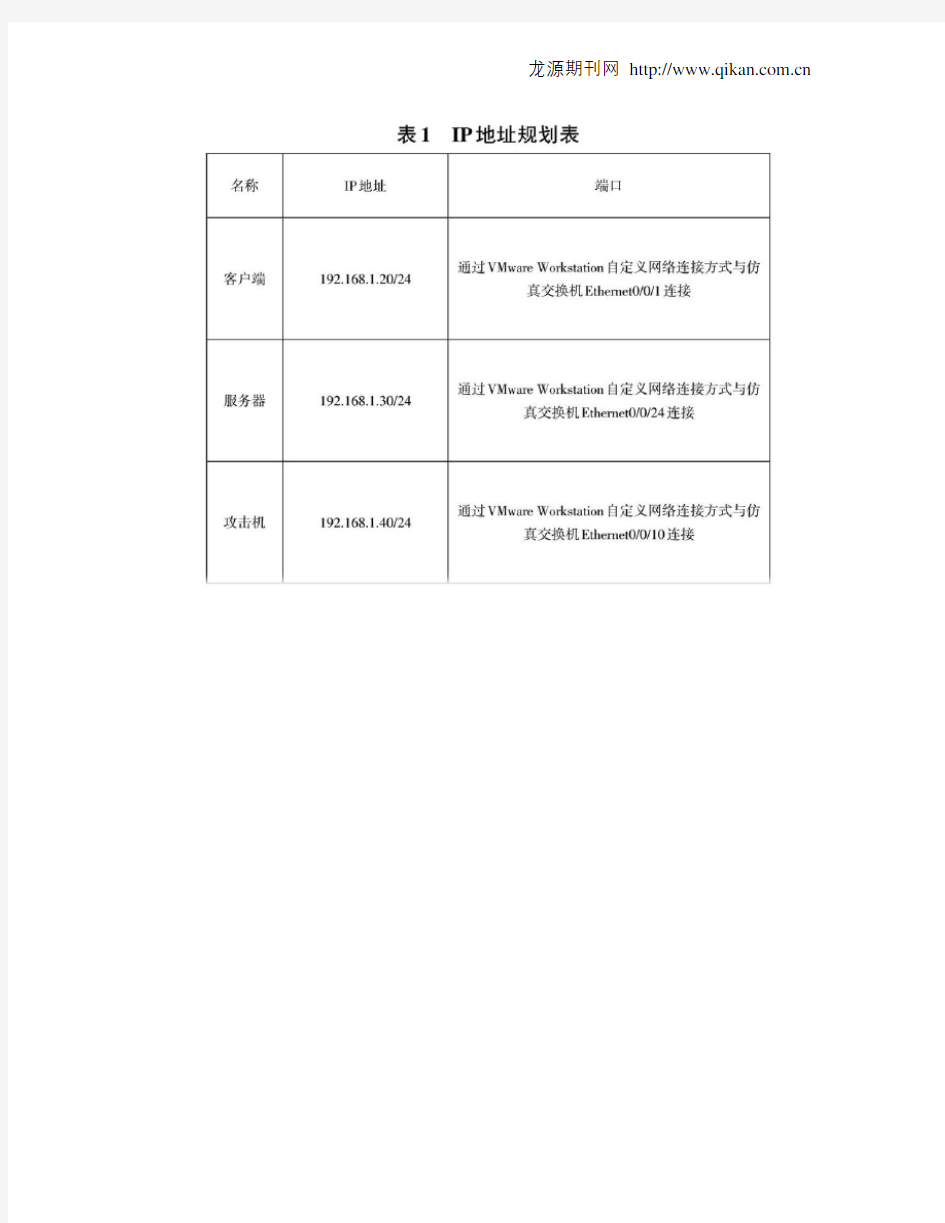

在这里三台PC的IP地址如下:

以下我们在交换机上面配置MAC地址绑定。

从这里我们可以看见,PC0能够正常使用。那我们再新添加一台PC并将这台PC 接到FA0/1端口上面看看会是什么效果。 从这个图我们可以看见,PC3接在FA0/1接口上面,当PC3没有向其它网段发送数据包的时候一切正常,那么下面我们来发送一个数据包看看呢?会有什么样的反应?

我们可以看出来,当交换机的FA0/1接口接PC0的时候,能够正常使用,但是当我的PC3接入到交换机的FA0/1上,当我发送数据包PC2 上面时候,而交换机发现我PC3的MAC地址不是我当初指定的那个MAC地址,所以就执行将此接口shutdown掉,从上图我们也可以看见,PC3连接的FA0/1已经被shutdown了。那么当有其它MAC地址的计算机接入一我们这个端口以后,该端口会自动shutdown,那么当shutdown以后的接口如何恢复呢? 注意以下来条命令不能在Cisco Packet Tracer 5.2中使用,这个软件里面现在

乐龙软件操作实验报告

————————————————————————————————作者:————————————————————————————————日期: 2

合肥学院管理系 《物流系统建模与仿真》 乐龙软件模拟操作 姓名*** 学号***** 班级******* 成绩 2013年4月10日 乐龙物流仿真实验报告

一、实验内容及目的 实验一物流中心(Logistics Center)的模型构筑 通过通过型物流中心的例子来学习利用部件生成器、传送带(直线、分 流、弯曲)、部件消灭器、作业员、笼车等来构筑模型的方法 下面要作成使4种商品从投放口开始在传送带上流动,在分流点根据商品的种类进行分门别类使其按不同分流口流出后作业员把商品装入笼车的模型 实验二仓储型物流中心模型 将以仓储型物流中心的模型为例,学习包括在实验一使用过的设备以及自动立体仓库、装货中转站、卸货中转站、传送带(直角、合流)、机器人托盘供给器等设备来建立模型的方法以及关于这些设备的设定方法建立在上次作成的模型的基础上增加具有自动立体仓库功能的出货传送线的模型。 实验三复合型物流中心模型1(有轨滑车) 以复合型物流中心模型为例,学习如何用包括在上一章利用过的各种设备以及车铁轨、智能导向物、叉车等来建立模型的方法以及关于这些设的设定方法做成由装货机器人将传送过来的4种货物堆放到托盘后,装货托盘由滑车铁轨向3个自动立体仓库分送,并且将从自动立体仓库出库的托盘由滑车铁轨向出货场地搬送,再由叉车向出货口搬运的货物的模型 实验四复合型物流中心2(双层) 将以复合型物流中心模型Ⅱ为例,学习如何用包括在实验三利用过的各种设备以及轨道、卸货中转站、左曲传送带、智能作业员等建立模型的方法。 做成的模型概要是轨道上的平板车把从自动立体仓库第2层部分出库的托盘搬送到指定的出口并把作业员在卸货中转站卸货后的空托盘再运回仓库。卸下的货物在分流点根据其目的地被分流后作业员将其装入对应的笼车内。 二、实验环境: 管理系物流管理实验室,上机操作,并且根据老师给出的提示,说明文档对乐龙软件来进行实验操作 三、实验步骤及结果: 实验项目一物流中心(Logistics Center)的模型

实验目的 1.理解带宽攻击原理 2.理解资源消耗攻击原理 3.掌握洪泛攻击网络行为特征 学时分配 1学时 实验人数 每组2人 系统环境 Windows 网络环境 企业网络结构 实验工具 Nmap

洪泛工具 网络协议分析器 实验类型 验证型 实验原理 一.SYN Flood攻击 Dos(Denial of Service)拒绝服务攻击是指在特定攻击发生后,被攻击的对象不能及时提供应有的服务。从广义上说,任何导致服务器不能正常提供服务的攻击都是拒绝服务攻击。 SYN Flood是当前最流行的拒绝服务攻击之一,这是一种利用TCP协议缺陷,发送大量的伪造的TCP连接请求,从而使得被攻击方资源耗尽(CPU满负荷或内存不足)的攻击方式。 TCP协议是基于连接的,也就是说,为了在服务端和客户端之间传送TCP数据,必须先建立一个虚拟电路,也就是TCP连接。 建立TCP连接的标准过程是这样的: 第一步,请求端(客户端)发送一个包含SYN标志的TCP报文,SYN即同步(Synchronize),同步报文会指明客户端使用的端口以及TCP连接的初始序号; 第二步,服务器在收到客户端的SYN报文后,将返回一个SYN+ACK的报文,表示客户端的请求被接受,同时TCP序号被加1,ACK即确认(Acknowledgement); 第三步,客户端也返回一个确认报文ACK给服务器端,同样TCP序列号被加1,到此一个TCP

连接完成。 以上的连接过程在TCP协议中被称为三次握手。 问题就出在TCP连接的三次握手中,假设一个用户向服务器发送了SYN报文后突然死机或掉线,那么服务器在发出SYN+ACK应答报文后是无法收到客户端的ACK报文的(第三次握手无法完成),这种情况下服务器端一般会重试(再次发送SYN+ACK给客户端)并等待一段时间后丢弃这个未完成的连接,这段时间的长度我们称为SYN超时,一般来说这个时间是分钟的数量级(大约为30秒-2分钟);一个用户出现异常导致服务器的一个线程等待1分钟并不是什么很大的问题,但如果有一个恶意的攻击者大量模拟这种情况,服务器端将为了维护一个非常大的半连接列表而消耗非常多的资源。实际上如果服务器的TCP/IP栈不够强大,最后的结果往往是堆栈溢出崩溃——即使服务器端的系统足够强大,服务器端也将忙于处理攻击者伪造的TCP连接请求而无暇理睬客户的正常请求(毕竟客户端的正常请求比率非常之小),此时从正常客户的角度看来,服务器失去响应,这种情况我们称作:服务器端受到了SYN Flood攻击(SYN洪水攻击)。二.ICMP Flood攻击 正常情况下,为了对网络进行诊断,一些诊断程序,比如Ping等,会发出ICMP请求报文(ICMP Request),计算机接收到ICMP请求后,会回应一个ICMP应答报文。而这个过程是需要CPU处理的,有的情况下还可能消耗掉大量的资源,比如处理分片的时候。这样如果攻击者向目标计算机发送大量的ICMP Request报文(产生ICMP洪水),则目标计算机会忙于处理这些请求报文,而无法继续处理其它的网络数据报文,这也是一种拒绝服务攻击(DOS)。 对于诸如此类洪泛攻击,可以利用设置防火墙和关闭不必要的端口来加以防范。设置防火墙可以直接拒绝接受非法的或不可信任的用户的连接,而关闭不必要的端口可以减少半连接的可能性,从而有效的抑制洪泛攻击所带来的危害。下面给出一些具体实施办法: 监控计算资源的使用。例如建立资源分配模型图,统计敏感的计算资源使用情况。

电磁场仿真软件简介 随着电磁场和微波电路领域数值计算方法的发展,在最近几年出现了大量的电磁场和微波电路仿真软件。在这些软件中,多数软件都属于准3维或称为2.5维电磁仿真软件。例如,Agilent公司的ADS(Advanced Design System)、AWR公司的Microwave Office、Ansoft公司的Esemble、Serenade和CST公司的CST Design Studio等。目前,真正意义上的三维电磁场仿真软件只有Ansoft公司的HFSS、CST公司的Mafia、CST Microwave Studio、Zeland公司的Fidelity和IMST GmbH公司的EMPIRE。从理论上讲,这些软件都能仿真任意三维结构的电磁性能。其中,HFSS(HFSS是英文高频结构仿真器(High Frequency Structure Simulator)的缩写)是一种最早出现在商业市场的电磁场三维仿真软件。因此,这一软件在全世界有比较大的用户群体。由于HFSS进入中国市场较早,所以目前国内的电磁场仿真方面HFSS的使用者众多,特别是在各大通信技术研究单位、公司、高校非常普及。 德国CST公司的MicroWave Studio(微波工作室)是最近几年该公司在Mafia软件基础上推出的三维高频电磁场仿真软件。它吸收了Mafia软件计算速度快的优点,同时又对软件的人机界面和前、后处理做了根本性的改变。就目前发行的版本而言,CST 的MWS的前后处理界面及操作界面比HFSS好。Ansoft也意识到了自己的缺点,在刚刚推出的新版本HFSS(定名为Ansoft HFSS V9.0)中,人机界面及操作都得到了极大的改善。在这方面完全可以和CST媲美。在性能方面,两个软件各有所长。在速度和计算的精度方面CST和ANSOFT成绩相差不多。值得注意的是,MWS采用的理论基础是FIT(有限积分技术)。与FDTD(时域有限差分法)类似,它是直接从Maxwell 方程导出解。因此,MWS可以计算时域解。对于诸如滤波器,耦合器等主要关心带内参数的问题设计就非常适合;而HFSS采用的理论基础是有限元方法(FEM),这是一种微分方程法,其解是频域的。所以,HFSS如果想获得频域的解,它必须通过频域转换到时域。由于,HFSS是用的是微分方法,所以它对复杂结构的计算具有一定的优势。 另外,在高频微波波段的电磁场仿真方面也应当提及另一个软件:ANSYS 。ANSYS是一个基于有限元法(FEM)的多功能软件。该软件可以计算工程力学、材料力学、热力学和电磁场等方面的问题。它也可以用于高频电磁场分析(应用例如:微波辐射和散射分析、电磁兼容、电磁场干扰仿真等)。其功能与HFSS和CST MWS类似。但由于该软件在建模和网格划分过程中需要对该软件的使用规则有详细的了解,因此,对一般的工程技术人员来讲使用该软件有一定困难。对于高频微波波段通信、天线、器件封装、电磁干扰及光电子设计中涉及的任意形状三维电磁场仿真方面不如HFSS更专业、更理想。实际上,ANSYS软件的优势并不在电磁场仿真方面,而是结构静力/动力分析、热分析以及流体动力学等。但是,就其电磁场部分而言,它也能对任意三维结构的电磁特性进行仿真。 虽然,Zeland公司的Fidelity和IMST GmbH公司的EMPIRE也可以仿真三维结构。

实用文档 电力系统分析仿真 实验报告 ****

目录 实验一电力系统分析综合程序PSASP概述 (3) 一、实验目的 (3) 二、PSASP简介 (3) 三、实验内容 (5) 实验二基于PSASP的电力系统潮流计算实验 (9) 一、实验目的 (9) 二、实验内容 (9) 三、实验步骤 (14) 四、实验结果及分析 (15) 1、常规方式 (15) 2、规划方式 (23) 五、实验注意事项 (32) 六、实验报告要求 (32) 实验三一个复杂电力系统的短路计算 (34) 一、实验目的 (34) 二、实验内容 (34) 三、实验步骤 (35) 四、实验结果及分析 (36) 1、三相短路 (36) 2、单相接地短路 (36) 3、两相短路 (37) 4、复杂故障短路 (37) 5、等值阻抗计算 (38) 五、实验注意事项 (39) 六、实验报告要求 (39) 实验五基于PSASP的电力系统暂态稳定计算实验 (40) 一、实验目的 (40)

二、实验内容 (40) 三、实验步骤 (41) 四、实验结果级分析 (41) 1、瞬时故障暂态稳定计算 (41) 2、冲击负荷扰动计算 (45) 五、实验注意事项 (74) 六、实验结果检查 (74)

实验一电力系统分析综合程序PSASP概述 一、实验目的 了解用PSASP进行电力系统各种计算的方法。 二、PSASP简介 1.PSASP是一套功能强大,使用方便的电力系统分析综合程序,是具有我国自主知识产权的大型软件包。 2.PSASP的体系结构: 第一层是:公用数据和模型资源库,第二层是应用程序包,第三层是计算结果和分析工具。 3.PSASP的使用方法:(以短路计算为例) 1).输入电网数据,形成电网基础数据库及元件公用参数数据库,(后者含励磁调节器,调速器,PSS等的固定模型),也可使用用户自定义模型UD。在此,可将数据合理组织成若干数据组,以便下一步形成不同的计算方案。 文本支持环境: 点击“数据”菜单项,执行“基础数据”和“公用参数”命令,可依次

几款主流电子电路仿真软件优缺点比较 电子电路仿真技术是当今相关专业学习者及工作者必须掌握的技术之一,它有诸多优点:第一,电子电路仿真软件一般都有海量而齐全的电子元器件库和先进的虚拟仪器、仪表,十分方便仿真与测试;第二,仿真电路的连接简单快捷智能化,不需焊接,使用仪器调试不用担心损坏;大大减少了设计时间及金钱的成本;第三,电子电路仿真软件可进行多种准确而复杂的电路分析。 随着电子电路仿真技术的不断发展,许多公司推出了各种功能先进、性能强劲的仿真软件。既然它们能百家争鸣,那么肯定是在某些方面各有优劣的。下面就针对几款主流电子电路仿真软件的优缺点进行比较。 (1) Multisim 在模电、数电的复杂电路虚拟仿真方面,Multisim是当之无愧的一哥。它有形象化的极其真实的虚拟仪器,无论界面的外观还是内在的功能,都达到了的最高水平。它有专业的界面和分类,强大而复杂的功能,对数据的计算方面极其准确。在我们参加电子竞赛的时候,特别是模拟方向的题目,我们用得最多的仿真软件就是Multisim。同时,Multisim不仅支持MCU,还支持汇编语言和C语言为单片机注入程序,并有与之配套的制版软件NI Ultiboard10,可以从电路设计到制板layout一条龙服务。 Multisim的缺点是,软件过于庞大,对MCU的支持不足,制板等附加功能比不上其他的专门的软件。 (2)Tina Tina的界面简单直观,元器件不算多,但是分类很好,而且TI公司的元器件最齐全。在比赛时经常用到TI公司的元器件,当在Multisim找不到对应的器件时,我们就会用到Tina来仿真。 Tina的缺点是,功能相对较少,对TI公司之外的元器件支持较少。 (3) Proteus

商学院 学生实验报告 课程名称:仓储与配送实验学生:专业班级:学生学号: 指导教师: 2013 - 2014 学年第 1 学期 经济管理实验教学中心制

实验报告书写要求 实验报告原则上要求学生手写,要求书写工整。若因课程特点需打印的,要遵照以下字体、字号、间距等的具体要求。纸一律采用A4的纸。 实验报告书写说明 实验报告中一至四项容为必填项,包括实验目的和要求;实验环境与条件;实验容;实验报告。各专业可根据学科特点和实验具体要求增加项目。 填写注意事项 (1)细致观察,及时、准确、如实记录。 (2)准确说明,层次清晰。 (3)尽量采用专用术语来说明事物。 (4)外文、符号、公式要准确,应使用统一规定的名词和符号。 (5)实验报告中所引用的表格、图片,应设置标注,并提供不少于100字的文字描述。 (6)字体选用小四号宋体,设置1.5倍行间距。 (7)应独立完成实验报告的书写,严禁抄袭、复印,一经发现,以零分论处。 实验报告批改说明 实验报告的批改要及时、认真、仔细,一律用红色笔批改。实验报告的批改成绩采用百分制,具体评分标准根据实验教学大纲由任课教师自行制定。 实验报告装订要求 实验报告批改完毕后,任课老师将每门课程的每个实验项目的实验报告以自然班为单位、按学号升序排列,装订成册,并附上一份该门课程的实验大纲、二份教务系统打印的成绩登记表、一份考勤表。

一、实验目的和要求 目的:通过本实验教学,培养学生的仓储及配送管理技能和应用技能。学生在实验过程中,通过对模拟软件的使用,提高对仓储管理实践的认识,加强对作业仓储过程的了解,体会配送业务流程的运作,掌握企业仓储和配送管理的核心思想和相关业务流程。 要求:通过实验要求学生掌握仓储和配送系统中设备的种类、选择依据和操作方法:掌握仓库位编码方法;掌握仓库的入库、出库作业流程;出库作业时间测定和配送车辆等候装车的排队模型寻优;采用路径节约法实现配送路线的优化。 二、实验环境与条件 微型计算机、《仓储与配送》软件 三、实验容 1. 基本课程练习 2. 分组岗位轮换 3. 仓储企业和设施参观

一、实验目的和要求 理解带宽攻击原理 理解资源消耗攻击原理 掌握洪泛攻击网络行为特征 二、实验内容和原理 1.SYN Flood攻击 Dos(Denial of Service)拒绝服务攻击是指在特定攻击发生后,被攻击的对象不能及时提供应有的服务。从广义上说,任何导致服务器不能正常提供服务的攻击都是拒绝服务攻击。 SYN Flood是当前最流行的拒绝服务攻击之一,这是一种利用TCP协议缺陷,发送大量的伪造的TCP连接请求,从而使得被攻击方资源耗尽(CPU满负荷或内存不足)的攻击方式。 TCP协议是基于连接的,也就是说,为了在服务端和客户端之间传送TCP数据,必须先建立一个虚拟电路,也就是TCP连接。 建立TCP连接的标准过程是这样的: 第一步,请求端(客户端)发送一个包含SYN标志的TCP报文,SYN即同步(Synchronize),同步报文会指明客户端使用的端口以及TCP连接的初始序号; 第二步,服务器在收到客户端的SYN报文后,将返回一个SYN+ACK的报文,表示客户端的请求被接受,同时TCP序号被加1,ACK即确认(Acknowledgement); 第三步,客户端也返回一个确认报文ACK给服务器端,同样TCP序列号被加1,到此一个TCP连接完成。 以上的连接过程在TCP协议中被称为三次握手。 问题就出在TCP连接的三次握手中,假设一个用户向服务器发送了SYN报文后突然死机或掉线,那么服务器在发出SYN+ACK应答报文后是无法收到客户端的ACK报文的(第三次握手无法完成),这种情况下服务器端一般会重试(再次发送SYN+ACK给客户端)并等待一段时间后丢弃这个未完成的连接,这段时间的长度我们称为SYN超时,一般来说这个时间是分钟的数量级(大约为30秒-2分钟);一个用户出现异常导致服务器的一个线程等待1分钟并不是什么很大的问题,但如果有一个恶意的攻击者大量模拟这种情况,服务器端将为了维护一个非常大的半连接列表而消耗非常多的资源。实际上如果服务器的TCP/IP 栈不够强大,最后的结果往往是堆栈溢出崩溃——即使服务器端的系统足够强大,服务器端也将忙于处理攻击者伪造的TCP连接请求而无暇理睬客户的正常请求(毕竟客户端的正常请求比率非常之小),此时从正常客户的角度看来,服务器失去响应,这种情况我们称作:服务器端受到了SYN Flood攻击(SYN洪水攻击)。 2.ICMP Flood攻击 正常情况下,为了对网络进行诊断,一些诊断程序,比如Ping等,会发出ICMP请求报文(ICMP Request),计算机接收到ICMP请求后,会回应一个ICMP应答报文。而这个过程是需要CPU处理的,有的情况下还可能消耗掉大量的资源,比如处理分片的时候。这样如果攻击者向目标计算机发送大量的ICMP Request报文(产生ICMP洪水),则目标计算机会忙于处理这些请求报文,而无法继续处理其它的网络数据报文,这也是一种拒绝服务攻

电力系统仿真软件 电力系统仿真软件简介 一、PSAPAC 简介: 由美国EPRI开发,是一个全面分析电力系统静态和动态性能的软件工具。 功能:DYNRED(Dynamic Reduction Program):网络化简与系统的动态等值,保留需要的节点。 LOADSYN(Load Synthesis Program):模拟静态负荷模型和动态负荷模型。 IPFLOW(Interactive Power Flow Program):采用快速分解法和牛顿-拉夫逊法相结合的潮流分析方法,由电压稳态分析工具和不同负荷、事故及发电调度的潮流条件构成。 TLIM(Transfer Limit Program):快速计算电力潮流和各种负荷、事故及发电调度的输电线的传输极限。 DIRECT:直接法稳定分析软件弥补了传统时域仿真工作量大、费时的缺陷,并且提供了计算稳定裕度的方法,增强了时域仿真的能力。 LTSP(Long Term Stability Program):LTSP是时域仿真程序,用来模拟大型电力系统受到扰动后的长期动态过程。为了保证仿真的精确性,提供了详细的模型和方法。 VSTAB(Voltage Stability Program):该程序用来评价大型复杂电力系统的电压稳定性,给出接近于电压不稳定的信息和不稳定机理。为了估计电压不稳定状态,使用了一种增强的潮流程序,提供了一种接近不稳定的模式分析方法。 ETMSP(Extended Transient midterm Stability Program):EPRI为分析大型电力系统暂态和中期稳定性而开发的一种时域仿真程序。为了满足大型电力系统的仿真,程序采用了稀疏技术,解网络方程时为得到最合适的排序采用了网络拓扑关系并采用了显式积分和隐式积分等数值积分法。 SSSP(Small-signal Stability Program):该程序有助于局部电厂模式振荡和站间模式振荡的分析,由多区域小信号稳定程序(MASS)及大型系统特征值分析程序(PEALS)两个子程序组成。MASS程序采用了QR变换法计算矩阵的所有特征值,由于系统的所有模式都计算,它对控制的设计和协调是理想的工具;PEALS使用了两种技术:AESOPS算法和改进Arnoldi 方法,这两种算法高效、可靠,而且在满足大型复杂电力系统的小信号稳定性分析的要求上互为补充。 二、EMTP/ATP 简介: EMTP是加拿大H.W.Dommel教授首创的电磁暂态分析软件,它具有分析功能多、元件模型全和运算结果精确等优点,对于电网的稳态和暂态都可做仿真分析,它的典型应用是预测电力系统在某个扰动(如开关投切或故障)之后感兴趣的变量随时间变化的规律,将EMTP 的稳态分析和暂态分析相结合,可以作为电力系统谐波分析的有力工具。 ATP(The alternative Transients Program)是EMTP的免费独立版本,是目前世界上电磁暂态分析程序最广泛使用的一个版本, 它可以模拟复杂网络和任意结构的控制系统,数学模型广泛,除用于暂态计算,还有许多其它重要的特性。ATP程序正式诞生于1984年,由Drs.

一.当今流行的电路仿真软件及其特性 电路仿真属于电子设计自动化(EDA)的组成部分。一般把电路仿真分为三个层次:物理级、电路级和系统级。教学中重点运用的为电路级仿真。 电路级仿真分析由元器件构成的电路性能,包括数字电路的逻辑仿真和模拟电路的交直流分析、瞬态分析等。电路级仿真必须有元器件模型库的支持,仿真信号和波形输出代替了实际电路调试中的信号源和示波器。电路仿真主要是检验设计方案在功能方面的正确性。电路仿真技术使设计人员在实际电子系统产生之前,就有可能全面地了解电路的各种特性。目前比较流行的电路仿真软件大体上说有:ORCAD、Protel、Multisim、TINA、ICAP/4、Circuitmaker、Micro-CAP 和Edison等一系列仿真软件。 电路仿真软件的基本特点: ●仿真项目的数量和性能: 仿真项目的多少是电路仿真软件的主要指标。各种电路仿真软件都有的基本功能是:静态工作点分析、瞬态分析、直流扫描和交流小信号分析等4项;可能有的分析是:傅里叶分析、参数分析、温度分析、蒙特卡罗分析、噪声分析、传输函数、直流和交流灵敏度分析、失真度分析、极点和零点分析等。仿真软件如SIMextrix只有6项仿真功能,而Tina6.0有20项,Protel、ORCAD、P-CAD等软件的仿真功能在10项左右。专业化的电路仿真软件有更多的仿真功能。对电子设计和教学的各种需求考虑的比较周到。例如TINA的符号分析、Pspice和ICAP/4的元件参数变量和最优化分析、Multisim的网络分析、CircuitMaker的错误设置等都是比较有特色的功能。 Pspice语言擅长于分析模拟电路,对数字电路的处理不是很有效。对于纯数字电路的分析和仿真,最好采用基于VHDL等硬件描述语言的仿真软件,例如,Altera公司的可编程逻辑器件开发软件MAX+plusII等。 ●仿真元器件的数量和精度: 元件库中仿真元件的数量和精度决定了仿真的适用性和精确度。电路仿真软件的元件库有数千个到1--2万个不等的仿真元件,但软件内含的元件模型总是落后于实际元器件的生产与应用。因此,除了软件本身的器件库之外,器件制造商的网站是元器件模型的重要来源。大量的网络信息也能提供有用的仿真模型。设计者如果对仿真元件模型有比较深入的研究,可根据最新器件的外部特性参数自定义元件模型,构建自己的元件库。对于教学工作者来说,软件内的元件模型库,基本上可以满足常规教学需要,主要问题在于国产元器件与国外元器件的替代,并建立教学中常用的国产元器件库。

物流配送中心与运作管理课程实验实验报告 学院: 交通运输与物流学院 专业年级: 08级物流工程 姓名学号: 菊花大婶 课程: 配送中心规划与运作管理 2011 年 10月 26 日

一 .实验名称:仓储型物流中心仿真 二 .试验时间:2011年10月 三 .软件环境:乐龙物流仿真软件 四 .试验内容: 1 实验就绪阶段截图 2试验运行阶段截图 3 货物出入库流程介绍: 货物经过输送机输送至机器手处,机器手把货物送至装货平台,在其上将货物送至铁轨滑车,并将托盘收集处理,铁轨滑车将货物送至卸货平台1卸货平台再将货物送入仓库,进行储存,最后仓储的巷道堆垛机将货物送至装货平台,在经过卸货平台送至铁轨滑车,将货物送至输送带,输送带将货物输送至作业人员处并将货物取走,脱离输送系统,并将托盘收集处理。 3-1 货物始发设备——部件发生器:如下图所示,包括概要、尺寸、要素/控制、

色/形和图层/层面项,此处设置的主要是概要中的条形码、时间间隔以及尺寸中关于发生器外观的设置,用于模拟产生实验所需部件内容,在设置时注意如若需要可按不同颜色、形状和大小来生成实验部件以示区分,其中在概要栏的条码选项用来配合之后的分拣制定相应的地点。 3-2 3-3 货物运送流通及其周边设备——主要经过输送带、机械手臂、装货平台、铁轨滑车及其in/out部件、立体仓库及其in/out部件、卸货平台、输送带直至最终的笼车。并且按照如图所示的关系将前后的设备进行连接和排布。 在此过程中的属性设置注意事项: ①输送带在分流处的箭头走向须一致高度和宽度尺寸前后的应该一致. ②铁轨滑车处的靠近装货平台的in部件连接装货平台且形成装货平台→智能导向物→铁轨滑车in部件的三角连接,且在进行智能导向物设置时,在其RULE IF栏共有三个规

实验目的: 1、了解MAC地址泛洪攻击的原理 2、预防和解决交换机的MAC地址泛洪攻击 交换机的MAC地址表空间是有限的,但是正常情况下都可以正常使用。黑客可以通过大量虚假的MAC地址填充交换机MAC地址表,直到溢出为止。让交换机无法正常学习MAC地址,进而转发所有数据都成了广播,等于变成了一个HUB。 要解决这个问题,我们需要做交换机的端口安全。交换机的端口安全分为两种: 1、限制交换机接口学习MAC地址的数量 Switch(config-if)#switchport port-security 开启交换机的端口安全功能。该端口模式必须是静态(access或trunk) Switch(config-if)#switchport port-security maximum 5 让该端口最多可以学习5个MAC地址,默认开启了端口安全功能以后,只能学习一个MAC地址 Switch#show port-security,查看开启了端口安全功能的端口 Switch#show port-security address,查看已经绑定使用的PC的MAC地址 一旦违反规定,会有三种惩罚情况: 1、shutdown 默认把该接口直接关闭,并且发出报警日志 2、protocol 丢包,不会再接收或转发任何数据 3、restrict 丢包,并发送告警到SNMP报警 Switch(config-if)#switchport port-security violation ? 可以通过该命令修改惩罚情况 2、交换机的接口绑定主机的MAC地址 可以对交换机的接口绑定PC机的MAC地址,只要PC机一连接到交换机,马上检查端口绑定的MAC地址,如果不匹配就会进入惩罚状态 Switch(config-if)#switchport port-security mac-address 0003.E499.26D6 手动绑定交换机的MAC地址。 当然如果企业中电脑很多,每一台电脑都需要我们手动绑定,那么会有很大的工作量。因此我们需要使用MAC地址绑定的黏贴功能。 当网络建立初期,如果我们认为企业中的所有PC都是合法的。我们就可以使用MAC地址的黏贴功能 SW2(config-if-range)#switchport port-security mac-address sticky 如果网络中容易频繁更换主机,我们可以设置黏贴超时

电路仿真软件的发展 ——闫明亮摘要: 一、电路的发展与简述 二、电路仿真软件的发展 三、最常用的电路仿真软件Multisim的历史与发展 四、不同的电路仿真软件 电路仿真软件,作为一个我们正在学习的方面,应该有必要来了解一下电路仿真软件的发展与历史,才可以更好的了解与学习电路仿真软件。 (一)电路的发展与简述 谈论电路仿真软件发展,我觉得应该先从电路这方面入手,先简单来了解一下电路的发展旅程。电路理论作为一门独立的学科出现于人类历史中大约已有200多年了,在这纷纭变化的200多年里,电路理论从那种用莱顿瓶和变阻器描述问题的原始概念和分析方法逐渐演变成为一门抽象化的基础理论科学,其间的发展和变化贯穿于整个电气科学的发展之中。如今它不仅成为了整个电气科学技术中不可缺少的理论基础,同时也在开拓和发展新的电气理论和技术方面起着重要的作用。 电路理论是一个极其美妙的领域,在这一领域内,数学、物理学、信息工程、电气工程与自动控制工程等学科找到了一个和谐的结合点,其深厚的理论基础和广泛的实际应用使其具有旺盛持久的生命力。因而,对于许多有关的学科来说,电路理论是一门非常重要的基础理论课。 一般来说,电路理论的教学是从微观出发,对各种电气技术及其理论进行深入细致地分析和探讨,其教学目的是让学习者从微观上对电路理论融会贯通,以求能够解决实际的电路问题。然而,在这种微观教学中进行一定的宏观引导却是非常重要的,因为当今的电路理论已从一门较单纯的学科演变成了许多学科所共有的基础理论,这个演变的过程充满了人类智慧的结晶,充满了科学思想甚至哲学概念上的进化,因此若能将电路理论的起源、演变过程及发展趋势充实于教学内容中,从宏观上让学习者对电路理论有一个较全面的认识,则不仅对学习者学

物流乐龙R a L C-B r a i n仿真软件实验指导书

RaLC‐Brain教程2 上海乐龙人工智能软件有限公司

RaLC-Brain 教程2 -作业员分拣货物模型 在本章主使用菜单栏上的作业管理器菜单和作业管理器关联设备菜单中的各种作业管理器、管理批处理设备、设定初始库存设备等构筑模型。 此模型中先建立入库部分并确认运行无误后再建立出库部分。 1.模型解说 在此模型中,作业员把1层左侧的卡车卸下的货物拿到暂存区装托盘,然后托盘通过电梯被存放到2层货架上(货物进库)。根据需要进行分拣作业后,作业员把货物放到传送带,通过传送带送到1层,然后货物按目的地分别被装载到相应的卡车上(货物出库)。

2.建立模型 启动RaLC-Brain3.5,点击新建按钮,使新画面表示出来。 ●模型货物入库部分 货物装托盘后通过电梯搬送到2层,存放到相应的货库里。 〈入库流程全图〉 点击菜单栏的[作业管理器关联设备]中的[入库货品生成器(卡车入库)],使入库物品生成器表示出来。

打开入库货品生成器的属性窗口,在概要属性里把名称改成〈Berth01〉,单击[OK]按钮。此名称将成为入库XML文件的OrderSubDevice。 点击设备栏的[直线传送带],使直线传送带表示出来。选择直线传送带的弹出菜 单 中的[逆时针旋转90度旋转],将其设置于入库物品生成器的左侧。双击入库物品生成器 会有红线表示出来,用此红线连接上直线传送带。

从菜单栏的[作业管理器关联设备]菜单选择[暂存区],使暂存区表示出来。点击[顺时针90度旋转],使暂存区的白线面向传送带。 打开暂存区的属性窗口,在尺寸项目把长度和宽度改成〈1500〉。