Coc hr ane 协作网

偏

倚风险评价工具

因素,应在全文中作答

表2 Cochrane协作网偏倚风险评价的具体标准

评价条目评价结果评价内容描述

1. 随机分正确米用随机数字表、计算机产生随机数字、抛硬币、

配方法掷骰子或抽签等方法

不正确按患者生日、住院日或住院号等的末位数字的奇数或偶

数;

交替分配方法;

根据医师、患者、实验室检查结果或干预措施的可获得

性分配患者入组

不清楚根据干预措施的可获得性;信息不详、难以判断正确与

否

2. 方案隐完善中心随机,包括采用电话、网络和药房控制的随机

藏

不完善按顺序编号或编码的相同容器按顺序编码、密封、不透光的信封公开随机分配序列如列出随机数字

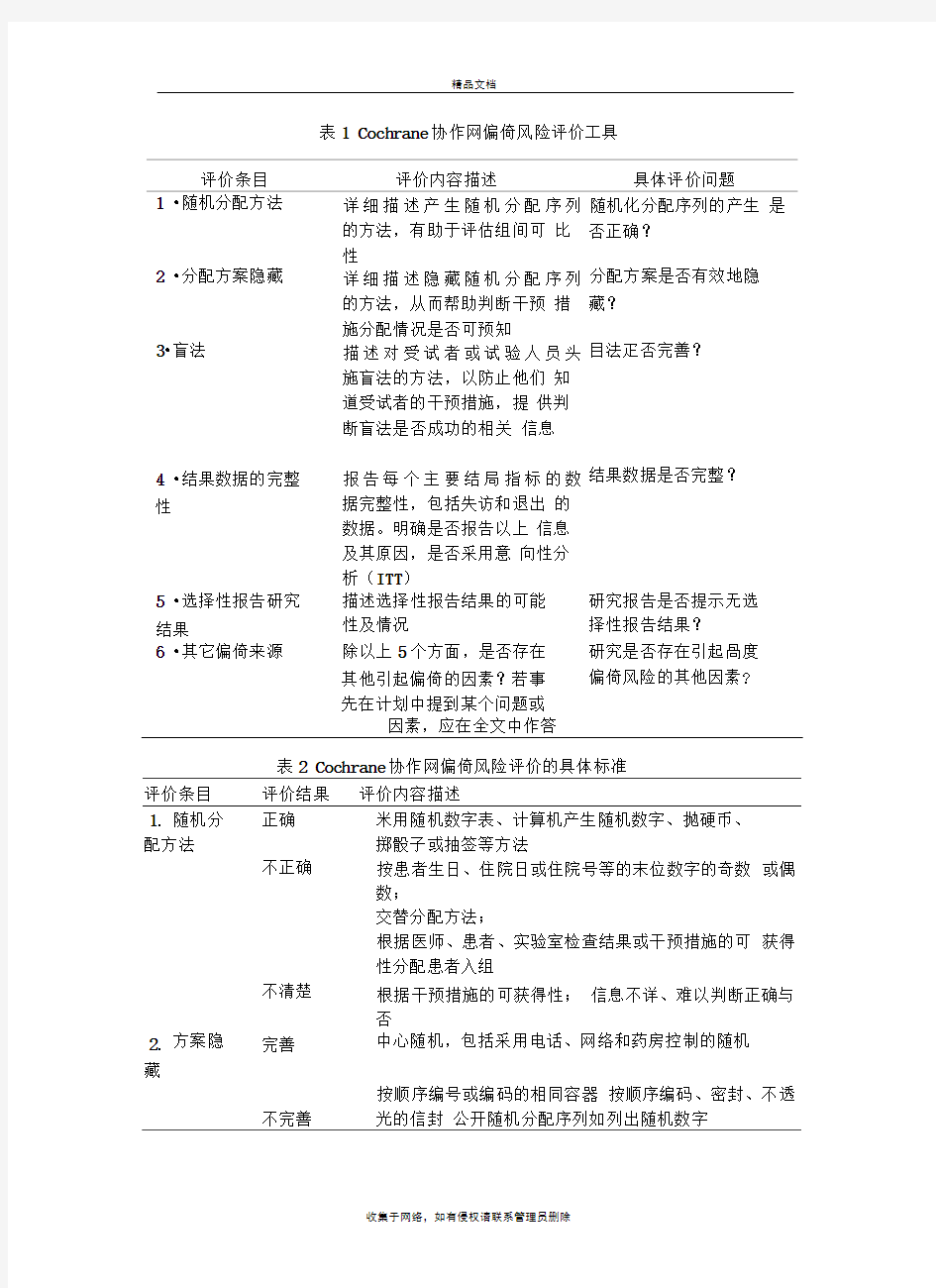

评价条目评价内容描述具体评价问题

1 ?随机分配方法详细描述产生随机分配序列

的方法,有助于评估组间可比

性随机化分配序列的产生是否正确?

2 ?分配方案隐藏详细描述隐藏随机分配序列

的方法,从而帮助判断干预措

施分配情况是否可预知分配方案是否有效地隐藏?

3?盲法描述对受试者或试验人员头

施盲法的方法,以防止他们知

道受试者的干预措施,提供判

断盲法是否成功的相关信息

目法疋否完善?

4 ?结果数据的完整性报告每个主要结局指标的数

据完整性,包括失访和退出的

数据。明确是否报告以上信息

及其原因,是否采用意向性分

析(ITT)

结果数据是否完整?

5 ?选择性报告研究描述选择性报告结果的可能研究报告是否提示无选

结果性及情况择性报告结果?

6 ?其它偏倚来源除以上5个方面,是否存在研究是否存在引起咼度

表1 Cochrane协作网偏倚风险评价工具

其他引起偏倚的因素?若事偏倚风险的其他因素?

先在计划中提到某个问题或

未密封、透光或未按顺序编号的信封交替分配

不清楚根据住院号、生日等末位数字的奇数或偶数未提及分配方案隐藏

3?盲法正确提供的信息不能判断是否完善,如使用信封,但未描述是否按顺序编码、密封、不透光没有采用盲法,但结果判断和测量不会受影响

不正确对患者和主要研究人员米用盲法,且盲法不会被破坏对结果测量者米用盲法,未对患者和主要研究人员采用盲法,但不会导致偏倚

未采用盲法或盲法不完善,结果判断或测量会受影响对患者和主要研究人员采用目法,但目法可能被破坏对患者和主要研究人员均未米用盲法,可能导致偏倚信息不全,难以判断是否正确

不清楚

4 ?结果数完整文中未提及盲法

无缺失数据;缺失数据不影响结果分析(生存分析

据的完整性中缺失值)

不完整组间缺失的人数和原因相似

缺失数据不足以对效应值产生重要影响;缺失数据采用恰当方法赋值

组间缺失的人数和原因不平衡

不清楚缺失数据足以对效应值产生重要影响

米用as-treated 分析,但改变随机入组时干预措施的人数较多

不恰当应用简单赋值

信息不全,难以判断数据是否完整(缺失人数或原

5.选择性无选择性因未报告)

文中未提及数据完整性问题

有研究方案,且糸统综述关心的方案中预告指疋的

报告研究结报告结果指标(主要和次要结果)均有报告

果没有研究方案,但所有期望的结局指标,包括在发

有选择性表文献中预先指疋的指标均有报告未报告所有预先指定的主要结局指标

报告报告的一个或多个主要结局指标米用预先未指定的

测量和分析方法

报告的一个或多个主要结局指标未预先指定

系统综述关心的一个或多个结局指标报告不完善,以致不能纳入行Meta分析

不清楚未报告重要的结局指标信息不全、难以判断

6 ?其他偏无纳入研究无其他偏倚来源

倚来源有至少存在一种重要偏倚风险:

与使用的研究设计方案相关的偏倚

研究提前终止(数据原因或正规终止原因)

基线明显不平衡

声称有欺骗行为

其他问题

不清楚信息不全,难以判断是否存在重要偏倚发

现的问题是否导致偏倚,理由或依据不足

Risk of bias Item Authors' judgement Description Adequate sequence generation? Yes Prinicipal author stated that computer generated allocation was used Allocation concealment? Yes Prinicipal author stated that allocation was concealed Blinding? Unclear No mention of study personnel or participants being blind to treatment group Incomplete outcome data addressed? Yes All participants accounted for, one 'drop out' recorded but included by us in analysis Free of other bias? Unclear Possible uneven distribution of complete and incomplete paralysis at start of study between the two treatment groups Cochrane RCT质量评价标准: ①随机方法是否正确。 ②是否隐蔽分组。 ③盲法的使用情况。 ④失访或退出描述情况,有无采用意向性(ITT)分析。 以上质量标准中,如所有标准均为“充分”,则发生各种偏倚的可能性很小;如其中一条为不清楚,则有发生相应偏倚的中等度可能性;如其中一条为“不充分”或“未采用”,则有发生相应偏倚的高度可能性。

Coc hr ane 协作网 偏 倚风险评价工具

因素,应在全文中作答 表2 Cochrane协作网偏倚风险评价的具体标准 评价条目评价结果评价内容描述 1. 随机分正确米用随机数字表、计算机产生随机数字、抛硬币、 配方法掷骰子或抽签等方法 不正确按患者生日、住院日或住院号等的末位数字的奇数或偶 数; 交替分配方法; 根据医师、患者、实验室检查结果或干预措施的可获得 性分配患者入组 不清楚根据干预措施的可获得性;信息不详、难以判断正确与 否 2. 方案隐完善中心随机,包括采用电话、网络和药房控制的随机 藏 不完善按顺序编号或编码的相同容器按顺序编码、密封、不透光的信封公开随机分配序列如列出随机数字 评价条目评价内容描述具体评价问题 1 ?随机分配方法详细描述产生随机分配序列 的方法,有助于评估组间可比 性随机化分配序列的产生是否正确? 2 ?分配方案隐藏详细描述隐藏随机分配序列 的方法,从而帮助判断干预措 施分配情况是否可预知分配方案是否有效地隐藏? 3?盲法描述对受试者或试验人员头 施盲法的方法,以防止他们知 道受试者的干预措施,提供判 断盲法是否成功的相关信息 目法疋否完善? 4 ?结果数据的完整性报告每个主要结局指标的数 据完整性,包括失访和退出的 数据。明确是否报告以上信息 及其原因,是否采用意向性分 析(ITT) 结果数据是否完整? 5 ?选择性报告研究描述选择性报告结果的可能研究报告是否提示无选 结果性及情况择性报告结果? 6 ?其它偏倚来源除以上5个方面,是否存在研究是否存在引起咼度 表1 Cochrane协作网偏倚风险评价工具 其他引起偏倚的因素?若事偏倚风险的其他因素? 先在计划中提到某个问题或

表1 Cochra ne 协作网偏倚风险评价工具 评价条目 评价内容描述 具体评价问题 1. 随机分配方法 详细描述产生随机分配序列的方 法,有助于评估组间可比性 随机化分配序列的产生是否 正确? 2. 分配方案隐藏 详细描述隐藏随机分配序列的方 法,从而帮助判断干预措施分配 情 况是否可预知 分配方案是否有效地隐藏? 3. 盲法 描述对受试者或试验人员实施盲 法 的方法,以防止他们知道受试 者的 干预措施,提供判断盲法是 否成功 的相关信息 盲法是否完善? 4. 结果数据的完整性 报告每个主要结局指标的数据完 整 性,包括失访和退出的数据。 明确 是否报告以上信息及其原 因,是否 采用意向性分析(ITT ) 结果数据是否完整? 5. 选择性报告研究结果 描述选择性报告结果的可能性及 情 况 研究报告是否提示无选择性 扌艮告结果? 6. 其它偏倚来源 除以上5个方面,是否存在其他 引 起偏倚的因素?若事先在计划 中提 到某个冋题或因素,应在全 文中作 答 研究是否存在引起高度偏倚 风险的其他因素? 表2 Cochrane 协作网偏倚风险评价的具体标准 评价条目 评价结果 评价内容描述 1 . 随机分配 正确 +采用随机数字表、计算机产生随机数字、抛硬币、掷骰子或 方法 抽签等方法 不正确 +按患者生日、住院日或住院号等的末位数字的奇数或偶数; +交替分配方法; +根据医师、患者、实验室检查结果或干预措施的可获得性分 配患者入组 不清楚 +根据干预措施的可获得性; +信息不详、难以判断正确与否 2. 方案隐藏 完善 完善 +中心随机,包括采用电话、网络和药房控制的随机 +按顺序编号或编码的相同容器 +按顺序编码、密圭寸、不透光的信圭寸 不完善 +公开随机分配序列如列出随机数字 +未密封、透光或未按顺序编号的信封 +交替分配 +根据住院号、生日等末位数字的奇数或偶数 不清楚 +未提及分配方案隐藏 +提供的信息不能判断是否完善,如使用信封,但未描述是否 按顺序编码、密封、不透光 3. 盲法 正确 +没有采用盲法,但结果判断和测量不会受影响 +对患者和主要研究人员采用盲法,且盲法不会被破坏 +对结果测量者采用盲法,未对患者和主要研究人员采用盲 法,但不会导致偏倚 不正确 +未采用盲法或盲法不完善,结果判断或测量会受影响 对患者和主要研究人员采用盲法,但盲法可能被破坏

表1 Cochrane协作网偏倚风险评价工具 评价条目评价内容描述具体评价问题 1.随机分配方法详细描述产生随机分配序列的方 法,有助于评估组间可比性随机化分配序列的产生是否正确? 2.分配方案隐藏详细描述隐藏随机分配序列的方 法,从而帮助判断干预措施分配 情况是否可预知 分配方案是否有效地隐藏? 3.盲法描述对受试者或试验人员实施盲 法的方法,以防止他们知道受试 者的干预措施,提供判断盲法是 否成功的相关信息 盲法是否完善? 4.结果数据的完整性报告每个主要结局指标的数据完 整性,包括失访和退出的数据。 明确是否报告以上信息及其原 因,是否采用意向性分析(ITT) 结果数据是否完整? 5.选择性报告研究结果描述选择性报告结果的可能性及 情况研究报告是否提示无选择性报告结果? 6.其它偏倚来源除以上5个方面,是否存在其他 引起偏倚的因素?若事先在计划 中提到某个问题或因素,应在全 文中作答研究是否存在引起高度偏倚风险的其他因素? 表2 Cochrane协作网偏倚风险评价的具体标准评价条目评价结果评价内容描述 1.随机分配方法正确采用随机数字表、计算机产生随机数字、抛硬币、掷骰子或抽签等方法 不正确按患者生日、住院日或住院号等的末位数字的奇数或偶数; 交替分配方法; 根据医师、患者、实验室检查结果或干预措施的可获得性分 配患者入组 不清楚根据干预措施的可获得性;

信息不详、难以判断正确与否 2.方案隐藏完善中心随机,包括采用电话、网络和药房控制的随机 按顺序编号或编码的相同容器 按顺序编码、密封、不透光的信封 不完善公开随机分配序列如列出随机数字 未密封、透光或未按顺序编号的信封 交替分配 根据住院号、生日等末位数字的奇数或偶数 不清楚未提及分配方案隐藏 提供的信息不能判断是否完善,如使用信封,但未描述是否 按顺序编码、密封、不透光 3.盲法正确没有采用盲法,但结果判断和测量不会受影响 对患者和主要研究人员采用盲法,且盲法不会被破坏 对结果测量者采用盲法,未对患者和主要研究人员采用盲 法,但不会导致偏倚 不正确未采用盲法或盲法不完善,结果判断或测量会受影响 对患者和主要研究人员采用盲法,但盲法可能被破坏 对患者和主要研究人员均未采用盲法,可能导致偏倚不清楚信息不全,难以判断是否正确 文中未提及盲法 4.结果数据的完整性完整无缺失数据;缺失数据不影响结果分析(生存分析中缺失值)组间缺失的人数和原因相似 缺失数据不足以对效应值产生重要影响;缺失数据采用恰当 方法赋值 不完整组间缺失的人数和原因不平衡 缺失数据足以对效应值产生重要影响 采用“as-treated”分析,但改变随机入组时干预措施的人 数较多 不恰当应用简单赋值 不清楚信息不全,难以判断数据是否完整(缺失人数或原因未报告)

Table 8.5.a: The Cochrane Collaboration’s tool for assessing risk of bias Tabl e 8.5.d: Criteria for judging risk of bias in the ‘Risk of bias’ assessment tool

参考随机数字表 使用计算机随机数字生成器 扔硬币 洗牌的卡片和信封 掷骰子 抽签 最小化 *最小化,可实现无随机元素,被认为相当于是随机的。研究者描述序列的产生使用的是非随机的方法。通常是系统的非随机方法,例如: 通过奇偶或出生日期产生序列 通过入院日期产生序列 通过类似住院号或门诊号产生序列 相对于上面提到的系统方法,其它非随机的方法少见的多,也更明显。通常包括对参与者进行判断或非随机的方法,例如: 临床医生判断如何分配 参与者判断如何分配 基于实验室检查或系列测试的结果分配 基于干预的可获取性进行分配 参与者以及纳入参与者的研究者因以下掩盖分配的方法或相当的方法,事先不了解分配情况 中心分配(包括电话,网络,药房控制随机) 相同外形的顺序编号的药物容器; 顺序编号、不透明、密封的信封 参与者以及纳入参与者的研究者可能事先知道分配,因而引入选择偏倚,譬如基于如下方法的分配: 使用摊开的随机分配表(如随机序列清单) 分发信封但没有合适的安全保障(如透明、非密 封、非顺序编号) 交替或循环

出生日期 病历号 其它明确的非隐藏过程 任何如下标准: 无盲法或盲法不充分,但系统评价员判断结局不 太可能受到缺乏盲法的影响 参与者和主要实施者均实施可靠的盲法,且盲法 不太可能被打破 任何如下标准: 无盲法或盲法不充分,但系统评价员判断结局很 可能受到缺乏盲法的影响 尝试对关键的参与者和实施者行盲法,但盲法很 可能被打破,结局很可能受到缺乏盲法的影响任何如下标准: 没有足够信息判断为低风险或高风险 研究未描述此情况 任何如下标准: 无盲法或盲法不充分,但系统评价员判断结局不 太可能受到缺乏盲法的影响 参与者和主要实施者均实施可靠的盲法,且盲法 不太可能被打破

危险源及影响后果的严重性 分值人员伤亡程度生产中断过 程损失 财产损失、设备 环境破坏 设施毁坏 100三人以上死亡造成全系统 停车 一次事故或系统停车造成直 接经济损失在1000万元及以 上 造成重大环境污 染 40一人以上死亡(含 一人)造成装置停 车 一次事故或停车造成直接经 济损失在500万元至1000万 造成周边环境破 坏 重大火灾、爆炸 15一人死亡 造成单体设 备停机 一次事故或设备停机造成直 接经济损失在100万元及以 上,500万元以下 造成作业区域内 环境破坏 火灾,爆炸 重伤、终身残废, 全部失去劳动能力 严重职业病 7重伤或轻伤,职业 病 造成单体设 备的部件损 坏一次事故或设备部件损坏直 接经济损失在10万元及以 上,100万元以下 作业点范围内受 影响 部分失去劳动能力 需住院治疗 但不会造成 单体设备停 车 3部分轻伤 无影响 一次事故直接经济损失10万 元以下,1万元以上 设备、设施周围 受影响 需要去医院治疗, 但不需要住院 1轻微皮外伤 无影响 一次事故直接经济损失1万元 以下 基本无影响短时间身体不适 风险度=严重性*可能性 1-20 轻微风险 20-69 一般风险 70-160 中度风险 160-319 高度风险 320以上 不可承受风险 注:事故后果严重程度为100以上的,可直接列为高度风险; 如后果严重程度为100,而其计算风险度为高度风险的,可直接列为不可承受风险。

分值 等级 危险检查知晓的可能性危险回避的可能性 解释 举例说明 在需要进行监控的设施或场所没有采取防范、监测、保护、控制设施或系统. 如:空冷塔进口无安全阀\爆破片\卸压阀等如:液位\温度\压力无高低报警装置 危害的发生不能被发现如:无液位\压力\温度\流 量等技术参数监控逻辑块如:在空压机热启动前未经过安全确认, 如增加压机作业过程中无操作规程, 常见事件类比 在正常情况下经常发生此类事故或事件。如:国内外,同行业在过去空分装置运行过程\开车 过程出现的常见事故\典型事故 在需要进行专业培训的岗位人如:特种作业持证上岗人发现危险时,无论谁都无法 回避 管理方 面 在需要具备进行HSE管理控制的方面无相应的培训\交底\技术规程\ 设备设 施方面 事故发生 前,没有检 知手段 10 完全可以预料 风险事件发生的可能性 员未经专业培训员未持证 如:未进行试车交底培训 发生事故后,人员无法回避如:不知道本岗位的安全 操作规程和重点控制技术参数 设备设施方面在需要进行监控的设施或场所采取的防范、监测、保护、控制设施或系统出现失效.如:如安全阀\压力表\流量计等因未检验和使用前确认发生动作失效; 液位\压力\温度\流量等技术参数的设置有误 危害的发生不容易被发现 如:有检验\操作规程\试 车方案,但对相关控制要求没有具体明确. 如:有教育培训方案,但对具体本岗位的培训内容没有具体明确照 如:要求岗位按照操作规程作业,但其监控频率\人员没有明确 常见事件类比 危害常发生或在预期情况下发生如:本单位在试车过程中发生过的常见\典型事件在需要进行专业培训的岗位经过专业培训,但培训未达到效果, 如:重点岗位的运行人员工作经验不足.如:空压机\电工等岗位没有进行专业资格复训 不具备本岗位的工作技能,危害回避的可能性很低如:进行了试车交底培训,但培训不合格,或培训无 针对性 设备设施方面 事故发生前,有检知手段,但有缺陷 可能性高 6 人员素质方面 人员素质方面 管理方面 在现场有控制措施,但未有效执行或控制措施不当

中文: Table 8.5.a: The Cochrane Collaboration’s tool for assessing risk of bias

Table 8.5.d: Criteria for judging risk of bias in the ‘Risk of bias’ assessment tool 研究者描述随机序列产生过程譬如: 参考随机数字表 使用计算机随机数字生成器 扔硬币 洗牌的卡片和信封 掷骰子 抽签 最小化 *最小化,可实现无随机元素,被认为相当于是随机的。 研究者描述序列的产生使用的是非随机的方法。通常是系统 的非随机方法,例如: 通过奇偶或出生日期产生序列 通过入院日期产生序列 通过类似住院号或门诊号产生序列 相对于上面提到的系统方法,其它非随机的方法少见的多, 也更明显。通常包括对参与者进行判断或非随机的方法,例 如: 临床医生判断如何分配 参与者判断如何分配 基于实验室检查或系列测试的结果分配 基于干预的可获取性进行分配

中心分配(包括电话,网络,药房控制随机) 相同外形的顺序编号的药物容器; 顺序编号、不透明、密封的信封 参与者以及纳入参与者的研究者可能事先知道分配,因而引入选择偏倚,譬如基于如下方法的分配: 使用摊开的随机分配表(如随机序列清单) 分发信封但没有合适的安全保障(如透明、非密封、 非顺序编号) 交替或循环 出生日期 病历号 其它明确的非隐藏过程 任何如下标准: 无盲法或盲法不充分,但系统评价员判断结局不太可 能受到缺乏盲法的影响 参与者和主要实施者均实施可靠的盲法,且盲法不太 可能被打破 任何如下标准: 无盲法或盲法不充分,但系统评价员判断结局很可能 受到缺乏盲法的影响 尝试对关键的参与者和实施者行盲法,但盲法很可能 被打破,结局很可能受到缺乏盲法的影响 任何如下标准: 没有足够信息判断为低风险或高风险 研究未描述此情况

表 1 Cochrane 协作网偏倚风险评价工具 评价条目 评价内容描述 具体评价问题 1. 随机分配方法 详细描述产生随机分配序列的方 法,有助于评估组间可比性 2. 分配方案隐藏 详细描述隐藏随机分配序列的方 法,从而帮助判断干预措施分配情况是否可预知 3. 盲法 描述对受试者或试验人员实施盲法的方法,以防止他们知道受试者的干预措施,提供判断盲法是否成功的相关信息 4. 结果数据的完整性 报告每个主要结局指标的数据完 整性,包括失访和退出的数据。明确是否报告以上信息及其原因,是否采用意向性分析(ITT ) 5. 选择性报告研究结果 描述选择性报告结果的可能性及情况 6. 其它偏倚来源 除以上 5 个方面,是否存在其他 引起偏倚的因素?若事先在计划中提到某个问题或因素,应在全 文中作答 随机化分配序列的产生是否正确? 分配方案是否有效地隐藏? 盲法是否完善? 结果数据是否完整? 研究报告是否提示无选择性报告结果? 研究是否存在引起高度偏倚 风险的其他因素? 表 2 Cochrane 协作网偏倚风险评价的具体标准 评价条目 评价结果 评价内容描述 1. 随机分配方法 正确 ? 采用随机数字表、计算机产生随机数字、抛硬币、掷骰子或抽签等方法 不正确 ? 按患者生日、住院日或住院号等的末位数字的奇数或偶数; ? 交替分配方法; ? 根据医师、患者、实验室检查结果或干预措施的可获得性分配患者入组 2.方案隐藏 不清楚 完善 ? 根据干预措施的可获得性; ? 信息不详、难以判断正确与否 ? 中心随机,包括采用电话、网络和药房控制的随机 不完善 不清楚 ? 按顺序编号或编码的相同容器 ? 按顺序编码、密封、不透光的信封 ? 公开随机分配序列如列出随机数字 ? 未密封、透光或未按顺序编号的信封 ? 交替分配 ? 根据住院号、生日等末位数字的奇数或偶数 ? 未提及分配方案隐藏 ? 提供的信息不能判断是否完善,如使用信封,但未描述是否按顺序编码、密封、不透光 3.盲法 正确 ? 没有采用盲法,但结果判断和测量不会受影响 ? 对患者和主要研究人员采用盲法,且盲法不会被破坏 ? 对结果测量者采用盲法,未对患者和主要研究人员采用盲法,但不会导致偏倚 不正确 ? 未采用盲法或盲法不完善,结果判断或测量会受影响 ? 对患者和主要研究人员采用盲法,但盲法可能被破坏

风险评估工具 风险评估过程中,能够利用一些辅助性的工具和方法来采集数据,包括: ?调查问卷——风险评估者通过问卷形式对组织信息安全的各个方面进行调查,问卷解答能够进行手工分析,也能够输入自动化评估工具进行分析。从问卷调查中,评估者能够了解到组织的关键业务、关键资产、要紧威胁、治理上的缺陷、采纳的操纵措施和安全策略的执行情况。

?检查列表——检查列表通常是基于特定标准或基线建立的,对特定系统进行审查的项目条款,通过检查列表,操作者能够快速定位系统目前的安全状况与基线要求之间的差距。 ?人员访谈——风险评估者通过与组织内关键人员的访谈,能够了解到组织的安全意识、业务操作、治理程序等重要信息。 ?漏洞扫描器——漏洞扫描器(包括基于网络探测和基于主机审计)能够对信息系统中存在的技术性漏洞(弱点)进行评估。许多扫描器都会列出已发觉漏洞的严峻性和被利用的容易程度。典型工具有Nessus、ISS、CyberCop Scanner 等。 ?渗透测试——这是一种模拟黑客行为的漏洞探测活动,它不但要扫描目标系统的漏洞,还会通过漏洞利用来验证此种威胁场景。

除了这些方法和工具外,风险评估过程最常用的依旧一些 专用的自动化的风险评估工具,不管是商用的依旧免费的,此类工具都能够有效地通过输入数据来分析风险,最终给 出对风险的评价并推举相应的安全措施。目前常见的自动 化风险评估工具包括: ?COBRA —— COBRA(Consultative, Objective and Bi-functional Risk Analysis)是英国的C&A 系统安全公 司推出的一套风险分析工具软件,它通过问卷的方式来采 集和分析数据,并对组织的风险进行定性分析,最终的评 估报告中包含已识不风险的水平和推举措施。此外,COBRA 还支持基于知识的评估方法,能够将组织的安全现状与ISO 17799 标准相比较,从中找出差距,提出弥补措施。C&A 公 司提供了COBRA 试用版下载:。 (COBRA can be purchased instantly via credit card. Simply proceed to the secure server as follows:

附件 風險評估工具使用說明範例 依據行政院研究發展考核委員會98年1 月公布之 「風險管理及危機處理作業手冊」內容製作一、建議各單位從所屬業務依據重要性、風險性以及校務評鑑相關之業務, 使用「影響程度之敘述分類表」及「發生機率之敘述分類表」,判斷該業務發生狀況時,將產生的影響程度等級和發生機率等級。 二、計算該業務風險值(風險值=影響程度╳發生機率)。 三、將風險值及業務項目名稱填入內部控制風險評估表「具風險之業務項目 彙總表」,並將風險分布代號填入「風險圖象」,即完成。 表1:影響程度之敘述分類表 (參照淡江大學) *註:影響程度僅須符合其中一種分類即可,不必全部分類皆符合;若無適用之影響分類,可自行增列,唯須副知秘書室知悉。 表2:發生機率之敘述分類表

四、以秘書室為例: (一)假設秘書室選定下列業務進行風險評估: 1.收文作業(1-252-A10):影響程度1(書面說明或回應)、發生機率2 (有些情況下會發生)。 2.發文作業(1-250-A20):影響程度2(申訴/抱怨為多數人)、發生機率 1(只在特殊情況發生)。 3.用印管理(1-252-A30):影響程度3(財務損失新臺幣100萬元以上)、 發生機率2(有些情況下會發生)。 4.郵件處理作業(1-252-A40):影響程度1(書面說明或回應)、發生機 率1(只在特殊情況發生)。 5.申訴處理:影響程度2(限期改善)、發生機率2(有些情況下會發 生)。 (二)風險值計算:風險值=影響程度╳發生機率(風險代碼:單位碼3+流水碼2) 1.收文作業:2=1╳2 (205-01) 2.發文作業:2=2╳1 (205-02) 3.用印管理:6=3╳2 (205-03) 4.郵件管理:1=1╳1 (205-04) 5.申訴處理:4=2╳2 (205-05) (單位名稱)內部控制風險評估表(以秘書室為例)頁次:

cochrane纳入的RCT文献质量评价中文版

Table 8.5.a: The Cochrane Collaboration’s tool for assessing risk of bias 偏倚类型判断指标评价员的判断 选择偏倚 随机序列的产生足够详细的描述用于生成分配序 列的方法,以评估产生的分组是否 具有可比性。生成随机序列不充分,发生选择偏倚 分配隐藏足够详细的描述隐藏分配序列的 方法,以决定干预的分配在纳入之 前或纳入过程中是否可见分配前分配隐藏不充分发生选择偏倚 实施偏倚 实施者和参与者双盲应对每个主要结局进行评估(或分类结局)如果有,描述对参与者和实施者行 盲法,避免其了解干预信息的所有 措施。提供任何与所实施的盲法是 否有效地相关信息。 参与者和实施者了解干 预的相关信息导致实施 偏倚 测量偏倚 结局评估中的盲法每个主要结局均应评估(或分类结局)如果有,描述对结局者行盲法,避 免其了解自己所接受的干预信息 的所有措施。提供任何与所实施的 盲法是否有效地相关信息。 结局评估者了解分配的 干预措施将导致测量偏 倚 失访偏倚 不全结局数据每个主要结局均应评估(或分类结局)描述每个主要结局数据的完整性, 包括分析中的自然缺失和排除。这 些缺失数据是否报告,在各个干预 组的数目(并与总样本量比较), 数据缺失以及重新纳入分析的原 因 不全结局数据的数量, 性质,处理方式导致失 访偏倚 发表偏倚 Selective reporting. 说明如何审查选择性报道结局的 可能性,以及审查结果 选择性报道结局导致发 表偏倚 其它偏倚 其它偏倚来源说明不包括在上述偏倚中的其它 重要偏倚 如果特定的问题或条目事先在计 划书中指出,应对每一项说明不包括在上述各项中的偏倚 Table 8.5.d: Criteria for judging risk of bias in the ‘Risk of bias’ assessment tool 随机序列的产生 随机序列产生不充分导致选择偏倚

《风险管理风险评估技术》 Risk management —Risk Assessment Techniques

一、任务来源 当前,风险管理活动的重要性正日益为人们所认识,并已成为很多组织的一项日常工 作。风险评估是风险管理活动的必要组成部分,其通过一种系统性和结构性的过程来进行 风险的识别、分析和评价。在此过程中,评估技术和方法的合理选取和正确应用,对风险 评估的顺利实施具有极其重要的作用。因此,通过标准化工作来反映当前风险评估技术选 择及应用的良好实践,为国内各类组织提供权威和有效的风险管理技术支持和实施指导, 成为近期全国风险管理标准化技术委员会的一项重要工作任务。 根据国家标准化管理委员会 2009 年国家标准制、修订计划,由中国标准化研究院负责组织起草国家标准《风险管理风险评估技术》,项目编号为 20090118-T-469 ,计划 2010 年完成报批。 本项任务由全国风险管理标准化技术委员会(SAC/TC310)提出并归口。 二、标准编制过程 从2008 年起,中国标准化研究院就开展了对相关国际标准的研究和跟踪工作,并积极参与了 IEC 31010《风险管理风险评估技术》的讨论制定过程,为本标准的起草进行了良好的前期准备。 2009 年 6 月,中国标准化研究院组织相关科研院校和企事业单位,成立了该标准的起 草工作组,确定了标准草稿的内容框架与制定原则,并于2009年8月完成了IEC 31010 FDIS 稿的翻译工作。起草小组在参考该国际标准相关内容的基础上,基于国内风险评估的实际 状况,在征集相关专家的意见后,提出了国家标准草案(工作组讨论稿)。 2009 年 9 月 10 日和 10 月 22 日,起草组召集工作组专家在京分别召开了两次标准讨 论会,对该讨论稿进行了广泛的商讨和咨询,充分交换了意见,并在会后依据专家意见对 草案进行了进一步的修改完善。 2008 年 11 月,工作组最终形成了国家标准征求意见稿,现拟向社会公开征求意见。 三、标准制定的依据与指导思想 1、参考 IEC 31010《风险管理风险评估技术》的FDIS 稿,结合我国风险评估实践的实际情况,遵循 GB/T 24353-2009《风险管理原则与实施指南》,编制本标准; 2、边跟踪国际标准边开展国家标准的制定; 3、标准的编写遵守国家标准GB/T 1.1— 2000《标准化工作导则第1部分:标准的结构和编写规则》; GB/T 2000.1—2002《标准化工作指南第1部分:标准化和相关活动的 通用词汇》;GB/T 2000.2— 2002《标准化工作指南第2部分:采用国际标准的规则》和

1概述 1.1安全评估目的 随着信息化的发展,政府部门、金融机构、企事业单位等对信息系统依赖程度的日益增强,信息安全问题受到普遍关注。对信息系统软件进行安全测评,综合分析系统测试过程中有关现场核查、技术测试以及安全管理体系评估的结果,对其软件系统安全要求符合性和安全保障能力作出综合评价,提出相关改进建议,并在系统整改后进行复测确认。以确保信息系统的安全保护措施符合相应安全等级的基本安全要求。 根据最新的统计结果,超过70%的安全漏洞出现在应用层而不是网络层。而且不只发生在操作系统或者web浏览器,而发生在各种应用程序中-特别是关键的业务系统中。因此,有必要针对xxx系统应用软件进行安全风险评估,根据评估结果,预先采取防范措施,预防或缓解各种可能出现的信息数据安全风险。 1.2安全评估要求 XXXXXXXX 2软件安全评估具体需求 2.1安全评估指导原则 软件安全风险评估作为一项目标明确的项目,应分为以下五个阶段,每个阶段有不同的任务需要完成。 1、启动和范围确定:在安全相关软件的合同或任务书中应提出软件安全性分析的范围和要求。实施方明确责任,管理者检查必备的资源(包括人员、技术、基础设施和时间安排),确保软件安全性分析的开展; 2、策划:软件安全性分析管理者应制定安全性分析计划,该计划可作为所属软件过程或活动的计划的一部分。

3、执行和控制:管理者应监控由软件安全性分析计划规定的任务的执行。管理者应控制安全性分析进展并对发现的问题进行调查、分析和解决(解决方案有可能导致计划变更)。 4、评审和评价:管理者应对安全性分析及其输出的软件产品进行评价,以便使软件安全性分析达到目标,完成计划。 5、结束:管理者应根据合同或任务书中的准则,确定各项软件安全性分析任务是否完成,并核查软件安全性分析中产生的产品和记录是否完整。 2.2安全评估主要任务 根据安全评估指导原则,为尽量发现系统的安全漏洞,提高系统的安全标准,在具体的软件安全评估过程中,应该包含但不限于以下七项任务: 2.2.1软件需求安全性分析 需要对分配给软件的系统级安全性需求进行分析,规定软件的安全性需求,保证规定必要的软件安全功能和软件安全完整性。 评测人员需要根据软件安全性分析准备的结果和系统的初步结构设计文档,包括系统分配的软件需求、接口需求,完成对系统安全性需求的映射,以安全相关性分析和对软件需求的安全性评价。通过需求安全性分析,才能够对软件在系统中的安全性需求作出一个综合性的评价,更好地提交对后续的软件设计和测试的建议。 2.2.2软件结构设计安全性分析 需要评价软件结构设计的安全性,以保证软件安全功能的完整性。从安全角度讲,软件结构设计是制定软件基本安全性策略的阶段,因为这一阶段负责定义主要软件部件,以及它们如何交互,如何获得所要求的属性,特别是安全完整性,是软件安全性需求在结构定义中实现的阶段。 对结构设计进行安全性分析需要将全部软件安全性需求综合到软件的体系 结构设计中,确定结构中与安全性相关的部分,并评价结构设计的安全性。

评估工具 发布时间:2008-01-17 录入:启明星辰 综合性评估工具。 脆弱性检测工具,如漏洞扫描等。 渗透性测试工具,如黑客工具等。 辅助性评估工具,如入侵监测系统、安全审计系统、漏洞库、安全知识库等。 风险评估工具的分类 目前对风险评估工具的分类还没有一个统一的理解。风险评估工具被分为三类:预防、响应和检测。通常情况下技术人员会把漏洞扫描工具称为风险评估工具,确实在对信息基础设施进行风险评估过程中,漏洞扫描工具发挥着不可替代的作用,通过漏洞扫描工具发现系统存在的漏洞、不合理配置等问题,根据漏洞扫描结果提供的线索,利用渗透性测试分析系统存在的风险。随着人们对信息资产的深入理解,发现信息资产不只包括存在于计算机环境中的数据、文档,信息在组织中的各种载体中传播,包括纸质载体、人员等,因此信息安全包括更广泛的范围。同时,信息安全管理者发现解决信息安全的问题在于

预防。在此基础上,许多国家和组织都建立了针对于预防安全事件发生的风险评估指南和方法。基于这些方法,开发出了一些工具,如CRAMM、RA等,这些工具统称为风险评估工具。这些工具主要从管理的层面上,考虑包括信息安全技术在内的一系列与信息安全有关的问题,如安全规定、人员管理、通信保障、业务连续性以及法律法规等各方面的因素,对信息安全有一个整体宏观的评价。其实,一个完整的风险评估所考虑的问题不只关键资产在是某个时间状态下的威胁、脆弱点情况,以往一段时间内的攻击情况和安全事故都是风险分析过程中用于确定风险的客观支持。那么对这些攻击事件的检测和记录工具也是风险评估过程中不可缺少的工具。因此,将入侵监测系统也作为风险评估工具的一种。可见,对风险评估工具的类型划分是人们在对信息安全风险评估不断认识、以及对评估过程不断完善的过程中逐渐形成的。根据在风险评估过程中的主要任务和作用原理的不同,将风险评估工具分为三类:综合风险评估与管理工具、信息基础设施风险评估工具、风险评估辅助工具。 综合风险评估与管理工具。这种工具根据信息所面临的威胁的不同分布进行全面考虑,在风险评估的同时根据面临的风险提供相应的控制措施和解决办法。这种风险评估工具通常建立在一定的算法之上,风险由关键信息资产、资产所面临的威胁以及威胁所利用的脆弱点三者来确定,如RA。也有通过建立专家系统,利用专家经验进行风险分析,给出专家结论,这种评估工具需要不断进行知识库的扩充,以适

Cochrane 偏倚风险评 估工具 水天之间2013年 11月11日 目录 随机对照试验/临床对照试验 偏倚的来源 偏倚风险评估工具的解读 偏倚风险评价结果的总结 偏倚风险评估工具的软件实现 偏倚风险评估工具的实例 Cochrane 手册将RCT ( randomized controlled tril )和CCT (controlled clinical trial )进行了区分,判定标准为: 1.在1个或多个患者中进行的一种研究; 2.比较两种干预措施,试验措施可以为一种药物、外科手术、物理疗法、预防措施,对照措施为另一种药物、安慰剂或不做任何处理的空白对照; 3.RCT 为采用随机分配方法如随机数字表法、计算机随机排序、抛硬币法等将受试者分入不同处理组,CCT 则为采用办随机分配法(按入院顺序、住院号、研究对象的生日的奇偶数交替分配)分配到对照或治疗组者; 4.提示性术语有:随机(random )、交替(crossover/cross-over )或安慰剂(placebo )等。符合这4条的文献将在美国国家医学图书馆(the US national library of medicine, NLM )指定其出版类型是RCT 或CCT ,并在取得NLM 的许可后纳入Cochrane 临床对照试验中心注册库(the Cochrane Central Register of Controlled Trials ,CENTRAL ) 选择性偏倚(selection bias ):发生在选择和分配研究对象时,因随机方法不完善造成的组间基线不可比,可夸大或缩小干预措施的疗效。 采用真正的随机方法并对随机进行分配隐藏可避免这类偏倚的影响。

风险评估管理工具 风险评估中公认的风险管理工具涵盖了流程图;过程图;检查表;失败模式和影响分析(失败模式、影响及危害性分析);故障树型图分析;危害分析和关键控制点;基础危害分析;辅助统计工具;因果关系图等多个方面。 根据国外经验,风险管理流程通常可分为三个部分——风险评估、风险控制和风险回顾。而在不同的过程中,将通过使用不同的分析工具评估、控制和回顾风险,从而达到控制风险的目的。 第一步:寻找潜在风险 风险评估是风险管理的第一步。主要是对潜在危害源的识别和对接触这些危害源造成的风险的分析与评估。包括风险确认、风险分析和风险评价三个部分。 1.风险确认首先,应关注的首要问题是:某个产品或工艺中将出现的问题是什么?这是进行质量风险管理的基础——即首先系统地利用各种信息和经验,确认工艺、设备、系统、操作等过程中存在的风险,指出将出现的危害在哪里。 其次,确定研究的过程、产品、问题区域、系统或者研究的对象。 再次,识别潜在的风险源。如审计、法规检查、验证过程、定期产品回顾、变更控制、供应商/承包商变更、设施设计和参数、技术转移、改正和预防行动、投诉、产品质量风险评估以及其他风险评估。 接下来,才是使用风险识别的工具,包括脑力激荡、FMEA、SWOT分析、Kaizen、实地调查(GEMBA)、鱼骨图分析、流程图、险兆事故、内外部审计、经验、历史数据或回顾等,列出所有可能失败的因素,并列出所有发生错误的可能。例如设备停机、故障等,可以使用鱼骨图等工具分析;对于生产工艺,可使用生产流程图进行分析。 2.风险分析风险分析需要关注的是:问题发生的可能性有多大?问题发生的后果有多严重?问题发生的可识别性有多大?对已经确认的风险及其危害进行分析,一旦识别和列出可能的失败,就必须逐一评估。包括问题的严重性;发生的可能性;发生的可识别性、可检测性等。 要对问题的严重性进行评估时,可对所有问题分类,对每类问题制定1~5分的打分标准,分数越高问题越严重。再对发生的可识别性、可预测性进行评估,例如将发生的可识别性、可预测性分成五个级别,对应1~5分,分数越高说明越难识别。 在整个风险评估过程中,风险分析是最重要的环节,需要相当有经验的技术人员以及质量相关人员共同完成。此外,还要确保所有相关部门都参与评估,所有参与风险分析的人员必须理解风险的评估过程。 3.风险评价风险评价是指根据预先确定的风险标准,对已经确认并分析的风险进行评价。即:先通过评价风险的严重性和可能性,从而确认风险的等级。在风险等级划分中,可以采用定性描述,比如“高”、“中”或“低”;或采用定量描述,比如具体的数值,数值越高说明风险越大。 第二步:实现风险可控

风险评估工具 风险评估过程中,可以利用一些辅助性的工具和方法来采集数据,包括:调查问卷——风险评估者通过问卷形式对组织信息安全的各个方面进行 调查,问卷解答可以进行手工分析,也可以输入自动化评估工具进行分析。 从问卷调查中,评估者能够了解到组织的关键业务、关键资产、主要威胁、管理上的缺陷、采用的控制措施和安全策略的执行情况。 检查列表——检查列表通常是基于特定标准或基线建立的,对特定系统进行审查的项目条款,通过检查列表,操作者可以快速定位系统目前的安全状况与基线要求之间的差距。 人员访谈——风险评估者通过与组织内关键人员的访谈,可以了解到组织的安全意识、业务操作、管理程序等重要信息。 漏洞扫描器——漏洞扫描器(包括基于网络探测和基于主机审计)可以对信息系统中存在的技术性漏洞(弱点)进行评估。许多扫描器都会列出已发现漏洞的严重性和被利用的容易程度。典型工具有Nessus、ISS、CyberCop Scanner 等。 渗透测试——这是一种模拟黑客行为的漏洞探测活动,它不但要扫描目标系统的漏洞,还会通过漏洞利用来验证此种威胁场景。 除了这些方法和工具外,风险评估过程最常用的还是一些专用的自动化的风险评估工具,无论是商用的还是免费的,此类工具都可以有效地通过输入数据来分析风险,最终给出对风险的评价并推荐相应的安全措施。目前常见的自动化风险评估工具包括:

COBRA —— COBRA(Consultative, Objective and Bi-functional Risk Analysis)是英国的C&A 系统安全公司推出的一套风险分析工具软件,它 通过问卷的方式来采集和分析数据,并对组织的风险进行定性分析,最终的评估报告中包含已识别风险的水平和推荐措施。此外,COBRA 还支持基于知识的评估方法,可以将组织的安全现状与ISO 17799 标准相比较,从中找出差距,提出弥补措施。C&A 公司提供了COBRA 试用版下载:。 (COBRA can be purchased instantly via credit card. Simply proceed to the secure server as follows: * - Special Offer... Only $US 1995 - $US 895 ) CRAMM —— CRAMM(CCTA Risk Analysis and Management Method)是由英国政府的中央计算机与电信局(Central Computer and Telecommunications Agency,CCTA)于1985 年开发的一种定量风险分析工具,同时支持定性分析。经过多次版本更新(现在是第四版),目前由 Insight 咨询公司负责管理和授权。CRAMM 是一种可以评估信息系统风险并确定恰当对策的结构化方法,适用于各种类型的信息系统和网络,也可以在信息系统生命周期的各个阶段使用。CRAMM 的安全模型数据库基于着名的“资产/威胁/弱点”模 型,评估过程经过资产识别与评价、威胁和弱点评估、选择合适的推荐对策这三个阶段。CRAMM 与BS 7799 标准保持一致,它提供的可供选择的安全

软件产品风险评估工具实现及应用 摘要:随着国内软件行业的逐步发展成熟,软件测试在整个软件项目中的重要地位已受到广泛的肯定。软件测试的目标是以最少的人力、物力和时间找出软件中潜在的各种错误和缺陷。首先,对于比较大型的软件项目,往往很多特征的风险大小是相同的,这里的特征是指软件容易出现的缺陷;其次,对风险进行测试是要花费测试成本的,最先应该测试的不是最大的风险的特征,而是投入测试成本最少而风险最大的特征;再者,对可能性和影响两个因素的赋值方法过于粗略。希望在这些方面进行改进,本文提出软件产品风险评估模型,力求通过该模型给出软件更具科学、实用性的风险评估结果。 关键词:软件产品;风险评估工具;风险评估模型 为了简化评估过程,为了保证评估结果的正确性,实现了软件产品风险评估模型的工具化,使用C#开发出一个软件产品风险评估工具。对软件进行产品风险评估时,只需使用该工具就可以很方便的得到需要的评估结果。使用该工具对《XXX信息管理系统测试项目》进行了产品风险评估,给出了评估结果。同时,在本章中还使用原测试风险分析理论也对《XXX信息管理系统测试项目》进行了风险分析。两种评估分析结果在实际项目中都进行了实践应用,并对效果进行了对比分析。从而达到了对本文提出的软件产品风险评估模型和原测试中的风险分析方法的比较分析。使用软件产品风险评估模型工具,可以方便的按照录入的软件评估指标值,得到该软件的产品风险评估结果。 该风险评估工具的主界面。使用该工具时,在该界面中,首先录入第一个功能模块的“功能模块名称项”,然后在录入相应的评估指标值。编号与上一章中描述的各个二级指标顺序一致,录入完毕后,点击“下一页”按钮,完成了对该功能模块评估指标信息的录入。依次录入其它的功能模块相应信息。当录入完最后一个功能模块的评估指标信息后,不要点击“下一页”按钮,直接点击“完成”按钮。工具将根据以上录入的信息,计算出该软件的各个功能模块具体的风险评估值,并已经按照“产品风险损失成本-产品风险管理成本”从大到小顺序依次排序。工具自动给出评估结果。排在前面的即优先级别高的表示是相对需要投入测试成本不多,但存在缺陷的可能性最大的功能模块。 下面以《XXX信息管理系统测试项目》为例,对该项目进行两种风险分析 1