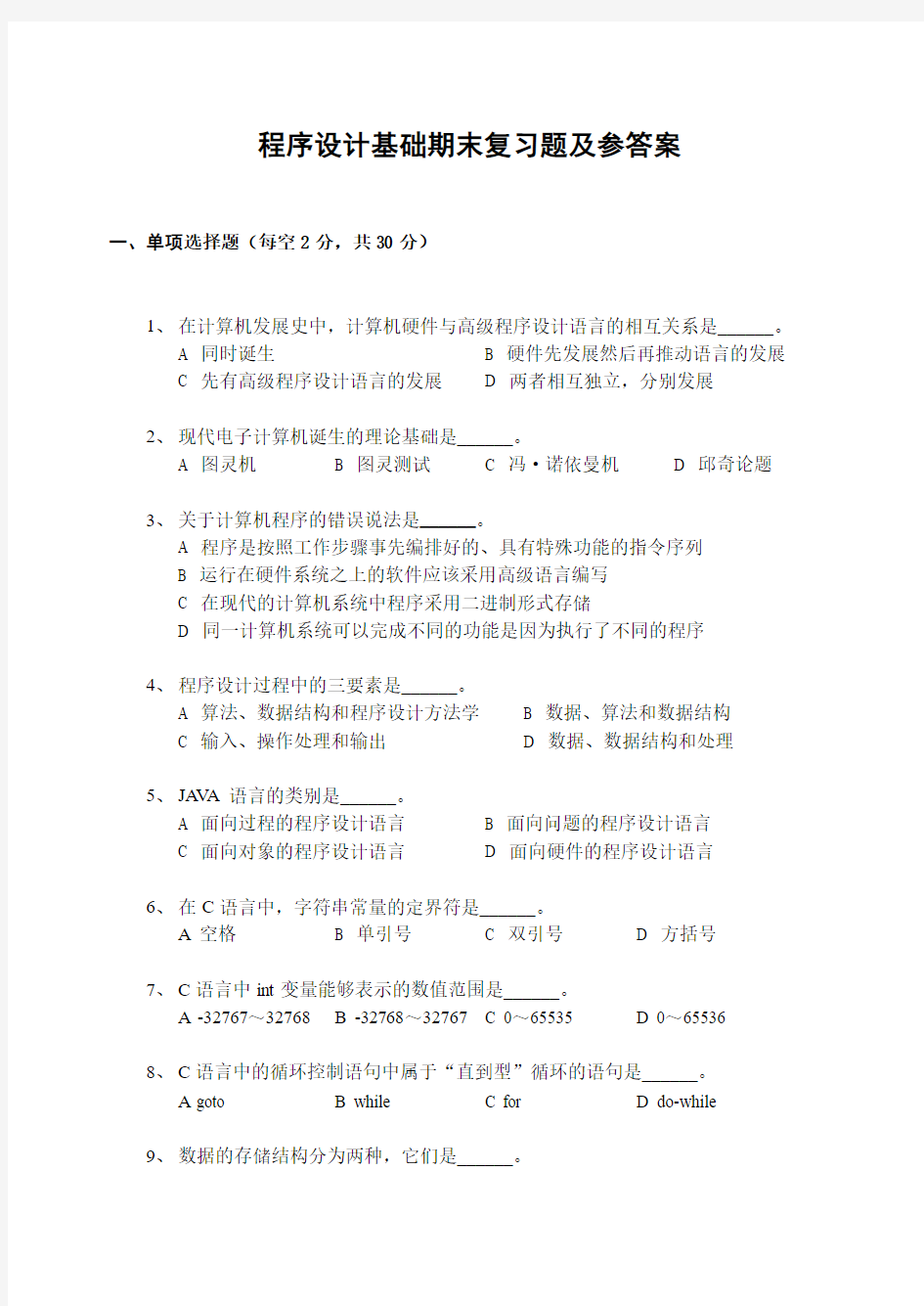

程序设计基础期末复习题及参答案

一、单项选择题(每空2分,共30分)

1、在计算机发展史中,计算机硬件与高级程序设计语言的相互关系是______。

A 同时诞生

B 硬件先发展然后再推动语言的发展

C 先有高级程序设计语言的发展

D 两者相互独立,分别发展

2、现代电子计算机诞生的理论基础是______。

A 图灵机

B 图灵测试

C 冯·诺依曼机

D 邱奇论题

3、关于计算机程序的错误说法是______。

A 程序是按照工作步骤事先编排好的、具有特殊功能的指令序列

B 运行在硬件系统之上的软件应该采用高级语言编写

C 在现代的计算机系统中程序采用二进制形式存储

D 同一计算机系统可以完成不同的功能是因为执行了不同的程序

4、程序设计过程中的三要素是______。

A 算法、数据结构和程序设计方法学

B 数据、算法和数据结构

C 输入、操作处理和输出

D 数据、数据结构和处理

5、JAVA语言的类别是______。

A 面向过程的程序设计语言

B 面向问题的程序设计语言

C 面向对象的程序设计语言

D 面向硬件的程序设计语言

6、在C语言中,字符串常量的定界符是______。

A空格 B 单引号 C 双引号 D 方括号

7、C语言中int变量能够表示的数值范围是______。

A -32767~32768

B -32768~32767

C 0~65535

D 0~65536

8、C语言中的循环控制语句中属于“直到型”循环的语句是______。

A goto

B while

C for

D do-while

9、数据的存储结构分为两种,它们是______。

A线性存储和数组存储 B 顺序存储和链式存储

C 线性存储和树型存储

D 数组存储和指针存储

10、如果在内存中采用链式保存线性表,则元素之间的逻辑关系通过______。

A元素在内存中的相对位置表示逻辑次序

B 保存在元素中的指针表示先后次序

C 设立单独的区域存储元素之间的逻辑次序

D 元素本身的关键字来表示逻辑次序

11、栈的逻辑结构是______。

A集合 B 线性结构 C 树型结构 D 图型结构

12、若按照一定的顺序依次访问树中的每一个结点,而且每个结点只被访问一次,则

称这样的操作为______。

A排序 B 查找 C 遍历 D 建立

13、进行顺序查找的条件是______。

A数据有序且采用顺序存储方式 B 数据不需要有序,但需要顺序存储

C 数据有序且采用链式存储方式

D 数据不需要有序,也不限制存储方式

14、早期进行程序开发过程中存在不少问题,在下列问题中有一个并不是早期程序员

常见的问题,它是______。

A程序员过分依赖技巧与天分,不太注重所编写程序的结构

B 程序中的控制随意跳转,不加限制地使用goto语句

C 无固定程序设计方法

D 对问题的抽象层次不够深入

15、如果在进行单元测试的时候发现错误,则针对该被发现的错误,可以判断在整个

软件开发过程最可能出现错误的阶段是______。

A需求分析 B 概要设计 C 详细设计 D 单元测试

二、填空题(每空2分,共20分)

1、程序设计过程的三要素是指算法、______以及______。

2、在C语言中对于采用while语句实现的循环,我们在不改变程序结构的前提下,也可以采用______语句实现循环。如果循环体至少执行一次,则一般应该采用______语句编写循环。

3、在采用一组地址连续的空间存放队列元素时如果队头指针为front,队尾指针为rear,则判断队满的条件是______;判断队空的条件是______。

4、常用的描述算法的方法有:用自然语言表达、用伪码表达、用有流程线的______和无流程线的_____。

5、评价算法运行效率的两个重要指标是______和______。

三、简答题(每小题10分,共30分)

1、请简述程序设计的一般步骤。

3、请分别写出下面二叉树的先序遍历、中序遍历和后序遍历的结果。

3、简述产生“软件危机”的原因。

四、写出运行结果(每道题目 5 分,共10分)

1、写出程序运行结果。

#include

main ( )

{ int a=10, b=-7;

printf ("%d\n", a%b); /* ① */

printf ("%d\n", b%a); /* ② */

}

程序运行结果是:_______和______。

2、写出程序的运行结果。

#include

main( )

{ int a, b;

scanf ( ”%d%d", &a, &b);

if ( a = ++b ) printf( ”Yes”);

printf ( " a+b =%d\n", a+b );

}

如果输入:a=6,b=8,则输出结果是___________。

五、编程题(10分)

1、编写一程序,从键盘输入10个实数,计算并输出算术平均数。

参考答案

一、单项选择题

1、B

2、A

3、B

4、A

5、C

6、C

7、B

8、D

9、B 10、B 11、B 12、C 13、D 14、D 15、C

二、填空题

1、数据结构程序设计方法学

2、for do-while

3、(rear +1) % maxsize= front front=rear

4、传统的流程图N-S图

5、时间复杂度空间复杂度

三、简答题

1、请简述程序设计的一般步骤。

参考答案:

(1)确定要解决的问题。(2)分析问题,建立数学模型。(3)选择计算方法。(4)确定数据结构和算法。(5)绘制流程图。(6)编写程序。(7)调试并测试程序。(8)整理资料,交付使用。

或者:

程序设计的基本过程一般由分析所求解的问题、抽取数学模型、选择合适算法和数据结构、编写程序、调试通过并交付使用等几个阶段所组成。

2、请分别写出下面二叉树的先序遍历、中序遍历和后序遍历的结果。

参考答案:

先序遍历:A B D C E F

中序遍历:B D A E C F

后续遍历:D B E F C A

3、简述产生“软件危机”的原因。

参考答案:

复杂程度高。研制周期长。正确性难以保证。

四、写出运行结果

1、3 -7

2、15

五、编程题

参考答案:

#include

main( )

{ int i;

double x, sum=0;

for (i=1; x<=10; x++)

{ scanf (“%f”, &x)

sum += x;

}

printf("%f\n", sum/10 ) ;

}

网络安全期末复习题及答案 选择题: 1. 计算机网络安全的目标不包括 (A) A. 可移植性 B. 保密性 C.可控性 D.可用性 2. SNMP 的中文含义为 (B) A. 公用管理信息协议 B . 简单网络管理协议 C.分布式安全管理协议 D.简单邮件传输 协议 C. 只能作为检查系统漏洞的工具 D.既可以作为攻击工具,也可以作为防御工具 4. 在以下人为的恶意攻击行为中,属于主动攻击的是 (A) A 、身份假冒 B 、数据解密 C 、数据流分析 D 、非法访问 5. 黑客利用 IP 地址进行攻击的方法有: (A) A.IP 欺骗 B.解密 C.窃取口令 D. 发送病毒 6. 使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常服务,这属 于什么攻击类型 ?(A) A 、拒绝服务 B 、文件共享 C 、BIN D 漏洞 D 、远程过程调用 7. 向有限的空间输入超长的字符串是哪一种攻击手段? (A) A 、缓冲区溢出 B 、网络监听 C 、拒绝服务 D 、IP 欺骗 8. 用户收到了一封可疑的电子邮件 ,要求用户提供银行账户及密码 , 这是属于何种攻击手段 (B) A 、缓存溢出攻击 B 、钓鱼攻击 C 、暗门攻击 D 、DDOS 攻击 9. WindowsNT 和 Windows2000系统能设置为在几次无效登录后锁定帐号 , 这可以防止: (B) A 、木马 B 、暴力攻击 C 、IP 欺骗 D 、缓存溢出攻击 10. 当你感觉到你的 Win2003 运行速度明显减慢, 当你打开任务管理器后发现 CPU 的使用率达到了 百分之百,你最有可能认为你受到了哪一种攻击。 (B) A 、特洛伊木马 B 、拒绝服务 C 、欺骗 D 、中间人攻击 11. 假如你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包。这时你使用哪一 种类型的进攻手段? (B) A 、缓冲区溢出 B 、地址欺骗 C 、拒绝服务 D 、暴力攻击 12. 小李在使用 superscan 对目标网络进行扫描时发现,某一个主机开放了 25 和 110 端口,此主 机最有可能是什么? (B) A 、文件服务器 B 、邮件服务器 C 、WEB 服务器 D 、 DNS 服务器 13. 你想发现到达目标网络需要经过哪些路由器,你应该使用什么命令? (C) A 、pingB 、nslookup C 、 tracertD 、ipconfig 14. 黑客要想控制某些用户,需要把木马程序安装到用户的机器中,实际上安装的是 (B) A .木马的控制端程序 B .木马的服务器端程序 C .不用安装 D .控制端、服务端程序都必需安装 15. 为了保证口令的安全,哪项做法是不正确的 (C) 3. 端口扫描技术 (D) A.只能作为攻击工具 B.只能作为防御工具 A 用户口令长度不少于 6 个字符 B 口令字符最好是数字、字母和其他字符的混合 C 口令显示在显示屏上 D 对用户口令进行加密 16. 以下说法正确的是 (B) A .木马不像病毒那样有破坏性 C .木马不像病毒那样是独立运行的程序 17. 端口扫描的原理是向目标主机 B .木马不像病毒那样能够自我复制 D .木马与病毒都是独立运行的程序 端口发送探测数据包,并记录目标主机的响应。 (C)

练习题一Visual FoxPro 基础 、选择题 1. 关系数据库管理系统应能实现的专门关系运算包括___c __________ A 显示、打印、制表B关联、更新、排序 C 选择、投影、连接D排序、索引、统计 2. 关系是指__b__。 A 属性的集合B元组的集合 C 实例的集合 D 字段的集合 3. 如果把学生看成实体,某个学生的姓名叫“杨波”,则“杨波”应看成是___b ______ 。 A)属性型B )属性值C )记录型D )记录值 4. 关系数据库系统中所使用的数据结构是 _______ d ___ 。 A)图B )树C )表格D )二维表 5. 对表进行水平方向的分割用的运算是 _______ b ___ 。 A)交B )选择C )投影D )连接 6. 下列数据库技术的术语与关系模型的术语的对应关系中_______ d _____ 是正确的。 A)实例与关系 B )字段与元组C )记录与属性 D )记录类型与关系模式 7. 下列关于数据库系统的叙述中,正确的是 _____ c _____ 。 A)数据库系统中数据的一致性是指数据类型一致 B)数据库系统只是比文件系统管理的数据更多 C)数据库系统减少了数据冗余 D数据库系统避免了数据冗余 8. 关系数据模型 ______ d ___ 。 A)只能表示实体间的1:1联系 B)只能表示实体间的1:n C只能表示实体间的m:n D 可以表示实体间的上述三种联系 9. 在一个关系中如果有这样一个属性存在,它的值能惟一地标识关系中的每一个元组,称

这个属性为 _____ a____ 。 A)关键字B )主属性C )数据项D )主属性值 10. 关系数据库管理系统中的元组是______ b ____ 。 A)关系中的垂直方向的列 B )关系中的水平方向的行 C属性或属性的组合 D )以上的答案均不正确 11. 从数据库的整体结构看,数据库系统采用的数据模型有_________ a __ 。 A)层次模型、网状模型和关系模型 B)层次模型、网状模型和环状模型 C)网状模型、链状模型和层次模型 D链状模型、关系模型和层次模型 12. 设有属性A B、C D以下表示中不是关系的是___________ d__。 A)R( A) B )R( A, B)C )R (A, B, C, D) D )R (A X B X C X D) 13. 若实体间联系是M N的,则将联系类型_________ a___ 。 A)也转换为关系模型 B)属性加入任一个关系模式中 C)属性加入N端实体类型相应的关系模式中 D)属性加入M端实体类型相应的关系模式中 14. 数据库系统的构成为数据库、计算机硬件系统、用户和________ a ____ 。 A 数据库管理系统 B 操作系统 C 数据集合 D 文件系统 15. 层次型、网状型和关系型数据库划分原则是________ c ___ 。 A 文件大小 B 记录长度 C 数据之间的联系 D 联系的复杂程度 16. 在数据库设计中用关系模型来表示实体和实体之间的联系,关系模型的结构是 _____ d ___ 。 A 封装结构 B 层次结构 C 网状结构 D 二维表结构 17. 在关系模型中,实现“关系中不允许出现相同的元组”的约束是通过__a ________ 。 A 主键 B 超键 C 外键 D 候选键 18. 层次模型不能直接表示 ______ b __ 关系。 A 1:1 B m:n C 1:m D 1:1 和1:m 19. DBAS旨的是_____ d____ 。

c期末考试试题及答案 HUA system office room 【HUA16H-TTMS2A-HUAS8Q8-HUAH1688】

AutoCAD 试卷 一、 单项选择 1、AutoCAD 默认扩展名是 A 、dwt B 、dwg C 、bak D 、dxf 答案:B 2、在CAD 中,以下哪个命令可用来绘制横 平竖直的直线 A 、栅格 B 、捕捉 C 、正交 D 、对象捕捉答案:C 3、按哪个键可切换文本窗口和绘图窗口 A 、F2 B 、F8 C 、F3 D 、F5答案:A 4、默认情况下,命令提示行显示为几行 A 、3 B 、5 C 、2 D 、8答案:A 5、在CAD 中为一条直线制作平行线用什么命令 A 、移动 B 、镜像 C 、偏移 D 、旋转答案:C 6、在图层特性管理器中不可以设定哪项 A 、颜色 B 、页面设置 C 、线 宽 D 、是否打印答案:B 7、绘制建筑图步骤为 A 、墙线、轴线、门窗 B 、墙线、 门窗、轴线 C 、轴线、门窗、墙线 D 、轴线、 墙线、门窗答案:D 8、哪个命令可用于绘制直线与圆弧的复合 体 A 、圆弧 B 、构造线 C 、多段线 D 、样条曲线答案:C 9、如何在图中输入“直径”符号 A 、%%P B 、%%C C 、%%D D 、%%U 答案:B

10、如果要在一个圆的圆心写一个“A”字,应使用以下哪种对正方式 A、中间 B、对齐 C、中心 D、调整答案:A 11、在哪个层创建的块可在插入时与当前层特性一致 A、0层 B、在所有自动产生的层 C、所有图层 D、新建的图层答案:A 12、一个完整的尺寸由几部分组成 A、尺寸线、文本、箭头 B、尺寸线、尺寸界线、文本、标记 C、基线、尺寸界线、文本、箭头 D、尺寸线、尺寸界线、文本、箭头 答案:D 13、要将图形中的所有尺寸都为原有尺寸的2倍,应设定以下哪项A、文字高度 B、使用全局比例 C、测量单位比例 D、换算单位 答案:B 14、三维模型中哪种模型可以进行布尔运算 A、线框模型 B、实心体模型 C、表面体模型答案:B 15、渲染三维模型时,哪种类型可以渲染出物体的所有效果 A、一般渲染 B、普通渲染 C、照片级真实感渲染 D、照片级光线跟踪渲染答案:D 16、样板文件的括展名是 A、BAK B、SVS C、DWT D、DWG 答案:C 17、以下哪种相对坐标的输入方法是画8个单位的线长 A.8, 0 B.@0,8 C.@0<8

【汇编语言程序设计】期末考试-试卷及参考答案

执行上述两条指令后,正确的结果是( B )。 A.(AX)=1001H; B.(AX)=0FFFH; C.(AX)=1000H; D.(AX)=0111H。 6.串指令中的目的操作数地址一定是由____A_ _提供。()A.ES:[DI] ; B.SS:[BP]; C.DS:[SI] ; D.CS:[IP]。 7.将DX的内容除以2,正确的指令是( C )。 A.DIV 2 ; B.DIV DX,2 ; C.SAR DX,1; D.SHL DX,1。 8. 用户为了解决自己的问题,用汇编语言所编写的程序,称为( B )。 A.目标程序; B.汇编语言源程序; C.可执行程序; D.汇编程序。 9.用一条指令仅实现将AX←BX+SI的方法是( D )。 A.XCHG AX,[BX][SI] ; B.MOV AX,[BX+SI]; C.LEA AX,BX[SI] ; D.LEA AX,[BX][SI]。 10.设SP初值为2000H,执行指令“PUSH AX”后,SP的值是( C )。 A.1FFFH; B.1998H; C.1FFEH; D.2002H。 2. C 二、指出下列指令的出错原因,并改正。(每小题2分,共12分) 1.MOV BX,DL;操作数类型不匹配,改正为:MOV BL,DL 或MOV BX,DX 2.MOV CS,AX;代码段寄存器CS不能作目的操作数,改正为MOV DS,AX 3.ADD AX,DS;段寄存器DS的内容不能作为加法指令的操作数,改正为 MOV BX,DS ADD AX,BX 4.TEST BX,[CX];不能使用CX实现寄存器间接寻址,改正为 MOV SI,CX TEST BX,[SI] 5.SUB [BX],[BP+SI];两个操作数不能同为存储器操作数,且两个操作数的数据类型不确定,改正为:MOV AX,[BX] SUB AX,[BP+SI] 或:MOV AL,[BX] SUB AL,[BP+SI] 6.SHL DX ;没有给出移位次数,改正为SHL DX,1或 SHL DX,CL 三、程序填空题(注意:每空只能填一条指令,并注释说明所填指令的作用!每空3分,共18分) 1.在表TABLE处存放着N个无符号字节数,求表中前10个字节数的总和并

网络安全期末复习题及答案 一、选择题: 1.计算机网络安全的目标不包括( A ) A.可移植性 B.性 C.可控性 D.可用性 2.SNMP的中文含义为( B ) A.公用管理信息协议 B.简单网络管理协议 C.分布式安全管理协议 D.简单传输协议 3.端口扫描技术( D ) A.只能作为攻击工具 B.只能作为防御工具 C.只能作为检查系统漏洞的工具 D.既可以作为攻击工具,也可以作为防御工具 4.在以下人为的恶意攻击行为中,属于主动攻击的是( A ) A、身份假冒 B、数据解密 C、数据流分析 D、非法访问 5.黑客利用IP地址进行攻击的方法有:( A ) A. IP欺骗 B. 解密 C. 窃取口令 D. 发送病毒 6.使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常 服务,这属于什么攻击类型? ( A ) A、拒绝服务 B、文件共享 C、BIND漏洞 D、远程过程调用 7.向有限的空间输入超长的字符串是哪一种攻击手段?( A ) A、缓冲区溢出 B、网络监听 C、拒绝服务 D、IP欺骗 8.用户收到了一封可疑的电子,要求用户提供银行账户及密码,这是属于何种攻击手段 ( B ) A、缓存溢出攻击 B、钓鱼攻击 C、暗门攻击 D、DDOS攻击 9.Windows NT 和Windows 2000系统能设置为在几次无效登录后锁定,这可以防止: ( B ) A、木马 B、暴力攻击 C、IP欺骗 D、缓存溢出攻击 10.当你感觉到你的Win2003运行速度明显减慢,当你打开任务管理器后发现CPU的使 用率达到了百分之百,你最有可能认为你受到了哪一种攻击。( B ) A、特洛伊木马 B、拒绝服务 C、欺骗 D、中间人攻击 11.假如你向一台远程主机发送特定的数据包,却不想远程主机响应你的数据包。这时 你使用哪一种类型的进攻手段?( B ) A、缓冲区溢出 B、地址欺骗 C、拒绝服务 D、暴力攻击 12.小在使用super scan对目标网络进行扫描时发现,某一个主机开放了25和110端 口,此主机最有可能是什么?( B ) A、文件服务器 B、服务器 C、WEB服务器 D、DNS服务器 13.你想发现到达目标网络需要经过哪些路由器,你应该使用什么命令?( C ) A、ping B、nslookup C、tracert D、ipconfig 14.黑客要想控制某些用户,需要把木马程序安装到用户的机器中,实际上安装的是 ( B ) A.木马的控制端程序B.木马的服务器端程序 C.不用安装D.控制端、服务端程序都必需安装 15.为了保证口令的安全,哪项做法是不正确的( C ) A 用户口令长度不少于6个字符 B 口令字符最好是数字、字母和其他字符的混

《程序设计基础——C#.NET》练习 参考答案: 一、选择题 https://www.doczj.com/doc/783398834.html,的目的就是将____A____作为新一代操作系统的基础,对互联网的设计思想进行扩展。A.互联网 B. Windows C. C# D. 网络操作系统 2.假设变量x的值为10,要输出x值,下列正确的语句是__C__。 A.System.Console.writeline(“x”) B. System.Cosole.WriteLine(“x”) C. System.Console.WriteLine(“x={0}”,x) D. System.Console.WriteLine(“x={x}”) 3.要退出应用程序的执行,应执行下列的_A___语句。 A. Application.Exit(); B. Application.Exit; C. Application.Close(); D. Application.Close; 4.关于C#程序的书写,下列不正确的说法是__D________。 A.区分大小写 B.一行可以写多条语句 C.一条语句可以写成多行 D.一个类中只能有一个Main()方法,因此多个类中可以有多个Main()方法 5. 在C#语言中,下列能够作为变量名的是__C__。 A.if B. 3ab C. b_3a D. a-bc 7. 能正确表示逻辑关系“a≥5或a≤0”的C#语言表达方式是__D__。 A.a>=5 or a<=0 B. a>=5|a<=0 C. a>=5&&a<=0 D. a>=5||a<=0 8. 以下程序的输出结果是___C_____。 A. 5 B. 4 C. 6 D. 不确定 9. If语句后面的表达式应该是__A___。 A.逻辑表达式 B. 条件表达式 C. 算术表达式 D. 任意表达式10.有如下程序:

汇编语言复习题(带答案) 汇编语言期末复习题 第1章:基础知识 1、在汇编语言程序的开发过程中使用宏功能的顺序是(C)。DX A、宏定义,宏调用 B、宏定义,宏展开 C、宏定义,宏调用,宏展开 D、宏定义,宏展开,宏调用 2、汇编语言源程序中,每个语句由四项组成,如语句要完成一定功能,那么该语句 中不可省略的项是(B)。DX A、名字项 B、操作项 C、操作数项 D、注释项 3、可屏蔽中断就是它的请求是否被CPU响应要受(IF)的控制。DX 4、使用LINK连接命令,执行后可生成文件的扩展名为(EXE)。DX 5、在寄存器间接寻址中,如果指令中指定的寄存器为BP,则操作数在段中,段地址 在SS寄存器中。TK 6、注释项用于说明程序段或是一条和几条指令的功能,一般用;(或分号)表示注释 的开始。TK 7、DOS系统功能调用方式为:(1)置入口参数;(2)中断程序编号送AH寄存器后执行INT21H。TK 8、通常主程序和子程序间参数传送的方法有三种:用寄存器传递、用存储单元传递、用堆栈传递(顺序可调换)。TK 9、CPU暂停当前程序的执行,转而执行处理紧急事务的程序,并在该事务处理完后能自动恢复执行原先程序的过程。在此,称引起紧急事务的事件为中断源。TK 10、在字符串操作指令中,DS∶SI指向源串,ES∶DI指向目的串。TK 11、计算机系统通过接口与外围设备通信。TK 12、键盘I/O、显示I/O和打印I/O分别对应、和号中断。TK 13、字符显示模式缓冲区中的一个字对应于屏幕上的一个字符。每个字的第一个字节 为显示字符的ASCII码,第二个字节为显示字符的属性。TK 14、简述上机运行汇编语言程序的过程。JD

《电路分析》练习题 一、 填 空 题 1、由 理想电路 元件构成的、与实际电路相对应的电路称为 电路模型 ,这类电路只适用 集总 参数元件构成的低、中频电路的分析。 2、电路分析的基本依据是_两类约束 方程。 3、理想电压源输出的 电压 值恒定,输出的 电流 由它本身和外电路共同决定;理想电流源输出的 电流 值恒定,输出的 电压 由它本身和外电路共同决定。 4、在多个电源共同作用的 线性 电路中,任一支路的响应均可看成是由各个激励单独作用下在该支路上所产生的响应的 叠加 ,称为叠加定理。 5、自动满足基尔霍夫第一定律的电路求解法是 回路电流法 。 6、自动满足基尔霍夫第二定律的电路求解法是 节点电压法 。 7、图1所示电路中电流i = 2 A 。 图1 8、图2所示单口网络的短路电流sc i = 1 A 。 图2 9、图3所示电路中电压 u = -4 V 。 图3 10、图4所示单口网络的等效电阻= 2 Ω。 图4 11、动态电路是指含有__动态_____元件的电路,其电路方程是微分方程。 12、5F 的线性电容的端口特性为q u 2.0=。 Ω 16V Ω - 10V + u -+ Ω 4a b

13、端口特性为43+=i ψ的二端电路元件是__电感_____元件。 14、10Ω电阻和0.2F 电容并联电路的时间常数为___2____s 。 15、1Ω电阻和2H 电感并联一阶电路中,电感电压零输入响应为 t L e u 5.0)0(-+ V 。 16、RLC 并联正弦电流电路中,A I A I A I C L R 5,1,3===则总电流为___5____A 。 17、电流源t t i sc cos 8)(=A 与电阻Ω=2o R 并联单口网络向外传输的最大平均功率为__16_____W 。 18.如图5所示谐振电路,已知S U =100mv,则谐振时电压Uc = V 。 图5 19. 如图6所示电路,已知R=3Ω,L ω=1Ω ,I=10 A ,则R I = A 。 图6 20、将图7所示电压源等效为电流源时,其电流源=S I A ,内阻=s R Ω。 6Ω 图7 21、将图8所示电流源等效为电压源时,其电压源U s = V, 内阻=s R Ω。 2 6A

《计算机程序设计基础》 计算机程序设 计基础_基础知识(一) 班级 学号 姓名 成 绩 一、 单选题 习题册

1.C++源程序文件的默认扩展名为A。 2.A) cpp B) exe C) obj D) lik 3.由C++源程序文件编译而成的目标文件的默认扩展名为C。 4.A) cpp B) exe C) obj D) lik 5.由C++目标文件连接而成的可执行文件的默认扩展名为B。 6.A) cpp B) exe C) obj D) lik 7.编写C++程序一般需经过的几个步骤依次是B。 8.A)编译、编辑、连接、调试 B)编辑、编译、连接、调试 C)编译、调试、编辑、连接 D)编辑、调试、编辑、连接9.程序中主函数的名字为 A 。 10.A) main B) MAIN C) Main D) 任意标识 符 11.下面四个选项中,均是不合法的 用户标识符的选项的是 C。 12.A) A p_o do B)float lao _A C)b-a goto int D)_123 temp INT 13.下列变量名中合法的是 C。 14.A) B)C)Tom B) 3a66 C) _6a7b D) $ABC 15.存储以下数据,占用存储字节最 多的是 D 。 16.A) 0 B) ‘0’

C) “0” D) 17.在C++语言中,字符型数据在内存中的存储形式是D。 18.A) 补码 B) 反码 C) 原码 D) ASCII码 19.若有说明语句:char c =’\072’;则变量c A。 20.A) 包含1个字符 B) 包含2个字符 C) 包含3个字符 D) 说明不合法,变量的值不确定 二、填空题 1.C++头文件和源程序文件的扩展名分别为.h和.cpp 。 2.C++语言规定,标识符只能由字母、数字、下划线三种字符组成,而且第一个字符必须是字母或下划线。 3.一条表达式语句必须以__分号_;___作为结束符。 4.用于从键盘上为变量输入值的标准输入流对象是___cin____;用于输出表达式值的标准输出流对象是__cout____。 5.在一个C++程序文件中,若要包含另外一个头文件或程序文件,则应使用以_#include___标识符开始的预处理命令 计算机程序设计基础_基础知识(二) 班级学号姓名成绩 一、单选题 1.下列哪一个是C++语言中合法的变量 C A) 8ZSe B) ±A0 C) X0_2 D) ’x0’2.已知ch是字符型变量,下面不正确的赋值语句是A 3.A) ch='a+b' B) ch='\0'

一,判断 1 √ 2.× 3.√ 4.× 5. × 6. ×7. ×8. ×9.√10. ×二,选择 1. D 2. D 3. B 4. B 5. B 6. A 7. D 8. B 9. C 10. A 三填空 1. 测试计划、测试用例 2. 稳定性测试、负载测试、压力测试 3. 非增量是集成测试自顶向下增量式测试、自底向上增量式测试 4. 回归 5. 软件需求 四简答题(30分) 1.试描述软件测试的定义?(3分) 答:利用手工或者自动化的方式,按照测试方案对系统执行测试用例的过程叫做软件测试。 2.什么是软件缺陷?(4分) 答:满足以下条件的问题都叫缺陷: 软件未达到产品说明书中已标明的功能 软件出现了产品说明书中指明不会出现的错误 软件功能超出了产品说明书指明的范围 软件未达到产品说明书虽未指出但应达到的目标 软件测试员认为软件难以理解,不易使用,运行速度缓慢,或者最终用户认为该软件使用效果不好。 3.常见的黑盒测试用例的设计方法?并分别简单介绍一下各自的思想。(8分)答:等价类划分:等价类划分法是一种重要的、常用的黑盒测试方法,它将不能穷举的测试过程进行合理分类,从而保证设计出来的测试用例具有完整性和代表性。 边界值分析:对输入输出的边界值进行测试的一种黑盒测试方法。 决策表法:决策表是分析和表达多逻辑条件下执行不同操作的情况的工具 因果图分析法:是一种利用图解法分析输入的各种组合情况,从而设计测试用例的方法,它适合于检查程序输入条件的各种组合情况。 错误推测法:基于经验和直觉推测程序中所有可能存在的各种错误,从而有针对

性的设计测试用例的方法。 4. 列举常见的系统测试方法。答出来5个即可。(5分) 答:恢复测试 安全测试 强度测试 性能测试 正确性测试 可靠性测试 兼容性测试 Web测试 5.文档测试主要测试哪些内容?答出来5点即可(5分) 答:(1)检查产品说明书属性 (2)检查是否完整 (3)检查是否准确 (4)检查是否精确 (5)检查是否一致 (6)检查是否贴切 (7)检查是否合理 (8)检查代码无关 (9)检查可测试性 6. 单元测试主要测试那几方面的问题?(5分) 答:模块接口、局部数据结构、边界条件、独立的路径和错误处理。五,设计题

《汇编语言程序设计》期末复习题及答案 一、选择(30题) 1.下列是8位带符号二进制数的补码,其中最大的是( B )。 B、00000001 2.在一段汇编语言程序中多次调用另一段程序,用宏指令比用子程序实现( C ) C、占内存空间大,但速度快 3.数据定义为:EE DB 3,4 CC DW 3456H,6789H 执行指令“MOV CX,WORD PTR EE+1”后,(CX)= ( B ) B、5604H 4.有如下指令序列: MOV AL,95H MOV CL,2 SAR AL,CL 上述指令序列执行后,AL的内容是( D ) D、0E5H 5.设A=18610,B=2738,C=0BB16,把这三个数看成无符号数,则它们之间的关系是( D )D、A A、ENDP 11.用来存放下一条将要执行的指令代码段地址的段寄存器是( D ) D、CS 12.假定(SS)=1000H,(SP)=0100H,(AX)=5609H,执行指令PUSH AX后,存放数据56H的物理地址是( D ) D、100FFH 13.执行“SUB AX,[BP][DI]”指令,取源操作数时,使用的物理地址表达式是( A ) A、16*SS+BP+DI 14.设AX中有一带符号数8520H,执行“SAR AX,1”指令后,AX中的值是( C ) C、0C290H 15.设(BX)=1234H,(DS)=2000H,(21234H)=5678H,则指令“LEA SI,[BX]”执行后的结果是:( B ) B、SI=1234H 16.测试BL中的数是否为负数,若为负数则转移至AA1处,横线处的指令应为( A ) A、JNE 17.设DF=0,(SI)=20H,(CX)=10,执行“REP LODSW”指令后,SI中的内容是( C ) C、34H 18.在程序执行过程中,IP寄存器中始终保存的是( B ) B、下一条指令的首地址 19.设SP初值为2000H,执行指令“POP AX”后,SP的值是( A ) A、2002H 20.若AX=3500H,CX=56B8H,当AND AX,CX指令执行后,AX=( A ) A、1400H 21.汇编源程序时,出现语法错误的语句是( A ) A、MOV DS,1200H 22.将数据1234H存放在存储单元中的伪指令是( C ) C、DATA1 DB 34H,12H 23.下面指令执行后,可能改变AL寄存器内容的指令是( D ) D、AND AL,BL 系解复习题 一:选择题 1)炎症时易引起喉发生水肿的部位是:声门下腔 2)喉腔最狭窄的部位是:声门裂 3)临床上作气管切开术时,常选择的部位是:第3~4气管软骨处 4)右主支气管:粗而短且走行垂直 5)属于肺呼吸部的是:呼吸性细支气管 6)对肺尖的描述,正确的是:高出锁骨内侧1/3约2~3cm 7)对肺体表投影的描述,正确的是:两肺下缘在锁骨中线处均与第6肋相交8)下列关于肾的描述,【错误】的是:肾髓质伸入皮质的部分称肾柱 9)肾被膜由内向外依次为:纤维囊、脂肪囊、肾筋膜 10)肾单位:由肾小体和肾小管构成 11)致密斑位于:远端小管曲部靠近血管球一侧 12)【不成对】的男性生殖器是:前列腺 13)分泌雄性激素的细胞位于:睾丸间质 14)精子的产生部位是:生精小管 15)男性尿道最狭窄处为:尿道外口 16)临床上所指的前尿道是:海绵体部 17)输卵管结扎术的常选部位是:输卵管峡 18)关于输卵管,【错误】的说法是:子宫部位输卵管结扎部位 19)维持子宫前倾位的韧带是:子宫圆韧带 20)为缓解腹膜炎症和腹部术后病人的腹膜对有害物质的吸收,常采取的体位是:半卧位 21)必须经腹膜腔才能手术的脏器为:阑尾 22)女性腹膜腔与外界相通,需经过的气管有:阴道,子宫,输卵管 23)组成小网膜的韧带有:肝十二指肠韧带,肝胃韧带 24)右心房有:上腔静脉口 25)关于左冠状动脉的描述,正确的是:分为前室间支和旋支 26)主动脉弓的分支有:左锁骨下动脉 27)关于上腔静脉的描述,正确的是:由左、右头臂静脉汇合而成 28)大隐静脉经过:内踝前方 29)肝门静脉收集的静脉血包括:腹腔内收有不成对的气管 程序设计基础复习题 一、单选 1、一个完整的计算机系统应该包括() A、系统软件和应用软件 B、计算机及其外部设备 C、硬件系统和软件系统 D、系统硬件和系统软件 2、“裸机”的概念是指() A、正在进行设计还没有组装好的计算机 B、已经组装好但还没有安装任何软件的计算机 C、仅安装了操作系统的计算机系统 D、安装了文字处理软件但没有安装专用数据处理系统的计算机 3、世界上第一台电子数字计算机研制成功的时间是() A、1936年 B、1946年 C、1956年 D、1970年 4、CASE的含义是() A、计算机辅助设计 B、计算机辅助制造 C、计算机辅助教学 D、计算机辅助软件工程5、当前广泛使用的微型计算机是() A、第一代 B、第二代 C、第三代 D、第四代 6、当代计算机的体系结构称为是() A、冯·诺依曼机 B、非冯·诺依曼机 C、图灵机 D、比尔盖茨机 7、硬盘是() A、输入设备 B、输出设备 C、存储设备 D、计算设备 8、下面4句话中,最准确的表述是() A、程序=算法+数据结构 B、程序是使用编程语言实现算法 C、程序的开发方法决定算法设计 D、算法是程序设计中最关键的因素 9、计算机能直接执行的语言是() A、机器语言 B、汇编语言 C、高级语言 D、目标语言 10、解释程序的功能是() A、将高级语言程序转换为目标程序 B、将汇编语言程序转换为目标程序 C、解释执行高级语言程序 D、解释执行汇编语言程序 11、下面4种程序设计语言中,不是面向对象式语言的是() A、JAVA B、Object Pascal C、Delphi D、C 12、不是C语言的基本数据类型是() A、int B、double C、char D、bool 13、在C语言中,为了求两个整数相除之后得到的余数,可以使用运算符() A、/ B、% C、* D、++ 14、数据的逻辑结构分为() A、纯属结构和非线性结构 B、顺序结构和非顺序结构 C、树型结构和图型结构 D、链式结构和顺序结构 15、用链表表示纯属表的优点是() A、便于随机存取 B、便于插入和删除操作 C、花费的存储空间较顺序存储少 D、元素的物理顺序与逻辑顺序相同 16、栈的最主要特点是() A、先进先出 B、先进后出 C、两端进出 D、一端进一端出 17、下面4句结论只有一句是错误的,它是() 数据库期末考试试题 ━━━━━━━━━━━━━━━ 一、填空共30题(共计30分) ━━━━━━━━━━━━━━━ 第1题(分)题号:2385 ORDER BY 子句实现的是【1】. 答案: =======(答案1)======= 排序 第2题(分)题号:2374 如果列上有约束,要删除该列,应先删除【1】 答案: =======(答案1)======= 相应的约束 第3题(分)题号:2394 在每次访问视图时,视图都是从【1】中提取所包含的行和列. 答案: =======(答案1)======= 基表 第4题(分)题号:2372 1.在增加数据文件时,如果用户没有指明文件组,则系统将该数据文件增加到【1】文件组.答案: =======(答案1)======= 主 第5题(分)题号:2371 查看XSCJ数据库信息的存储过程命令是【1】 答案: =======(答案1)======= sp_helpdb 第6题(分)题号:2392 创建视图定义的T-SQL语句的系统存储过程是【1】. 答案: =======(答案1)======= sp_helptext 第7题(分)题号:2379 1.表的外键约束实现的是数据的【1】完整性. 答案: =======(答案1)======= 参照 第8题(分)题号:2390 要进行模糊匹配查询,需要使用【1】关键字来设置查询条件. 答案: =======(答案1)======= LIKE 第9题(分)题号:2380 定义标识列的关键字是【1】. 答案: =======(答案1)======= identity 第10题(分)题号:2383 在进行多表查询是,必须设置【1】条件. 答案: =======(答案1)======= 连接 第11题(分)题号:2363 联系两个表的关键字称为【1】 答案: =======(答案1)======= 外键 第12题(分)题号:2382 用【1】字句可以实现选择行的运算. 答案: 一.名词解释(本大题共5小题,每小题3分,共15分)试解释下列名词的含义。 1.逻辑地址 2.物理地址 3.标志寄存器 4.存储器寻址方式 5.补码 二.计算题(本大题共5小题,每小题4分,共20分)试按照各小题的要求给出计算结果。 1.将十进制数100分别转换为二进制、十六进制数,它们的表示形式分别为多少?(1100100)2, (64)16 2.假设(DS)=0B00H,(BX)=0210H,对于指令MOV DS:120H[BX],AL,其目的操作数的物理地址为多少?0B00H*10H+210H+120H = B330H 3.假设(BX)=0210H,(DI)=0060H,对于指令ADD DL,[BX][DI],其源操作数的偏移量为多少?210H+60H=270H 4.假设当前(SP)=0060H,连续执行5条PUSH指令后,(SP)=? 执行push,指针减小,每次占用两个字节,60H-2*5 = 56H 5.对于一个十进制数– 65,其二进制补码表示形式为多少? 65)2 = 1000001,取反0111110,加一0111111,加符号10111111 三. 排错题(本大题共4小题,每小题5分,共20分)每小题列出了一条指令,判断该指令有无语法错误,如果存在语法错误,请指出具体的错误原因,判断正确给2分,分析正确给3分,判断错误不给分。 1.PUSH 5588H ; push的源操作数不能是立即数2.MOV DS,1720H ; 给段寄存器赋值不能给立即数3.ADD AX,CL ;AX 是16位的,CL是8位的,不能相加4.AND AX,[DX] ;DX 不是基址寄存器四.程序分析题(本大题共6小题,每小题5分,共30分)每小题列出了一段小的程序片段和相关存储单元的初始值,请按题目的要求分析各程序片段的运行结果。(寄存器中的内容请使用十六进制形式给出) 1.阅读如下程序片段 MOV AL,4CH MOV BL,0B5H ADD AL,BL 执行上述程序片段后,(AL)= 1H,(BL)=B5H , CF= ,OF= ,PF= . 2.阅读如下程序片段 MOV AL,0F3H MOV DL,0C4H ADD AL,DL AND AL,0FH 1.分隔上颌体前、后面的是:------------------------------( ) A.眶下沟 B.尖牙窝 C. 颧牙槽嵴 D.上颌结节 E.眶下孔 2.下颌支内侧面无:-------------------------------------( ) A.下颌小舌 B.内斜线 C.下颌隆凸 D.翼肌粗隆 E.下颌孔 3.喙突附着的肌---------------------------------------------( ) A.咬肌 B.翼内肌 C.颞肌 D.颞肌和咬肌 E.以上都不正确 4.三叉神经压迹位于颞骨岩部的:----------------------------------( ) A.大脑面 B.小脑面 C.下面 D.颞面 E.颞下面 5.止于下颌角外侧面的是:-----------------------------------------------------------( ) A.咬肌 B.翼内肌 C.颞肌 D.翼外肌 E.颏舌肌 6.上颌窦的描述,错误的是:------------------------------( ) A.上壁为上颌体眶面 B.后壁为上颌体的后面 C.8 |8根尖距其下壁最近 D.其底即上颌体的鼻面 E.下壁为上颌骨的牙槽突 7.狭义的咀嚼肌不包括:--------------------------------- ------( ) A.咬肌 B.翼内肌 C.茎突舌骨肌 D.翼外肌 E.颞肌 8.面动脉的分支不包括:--------------------------------------------------------------( ) A.面横动脉 B.腭升动脉 C.颏下动脉 广州大学学年第学期考试卷 课程高级语言程序设计考试形式(开/闭卷,考试/查) 学院系专业班级学号姓名 一、填空题(每空1分,共10分) 1.C源程序的基本单位是(函数)。 2.一个C源程序中至少应包含一个(main()函数)。 3.若a和b均是int型变量,且a和b的初值均为5,则计算表达式a+=b++ 后,a的值为(10 ),b的值为( 6 )。 4.若a、b和c均是int型变量,则计算表达式a=(b=4)+(c=2)后,b值为( 4 ),c 值为( 2 )。 5.表达式8.2-2/3 的计算结果是(8 )。 6.在C语言中,整数可用三种数制表示,它们分别是(十进制)、(八进制)和(十六进制)。 二、程序计算题(每小题5分,共15分) 1. # define f(a) printf(“%d”,a) main() { int i,b[]={1,2,3,5,7,9,11,13,15},*p=5+b; for(i=3;i;i--) switch(i) { case 1: case 2: f(*p++); break; case 3: f(*(--p)); } } 2. main() { int arr_sum(int arr[],int n); int a[3][4]={1,3,5,7,9,11,13,15,17,19,21,23}; int *p,total; int (*pt)( int arr[],int n); pt=arr_sum; p=a[0]; total=(*pt)(p,12); printf(“total=%d\n”,total); } arr_sum(int arr[],int n) { int i,sum=0; for(i=0;i 一、选择题(每题1分,共20分) 1.在数据管理技术的发展过程中,经历了人工管理阶段、文件系统阶段和数据库系统阶段。在这几个阶段中,数据独立性最高的是( A )阶段。 A. 数据库系统 B. 文件系统 C. 人工管理 D.数据项管理 2.数据库三级视图,反映了三种不同角度看待数据库的观点,用户眼中的数据库称为(D)。 A. 存储视图 B. 概念视图 C. 内部视图 D. 外部视图 3.数据库的概念模型独立于(A)。 A.具体的机器和DBMS B. E-R图 C. 信息世界 D. 现实世界 4.数据库中,数据的物理独立性是指(C)。 A. 数据库与数据库管理系统的相互独立 B. 用户程序与DBMS的相互独立 C. 用户的应用程序与存储在磁盘上的数据库中的数据是相互独立的 D. 应用程序与数据库中数据的逻辑结构相互独立 5.关系模式的任何属性(A)。 A. 不可再分 B. 可再分 C. 命名在该关系模式中可以不惟一 D.以上都不是 6.下面的两个关系中,职工号和设备号分别为职工关系和设备关系的关键字: 职工(职工号,职工名,部门号,职务,工资) 设备(设备号,职工号,设备名,数量) 两个关系的属性中,存在一个外关键字为( C )。 A. 职工关系的“职工号” B. 职工关系的“设备号” C. 设备关系的“职工号” D. 设备关系的“设备号” 7.以下四个叙述中,哪一个不是对关系模式进行规X化的主要目的( C )。 A. 减少数据冗余 B. 解决更新异常问题 C. 加快查询速度 D. 提高存储空间效率 8.关系模式中各级X式之间的关系为( A )。 A. B. C. D. 9.保护数据库,防止未经授权或不合法的使用造成的数据泄漏、非法更改或破坏。这是指数据的( A )。 A. 安全性 B.完整性 C.并发控制 D.恢复 10.事务的原子性是指( B )。 A. 事务一旦提交,对数据库的改变是永久的 B. 事务中包括的所有操作要么都做,要么都不做 C. 一个事务内部的操作及使用的数据对并发的其他事务是隔离的 D. 事务必须使数据库从一个一致性状态变到另一个一致性状态 11.下列哪些运算是关系代数的基本运算( D )。 A. 交、并、差 B. 投影、选取、除、联结 C. 联结、自然联结、笛卡尔乘积 D. 投影、选取、笛卡尔乘积、差运算系解复习题

程序设计基础试题(附答案)

数据库期末考试试题及答案

汇编期末复习题及答案

口解二练习题及答案12A

(完整版)程序设计基础试题_10_答案

数据库期末考试试题及答案